在团队协作的 WordPress 环境中,内部误操作构成的安全威胁往往比外部攻击更具破坏性。一个不经意的代码修改、一个错误的配置保存,都可能引发网站服务中断,导致业务连续性受到严重影响。本文分析 DISALLOW_FILE_EDIT 常量的安全价值,探讨其在团队权限管控中的实施方法,为企业级 WordPress 运维提供完整的安全解决方案。

团队协作环境下的操作风险分析

内置编辑器的安全隐患

WordPress 后台集成的主题与插件文件编辑器,虽然提供了便捷性,却引入了显著的安全风险。这些可视化编辑工具降低了代码修改的技术门槛,但同时也增加了系统运行的不稳定性。

核心风险维度:

- 实时生效机制:代码修改立即部署到生产环境,缺乏必要的缓冲验证环节,错误代码会直接影响线上服务

- 语法容错缺失:编辑界面不提供编译前检查功能,简单的语法错误就可能引发致命性系统故障

- 权限粒度不足:管理员角色同时具备内容管理和代码修改权限,违背了最小权限原则的安全要求

DISALLOW_FILE_EDIT 的技术原理与安全价值

工作机制解析

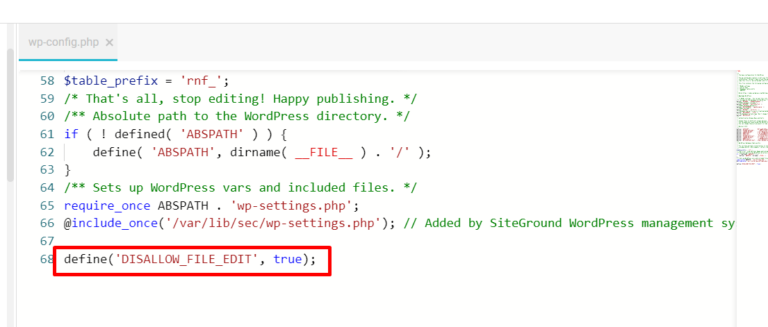

DISALLOW_FILE_EDIT通过修改WordPress配置实现基础安全管控。当该常量设置为true时,系统会在初始化阶段全局禁用主题和插件编辑器功能。这一设置将作用于所有后台用户,为核心文件提供基础保护。

技术实现路径:

- 在 wp-config.php 加载阶段注册安全常量,建立基础防护层

- 系统初始化过程中自动过滤后台管理菜单,移除文件编辑入口

- 通过权限验证机制拦截文件编辑器相关请求,实现访问控制

安全防护边界

需要明确的是,该解决方案专门针对 WordPress 后台的文件编辑功能进行管控,不会影响其他合法的文件操作方式。具体而言,它不会限制:

- 基于 SFTP/FTP 客户端的文件管理操作

- 使用 Git 等版本控制系统的代码部署流程

- 服务器操作系统层面的文件访问权限

企业级部署实施方案

预部署检查清单

在实施配置变更前,必须完成全面的环境评估和准备工作,保证部署过程的安全可控。

环境验证要点:

- 确认当前 WordPress 版本与配置的兼容性,避免版本冲突

- 检查现有文件权限设置,保证配置文件的读写权限正确

- 验证备份恢复机制的有效性,保证在出现问题时能快速回滚

标准化部署流程

为保证部署过程的一致性和可靠性,建议按照以下步骤执行:

- 使用加密的安全通道连接服务器,防止配置信息泄露

- 下载 wp-config.php 配置文件并进行完整性校验,保留操作记录

- 在指定位置插入配置代码,保证语法格式正确无误

- 执行全面的权限验证与功能测试,确认配置生效

企业运维实践方法

安全开发工作流

建立规范化的开发流程是保证系统安全的重要保障,建议实施以下措施:

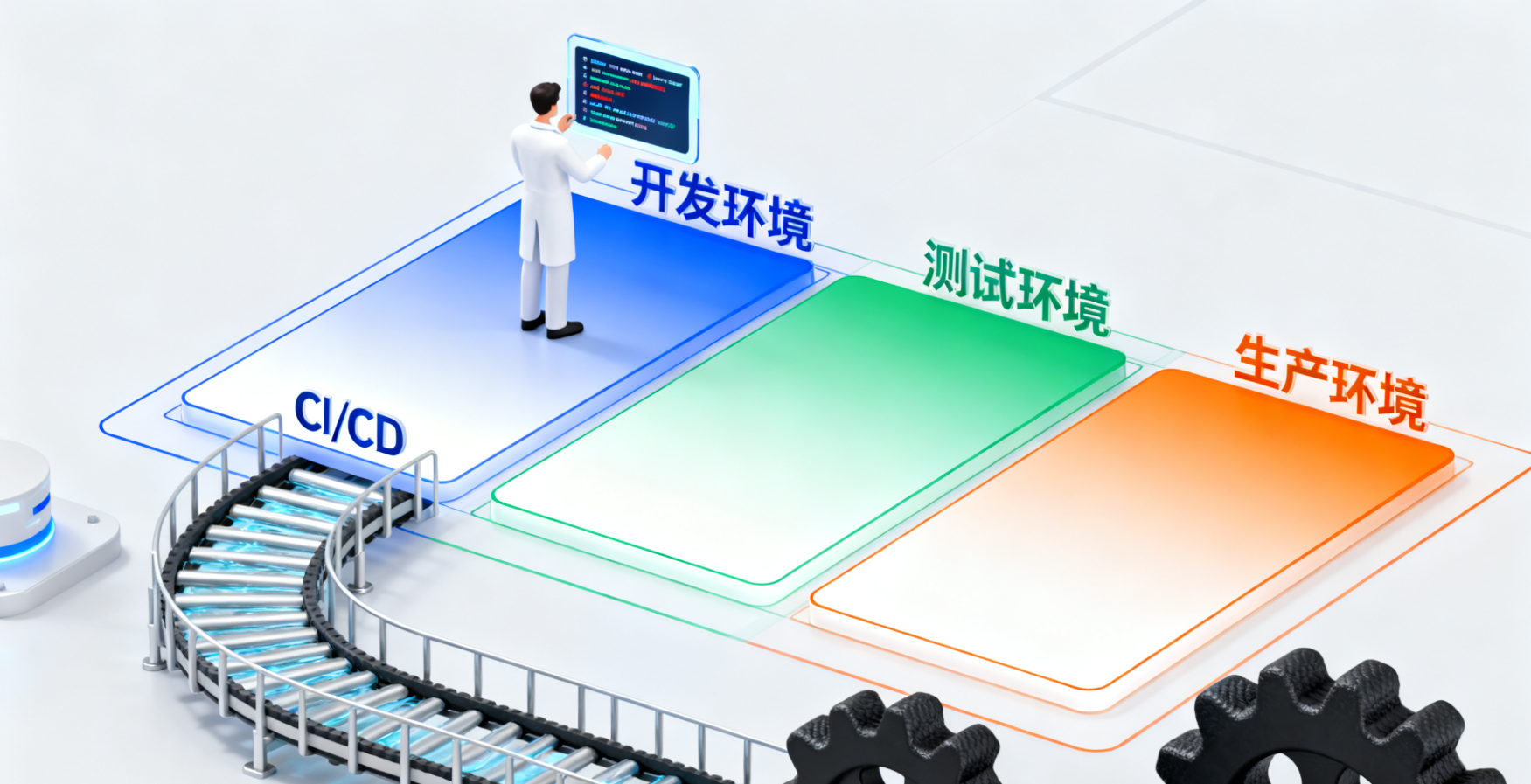

- 环境隔离:建立严格的开发-测试-生产环境隔离机制,避免直接在生产环境修改代码

- 代码审查:实施强制性的代码审查流程,保证所有修改都经过技术评审

- 自动化部署:采用现代化的 CI/CD 流水线,实现部署过程的标准化和自动化

总结

DISALLOW_FILE_EDIT 作为 WordPress 安全体系的基础组件,在团队协作环境中具有重要的管控价值。禁用高风险的文件编辑功能,能够降低人为操作风险,促进更规范的开发流程建立,提升整体的运维管理水平。

| 联系我们 | |

|---|---|

| 教程看不懂?联系我们为您免费解答!免费助力个人,小企站点! |

客服微信

|

| ① 电话:020-2206-9892 | |

| ② QQ咨询:1025174874 | |

| ③ 邮件:info@361sale.com | |

| ④ 工作时间:周一至周五,9:30-18:30,节假日休息 | |

![表情[wozuimei]-光子波动网 | 专业WordPress修复服务,全球范围,快速响应](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![表情[baoquan]-光子波动网 | 专业WordPress修复服务,全球范围,快速响应](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

暂无评论内容