En el trabajo en equipo del WordPress En el entorno, las amenazas a la seguridad derivadas de un mal uso interno suelen ser más destructivas que los ataques externos. Una modificación inadvertida de código o una configuración mal guardada pueden desencadenar la interrupción del servicio de un sitio web, con graves consecuencias para la continuidad de la actividad. Este documento analiza disallow_file_edit El valor de seguridad de las constantes, explorando su implementación en el control de privilegios de equipo, y proporcionando una solución de seguridad completa para las operaciones de WordPress a nivel empresarial.

Análisis de riesgos operativos en un entorno de trabajo en equipo

Riesgos de seguridad de los editores integrados

Los editores de archivos de temas y plugins integrados en el backend de WordPress, aunque aportan comodidad, introducen importantes riesgos de seguridad. Estas herramientas de edición visual reducen la barrera técnica a la modificación del código, pero también aumentan la inestabilidad del funcionamiento del sistema.

Dimensión básica del riesgo:

- Mecanismo de validación en tiempo real: los cambios de código se despliegan inmediatamente en el entorno de producción, sin el necesario enlace de validación del buffer, el código erróneo afectará directamente al servicio en línea.

- Falta tolerancia sintáctica: la interfaz de edición no proporciona comprobación previa a la compilación, y un simple error sintáctico puede causar un fallo fatal del sistema.

- Insuficiente granularidad de permisos: el rol de administrador tiene tanto permisos de gestión de contenidos como de modificación de código, lo que viola los requisitos de seguridad del principio del menor privilegio.

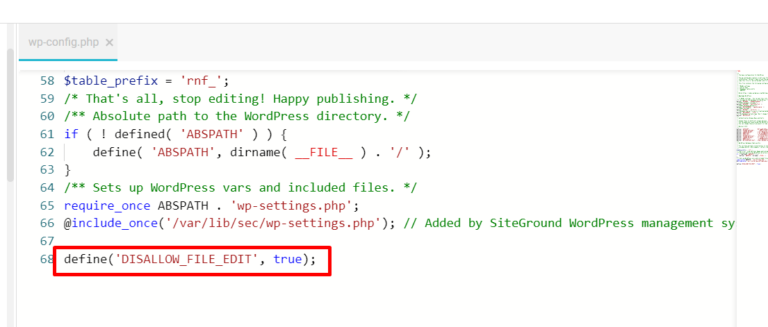

Principios técnicos y valores de seguridad de DISALLOW_FILE_EDIT

Análisis del mecanismo de trabajo

DISALLOW_FILE_EDIT habilita controles básicos de seguridad modificando la configuración de WordPress. Cuando esta constante se establece en true, el sistema deshabilitará globalmente la funcionalidad del editor de temas y plugins durante la fase de inicialización. Este ajuste actuará sobre todos los usuarios del backend para proporcionar una protección básica a los archivos del núcleo.

Trayectoria de realización de la tecnología:

- El registro de constantes de seguridad en la etapa de carga de wp-config.php crea una capa base de protección

- Filtra automáticamente el menú de administración del backend durante la inicialización del sistema, eliminando el portal de edición de archivos.

- Interceptar las solicitudes relacionadas con el editor de archivos mediante el mecanismo de autenticación de permisos para lograr el control de acceso.

Límite de protección seguro

Para que quede claro, esta solución regula específicamente la edición de archivos en el backend de WordPress y no afecta a otras formas legítimas de manipular archivos. En concreto, no restringe:

- Operaciones de gestión de archivos basadas en cliente SFTP/FTP

- Proceso de despliegue de código mediante un sistema de control de versiones como Git

- Permisos de acceso a archivos a nivel del sistema operativo del servidor

Programa de implantación en la empresa

Lista de comprobación previa al despliegue

Antes de aplicar los cambios de configuración, es necesario realizar una evaluación y preparación exhaustivas del entorno para garantizar un proceso de implantación seguro y controlado.

Aspectos esenciales de la validación medioambiental:

- Compruebe la compatibilidad de la versión actual de WordPress con su configuración para evitar conflictos de versión.

- Compruebe la configuración de permisos de archivo existente para asegurarse de que los permisos de lectura y escritura del archivo de configuración son correctos.

- Validar la eficacia del mecanismo de recuperación de copias de seguridad para garantizar una rápida restauración en caso de problemas.

Proceso de implantación normalizado

Para garantizar la coherencia y fiabilidad del proceso de despliegue, se recomienda seguir los siguientes pasos:

- Conectarse al servidor mediante un canal cifrado seguro para evitar fugas de información de configuración.

- Descargue el archivo de configuración wp-config.php y realice comprobaciones de integridad para mantener un registro de la operación.

- Inserte el código de configuración en la ubicación especificada para asegurarse de que la sintaxis tiene el formato correcto.

- Realice una validación completa de privilegios y pruebas funcionales para confirmar que la configuración surte efecto.

Enfoque práctico del O&M empresarial

Flujo de trabajo de desarrollo seguro

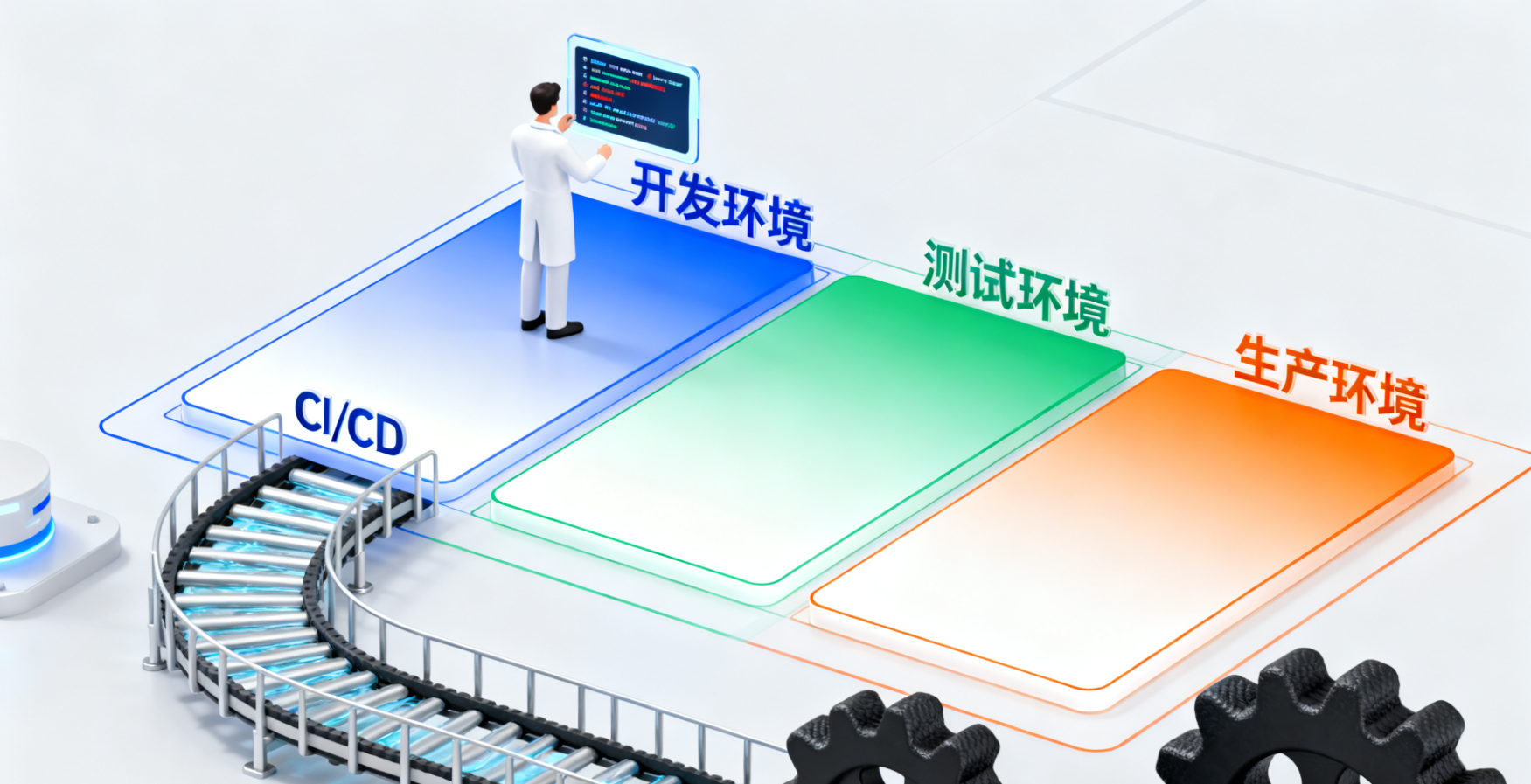

El establecimiento de un proceso de desarrollo normalizado es una salvaguardia importante para garantizar la seguridad del sistema:

- Aislamiento del entorno: establecer un mecanismo estricto de aislamiento del entorno de desarrollo-prueba-producción para evitar modificar el código directamente en el entorno de producción.

- Revisión del código: implantar un proceso obligatorio de revisión del código para garantizar que todos los cambios se revisan técnicamente.

- Despliegue automatizado: Canalización CI/CD moderna para estandarizar y automatizar el proceso de despliegue.

resúmenes

DISALLOW_FILE_EDIT como Seguridad en WordPressEs un componente básico del sistema y tiene un importante valor de control en el entorno de colaboración en equipo. La desactivación de la función de edición de archivos de alto riesgo reduce el riesgo de operación humana, promueve el establecimiento de un proceso de desarrollo más estandarizado y mejora el nivel general de gestión de la operación y el mantenimiento.

| Contacte con nosotros | |

|---|---|

| ¿No puede leer el tutorial? Póngase en contacto con nosotros para obtener una respuesta gratuita. Ayuda gratuita para sitios personales y de pequeñas empresas |

Servicio de atención al cliente WeChat

|

| ① Tel: 020-2206-9892 | |

| ② QQ咨询:1025174874 | |

| (iii) Correo electrónico: info@361sale.com | |

| ④ Horario de trabajo: de lunes a viernes, de 9:30 a 18:30, días festivos libres | |

Enlace a este artículo:https://www.361sale.com/es/79516El artículo está protegido por derechos de autor y debe ser reproducido con atribución.

![Emoji[wozuimei]-Photonflux.com | Servicio profesional de reparación de WordPress, en todo el mundo, respuesta rápida](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![Emoticono [baoquan] - Photon Wave Network | Servicios profesionales de reparación de WordPress, cobertura mundial, respuesta rápida](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

Sin comentarios