Cuando hablamos de seguridad en WordPress.disallow_file_edit es una configuración clave que se menciona a menudo. Casi todas las guías de seguridad le dirán que la wp-config.php con el archivo define('DISALLOW_FILE_EDIT', true);Esto desactivará los editores de temas y plugins en el backend, evitando "resbalones de la mano" o la manipulación por parte de hackers.

Pero, ¿alguna vez ha reflexionado profundamente sobre una pregunta:¿Por qué tiene que ser wp-config.php? ¿Por qué no te ahorras la molestia y pones este código en la sección del tema funciones.php o en un plugin personalizado?

Hoy vamos a sumergirnos en el proceso básico de arranque de WordPress y a desmitificar el wp-config.php El secreto de la carga de archivos revela la razón fundamental por la que esta simple línea de código es la "primera línea de defensa en seguridad".

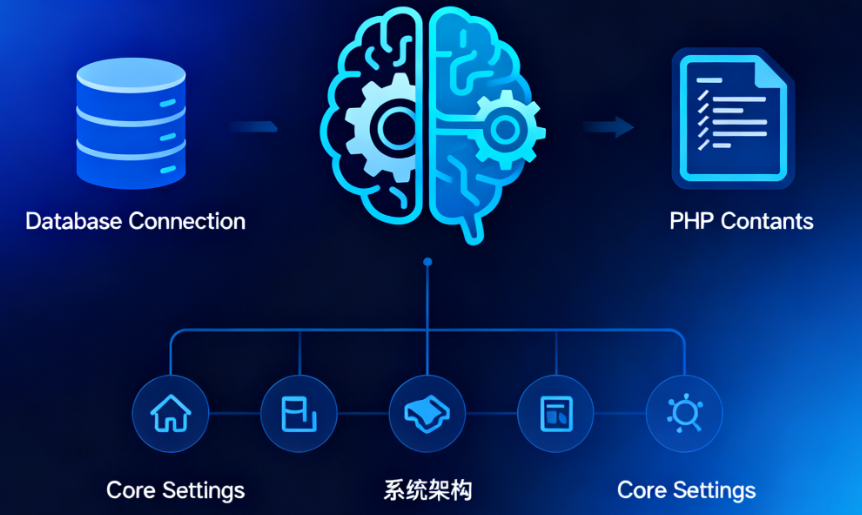

Conocer el "centro neurálgico" de WordPress - wp-config.php

Antes de desmitificar su orden de carga, hay que corregir un error común.

1.1 La verdadera identidad de wp-config.php

La mayoría de los usuarios están interesados en wp-config.php La percepción de estar atrapado en unArchivo de configuración para almacenar la información de conexión a la base de datos (nombre de la base de datos, nombre de usuario, contraseña). Aunque ésta es sin duda una de sus funciones más críticas, es mucho más que eso.

wp-config.php seaWordPress"centro nervioso" o "cerebro".. Se carga al principio de la secuencia de inicio de WordPress y es responsable de definir aquellas cosas que afectan al comportamiento subyacente del sistema en su conjunto, en el código del núcleo, temas y plugins.de antemanoA continuación, es necesario determinar los ajustes. Estos ajustes suelen expresarse como Constantes PHP forma de existencia.

1.2 Su "poder de vida y muerte"

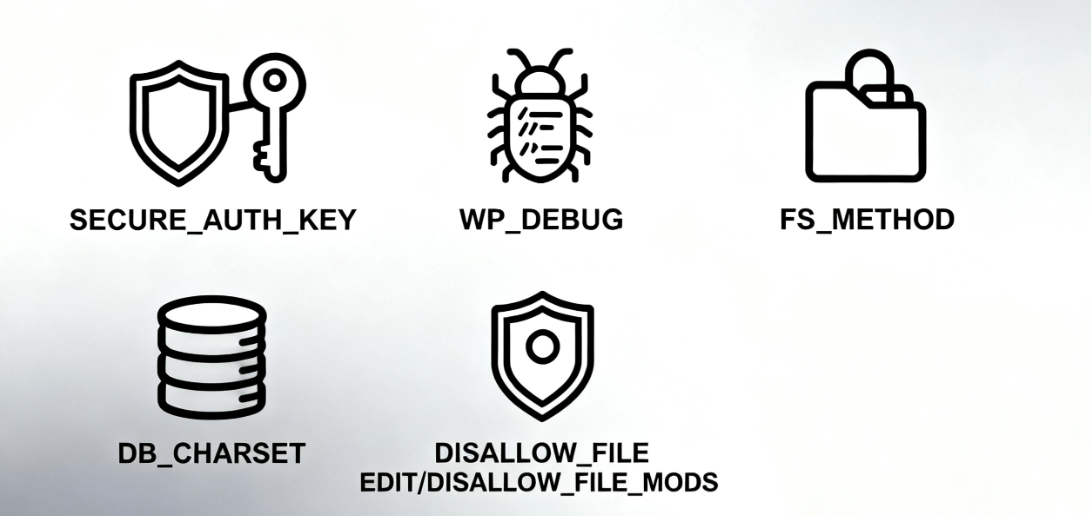

Además de la información de la base de datos.wp-config.php Sigue al mando:

Clave de seguridad: Utilice la tecla AUTH_KEY, SECURE_AUTH_KEY etc., encriptando las cookies de los usuarios para mejorar la seguridad del inicio de sesión.

Modo depuración: Utilizar WP_DEBUGControla si se muestran los errores y advertencias de PHP, y es una herramienta imprescindible para los desarrolladores.

Permisos del sistema de archivos: uso FS_METHOD, aplicando cómo escribe WordPress en los archivos (por ejemplo, directamente, FTP, SSH).

Juego de caracteres de la base de datos: Establezca el juego de caracteres para la conexión a la base de datos, por ejemplo DB_CHARSET.

Y nuestro protagonista de hoy - unInterruptores de seguridad de la seriePor ejemplo disallow_file_edit, DISALLOW_FILE_MODS etc.

Ahora que entendemos su condición de "hub", veamos cómo funciona.

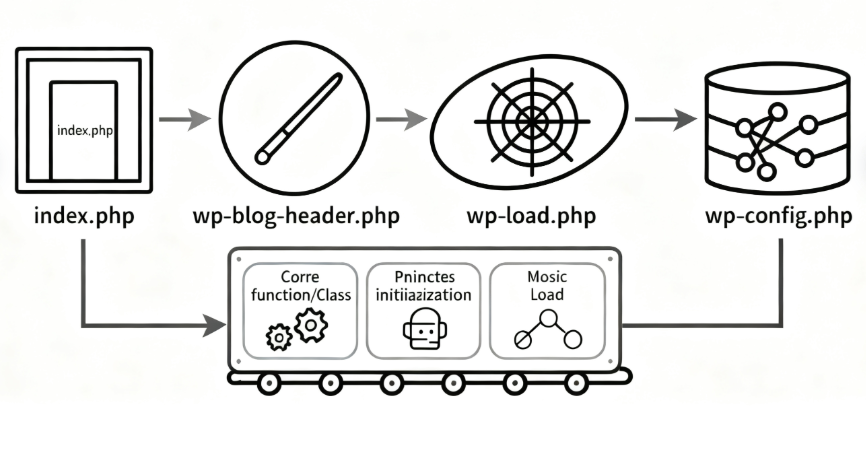

En segundo lugar, revela la secuencia de inicio: proceso de inicio de WordPress

El proceso de puesta en marcha de WordPress es como el lanzamiento de un cohete, con una secuencia de encendido estricta e irreversible.wp-config.php Es al principio del encendido cuando se habilita.

2.1 Un diagrama para entender el proceso de carga

Visualicemos este proceso mediante un diagrama de secuencia simplificado:

Petición del usuario -> index.php -> wp-blog-header.php -> wp-load.php -> wp-config.php -> Inicializar base de datos -> Cargar core -> Cargar temas y plugins -> Mostrar sitio2.2 Descripción de los aspectos clave

- index.phpEste es el punto de entrada para todas las peticiones del front-end. Contiene poca o ninguna lógica propia, y su principal responsabilidad es cargar el archivo

wp-blog-header.php. - wp-blog-header.phpEste archivo es el "cerebro" del proceso de arranque. Configura el entorno de WordPress y llama a la función

wp-load.php. - wp-load.php::¡Aquí está la clave! La tarea principal de este documento esPosición y carga

wp-config.php. Comenzará en el directorio actual y buscará hacia arriba hasta encontrar el archivowp-config.phphasta encontrarlo. En cuanto lo encuentre, ejecute todo el código que contiene. - wp-config.php EjecutarEn este punto, todas las constantes definidas en este archivo (incluida la constante

disallow_file_edit). En esta fase también se establecen las conexiones con la base de datos. - wp-configuración.php: en

wp-config.phpTras la ejecución, el núcleo carga elwp-configuración.phpEste fichero es una "planta de montaje". Este archivo es una "planta de montaje", que es responsable:- Carga las funciones y clases del núcleo de WordPress.

- Inicializar y ejecutar todos losPlug-ins activados.

- Cargar eltemática(incluyendo

funciones.php).

Esta secuencia revela un hecho central: la ejecución del código de wp-config.php es muy anterior a la de functions.php de cualquier plugin o tema.

El momento lo es todo: ¿por qué es "demasiado tarde" para ponerlo en functions.php o en un plugin?

Ahora, respondamos a la pregunta central. Supongamos que usted toma la disallow_file_edit La definición del tema se sitúa en el funciones.php Está en el archivo:

// Esto está en el functions.php del tema - ¡forma incorrecta! // Esto está en el functions.php del tema - ¡al revés!

define('DISALLOW_FILE_EDIT', true);¿Qué va a pasar?

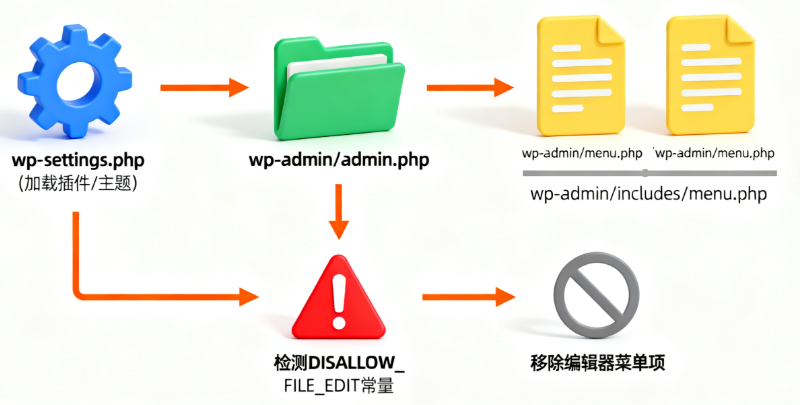

3.1 Mecanismo de generación de menús de fondo

El menú de administración de WordPress se genera en el directorio wp-admin/admin.php El proceso tiene lugar en el wp-configuración.php Todos los plugins y temas cargadosmás allá de.

En concreto, cuando un usuario accede al /wp-admin/ Cuando lo haga, WordPress lo hará:

1. Completar el proceso de puesta en marcha

2. Empezar a construir la interfaz de gestión del back-end

3. Durante el proceso de compilación, se ejecutará wp-admin/menu.php responder cantando wp-admin/includes/menu.php Las funciones delsonda disallow_file_edit Si se ha definido la constante.

4. Detectado disallow_file_edit debido a verdaderoElimina el "Editor de temas" en "Apariencia" y el "Editor de plugins" en "Plugins". elementos de menú bajo "Apariencia" y "Plugins".

3.2 Análisis de las cuestiones esenciales

Ahí radica el problema:

(coll.) suspender (a un estudiante)funciones.php ha dado en el clavo defina finalmente tiene la oportunidad de ejecutarse cuandoEl tiempo en que el núcleo de WordPress comprobaba esta constante ha pasado a la historia.

Esto se debe a que la comprobación se produce cuando se genera el menú en la aplicaciónadminEl proceso de inicialización en el entorno es el mismo en el que se juzgan las constantes clave antes de que se haya cargado el tema/plugin. El código del núcleo no espera a que un usuario tardío defina reglas de seguridad que deberían haberse establecido desde el principio.

El resultado: incluso enfunciones.phpse define en eldisallow_file_editLos menús del editor de temas y plugins siguen apareciendo y la configuración de seguridad es completamente ineficaz.

IV. Guía práctica: Edición de wp-config.php

Una vez entendida la teoría, pongámonos un poco prácticos. ¿Cómo localizar y editar con seguridad este archivo tan importante?

4.1 Métodos de localización de documentos

wp-config.phpNormalmente se encuentra en el directorio raíz de su instalación de WordPress. Es el mismo que el directoriowp-admin(matem.) génerowp-content(matem.) génerowp-incluyeEstas tres carpetas están al mismo nivel.

Esto se puede ver a través de FTP, SFTP o un gestor de archivos proporcionado por el proveedor de alojamiento.

4.2 Edición de instrucciones paso a paso

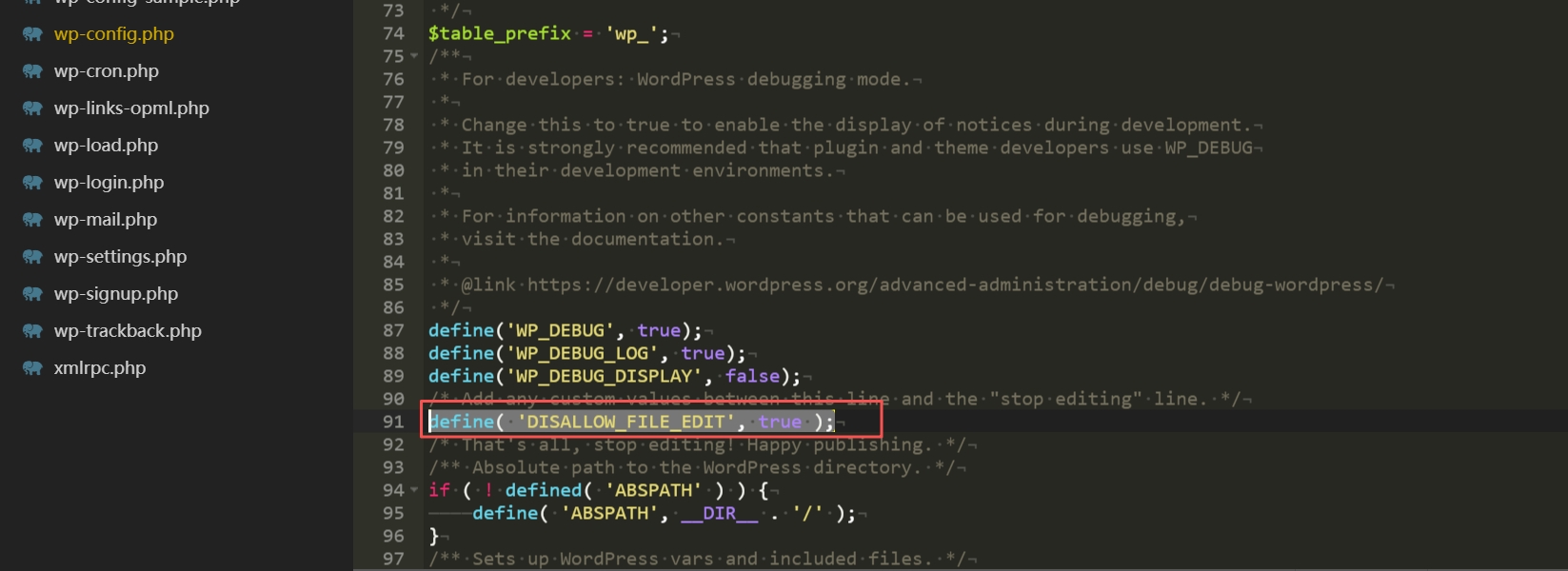

Haga siempre una copia de seguridad antes de editar. Un mal uso puede hacer inaccesible todo el sitio.

1. Descarga de la copia de seguridad: a través de FTP o del gestor de archivos, la actualwp-config.phpEl archivo se descarga en su ordenador local como copia de seguridad.

2. Utilice un editor de texto plano: Utilice editores de código como VS Code, Notepad++, Sublime Text, etc. No utilices editores de texto enriquecido como Word, que introduce caracteres ocultos.

3. Encontrar el punto de inserción: Una vez definida la base de datos, el/* ¡Eso es todo, deja de editar! Feliz publicación. */Añade el código antes del comentario en esta línea.

4. Añadir código: En el lugar apropiado, inserte el siguiente código:

// Deshabilitar los editores de temas y plugins

define('DISALLOW_FILE_EDIT', true);5. Guardar y subir: Guarde el archivo y, a continuación, vuelva a subirlo al servidor a través de FTP o del gestor de archivos, sobrescribiendo el archivo original. En la mayoría de los casos, esto no afectará al funcionamiento normal del sitio web.

6. Compruebe el efecto: Acceda a su fondo de WordPress, compruebe el menú "Apariencia" y "Plugin". Si la operación se ha realizado correctamente, ¡los elementos del submenú "Editor de temas" y "Editor de plugins" deberían haber desaparecido!

V. Protección de seguridad ampliada: opciones de configuración relacionadas

disallow_file_edites una excelente línea de defensa, pero la verdadera seguridad requiere múltiples capas de protección. En lawp-config.phpen el que también se pueden habilitar otras configuraciones de seguridad.

5.1 Función DISALLOW_FILE_MODS

Se trata de una opción de control más estricto:

<br>define('DISALLOW_FILE_MODS', true);Su papel incluye y no se limita adisallow_file_edit. También:

- Desactivar WordPress tema backend y la instalación de plugins, funciones de actualización

- Ocultar notificaciones de actualizaciones relacionadas

- Escenario de uso: Para sitios de producción que han sido estabilizados, o sitios que utilizan herramientas de control de versiones para el despliegue de código, esto puede eliminar completamente la posibilidad de modificar el código a través del backend.

5.2 Combinaciones de configuración de seguridad

Los bloques de configuración de seguridad se pueden construir en wp-config.php según sea necesario:

// Configuración de la mejora de la seguridad

// Deshabilitar editores de temas y plugins

define('DISALLOW_FILE_EDIT', true);

// Para entornos de producción estrictos, deshabilite todas las modificaciones de archivos

// define('DISALLOW_FILE_MODS', true); // Para entornos de producción estrictos, deshabilita todas las modificaciones de archivos.

// Forzar el acceso SSL al backend

define('FORCE_SSL_ADMIN', true); // Para entornos de producción estrictos, deshabilite todas las modificaciones de archivos.

// Habilitar el registro de depuración (puede desactivarse para entornos de producción, pero es muy útil para entornos de desarrollo)

define('WP_DEBUG', false); // Habilitar el registro de depuración (puede desactivarse para entornos de producción, pero es muy útil para entornos de desarrollo)

define('WP_DEBUG_LOG', true); // Registrar errores en /wp-content/debug.log

define('WP_DEBUG_DISPLAY', false); // No mostrar el error en la páginaalcanzar un veredicto

A través de esta revisión de la wp-config.php Los secretos cargados están profundamente desmitificados, lo entendemos:disallow_file_edit La razón fundamental por la que es una primera línea de defensa eficaz para la seguridad es el "momento" de su aplicación..

Debe establecerse en los cimientos del edificio de WordPress, en lugar de esperar a que se arregle el interior. wp-config.php, el "centro neurálgico" de WordPress, ocupa una posición temprana insustituible en la secuencia de arranque, permitiendo que las directivas de seguridad definidas en él tomen el control del sistema antes que el resto del código. directiva puede definirse en él antes que en todo el resto del código, el control más fundamental del sistema.

La próxima vez que vea esta línea de código en una guía de seguridad, ya no verá un paso operativo aislado, sino un diseño sutil que afecta a la arquitectura central de WordPress. Usado correctamente, es un paso importante en el viaje de un novato en WordPress a un administrador competente.

| Contacte con nosotros | |

|---|---|

| ¿No puede leer el tutorial? Póngase en contacto con nosotros para obtener una respuesta gratuita. Ayuda gratuita para sitios personales y de pequeñas empresas |

Servicio de atención al cliente WeChat

|

| ① Tel: 020-2206-9892 | |

| ② QQ咨询:1025174874 | |

| (iii) Correo electrónico: info@361sale.com | |

| ④ Horario de trabajo: de lunes a viernes, de 9:30 a 18:30, días festivos libres | |

Enlace a este artículo:https://www.361sale.com/es/79668El artículo está protegido por derechos de autor y debe ser reproducido con atribución.

![Emoji[wozuimei]-Photonflux.com | Servicio profesional de reparación de WordPress, en todo el mundo, respuesta rápida](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![Emoticono [baoquan] - Photon Wave Network | Servicios profesionales de reparación de WordPress, cobertura mundial, respuesta rápida](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

Sin comentarios