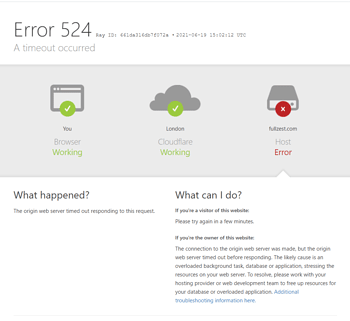

Cloudflare 522Tiempo de espera de la conexión) y 523 (Fuente no accesibleEl error 522/523 entra dentro de la categoría de fallos por tiempo de espera de conexión agotado, lo que básicamente indica que la red periférica de Cloudflare no ha podido establecer una conexión válida con el servidor de origen en el plazo asignado. A diferencia del rechazo directo de la conexión que indica el error 521, los errores 522/523 presentan un panorama más complejo: el servidor está en línea, pero su respuesta es lenta o la ruta de comunicación está obstruida.

Los datos de supervisión indican que estos errores de tiempo de espera representan aproximadamente el 25 % de todos los fallos notificados por Cloudflare, y que más del 70 % de los casos implican múltiples factores superpuestos.La causa principal rara vez es única, sino más bien una compleja interacción entre cuellos de botella en los recursos del servidor (como consultas lentas a la base de datos, que representan el 40 % de los casos), deficiencias en la infraestructura de red (incluidos problemas de enrutamiento o firewalls mal configurados, que representan el 35 %), conflictos en las políticas de seguridad o presión del tráfico externo (incluido el tráfico no mitigado).Ataque distribuido de denegación de servicio).

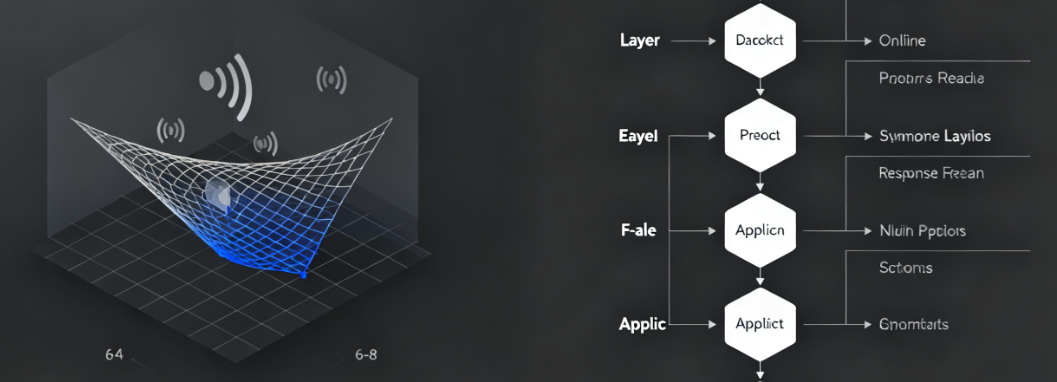

Las investigaciones indican que los procedimientos estándar, como «reiniciar los servicios», solo pueden resolver los problemas persistentes de tiempo de espera que afectan a menos de 151 TP3T, y a menudo solo proporcionan un alivio temporal sin abordar la causa raíz. Para comprender y resolver estos errores, los administradores deben adoptar un enfoque sistemático del análisis de la red y el rendimiento, y realizar una resolución de problemas capa por capa, desde la capa de protocolo hasta la capa de aplicación. Por término medio, es necesario examinar entre seis y ocho puntos de fallo potenciales distintos antes de poder identificar la causa principal.

I. Diagnóstico de la capa de red: enrutamiento, cortafuegos e infraestructura

El tiempo de espera de conexión indica principalmente un fallo en el enlace de comunicación de red. Los problemas a este nivel suelen residir fuera del sistema operativo del servidor y afectan a toda la ruta de transmisión de paquetes.

1.1 Verificación de rutas de red y políticas de enrutamiento

Cuando Cloudflare intenta conectarse al servidor de origen, los paquetes de datos pueden atravesar redes públicas complejas o enrutamientos internos del centro de datos. La congestión de la red o las políticas de enrutamiento erróneas son factores contribuyentes comunes.

- Análisis de enrutamiento de rastreo de ejecuciónEjecutar desde el servidor de origen a una dirección IP pública (como 8.8.8.8)

traceroutetal vezmtrComando. Observe en qué nodos de red se producen pérdidas de paquetes o retrasos repentinos. Las altas tasas de pérdida de paquetes o los tiempos de espera tras un número específico de saltos pueden indicar problemas con la interfaz de red del servidor, la red interna del proveedor de alojamiento o el proveedor de servicios de Internet ascendente.

- Compruebe la ruta inversa.Confirme la ruta de los paquetes Cloudflare que regresan del servidor. El enrutamiento asimétrico (en el que las rutas de salida y de retorno son diferentes) puede causar problemas en determinadas configuraciones de cortafuegos. Utilice una solución con capacidades de supervisión continua.

mtrHerramienta para pruebas bidireccionales de la calidad de la conexión a cualquiera de los nodos periféricos de Cloudflare.

1.2 Ajuste de las reglas del firewall y del grupo de seguridad

Una configuración incorrecta del firewall del servidor o de las reglas del grupo de seguridad de la plataforma en la nube puede descartar silenciosamente los paquetes de protocolo de enlace SYN o SYN-ACK, lo que provoca que las conexiones fallen antes de establecerse por completo.

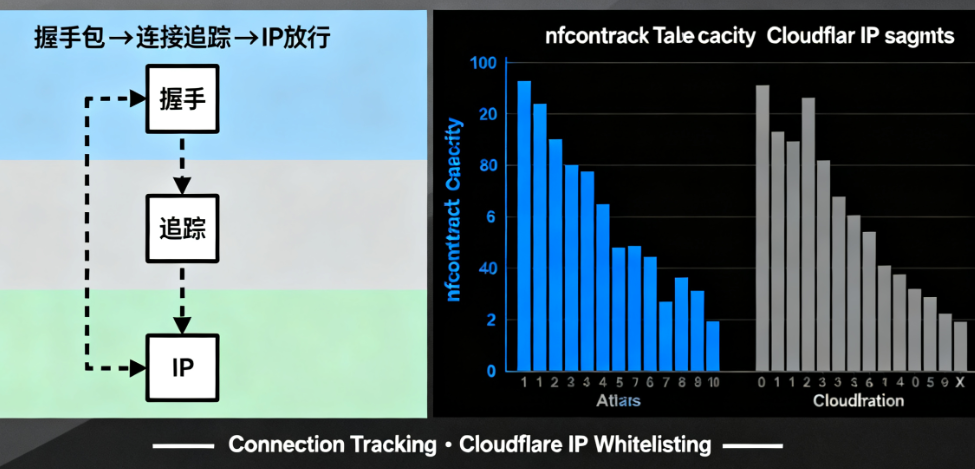

- Revisar la configuración de seguimiento de conexionesLos cortafuegos con estado (como iptables y firewalld) se basan en tablas de seguimiento de conexiones. Las solicitudes de conexión con alta concurrencia pueden agotar estos recursos.

nf_conntrackCapacidad de la tabla, lo que provoca que se descarten las nuevas conexiones. Compruebe el tamaño actual de la tabla (sysctl net.netfilter.nf_conntrack_count) y el valor máximo (sysctl net.netfilter.nf_conntrack_maxEn servidores con cargas de trabajo más elevadas, esto último requiere un aumento correspondiente. - reconocerRango de direcciones IP de CloudflareDespejeAunque Cloudflare recomienda que los servidores de origen confíen en

CF-Conexión-IPSin embargo, los cortafuegos a nivel de servidor deben seguir permitiendo las conexiones entrantes desde todos los rangos de IP de Cloudflare a los puertos del servidor de origen (80/443). Cualquier omisión puede provocar tiempos de espera para los nodos de Cloudflare en determinadas regiones geográficas.

II. Análisis del rendimiento del servidor y los cuellos de botella de los recursos

Una vez confirmada la conectividad de red, hay que centrarse en el propio servidor. Es posible que el servidor no pueda completar el protocolo TCP o comenzar a procesar solicitudes HTTP dentro del intervalo de tiempo de espera predeterminado de 100 segundos de Cloudflare debido al agotamiento de recursos.

2.1 Identificación y mitigación del agotamiento de los recursos

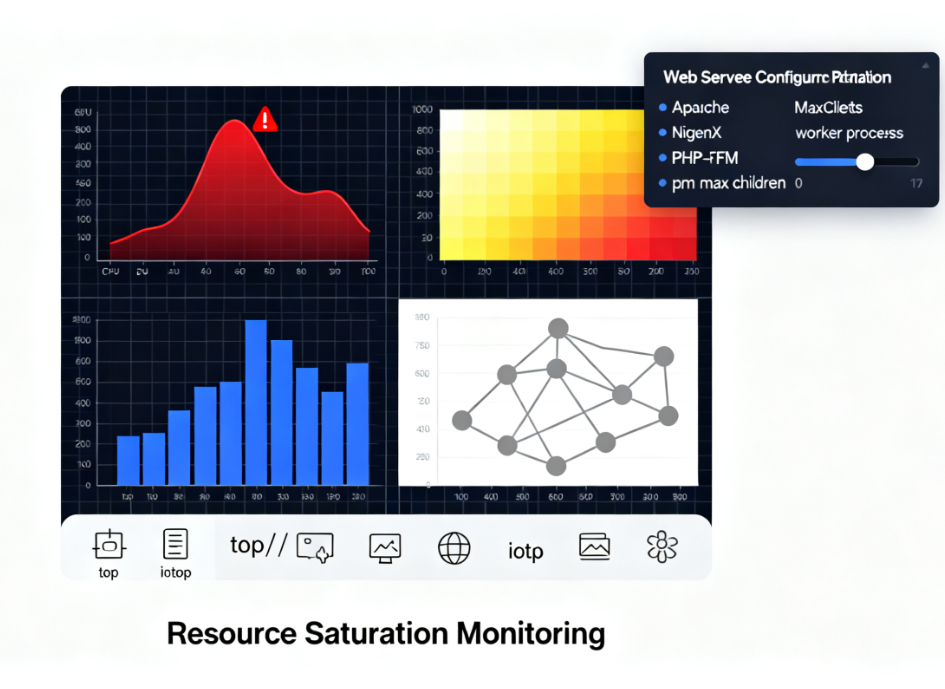

La saturación de la CPU, la memoria, la E/S o los procesos es la causa directa de los tiempos de respuesta lentos.

- Análisis en profundidad de la carga del sistema: Uso

top,htop,iotopUtilice herramientas como Sysstat para realizar análisis en tiempo real. Supervise si la carga media supera constantemente el número de núcleos de la CPU.%wa(espera de E/S) excesivamente altos y si se producen intercambios de memoria con frecuencia. Las consultas ineficientes a la base de datos son una causa habitual de tiempos de espera de E/S elevados. - Optimización de la configuración del servidor web y del grupo de procesos PHPPara Apache, comprueba

Número máximo de trabajadores de solicitudPara Nginx, compruebaprocesos_de_trabajojunto conconexiones_trabajadoresPara PHP-FPM, compruebapm.max_hijosParámetros como estos. Si se establecen en un valor demasiado bajo, pueden provocar que todos los procesos de trabajo estén ocupados durante los periodos de mayor tráfico, lo que daría lugar a la acumulación de colas de nuevas conexiones hasta que se agotara el tiempo de espera. Los ajustes deben realizarse basándose en cálculos científicos que tengan en cuenta la capacidad real de memoria del servidor.

2.2 Ajuste de los parámetros de tiempo de espera del sistema operativo y del servidor web

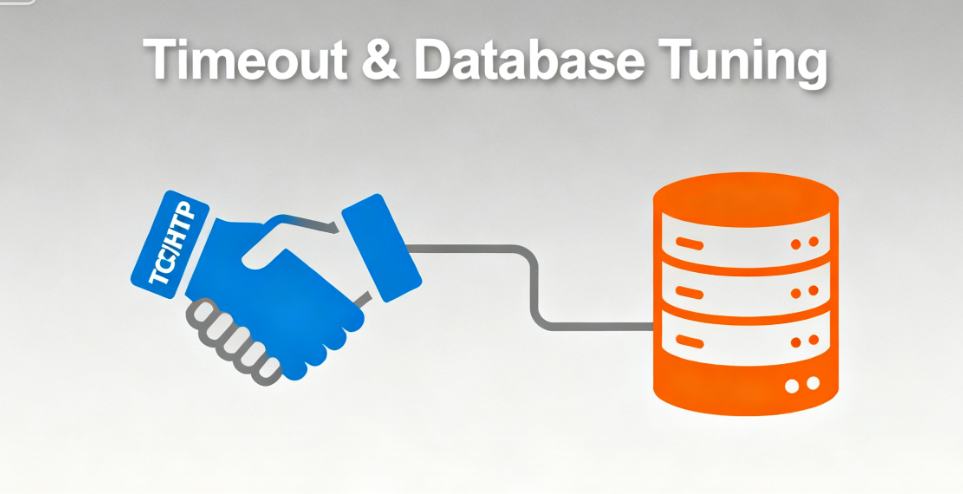

Pueden surgir problemas si los ajustes de tiempo de espera del servidor son más cortos que el intervalo de tiempo de espera de Cloudflare, o si los tiempos de gestión de los procesos se vuelven anormales.

- Coordinar la configuración de tiempo de espera de TCP y HTTPAsegúrese de que el servidorTCPpila

SYN_RECVAsegúrese de que los ajustes de tiempo de espera para los estados inactivos sean razonables. En las configuraciones del servidor web, aumente adecuadamenteproxy_read_timeout(Cuando Nginx actúa como proxy inverso)fastcgi_read_timeout(PHP-FPM) oRequestReadTimeout(Apache) y directivas similares, lo que les permite adaptarse a respuestas más lentas de las aplicaciones. - Optimización de la conexión a la base de datosLos tiempos de espera dinámicos de los sitios web suelen deberse a problemas con la base de datos. Examine la configuración del grupo de conexiones de la base de datos y los registros de consultas lentas, y añada índices a los campos que se consultan con frecuencia. Una sola consulta compleja no optimizada puede consumir varios segundos de tiempo de ejecución, bloqueando todo el proceso web.

III. Factores externos y estrategias de protección avanzadas

Ciertos errores de tiempo de espera se desencadenan por acciones proactivas externas o entornos de red específicos, lo que requiere medidas de protección específicas y políticas de configuración.

3.1 Gestión del tráfico de ataques distribuidos de denegación de servicio

Incluso el tráfico de ataque residual mitigado por Cloudflare puede seguir causando interrupciones del servicio y errores 522 si supera la capacidad de procesamiento del servidor de origen.

- Habilitar las reglas de limitación de velocidad y desafío de CloudflareConfigure reglas granulares de limitación de velocidad dentro del firewall de Cloudflare para desafiar o bloquear solicitudes potencialmente maliciosas y de alta frecuencia antes de que lleguen al servidor de origen.

- Implementación de mitigación de DDoS a nivel del servidor de origenConsidere la posibilidad de implementar un firewall ligero en la capa de aplicación (como ModSecurity con OWASP CRS) en la interfaz del servidor o utilizar el servicio de protección contra DDoS que ofrece su proveedor de alojamiento como segunda línea de defensa tras la protección de Cloudflare.

3.2 Resolución del error 523 causado por problemas de establecimiento de conexión SSL/TLS

El error 523 indica específicamente un fallo en la negociación SSL/TLS. Esto ocurre con frecuencia en el servidor de origen.Configuración SSLCuando se producen errores o el rendimiento es insuficiente.

- Auditoría exhaustiva de la configuración SSLAnalice el servidor de origen utilizando la herramienta SSL Server Test de SSL Labs. Asegúrese de que el certificado sea válido, que la versión del protocolo sea correcta (desactive SSLv2/v3 inseguro, dé prioridad a TLS 1.2/1.3), que los conjuntos de cifrado estén configurados de forma razonable y que se admita el secreto hacia adelante.

- Reducción de la sobrecarga computacional de SSLPara sitios con mucho tráfico, habilite los tickets de sesión o la reanudación de sesión para reducir los handshakes completos redundantes. Considere la posibilidad de emplear bibliotecas criptográficas más eficientes (como las versiones más recientes de OpenSSL) o realice la terminación SSL en hardware dedicado o en el borde (aunque esto requiere una cuidadosa consideración del modelo de seguridad).

Conclusión: Creación de una arquitectura de conectividad resiliente

Resolver los errores 522 y 523 de Cloudflare supone pasar de una resolución de problemas reactiva a la creación proactiva de una arquitectura resistente. Esto exige que los administradores no solo dominen los comandos de diagnóstico de red y las técnicas de optimización de servidores, sino que también comprendan el ciclo de vida completo del tráfico desde el servidor perimetral hasta el servidor de origen.

Las soluciones eficaces son invariablemente multifacéticas: garantizar la solidez de la infraestructura de red, ajustar la asignación de recursos del servidor y los parámetros de tiempo de espera, e implementar medidas de protección contra el tráfico anómalo. Las pruebas de estrés periódicas y las alertas de supervisión, junto con el establecimiento de bases de referencia de rendimiento, permiten identificar posibles cuellos de botella antes de que los problemas afecten a los usuarios. En última instancia, una comprensión profunda y una resolución sistemática de los problemas de tiempo de espera de conexión se traducirán directamente en una mayor disponibilidad del sitio web, una mayor resistencia bajo presión y una base técnica más fiable.

| Contacte con nosotros | |

|---|---|

| ¿No puede leer el tutorial? Póngase en contacto con nosotros para obtener una respuesta gratuita. Ayuda gratuita para sitios personales y de pequeñas empresas |

Servicio de atención al cliente WeChat

|

| ① Tel: 020-2206-9892 | |

| ② QQ咨询:1025174874 | |

| (iii) Correo electrónico: info@361sale.com | |

| ④ Horario de trabajo: de lunes a viernes, de 9:30 a 18:30, días festivos libres | |

Enlace a este artículo:https://www.361sale.com/es/81897El artículo está protegido por derechos de autor y debe ser reproducido con atribución.

![Emoji[wozuimei]-Photonflux.com | Servicio profesional de reparación de WordPress, en todo el mundo, respuesta rápida](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![Emoticono [baoquan] - Photon Wave Network | Servicios profesionales de reparación de WordPress, cobertura mundial, respuesta rápida](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

Sin comentarios