En el ámbito del desarrollo de WordPress, la seguridad de los datos constituye la base para crear aplicaciones fiables. Las estadísticas revelan que más del 70 % de las vulnerabilidades de seguridad de WordPress se deben a operaciones inseguras con bases de datos, conInyección SQLLos ataques representaron hasta 41%. Como capa de abstracción de la base de datos central de WordPress, la clase $wpdb proporciona a los desarrolladores una interfaz unificada para operaciones seguras y eficientes con la base de datos. Un conocimiento profundo del uso correcto de la clase $wpdb no solo es una demostración de competencia técnica, sino también una responsabilidad hacia los datos de los usuarios y la seguridad del sistema.

1. Análisis de la infraestructura de la clase $wpdb y los métodos básicos

Objetos globales y mecanismo de prefijos de tabla

$wpdb es un objeto de operación de base de datos accesible globalmente en WordPress, diseñado para adherirse al patrón singleton. Una instancia de esta clase se crea automáticamente durante la inicialización de WordPress, encapsulando todos los detalles subyacentes de las interacciones con la base de datos.

Los prefijos de tabla constituyen un componente crucial de la arquitectura de seguridad de WordPress. Por defecto, WordPress empleawp_Como prefijo de tabla, pero admite la personalización durante la instalación. La clase $wpdb permite$wpdb->prefijoLa propiedad proporciona el prefijo de tabla actual a través de$wpdb->{nombre_tabla}Sintaxis para el acceso dinámico a tablas estándar. Para tablas personalizadas, se recomienda utilizar$wpdb->prefijo . 'tabla_personalizada'Construya nombres de tablas completos en un formato estandarizado para garantizar la unicidad en entornos con múltiples sitios.

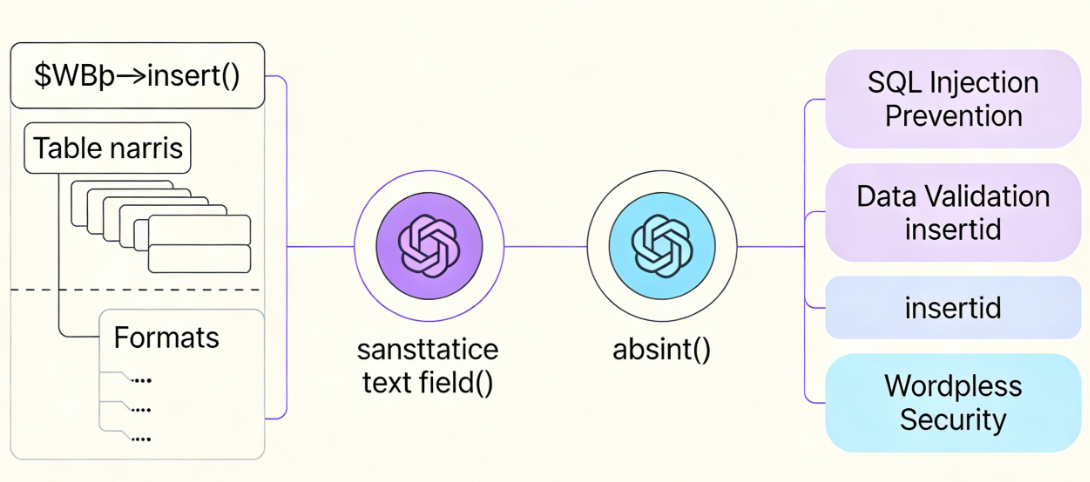

Patrones de implementación seguros para el método insertar

$wpdb->insertar()El método proporciona un enfoque declarativo para la inserción de datos. Acepta tres parámetros: el nombre de la tabla, la matriz de datos y la matriz de formato. La matriz de formato define el tipo de cada campo de datos, lo que sirve como primera línea de defensa contra la inyección SQL.

La validación de datos debe completarse antes de llamar al método insert. WordPress proporciona un conjunto de funciones de validación, tales comosanitize_text_field()Se utiliza para limpiar la entrada de texto.absenta()Garantizar la integridad de los tipos enteros. Solo los datos validados pueden pasar a las operaciones de la base de datos.

El método `insert` devuelve un valor booleano que indica si la operación se ha realizado correctamente.$wpdb->insert_idLa propiedad puede recuperar el ID de autoincremento del último registro insertado, una característica que resulta muy útil en situaciones en las que se necesita obtener un nuevo identificador de registro.

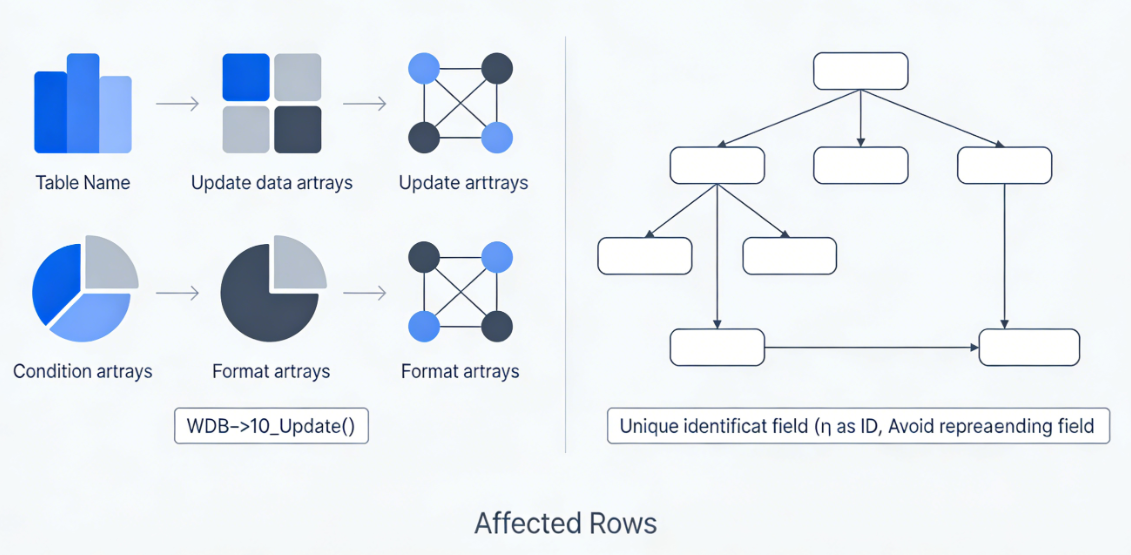

Estrategia de actualización condicional para el método de actualización

$wpdb->actualizar()El método admite operaciones de actualización condicionales. Requiere cuatro parámetros esenciales: el nombre de la tabla, la matriz de datos de actualización, la matriz de condiciones y la matriz de formato correspondiente. La matriz de formato debe contener definiciones de tipo tanto para los datos de actualización como para los datos de condición.

La creación de matrices de condiciones requiere un manejo cuidadoso. Normalmente, se emplean como condiciones campos de identificación única, como ID de registros o claves primarias específicas del negocio. Evite utilizar campos repetibles como criterios de actualización para evitar la actualización involuntaria de varios registros.

El alcance del impacto de las operaciones de actualización puede determinarse mediante$wpdb->filas_afectadasRecuperación de atributos. Esta cifra refleja el número real de registros modificados, lo cual es de gran importancia para verificar la eficacia de la operación.

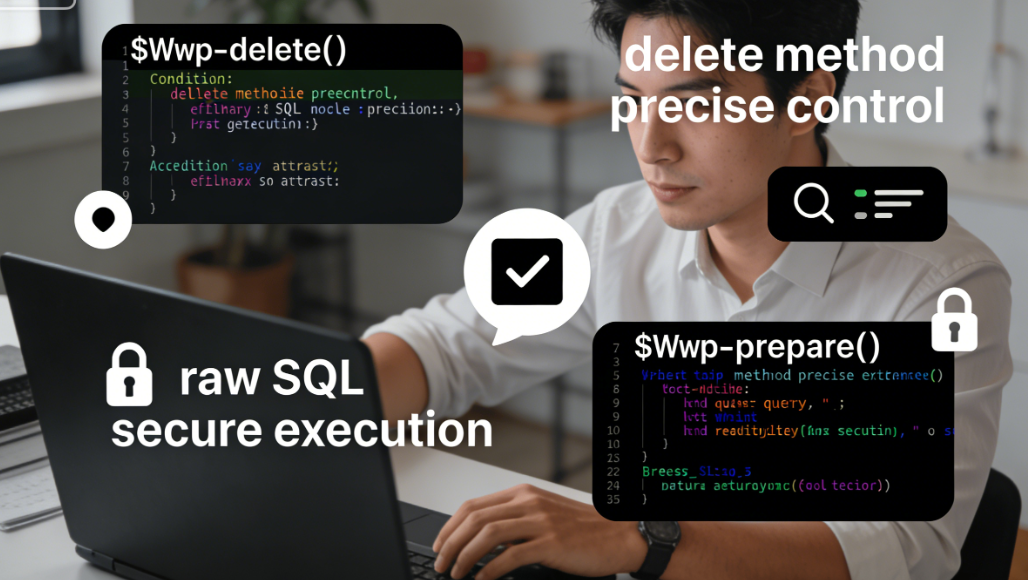

Control preciso de la eliminación del método delete

$wpdb->eliminar()Este método se utiliza para eliminar registros de una tabla. Acepta tres parámetros: el nombre de la tabla, una matriz de condiciones y una matriz de formato. Al igual que en el método de actualización, la matriz de condiciones debe ser lo suficientemente precisa como para garantizar que solo se eliminen los registros deseados.

Antes de ejecutar operaciones de eliminación, se deben implementar mecanismos de confirmación adicionales. En particular, para las eliminaciones iniciadas por el usuario, se deben proporcionar diálogos de confirmación o autenticación secundaria para evitar la pérdida accidental de datos. Para los datos críticos, se recomienda la eliminación suave, es decir, marcar los registros como eliminados en lugar de eliminarlos físicamente.

Ejecución segura de SQL sin procesar en el método de consulta

$wpdb->consulta()Este método permite la ejecución de sentencias SQL sin procesar, lo que representa el enfoque más flexible, pero también el más peligroso. Utilice este método solo cuando sea absolutamente necesario y siempre en combinación con$wpdb->preparar()Realizar una consulta parametrizada.

Las sentencias SQL sin procesar deben evitar concatenar directamente la información introducida por el usuario. Cualquier dato procedente de fuentes externas debe tratarse como una amenaza potencial y procesarse de forma segura mediante sentencias preparadas. Este principio de seguridad debe respetarse incluso cuando los datos proceden de fuentes «fiables».

2. Sistema de defensa multicapa para la protección contra inyecciones SQL

Instrucciones del preprocesadorel papel fundamental

$wpdb->preparar()El método sirve como herramienta principal para defenderse contra la inyección SQL. Funciona separando las sentencias SQL de los parámetros, utilizando un mecanismo de marcadores de posición para garantizar que los parámetros se escapen y procesen correctamente.

La sintaxis del marcador de posición admite dos formatos:%sPara cadenas,1 TB 2 TBPara números enteros,%fPara números de coma flotante. La selección correcta de los tipos de marcadores de posición no solo garantiza la seguridad, sino que también mantiene la integridad del tipo de datos. El motor de la base de datos optimiza los planes de ejecución de consultas basándose en la información de tipo, lo que mejora la eficiencia de las consultas.

Las sentencias preparadas deben convertirse en la práctica habitual para todo el SQL dinámico. Incluso las consultas aparentemente sencillas pueden introducir vulnerabilidades de seguridad debido a caracteres especiales o problemas de codificación. El uso de sentencias preparadas elimina esos riesgos.

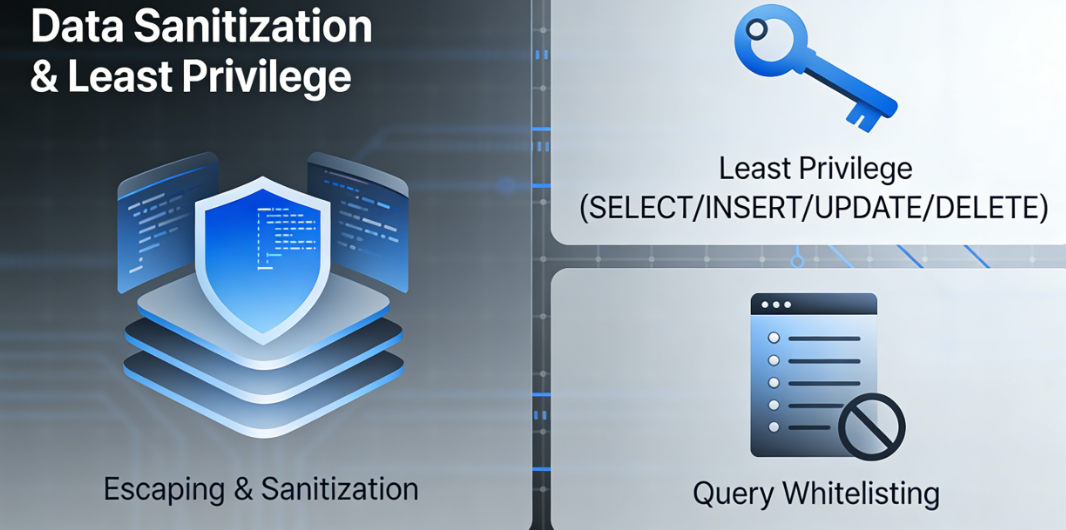

Fuga de datosMejores prácticas para la limpieza

Más allá de las sentencias de preprocesamiento, WordPress también proporciona un mecanismo de limpieza de datos de varios niveles.esc_sql()La función proporciona protección adicional contra fugas para escenarios específicos, especialmente al construir condiciones de consulta complejas.

La validación de los datos introducidos debe realizarse en una fase temprana del procesamiento de datos.filtrar_entrada()responder cantandofilter_var()La función proporciona un mecanismo de filtrado de entrada estandarizado capaz de validar tipos de datos comunes, como direcciones de correo electrónico, URL y rangos de números enteros.

El escape de salida sirve como otra línea de defensa crucial. Seleccione la función de escape adecuada en función del contexto de salida:esc_html()Para contenido HTML,esc_url()Para uso en URL,esc_attr()Para atributos HTML. Estas funciones evitan los ataques de secuencias de comandos entre sitios, lo que protege la seguridad del usuario final.

Aplicación del principio del mínimo privilegio

Los permisos de los usuarios de la base de datos deben ajustarse al principio del mínimo privilegio. Los usuarios de la base de datos de la aplicación WordPress normalmente solo necesitan privilegios SELECT, INSERT, UPDATE y DELETE, y no deben tener privilegios administrativos como DROP o ALTER.

En los plugins o temas, evite utilizar conexiones a bases de datos con privilegios elevados. Si fuera necesario modificar la estructura de las tablas, utilice una conexión a la base de datos independiente y estrictamente restringida, y ciérrela inmediatamente después de terminar.

El mecanismo de lista blanca puede restringir aún más el alcance de las operaciones de la base de datos. Los parámetros de consulta proporcionados por los usuarios se validan con respecto a un rango de valores permitidos, y las entradas que no cumplen con los requisitos son rechazadas.

3. Procesamiento de transacciones y garantía de la coherencia de los datos

Conceptos fundamentales y escenarios de aplicación de las transacciones

Una transacción de base de datos es una secuencia indivisible de operaciones de base de datos. Las propiedades ACID de las transacciones (atomicidad, consistencia, aislamiento y durabilidad) garantizan la integridad y la fiabilidad de los datos.

En el desarrollo de WordPress, las transacciones son especialmente adecuadas para situaciones que requieren mantener la coherencia de los datos. Los procesos de registro de usuarios pueden implicar operaciones de inserción en varias tablas, las transacciones financieras requieren actualizaciones precisas del saldo y la publicación de contenidos puede estar relacionada con numerosos registros de metadatos. En todas estas situaciones se deben emplear transacciones para garantizar la integridad de las operaciones.

Patrones de implementación de transacciones en WordPress

aunqueClase $wpdbNo se proporcionan métodos de transacción específicos, pero el control de las transacciones se puede lograr ejecutando sentencias SQL directamente.INICIAR TRANSACCIÓNyCOMPROMETERSEresponder cantandoROLLBACKEl extracto ofrece funciones completas de gestión de transacciones.

La implementación de transacciones debe incorporar un mecanismo de gestión de excepciones. Encierre el código de transacción dentro de una estructura try-catch para ejecutar operaciones de reversión cuando se produzca un error, garantizando así la coherencia del estado de la base de datos. Los registros de transacciones deben documentar meticulosamente los detalles operativos para facilitar la resolución de problemas y la verificación del registro de auditoría.

Las transacciones anidadas requieren un tratamiento especial. MySQL no admite transacciones anidadas verdaderas, pero puede simular un comportamiento similar a través de su mecanismo de puntos de guardado. La lógica de transacciones complejas debe diseñarse cuidadosamente para evitar bloqueos y bloqueos prolongados de tablas.

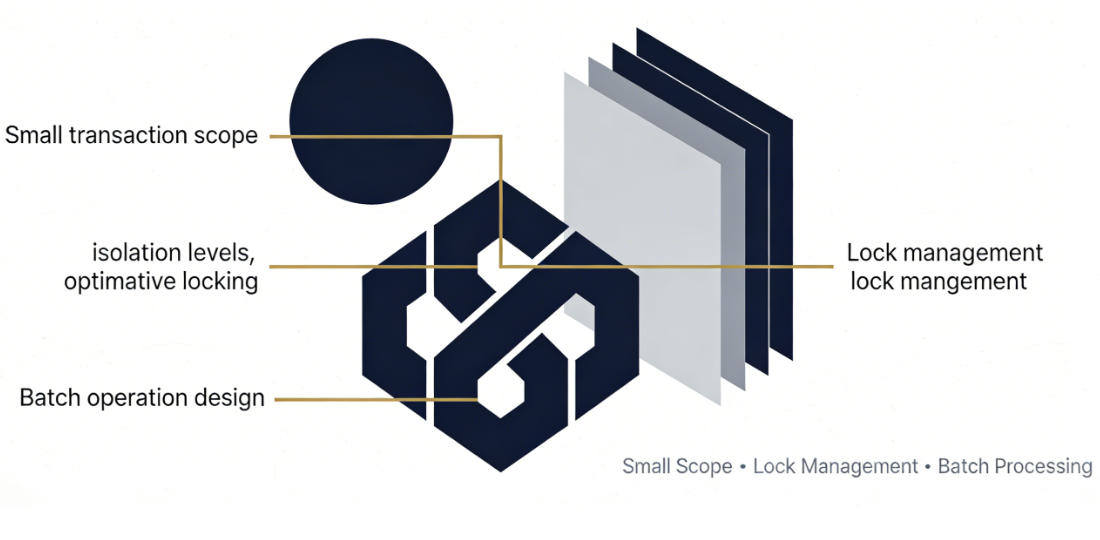

Estrategia de optimización del rendimiento de las transacciones

El alcance de las transacciones debe mantenerse lo más reducido posible. Las transacciones prolongadas consumen recursos de la base de datos y afectan al rendimiento de la concurrencia del sistema. Incluya solo las operaciones esenciales en las transacciones, asegurándose de que se completen y se confirmen rápidamente.

La gestión de bloqueos es un factor crítico en el rendimiento de las transacciones. Seleccione un nivel de aislamiento adecuado en función de los requisitos empresariales para equilibrar la coherencia de los datos y el rendimiento del sistema. En escenarios con lecturas frecuentes y escrituras poco frecuentes, considere la posibilidad de emplear mecanismos de bloqueo optimistas para reducir la contienda por los bloqueos.

El procesamiento de transacciones para operaciones por lotes requiere un diseño especial. Las operaciones que implican la inserción o actualización de grandes volúmenes de datos deben realizarse por lotes, y cada lote de operaciones debe utilizar una transacción independiente. Esto evita que las transacciones individuales se vuelvan excesivamente grandes, lo que evita problemas de rendimiento.

4. Estrategias de implementación para la compatibilidad entre bases de datos

Resumen Manejo de diferencias en bases de datos

Los diferentes sistemas de bases de datos presentan variaciones en la sintaxis SQL, las funciones y los tipos de datos. La clase $wpdb abstrae estas diferencias mediante una capa de abstracción, pero los desarrolladores deben tener en cuenta ciertas incompatibilidades comunes.

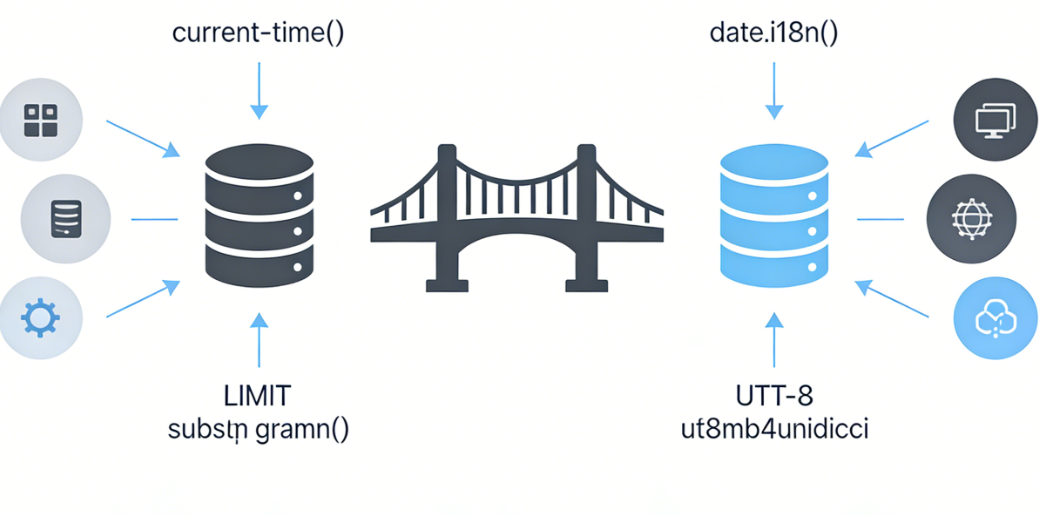

El manejo de fechas y horas presenta retos comunes de compatibilidad. Las funciones de fecha de MySQL pueden diferir de las de otros sistemas de bases de datos; se deben utilizar las funciones de fecha proporcionadas por WordPress, tales comohora_actual()responder cantandofecha_i18n()Garantizar la coherencia entre plataformas.

Las diferencias sintácticas en la cláusula LIMIT merecen especial atención. MySQL empleaLÍMITE de compensación, recuentoSintaxis, mientras que otras bases de datos pueden emplear formatos diferentes. La clase $wpdb ya ha abordado esta variación, pero se debe tener en cuenta la compatibilidad al escribir SQL directamente.

Coherencia del conjunto de caracteres y las reglas de clasificación

La configuración del juego de caracteres afecta al almacenamiento y la comparación de datos. WordPress utiliza por defecto el juego de caracteres UTF-8, que es la opción más compatible a nivel universal. Asegúrate de que todas las tablas personalizadas emplean configuraciones de juego de caracteres idénticas para evitar problemas de texto ilegible y de ordenación.

Las reglas de clasificación determinan cómo se comparan y ordenan las cadenas.utf8mb4_unicode_ciEsta es la regla de clasificación recomendada, que admite el conjunto completo de caracteres Unicode y proporciona un comportamiento de clasificación predecible. Se debe prestar especial atención a la selección de la regla de clasificación para sitios web multilingües.

Rendimiento de las consultasOptimización multiplataforma

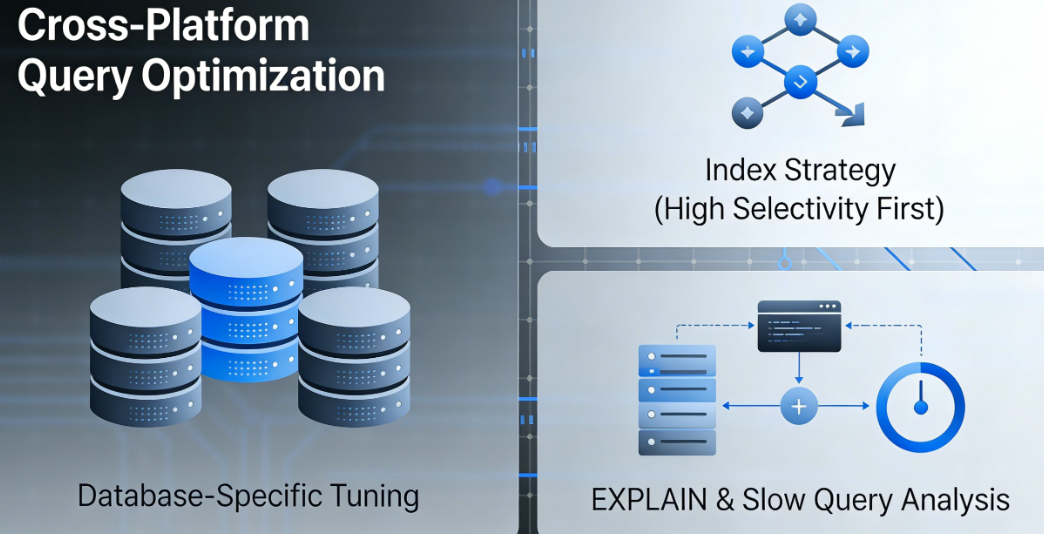

Los optimizadores de consultas en diferentes sistemas de bases de datos funcionan de maneras distintas. Para escribir un SQL eficiente hay que tener en cuenta las características de la base de datos de destino.

Las estrategias de indexación deben diseñarse de acuerdo con los patrones de consulta. Analice las condiciones de consulta comunes y cree índices para los campos de uso frecuente. Para los índices compuestos, tenga en cuenta el orden de los campos, colocando los campos con alta selectividad al principio.

El análisis del plan de ejecución de consultas es una herramienta fundamental para la optimización. UtilizarEXPLICAREjecutar consultas de comprensión de sentencias para identificar cuellos de botella en el rendimiento. Revisar y optimizar periódicamente las consultas lentas para mantener los niveles de rendimiento del sistema.

5. Enfoques profesionales para la depuración y el manejo de errores

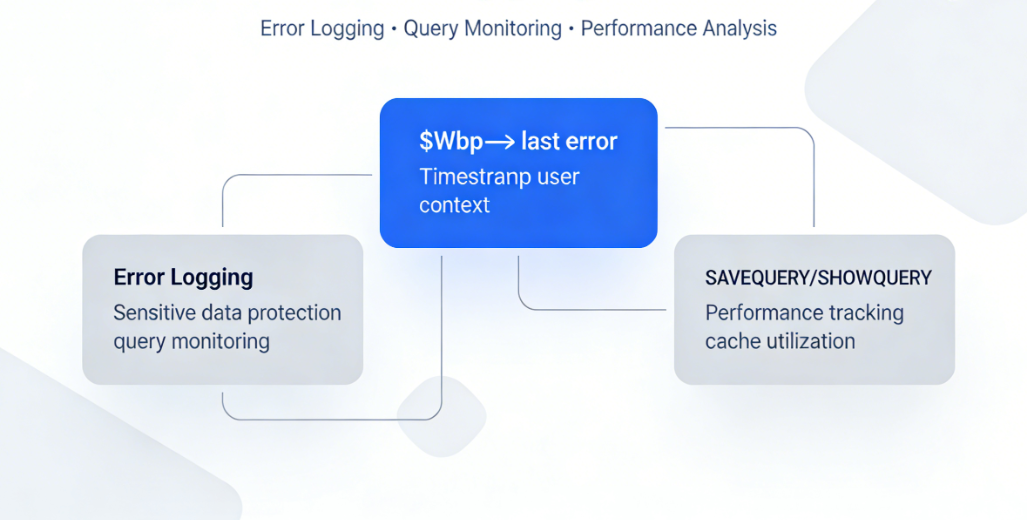

Documentación adecuada de los mensajes de error

$wpdb->último_errorLa propiedad proporciona el último mensaje de error SQL. En entornos de desarrollo, mostrar esta información puede ser adecuado para fines de depuración. Sin embargo, en entornos de producción, los errores deben registrarse en un archivo en lugar de mostrarse directamente a los usuarios.

Los registros de errores deben contener suficiente información contextual: marcas de tiempo, ID de usuario, operaciones ejecutadas, parámetros relevantes, etc. Esta información es crucial para la resolución de problemas y la auditoría de seguridad. Evite registrar información confidencial, como contraseñas o información de identificación personal.

Supervisión de consultas y análisis del rendimiento

GUARDAR CONSULTAresponder cantandoSHOWQUERYSeguimiento y visualización de consultas controladas constantemente. Al depurar operaciones de datos complejas, habilitar el registro de consultas puede ayudar a comprender los patrones de interacción del código con la base de datos.

La supervisión del rendimiento debe centrarse en los tiempos de ejecución de las consultas y el consumo de recursos. Preste especial atención a las consultas de ejecución lenta y a las consultas ejecutadas con frecuencia, ya que son objetivos clave para la optimización del rendimiento. Los mecanismos de almacenamiento en caché de WordPress pueden reducir significativamente la carga de la base de datos; el aprovechamiento adecuado del almacenamiento en caché de objetos y páginas mejora el rendimiento del sistema.

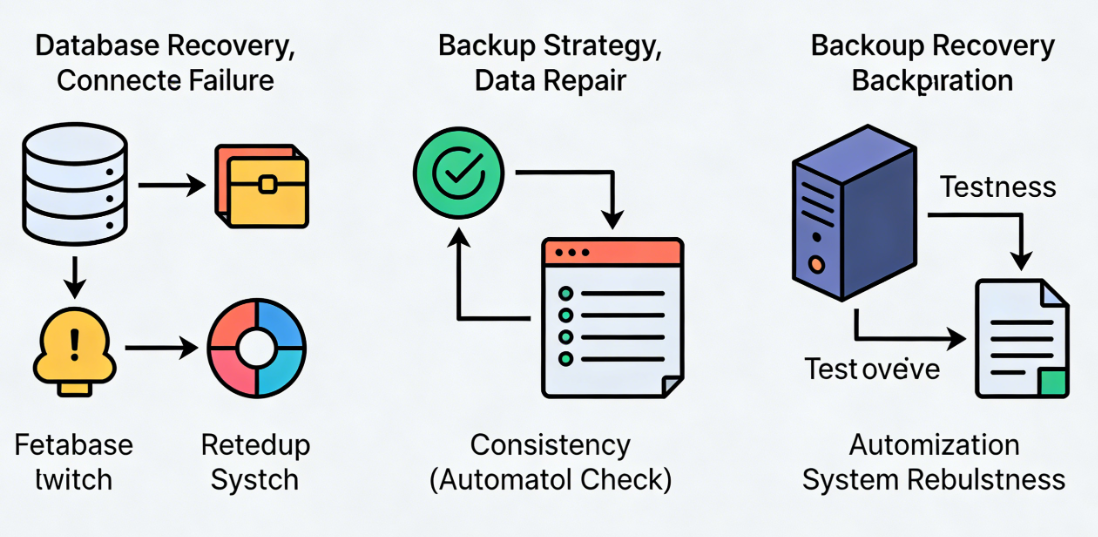

Estrategia de recuperación para condiciones anormales

Los fallos en la conexión a la base de datos deben solucionarse mediante mecanismos de recuperación adecuados. Los problemas temporales de red pueden resolverse mediante mecanismos de reintento, mientras que los fallos persistentes requieren cambiar a un sistema de respaldo o proporcionar servicios degradados.

La detección y reparación de datos corruptos constituyen un aspecto vital de la solidez del sistema. Las comprobaciones periódicas de la coherencia de los datos permiten identificar posibles problemas, mientras que los scripts de reparación automatizados pueden resolver problemas comunes relacionados con los datos sin interrumpir el servicio.

Las estrategias de copia de seguridad y recuperación constituyen la máxima garantía para la seguridad de los datos. Un sistema de copia de seguridad automatizado debe abarcar los datos de las tablas personalizadas, mientras que el proceso de recuperación debe someterse a pruebas exhaustivas para garantizar su ejecución fiable en caso de emergencia.

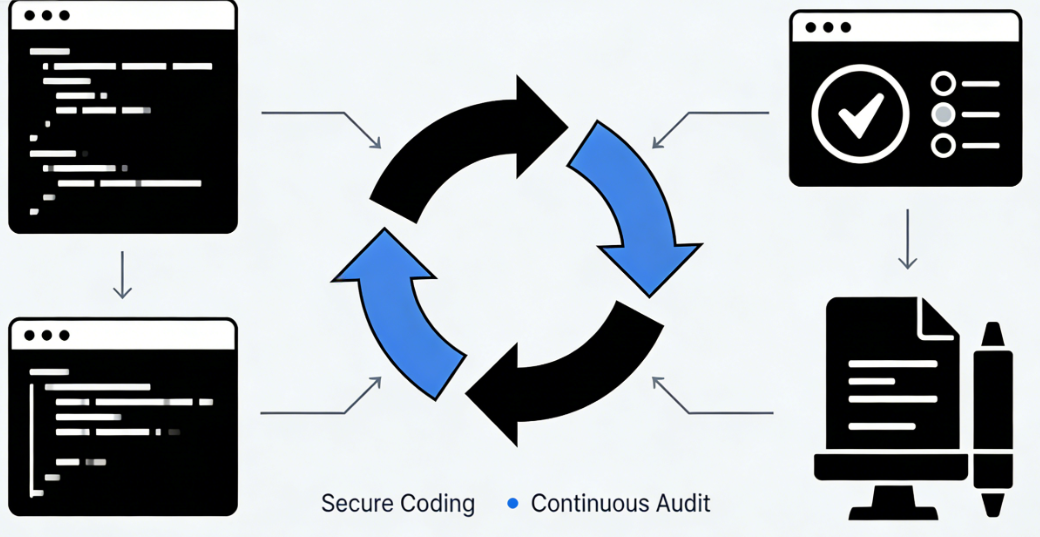

6. Auditorías de seguridad y mejora continua

Áreas de interés en materia de seguridad en la revisión del código

Durante las revisiones de código, las operaciones de la base de datos deben ser un área clave de escrutinio. Los revisores deben verificar que todo el SQL dinámico emplee sentencias preparadas y que los datos de entrada se sometan a la validación y el escape adecuados.

La formulación y aplicación de normas de codificación seguras ayuda a unificar las prácticas de seguridad entre los equipos. Dichas normas deben prohibir explícitamente los patrones inseguros, como la concatenación directa de sentencias SQL y el uso de funciones obsoletas.

Actualizaciones de seguridad para componentes dependientes

La clase $wpdb, como componente central de WordPress, se mejora con cada actualización de WordPress. Mantener actualizado tu sistema WordPress te garantiza recibir las últimas correcciones de seguridad y mejoras de rendimiento.

Las bibliotecas y los marcos de trabajo de terceros pueden incorporar componentes de operación de bases de datos. La seguridad y la compatibilidad de estos componentes deben evaluarse para garantizar que cumplan con los estándares de seguridad del proyecto.

Implementación automatizada de pruebas de seguridad

Las pruebas de seguridad automatizadas deben implementarse en una fase temprana del proceso de desarrollo. Las herramientas de análisis de código estático pueden detectar patrones comunes de vulnerabilidad de seguridad, mientras que el escaneo de seguridad dinámico simula el comportamiento de los ataques para validar las capacidades de protección del sistema.

Las pruebas de penetración, realizadas periódicamente por equipos de seguridad profesionales, pueden descubrir vulnerabilidades complejas que las herramientas automatizadas pueden pasar por alto. Los resultados de las pruebas deben documentarse detalladamente, con un seguimiento del progreso de la corrección de cada problema identificado.

El fomento continuo de la concienciación sobre la seguridad es la garantía fundamental para la seguridad a largo plazo. La formación periódica en materia de seguridad, el intercambio de conocimientos técnicos y los estudios de casos prácticos ayudan a los miembros del equipo a mantener la vigilancia frente a las amenazas de seguridad y a dominar las últimas tecnologías de protección.

Al implementar operaciones seguras para la clase $wpdb mediante un enfoque sistemático, los desarrolladores pueden crear aplicaciones WordPress robustas y seguras. La seguridad no es una tarea puntual, sino un proceso continuo que requiere atención y mejoras constantes. En una era en la que el valor de los datos es cada vez más importante, el nivel de énfasis que se pone en la seguridad de las operaciones de la base de datos determina directamente la fiabilidad de una aplicación y la confianza que inspira en los usuarios.

| Contacte con nosotros | |

|---|---|

| ¿No puede leer el tutorial? Póngase en contacto con nosotros para obtener una respuesta gratuita. Ayuda gratuita para sitios personales y de pequeñas empresas |

Servicio de atención al cliente WeChat

|

| ① Tel: 020-2206-9892 | |

| ② QQ咨询:1025174874 | |

| (iii) Correo electrónico: info@361sale.com | |

| ④ Horario de trabajo: de lunes a viernes, de 9:30 a 18:30, días festivos libres | |

Enlace a este artículo:https://www.361sale.com/es/82438El artículo está protegido por derechos de autor y debe ser reproducido con atribución.

![Emoji[wozuimei]-Photonflux.com | Servicio profesional de reparación de WordPress, en todo el mundo, respuesta rápida](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![Emoticono [baoquan] - Photon Wave Network | Servicios profesionales de reparación de WordPress, cobertura mundial, respuesta rápida](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

Sin comentarios