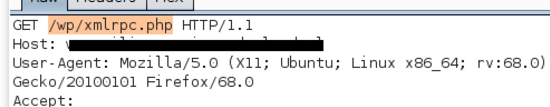

Recientemente estuve investigando la optimización de la seguridad de WordPress y encontré que el archivo /xmlrpc.php es a menudo escaneado y se intenta romper por fuerza bruta, especialmente con el uso de system.multicall() para iniciar un gran número de peticiones al mismo tiempo, lo que puede ser fácilmente abusado.

Después de buscar por ahí, he encontrado bastantes sugerencias para bloquear esta interfaz directamente, por ejemplo con uno de los siguientes métodos:

-

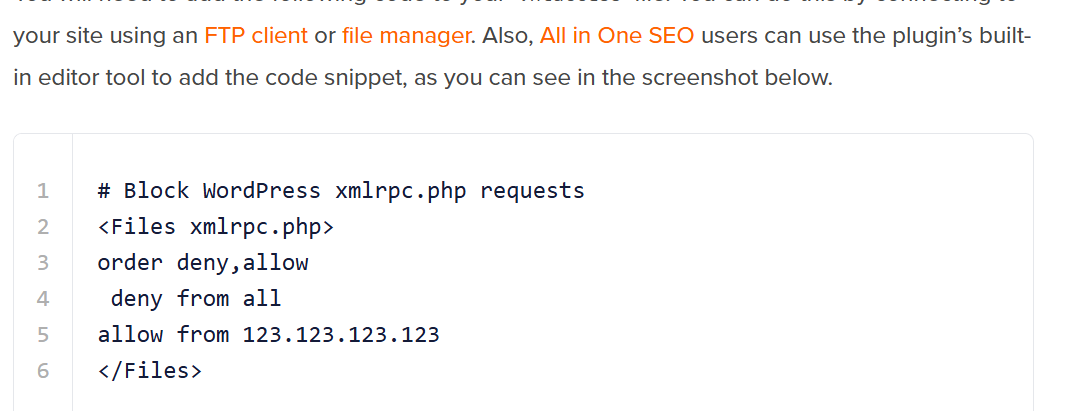

Añadir en .htaccess:

-

O desactivar XML-RPC con un plugin de seguridad como Wordfence / All in One WP Security.

Sin embargo, también se ha visto que algunos plugins (como Jetpack) dependen de él, y desactivarlo por completo puede afectar a su funcionalidad.

Una pregunta para todos: ¿desactivas esto por defecto? ¿Te has enfrentado alguna vez a un ataque de fuerza bruta? ¿Hay alguna solución de protección mejor?

Por cierto, he utilizado la herramienta de registro para ver a alguien hacer más de 200 llamadas seguidas al system.multicall(), los recursos del servidor están casi al límite ......

| Contacte con nosotros | |

|---|---|

| ¿No puede leer el tutorial? Póngase en contacto con nosotros para obtener una respuesta gratuita. Ayuda gratuita para sitios personales y de pequeñas empresas |

Servicio de atención al cliente WeChat

|

| ① Tel: 020-2206-9892 | |

| ② QQ咨询:1025174874 | |

| (iii) Correo electrónico: info@361sale.com | |

| ④ Horario de trabajo: de lunes a viernes, de 9:30 a 18:30, días festivos libres | |

Sin comentarios