L'erreur 525 de Cloudflare identifie explicitementpoignée de main SSLUne défaillance se produit lorsqueLorsque les nœuds périphériques Cloudflare établissent des connexions cryptées avec les serveurs d'origineLes statistiques indiquent qu'environ 371 000 défaillances liées au SSL Cloudflare provenaient de problèmes de configuration du serveur d'origine, 525 erreurs représentant 221 000 de ces incidents.Lorsque des erreurs de configuration surviennent dans les versions du protocole TLS, les suites de chiffrement ou la validation des certificats (par exemple, des serveurs ne prenant en charge que le protocole TLS 1.0 non sécurisé ou des chaînes de certificats incomplètes), le processus de négociation se termine généralement dans les 150 millisecondes. Cette défaillance entraîne directement une interruption complète de l'accès HTTPS aux sites web, déclenchant des avertissements de sécurité explicites dans environ 92 % des navigateurs modernes pour les visiteurs.

Pour les sites web de commerce électronique et financiers, une foisErreur 525En moyenne, cela peut entraîner plus de trois heures d'interruption d'activité, une augmentation de 40% du risque de perte de clientèle et une grave atteinte à la confiance dans la marque. La maîtrise des méthodes systématiques de dépannage, de la validation des certificats à la configuration des protocoles, est devenue une compétence professionnelle essentielle pour les administrateurs web afin de maintenir la continuité des activités.

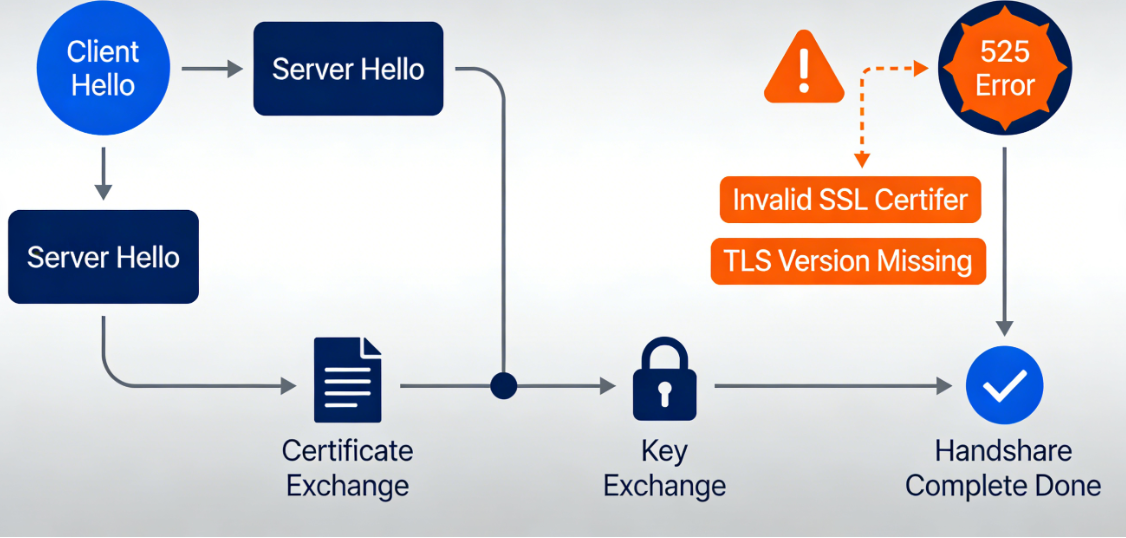

I. Processus de négociation SSL/TLS et analyse des points de déclenchement de l'erreur 525

Pour diagnostiquer efficacement une erreur 525, il faut comprendre les étapes fondamentales d'une négociation réussie et identifier les points critiques où une défaillance peut se produire.

1.1 Étapes principales de la négociation TLS standard

La négociation TLS a lieuconnexion TCPAprès sa création, il comprend principalement les étapes suivantes :

- Accueil clientCloudflare (agissant en tant que client) envoie une salutation au serveur d'origine, déclarant la version la plus élevée du protocole TLS qu'il prend en charge, la liste des suites de chiffrement prises en charge et d'autres informations d'extension.

- Accueil du serveurLe serveur d'origine sélectionne une version TLS et une suite de chiffrement prises en charge par les deux parties dans la liste fournie par le client. Le serveur simultanémentCertificat SSLEnvoyé au client.

- Vérification des certificats et échange de clésCloudflare vérifie la légitimité du certificat du serveur (entre autres critères, il vérifie s'il a été émis par une autorité de confiance, s'il est toujours valide et s'il correspond au nom de domaine). Une fois la vérification réussie, les deux parties négocient une clé de session à l'aide de l'algorithme d'échange de clés sélectionné.

- La communication cryptée commence: Utilisez la clé de session négociée pour chiffrer les données de la couche application suivantes afin d'assurer une transmission sécurisée.

1.2 Points de défaillance courants de la configuration conduisant à l'erreur 525

Une erreur de poignée de main peut se produire à n'importe laquelle des étapes susmentionnées :

- La chaîne de certificats est incomplète ou invalide.Le serveur n'a pas fourni une chaîne de certificats complète (certificat de serveur + certificat CA intermédiaire), ce qui empêche Cloudflare de valider le certificat racine de confiance. Le certificat a expiré ou n'est pas encore entré en vigueur, le nom de domaine ne correspond pas (le sujet du certificat ou le nom alternatif du sujet n'inclut pas le nom de domaine utilisé pour l'accès), ou le certificat a été révoqué.

- Les versions du protocole ne correspondent pas.Le serveur d'origine ne prend en charge que les protocoles SSLv2, SSLv3 ou TLS 1.0 obsolètes et non sécurisés, que Cloudflare a désactivés dans le cadre de sa politique de sécurité ; ou le serveur est mal configuré et rejette toutes les propositions de version TLS.

- Pas de chevauchement entre les suites de chiffrementLa liste des suites de chiffrement configurées sur le serveur ne partage aucune suite sécurisée avec la liste prise en charge par Cloudflare. Cela se produit généralement lorsque les serveurs sont configurés avec des suites de chiffrement obsolètes ou personnalisées non standard.

- Problème lié à la bibliothèque de cryptographie du serveur ou au matérielLa bibliothèque SSL du serveur (telle que OpenSSL) contient des bogues, utilise une version obsolète ou le module de sécurité matériel utilisé pour la signature a mal fonctionné.

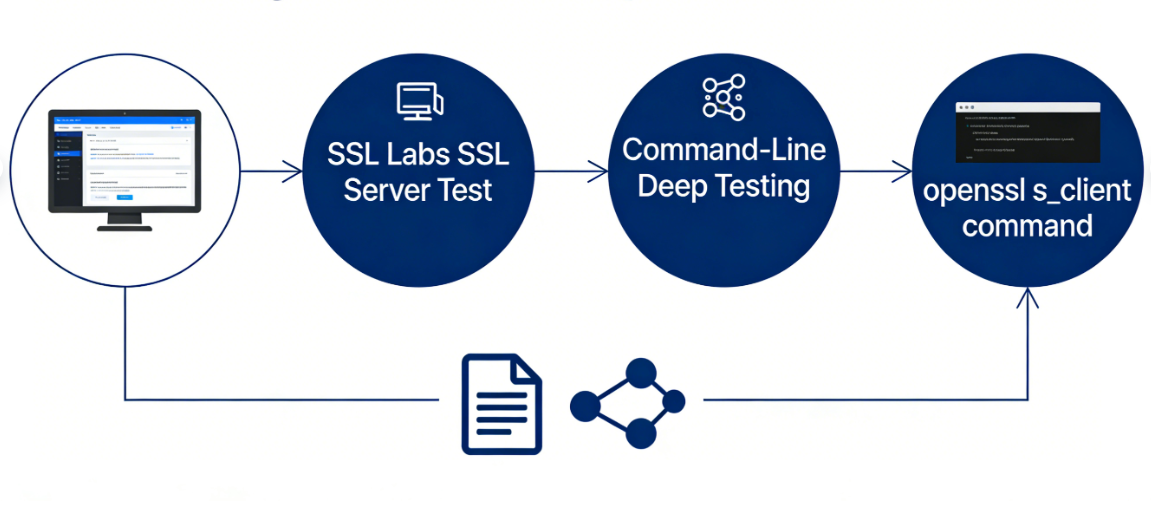

II. Diagnostic systématique : utilisation d'outils pour identifier des défauts spécifiques

Lorsque vous rencontrez une erreur 525, il est inutile de spéculer ; vous devez vous fier à des outils spécialisés pour obtenir des informations de diagnostic précises.

2.1 Effectuer une analyse complète à l'aide d'outils de test SSL en ligne

Les outils tiers de test des serveurs SSL fournissent l'analyse des défaillances la plus simple.

- Test SSL Labs SSL ServerAccédez à ce site Web et saisissez l'adresse IP ou le nom d'hôte de votre serveur d'origine (remarque : vous devrez peut-être suspendre temporairement le proxy Cloudflare et utiliser le mode « DNS uniquement » pour permettre à l'outil d'accéder directement au serveur d'origine). L'outil générera un rapport complet couvrant la validité du certificat, la prise en charge du protocole, la puissance de la suite de chiffrement, la simulation de poignée de main, etc. Le rapport signalera clairement tout problème causant des échecs de connexion, tel qu'une « chaîne de certificats incomplète » ou la « prise en charge de protocoles faibles ».

- Test approfondi basé sur la ligne de commande: Effectuez un test manuel à l'aide de la commande client OpenSSL sur votre machine locale ou sur un serveur ayant accès au serveur d'origine. Par exemple :

openssl s_client -connect votre-serveur-d'origine.com:443 -servername votre-serveur-d'origine.com -tlsextdebug -stateCette commande affichera l'intégralité du processus de négociation, vous permettant ainsi d'observer la chaîne de certificats envoyée par le serveur, la version du protocole négociée et les suites de chiffrement. Prêtez une attention particulière aux messages d'erreur critiques tels que « verify error » (erreur de vérification) ou « handshake failure » (échec de la négociation).

2.2 Vérifiez les journaux du serveur d'origine pour obtenir les codes d'erreur.

Le journal des erreurs du serveur contient les raisons internes de l'échec de la négociation.

- Journal des erreurs du serveur WebVérifiez Apache

error.logou Nginxerror.log. Recherchez les entrées d'erreur liées aux poignées de main SSL, qui peuvent inclure, par exempleSSL_do_handshake() a échoué,pas de chiffrement partagéouprotocole non pris en chargeDe telles descriptions. Ces informations indiquent clairement un problème de configuration côté serveur. - Journal du systèmeDans certaines configurations, les erreurs sous-jacentes liées au protocole SSL peuvent être enregistrées dans les journaux système (tels que

/var/log/messagespeut-être/var/log/syslog) Moyen.

III. Remédiation étape par étape : solutions pour différentes sources de défaillance

Sur la base des résultats du diagnostic, des mesures correctives ciblées doivent être mises en œuvre.

3.1 Résolution des problèmes liés aux certificats

- Installez la chaîne de certificats complète.Obtenez le package de certificats approprié auprès de l'autorité de certification. Il comprend généralement le certificat serveur et au moins un certificat CA intermédiaire. Dans la configuration du serveur Web (par exempleNginx(utilisé comme expression nominale)

ssl_certificate(Instruction), en veillant à ce que les fichiers de certificats spécifiés forment une chaîne complète concaténée dans l'ordre (certificat de serveur en premier, suivi des certificats CA intermédiaires). Le certificat racine n'a généralement pas besoin d'être inclus. - Assurez-vous que le certificat est valide et que le nom de domaine correspond.Renouvelez les certificats expirés. Assurez-vous que le certificat est émis pour le nom de domaine exact auquel vous accédez. Pour plusieurs domaines, utilisez un certificat avec nom alternatif contenant tous les domaines ou un certificat générique.

3.2 Mise à jour de la configuration du protocole et de la suite de chiffrement

Les meilleures pratiques en matière de sécurité exigent la désactivation des protocoles obsolètes et non sécurisés et la mise en œuvre de suites de chiffrement robustes.

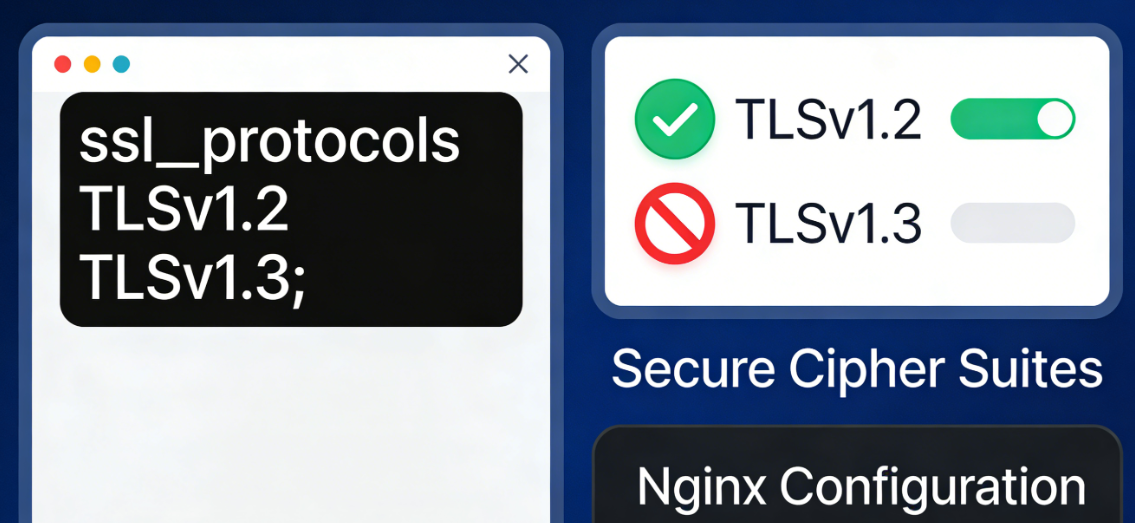

- Configurer les versions sécurisées du protocole TLSDans les configurations de serveur, activez explicitement TLS 1.2 et TLS 1.3 tout en désactivant SSLv2, SSLv3, TLS 1.0 et TLS 1.1. Par exemple, dans Nginx :

ssl_protocols TLSv1.2 TLSv1.3.. - Configurer une liste de suites de mots de passe fortsFournissez une liste hiérarchisée des suites de chiffrement afin d'assurer la compatibilité avec les clients modernes tels que Cloudflare. Par exemple, utilisez des suites mettant l'accent sur la confidentialité persistante :

ssl_ciphers ECDHE-RSA-AES128-GCM-SHA256:ECDHE-RSA-AES256-GCM-SHA384:...;Il est recommandé de consulter le générateur de configuration SSL de Mozilla pour obtenir les extraits de configuration sécurisés actuellement recommandés.

3.3 Vérifier l'environnement serveur et les dispositifs intermédiaires du réseau

- Mise à jour de la bibliothèque de cryptographieMettez à niveau le système d'exploitation du serveur et les bibliothèques telles qu'OpenSSL vers des versions stables prises en charge afin de corriger les vulnérabilités connues et de bénéficier d'une prise en charge complète des nouveaux protocoles, tels que TLS 1.3.

- Rechercher les interférences provenant d'équipements intermédiairesSi un équilibreur de charge, un proxy inverse ou un pare-feu autonome est installé devant le serveur d'origine, vérifiez la configuration SSL de ces appareils. L'erreur 525 peut parfois provenir de ces appareils intermédiaires qui interrompent incorrectement la connexion SSL ou utilisent un certificat incorrect.

Conclusion : mettre en place un mécanisme proactif de surveillance de l'état SSL

correctifsErreur Cloudflare 525Il ne s'agissait pas simplement de résoudre un problème technique, mais plutôt d'un test crucial de l'infrastructure de sécurité du site web. Étant donné que les certificats SSL ont une durée de validité fixe et que les normes de sécurité continuent d'évoluer, une approche réactive aux erreurs n'est pas une solution viable.

Il est primordial de mettre en place des mécanismes de surveillance proactifs : configurez des rappels automatiques au moins 30 jours avant l'expiration du certificat ; effectuez régulièrement (par exemple, tous les trimestres) des analyses des configurations des serveurs à l'aide d'outils tels que SSL Labs ; et effectuez immédiatement des tests de connectivité complets après toute modification des paramètres SSL du serveur. L'intégration de la configuration SSL/TLS dans les procédures standard de déploiement et de gestion des changements permettra de réduire au minimum le risque d'erreurs 525, garantissant ainsi la robustesse et la fiabilité des canaux de cryptage à tout moment. Cela permet d'assurer une protection ininterrompue de l'accès des utilisateurs et de la sécurité des données.

Lien vers cet article :https://www.361sale.com/fr/82077/L'article est protégé par le droit d'auteur et doit être reproduit avec mention.

![Emoji[wozuimei]-Photonflux.com | Service professionnel de réparation de WordPress, dans le monde entier, réponse rapide](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![Émoticône [baoquan] - Photon Wave Network | Services professionnels de réparation WordPress, couverture mondiale, réponse rapide](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

Pas de commentaires