Récemment, j'ai fait des recherches sur l'optimisation de la sécurité de WordPress et j'ai découvert que le fichier /xmlrpc.php est souvent scanné et tenté d'être cassé par force brute, en particulier avec l'utilisation de system.multicall() pour initier un grand nombre de requêtes en même temps, ce qui peut être facilement abusé.

Après avoir cherché, j'ai trouvé plusieurs suggestions pour bloquer cette interface directement, par exemple avec l'une des méthodes suivantes :

-

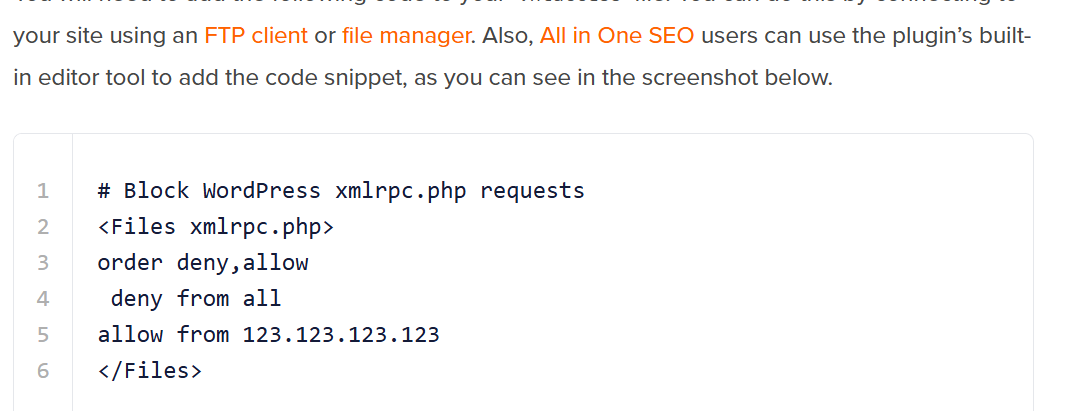

Ajouter dans .htaccess :

-

Vous pouvez également désactiver XML-RPC à l'aide d'un plugin de sécurité tel que Wordfence / All in One WP Security.

Cependant, il a également été constaté que certains plugins (tels que Jetpack) s'appuient sur elle, et la désactiver complètement peut en affecter le fonctionnement.

Une question pour tout le monde : désactivez-vous cette fonction par défaut ? Avez-vous déjà été confronté à une attaque par force brute ? Existe-t-il une meilleure solution de protection ?

Par ailleurs, j'ai utilisé l'outil de journalisation pour voir quelqu'un passer plus de 200 appels d'affilée à l'adresse system.multicall()Les ressources du serveur sont presque épuisées ......

Pas de commentaires