WordPressウェブサイトの普及は、特にパスワード回復に関するセキュリティ問題を前面に押し出している。パスワード復旧ツールは通常、ユーザーがパスワードをお忘れですか?攻撃者がアカウントへのアクセスを回復できる場合、電子メールやその他の認証手段を介して行うことが許可される。このツールのセキュリティが適切に管理されていない場合、攻撃者はこの脆弱性を利用して不正アクセスを行う可能性がある。

この記事では、WordPressについて説明します。 パスワード復旧ツール管理者がセキュリティを強化し、セキュリティリスクに遭遇しないようにするために、共通の脆弱性と対応する保護手段を共有する。

![写真[1]-「パスワードの取得」をハッカーへの招待状にしてはならない!](https://www.361sale.com/wp-content/uploads/2025/07/20250725091449251-image.png)

1.一般的な脆弱性

1.1 弱いパスワード復旧リンク

WordPressは、デフォルトでパスワード回復リンクをユーザーの電子メールに送信します。攻撃者がメールアカウントにアクセスできる場合、回復リンクを使用してアカウントのパスワードを変更することができます。ユーザーの電子メールパスワードが単純であれば、攻撃者は簡単にそれをクラックすることができます。

保護措置:

- 利用するストロングパスワード単純なパスワードや一般的なパスワードの選択は避けましょう。

- 多要素認証(MFA)を有効にして、アカウントの保護を強化する。

![写真[2]-「パスワードの取得」をハッカーへの招待状にしてはいけない!](https://www.361sale.com/wp-content/uploads/2025/07/20250725093809173-image.png)

- メールボックスのパスワードを定期的に更新し、二重認証を有効にしてください。

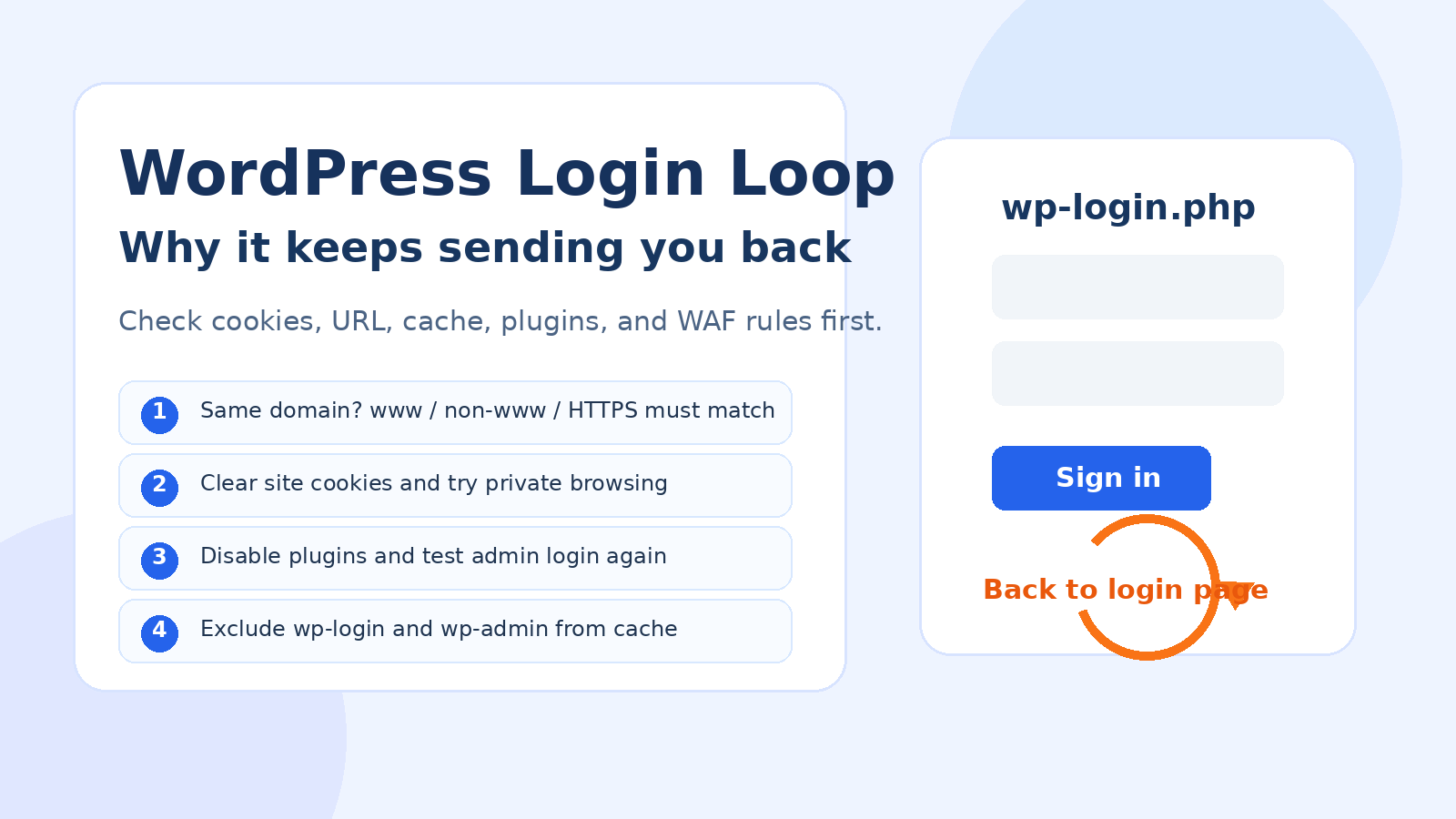

1.2 CAPTCHAの仕組みの欠如

多くのWordPressウェブサイトでは、パスワード回復ページにCAPTCHAが含まれていないため、自動スクリプティング攻撃のドアが開いています。攻撃者は、パスワード回復リンクに到達するまで、ユーザー名と電子メールのさまざまな組み合わせを試して、スクリプトをブルートフォースすることができます。

保護措置:

- 自動化された攻撃を避けるために、パスワード回復ページにCAPTCHAまたは画像認証コードを追加する。

- 結合 Google reCAPTCHA およびその他のプラグインを使用してセキュリティを強化し、悪意のある試みを防止します。

![写真[3]-「パスワードの取得」をハッカーへの招待状にしてはならない!](https://www.361sale.com/wp-content/uploads/2025/07/20250725092055913-image.png)

1.3 安全でないメール送信

WordPressがユーザーにパスワード回復メールを送信する際、メールサービスが暗号化された送信(SSL/TLSなど)を有効にしていない場合、攻撃者は中間者攻撃によって回復リンクを含むメールの内容を盗む機会を得ます。

保護措置:

- サポートの利用 SSL安全なメール送信のための/TLSメールサーバー。

![写真[4]-「パスワードの取得」をハッカーへの招待状にしてはならない!](https://www.361sale.com/wp-content/uploads/2025/07/20250725092322688-image.png)

- コンフィグ SMTPプラグインメールが暗号化された接続で送信されることを確認する。

![写真[5]-「パスワードの取得」をハッカーへの招待状にしてはならない!](https://www.361sale.com/wp-content/uploads/2025/07/20250725092428625-image.png)

1.4 リカバリーリンクの有効期限設定の欠如

リカバリ・リンクが長期間有効であれば、攻撃者はリンクを入手した後、いつでもそれを使ってパスワードを変更することができる。この場合、たとえリンクが盗まれても、攻撃者はそのアカウントを長期間管理することができる。

保護措置:

- 回復リンクの有効期限を設定します。一般的な設定は1時間です。この時間が経過すると、リンクは自動的に期限切れとなり、ユーザーはリカバリ要求を再度行う必要があります。

1.5 回復要求の頻度に制限なし

攻撃者は、パスワードの回復を頻繁に要求して、パスワードの回復にかかる時間を消費させることができる。サーバリソースに侵入され、サービス拒否(DoS)攻撃につながることさえある。さらに、これは攻撃者がアカウントが存在するかどうかを繰り返しテストすることを可能にする。

保護措置:

- パスワード回復要求の頻度を制限する。例えば、各IPは1日に5回までパスワード回復を要求できる。

![写真[6]-「パスワードの取得」をハッカーへの招待状にしてはならない!](https://www.361sale.com/wp-content/uploads/2025/07/20250725093238348-image.png)

- プラグインまたはカスタムコードを使用して、パスワード回復要求の数を制御し、総当たり侵入のリスクを低減します。

2.保護措置の概要

2.1 メールボックスのセキュリティ強化

ユーザーのメールボックスのセキュリティはWordPressパスワード復旧ツールを保護する重要な部分です。メールボックスのパスワード漏洩によるアカウントへの不正アクセスを避けるために、メールボックスの二次認証を有効にする。

2.2 多要素認証の有効化

管理者アカウントには多要素認証(MFA)を有効にして、パスワードが漏えいしても攻撃者がウェブサイトのバックエンドに直接アクセスできないようにすることをお勧めします。

2.3 セキュリティ・プラグインの使用

の助けを借りて WordPressセキュリティプラグイン(Wordfence、iThemes Securityなど)を使用して、パスワード回復機能の保護を強化することができます。これらのプラグインは、CAPTCHA、ブルートフォースクラッキングからの保護、リクエスト頻度の制限など、複数の保護を提供します。

![写真[7]-「パスワードの取得」をハッカーへの招待状にしてはならない!](https://www.361sale.com/wp-content/uploads/2025/07/20250725094030693-image.png)

2.4 WordPressとプラグインの定期的なアップデート

サードパーティのプラグインにはセキュリティ上の脆弱性がある可能性があります。 WordPressのコアとプラグインを定期的にアップデートして、既知のセキュリティ問題をタイムリーに修正し、攻撃者が利用できる脆弱性の数を減らしましょう。

2.5 パスワード回復のための保護手段を設定する

- ユーザーには複雑なパスワードを使用させ、アカウントが簡単にクラックされないようにする。

![写真[8]-「パスワードの取得」をハッカーへの招待状にしてはならない!](https://www.361sale.com/wp-content/uploads/2025/07/20250725094232786-image.png)

- リカバリーリンクの有効期限を制限し、悪意のある利用を防ぐ。

- 回復要求の回数を制御することで、ブルートフォース突破の可能性を減らすことができる。

2.6 メール暗号化とログ監査

機密情報の漏洩を避けるため、電子メールの送信には暗号化されたプロトコル(SSL/TLSなど)を使用するようにする。同時に、ロギングをオンにして、すべてのパスワード回復要求を監視し、異常な動作を時間内に検出する。

![写真[9]-「パスワードの取得」をハッカーへの招待状にしてはならない!](https://www.361sale.com/wp-content/uploads/2025/07/20250725095201195-image.png)

3.結論

パスワード復旧WordPressウェブサイトの管理者は、パスワード回復のプロセスに存在する可能性のあるセキュリティリスクに注意を払い、全体的なセキュリティを向上させ、ユーザーデータの安全を確保するために、対応する保護措置を講じる必要があります。

| お問い合わせ | |

|---|---|

| チュートリアルが読めない?無料でお答えします!個人サイト、中小企業サイトのための無料ヘルプ! |

カスタマーサービス WeChat

|

| ① 電話:020-2206-9892 | |

| ② QQ咨询:1025174874 | |

| 三 Eメール:[email protected] | |

| ④ 勤務時間: 月~金、9:30~18:30、祝日休み | |

この記事へのリンクhttps://www.361sale.com/ja/70102/この記事は著作権で保護されており、必ず帰属表示を付けて複製してください。

![絵文字[wozuimei]-Photonflux.com|プロのWordPress修理サービス、ワールドワイド、迅速対応](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![表情[baoquan]-光子波动网 | 専門WordPress修復サービス、全世界対応、迅速対応](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

コメントなし