ウェブサイトの運営やメンテナンスの過程で、多くのウェブマスターがサーバーやウェブサイトのディレクトリにある 一時書き込みテスト WordPressでファイルを見かけると、ウイルスに感染したのではないかとパニックになる。実際、ほとんどの場合、このファイルは悪意のあるファイルではなく、WordPressのコア・メカニズムの一部です。この記事では、このファイルがどこから来て、何をし、どのように安全なのかを詳しく見て、何が「正常」で何が「潜在的に危険」なのかを判断できるようにします。

![写真[1]・臨時書き込みテストファイルの真実を解き明かす:WordPress完全解析の臨時メカニズム](https://www.361sale.com/wp-content/uploads/2025/10/20251015100705502-image.png)

I. 臨時書き込みテストファイルとは何ですか?

1.1 文書が表示される場所

ファイルをウェブサイトのルート・ディレクトリーまたは /wp-content/そして/wp-admin/ などのディレクトリで temp-write-test-XXXX.tmp。(または類似のランダムな接尾辞)ファイルであることを意味します。 ワードプレス あるいは、テストサーバー上のプラグインの書き込みパーミッション。

![写真[2]-temp-write-testファイルの真相を暴く:WordPress一時解析の仕組み](https://www.361sale.com/wp-content/uploads/2025/10/20251015100748299-image.png)

1.2 文書作成の理由

WordPressは、以下のような特定の操作を行う際に、サーバーの書き込み能力を検証する:

- コア、テーマ、プラグインの自動アップデート

- メディアファイルのアップロード

- キャッシュまたは一時ファイルの作成

- ファイルシステムAPIを実行する。

WP_Filesystem())

これらの操作で、WordPressは 一時書き込みテスト は、書き込みアクセス権があるかどうかをテストするための一時ファイルである。テストに成功すると、システムによって直ちに削除される。

次に、WordPressの一時ファイルの仕組みについて説明します。

2.1 コアロジック:ファイル書き込み許可検出

WordPressは内部的に wp_tempnam() 関数を使用して一時ファイルを生成する。コア・ロジックは以下の通り:

- ユニークなファイル名を生成する(例:temp-write-test-XXXX.tmp)

- 空のファイルに書き込む

- 書き込みが成功したかどうかをチェックする

- テストファイルの削除

すべてのプロセスは自動的に実行され、ウェブサイトに負担をかけることはない。

2.2 プラグインとキャッシュシステムの関与

多くのキャッシュプラグイン(例えば WPロケットそしてLiteSpeed キャッシュそしてW3 Total Cacheなど)やバックアップ・プラグインがある。 アップドラフトプラスtemp-write-testファイルは必ずしもWordPressのコアによって生成されるとは限らず、プラグインのチェックロジックから生成されることもある。

![写真[3]-temp-write-test fileの正体を暴く:WordPressの一時解析メカニズム](https://www.361sale.com/wp-content/uploads/2025/10/20251015100932513-image.png)

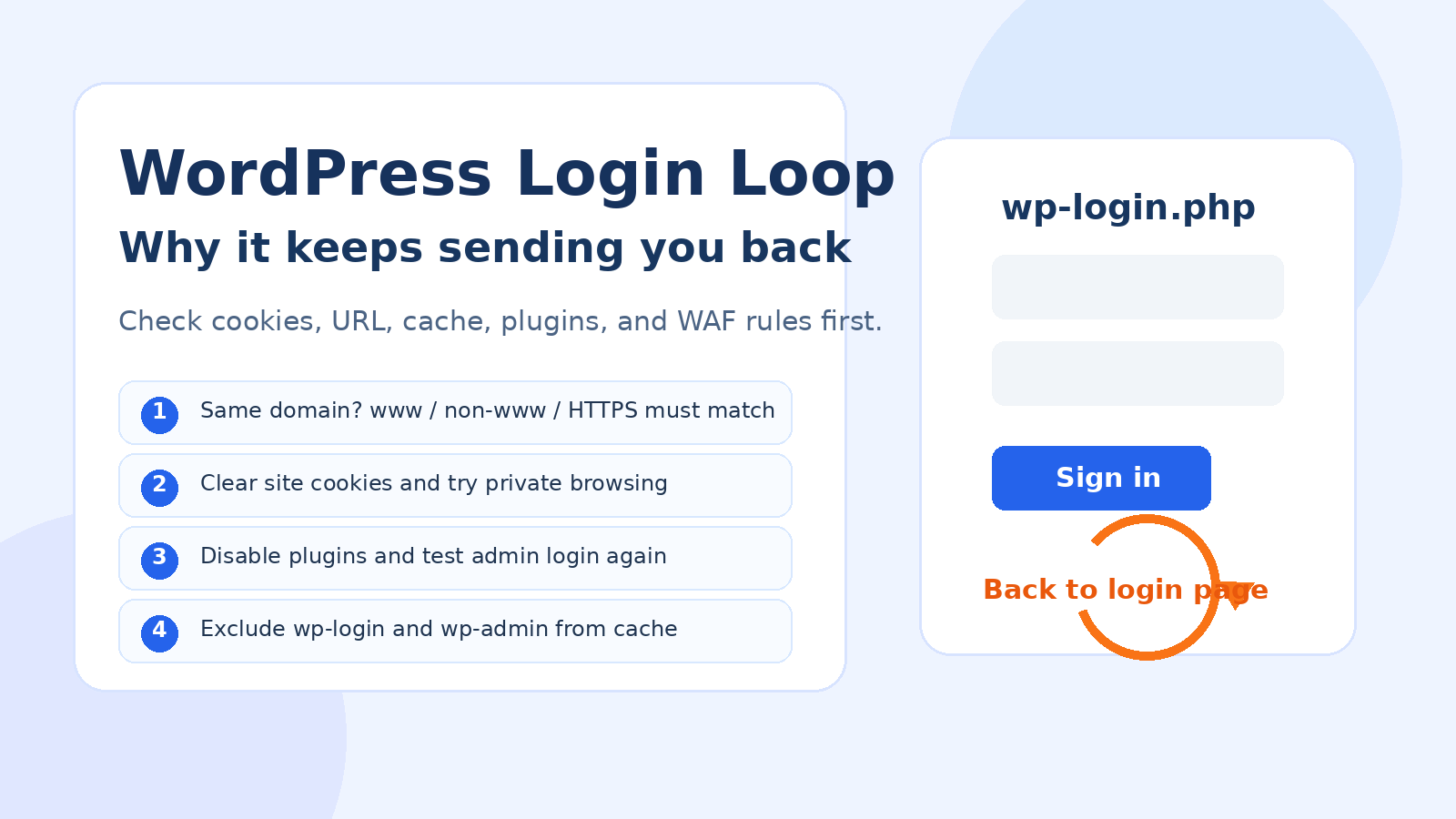

第三に、temp-write-testはウイルスなのか?

3.1 正常:ウイルスではない

ファイルの中身が空であるか、テスト用のテキスト(例えば "test")しか含まれておらず、サイト操作(更新、アップロード、バックアップ)の時間近くに生成されたものであれば、ほぼ間違いなく安全である。

判断の基準

- ファイルサイズ1KB未満

- ファイル名構造指定(例:temp-write-test-xxxx.tmp)

- プラグインの動作に合わせて時間を変更する

- 削除後は頻繁に生成されない(新たな書き込み検出がない限り)

3.2 異常:カモフラージュの可能性

以下のような特徴を持つ文書は要注意だ:

- このファイルには多くのコード(特に PHP (実行コード)

- ファイル名は似ているが、パスが変則的である。

/wp-includes/temp-write-test.php - 削除できない定期的なファイル

- スキャンツールは、悪意のある機能(例えば、以下のようなもの)が含まれていることを示唆する。

eval()そしてbase64_decode()など)

![写真[4]-temp-write-testファイルの真実を暴く:WordPressの一時的なメカニズム完全解析](https://www.361sale.com/wp-content/uploads/2025/10/20251015101058374-image.png)

この時点で、直ちにセキュリティ・プラグイン(例えば ワードフェンス もしかしたら iThemesのセキュリティ)を使用してフルサイトスキャンを実行する。

IV.臨時書き込みテストファイルの安全な取り扱い

4.1 ソースの検査

削除する前に、ファイルのパスとタイムスタンプを確認してください。プラグインのインストールやアップデートが行われたばかりであれば、これは正常な状態です。

このファイルは、FTPやホスト・ファイル・マネージャーを使って開くことができ、中身が空であったり、テスト・テキストしか含まれていなかったりしても、中身を見ることができるので安心だ。

4.2 安全な削除手順

- システム操作中にファイルが作成されなかったことの確認

- temp-write-testファイルを手動で削除する。

- キャッシュのクリア(ブラウザとWordPressのキャッシュプラグインの両方)

- 再び生成されるかどうかを観察する

ファイルが継続的に生成される場合は、プラグインが頻繁に書き込み検出を行うことを意味し、これは正常なメカニズムである。

4.3 異常が検出された場合

temp-write-testファイルに未知のコードやスクリプトが表示されたら、直ちに:

- サイトの書き込みアクセスをオフにする

- バリエーション ファイル転送プロトコル データベースパスワード

- ウェブサイトファイルのバックアップとスキャン

- セキュリティ・プラグインを使って修正するか、ホスティング・プロバイダに問い合わせる。

V. 悪意のある文書による偽装を防ぐには

5.1 セキュリティ・プラグインを有効にする

以下のセキュリティツールのインストールを推奨する:

- ワードフェンスセキュリティ

- iThemesのセキュリティ

- Sucuriセキュリティ

これらのプラグインはファイルの変更を監視し、潜在的なリスクを示す。

![写真[5]-temp-write-testファイルの真相を暴く:WordPress完全解析の仮設メカニズム](https://www.361sale.com/wp-content/uploads/2025/10/20251015102455721-image.png)

5.2 定期的なバックアップとスキャン

使用可能な定期的なバックアップメカニズム(例:毎日のスナップショット)を設定する:

- アップドラフトプラス

- デュプリケーター

- ジェットパックのバックアップ

また、定期的にファイルをスキャンし、トロイの木馬の偽装の危険性を排除する。

![写真[6]-temp-write-testファイルの真相を暴く:WordPress完全解析の仮設機構](https://www.361sale.com/wp-content/uploads/2025/10/20251015102439289-image.png)

5.3 特権の合理的な設定

ウェブディレクトリのパーミッションを調整する:

- ディレクトリのパーミッション:

755 - ファイルのパーミッション:

644 - 匿名ユーザーの書き込みを無効にする

/wp-content/uploads/

VI. よくある誤解と正しい認識

6.1 迷信1:temp-write-testが見えたらウイルスだ。

エラー判定。ほとんどの場合、これはワードプレスの一時的なメカニズムであり、これを削除したからといって攻撃されていることにはならない。

6.2 迷信2:頻発するのは、敷地が侵略されたことを示している

そうとは限りません。プラグインの中には、ロードされるたびに書き込みパーミッションをテストするものがあります。

6.3 迷信3:削除の後には完全なクリーンアップを行わなければならない

必要ありません。悪意のあるコードでないことを確認するだけで、必要に応じてシステムが自動的に再生成します。

要約:temp-write-testはWordPressの「ヘルスチェック」である。

一時書き込みテスト ファイルの存在は、サーバーの書き込み能力を確認するためのWordPressの「ハートビート・チェック」のようなものだ。

これはウイルスではなく、セキュリティの仕組みなのだ。

ファイルに例外コードや不正なパスがある場合は、直ちに安全対策を講じる必要がある。

日常的なメンテナンスでは、そうあるべきだ:

- システムとプラグインを最新の状態に保つ

- 定期的なスキャンとバックアップ

- ファイルパーミッションと例外ファイルに焦点を当てる

- WordPressのコアメカニズムを理解し、誤って重要なファイルを削除しないようにする。

この知識により、ウェブマスターはウェブサイトのセキュリティ状態をより簡単に判断し、誤検知のリスクを減らすことができます。

| お問い合わせ | |

|---|---|

| チュートリアルが読めない?無料でお答えします!個人サイト、中小企業サイトのための無料ヘルプ! |

カスタマーサービス WeChat

|

| ① 電話:020-2206-9892 | |

| ② QQ咨询:1025174874 | |

| 三 Eメール:[email protected] | |

| ④ 勤務時間: 月~金、9:30~18:30、祝日休み | |

この記事へのリンクhttps://www.361sale.com/ja/78563/この記事は著作権で保護されており、必ず帰属表示を付けて複製してください。

![絵文字[wozuimei]-Photonflux.com|プロのWordPress修理サービス、ワールドワイド、迅速対応](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![表情[baoquan]-光子波动网 | 専門WordPress修復サービス、全世界対応、迅速対応](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

コメントなし