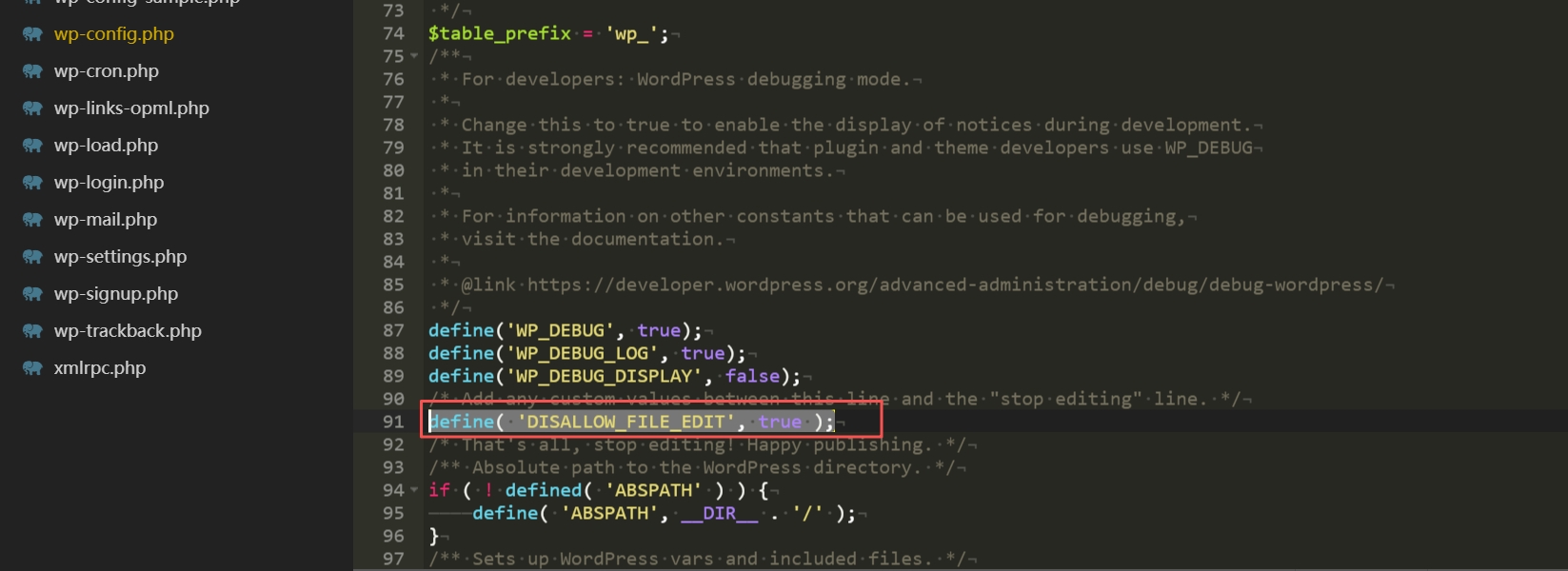

WordPressのセキュリティについて語るとき。ファイル編集禁止 は、しばしば言及される重要な設定である。ほとんどすべてのセキュリティー・ガイドは wp-config.php ファイルを define('DISALLOW_FILE_EDIT', true);これにより、バックエンドのテーマとプラグインのエディターが無効になり、ハッカーによる「手の滑り」や改ざんを防ぐことができます。

しかし、ある疑問について深く考えたことがあるだろうか:なぜ、それが必要なのか? wp-config.php?手間を省いて、このコードをトピックの functions.php ファイルか、カスタムプラグインの中か?

本日は、WordPressの立ち上げプロセスの核心に迫り、その謎を解き明かします。 wp-config.php ファイル・ローディングの秘密は、この単純なコード行が「セキュリティにおける防御の第一線」である根本的な理由を明らかにしている。

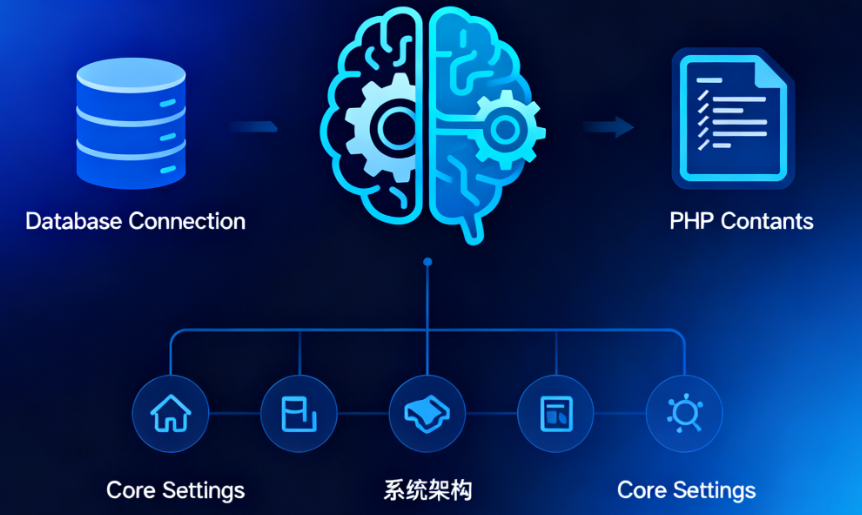

WordPressの「中枢」を知る - wp-config.php

ローディング順を解明する前に、よくある誤解を正す必要がある。

1.1 wp-config.phpの正体

ほとんどのユーザーは wp-config.php という認識から抜け出せない。データベース接続情報(データベース名、ユーザー名、パスワード)を保存する設定ファイル.これは確かに最も重要な役割の一つではあるが、それ以上のものである。

wp-config.php で御座いますワードプレス「神経中枢」あるいは「脳」。.WordPressの起動シーケンスの一番最初にロードされ、コアコード、テーマ、プラグインの中で、システム全体の基本的な動作に影響を与えるものを定義する役割を担っています。あらかじめそして、セッティングを決定する必要がある。これらの設定は通常、次のように表される。 PHP 定数 存在の形。

1.2 その "生と死の力"

データベース情報に加えてwp-config.php まだ責任者だ:

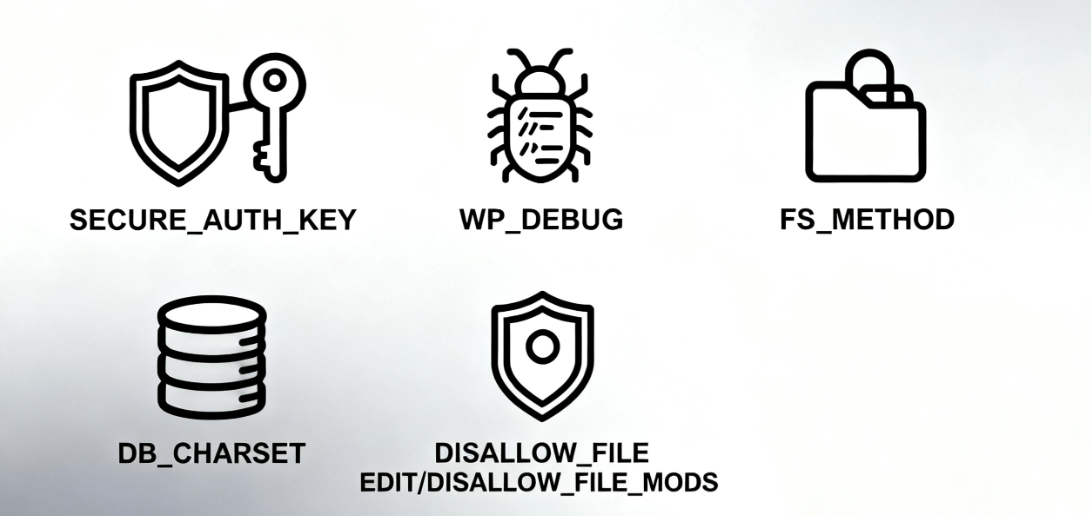

セキュリティ・キー AUTH_KEY, secure_auth_key など、ユーザー・クッキーを暗号化してログイン・セキュリティを強化する。

デバッグモード:使用 WP_DEBUGPHPのエラーや警告を表示するかどうかをコントロールするもので、開発者には必須のツールだ。

ファイルシステムのパーミッション:使用 FS_METHODWordPressがファイルに書き込む方法(例:直接、FTP、SSH)を強制します。

データベース文字セット:データベース接続の文字セットを設定します。 DB_CHARSET.

そして、今日の主役はシリーズ安全スイッチ例えば ファイル編集禁止, disallow_file_mods その他

さて、"ハブ "であることを理解したところで、どのように機能するのかを見てみよう。

次に、スタートアップシーケンスを明らかにする:WordPressのスタートアッププロセス

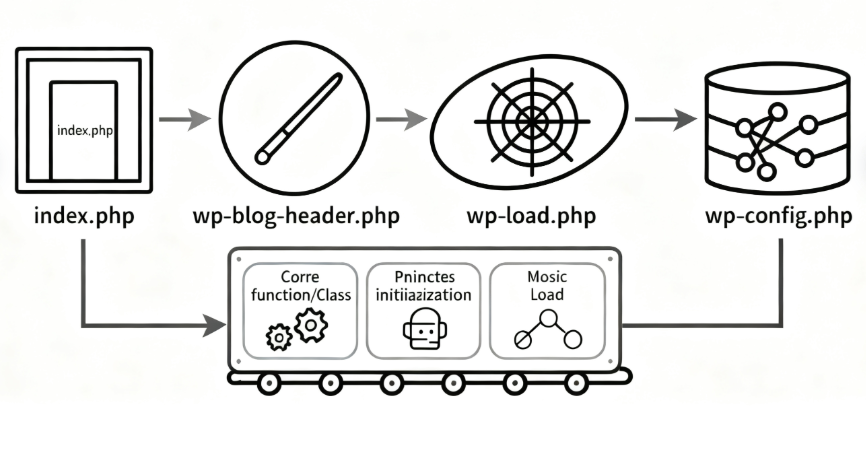

WordPressの起動プロセスは、厳密で不可逆的な点火順序を持つロケット打ち上げのようなものです。wp-config.php それが可能になるのは点火の最初の段階だ。

2.1 ローディング・プロセスを理解するための図

このプロセスを簡略化したシーケンス図で視覚化してみよう:

ユーザーリクエスト -> index.php -> wp-blog-header.php -> wp-load.php -> wp-config.php -> データベースの初期化 -> コアのロード -> テーマとプラグインのロード -> サイトの表示2.2 主要な側面の説明

- index.phpこれはすべてのフロントエンドリクエストのエントリーポイントです。それ自身のロジックをほとんど含まず、主な責任は

wp-blog-header.php. - wp-blog-header.phpこのファイルは起動プロセスの「黒幕」である。WordPressの環境をセットアップし

wp-load.php. - wp-load.php::これが鍵だ! この文書の核となる課題は以下の通りである。位置と荷重

wp-config.php.を見つけるまで、カレント・ディレクトリーから検索を開始する。wp-config.phpファイルが見つかるまで探し続ける。見つかったらすぐに、その中のすべてのコードを実行する。 - wp-config.php 実行この時点で、このファイルで定義したすべての定数(この定数には

ファイル編集禁止)が有効になる。データベース接続もこの段階で確立される。 - wp-settings.php:

wp-config.php実行後、コアはwp-settings.phpこのファイルは「組立工場」である。このファイルは "組立工場 "であり、責任を負う:- WordPressのコア関数とクラスを読み込む。

- すべての初期化と実行有効化されたプラグイン.

- 現在使用しているごかんけいせいぼおん(を含む

functions.php).

wp-config.phpのコード実行は、プラグインやテーマのfunctions.phpよりもずっと早いのです。

タイミングがすべてです。functions.phpやプラグインに入れるのが「遅すぎる」のはなぜですか?

さて、中心的な質問に答えよう。仮に ファイル編集禁止 トピックの定義は functions.php ファイルの中にある:

// これはテーマのfunctions.phpにあります!// これはテーマのfunctions.phpにあります!

define('DISALLOW_FILE_EDIT', true);どうなるんだ?

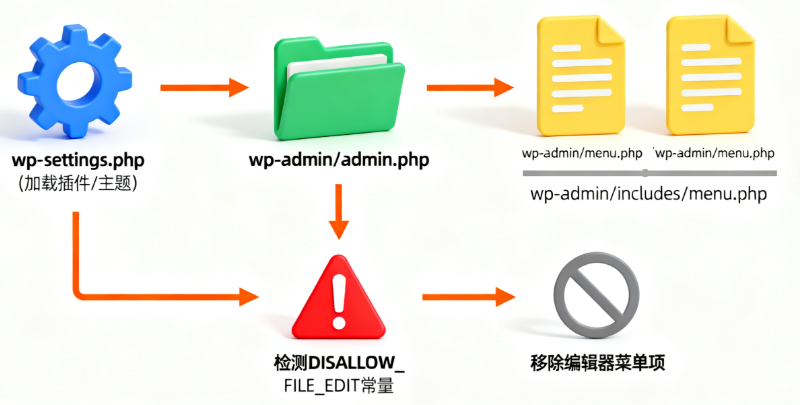

3.1 背景メニュー生成のメカニズム

WordPress のバックエンド管理メニューは wp-admin/admin.php で行われる。 wp-settings.php すべてのプラグインとテーマをロードその先.

具体的には、ユーザーが /wp-admin/ そうなれば、ワードプレスはそうするだろう:

1.スタートアップ・プロセスを完了する

2.バックエンド管理インターフェイスの構築開始

3.ビルドプロセス中に wp-admin/menu.php 歌で応える wp-admin/includes/menu.php の関数はプローブ ファイル編集禁止 定数が定義されているかどうか.

4.検出 ファイル編集禁止 によって 真の外観」の「テーマエディター」と「プラグイン」の「プラグインエディター」を削除します。外観」と「プラグイン」のメニュー項目を削除します。

3.2 中核的課題の分析

そこに問題がある:

(落とすfunctions.php ずぼしをさす 定義 ステートメントが実行されるのはWordPressのコアがこの定数をチェックする時代はとっくに終わっている。

メニューが生成されるときにチェックが行われ、メニューはアドミン環境における初期化プロセスは、テーマ/プラグインがロードされる前にキーとなる定数が判断されるのと同じものです。コアコードは、最初に設定されるべきセキュリティルールを定義するために、後発者を待つことはありません。

その結果functions.phpで定義されている。ファイル編集禁止テーマやプラグインのエディタメニューは表示されたままだし、セキュリティ設定もまったく効果がない。

IV.実践ガイド:wp-config.phpの編集

理論を理解したところで、少し実践的な話をしよう。この重要なファイルを安全に見つけ、編集するにはどうすればいいのだろうか?

4.1 文書のロケーション方法

wp-config.php通常、WordPressのルート・ディレクトリにあります。これはwp-admin属wpコンテンツ属wp-includesこれら3つのフォルダは同じレベルにある。

これは、FTP、SFTP、またはホスティング・プロバイダーが提供するファイル・マネージャーを介して見ることができる。

4.2 ステップバイステップの編集

編集前には必ずバックアップをとってください!悪用するとサイト全体にアクセスできなくなる可能性があります。

1.バックアップのダウンロード:FTPまたはファイルマネージャを介して、現在のwp-config.phpファイルはバックアップとしてローカルコンピュータにダウンロードされます。

2.プレーン・テキスト・エディタを使う:VS Code、Notepad++、Sublime Textなどのコード・エディタを使う。隠し文字が入るWordなどのリッチテキストエディタは使用しないでください。

3.挿入ポイントの検索:データベースが定義された後、挿入ポイントの検索が行われる。/* 編集は以上です!ハッピー・パブリッシング。この行のコメントの前にコードを追加する。

4.コードの追加:適切な場所に、以下のコードを挿入する:

// テーマとプラグインのエディタを無効にする

define('DISALLOW_FILE_EDIT', true);5.保存とアップロード:ファイルを保存し、FTPまたはファイルマネージャー経由でサーバーにアップロードし、元のファイルを上書きします。ほとんどの場合、これはウェブサイトの通常の操作には影響しません。

6.効果の確認:WordPressのバックグラウンドにログインし、「外観」と「プラグイン」メニューを確認してください。操作が成功していれば、「テーマエディタ」と「プラグインエディタ」のサブメニュー項目が消えているはずです!

V. 拡張セキュリティ保護:関連する設定オプション

ファイル編集禁止は優れた防衛線だが、真のセキュリティには何重もの保護が必要だ。その中でwp-config.phpで、他のセキュリティ設定も有効にすることができる。

5.1 DISALLOW_FILE_MODS関数

これはよりタイトなコントロールオプションである:

<br>define('DISALLOW_FILE_MODS', true);その役割には以下が含まれるが、それだけに限定されない。ファイル編集禁止.また:

- WordPressバックエンドのテーマとプラグインのインストール、アップデート機能を無効にする

- 関連する更新通知を隠す

- 使用シナリオ:安定化した本番サイトや、コードのデプロイにバージョン管理ツールを使用しているサイトでは、バックエンドからコードを修正する可能性を完全に排除することができる。

5.2 セキュリティ設定の組み合わせ

セキュリティ設定ブロックは、必要に応じてwp-config.phpに構築することができます:

// セキュリティ強化の設定

// テーマとプラグインのエディタを無効にする

define('DISALLOW_FILE_EDIT', true);

// 厳密な本番環境のために、すべてのファイルの修正を無効にする

// define('DISALLOW_FILE_MODS', true); // 厳密な運用環境のために、すべてのファイルの修正を無効にする。

// バックエンドへのSSLアクセスを強制する

define('FORCE_SSL_ADMIN', true); // 厳格な本番環境では、すべてのファイル修正を無効にします。

// デバッグロギングを有効にする (運用環境ではオフにできますが、開発環境では非常に便利です)

define('WP_DEBUG', false); // デバッグロギングを有効にする (本番環境ではオフにできますが、開発環境ではとても便利です)

define('WP_DEBUG_LOG', true); // エラーを/wp-content/debug.logに記録する

define('WP_DEBUG_DISPLAY', false); // エラーをページに表示しないはんけつをくだす

このレビューを通じて wp-config.php ロードの秘密は深く解明されている:ファイル編集禁止 安全保障の第一線として有効である根本的な理由は、導入の「タイミング」にある。.

WordPressの "中枢 "であるwp-config.phpは、他のすべてのコードよりも先に、そこに定義されたセキュリティディレクティブがシステムを制御することを可能にする、起動シーケンスのかけがえのない初期の位置を占めています。ディレクティブを定義することができます。

次にセキュリティガイドでこのコード行を目にしたとき、あなたはもはや孤立した操作ステップではなく、WordPressのコアアーキテクチャに関わる微妙な設計を目にすることでしょう。正しく使用することで、WordPressの初心者が熟練した管理者になるための重要なステップとなります。

| お問い合わせ | |

|---|---|

| チュートリアルが読めない?無料でお答えします!個人サイト、中小企業サイトのための無料ヘルプ! |

カスタマーサービス WeChat

|

| ① 電話:020-2206-9892 | |

| ② QQ咨询:1025174874 | |

| 三 Eメール:info@361sale.com | |

| ④ 勤務時間: 月~金、9:30~18:30、祝日休み | |

この記事へのリンクhttps://www.361sale.com/ja/79668この記事は著作権で保護されており、必ず帰属表示を付けて複製してください。

![絵文字[wozuimei]-Photonflux.com|プロのWordPress修理サービス、ワールドワイド、迅速対応](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![表情[baoquan]-光子波动网 | 専門WordPress修復サービス、全世界対応、迅速対応](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

コメントなし