WordPress開発分野において、データセキュリティは信頼性の高いアプリケーション構築の基盤です。統計によると、70%以上のWordPressセキュリティ脆弱性は安全でないデータベース操作に起因しており、そのうちSQLインジェクション攻撃の割合は41%に達する。$wpdbクラスはWordPressコアのデータベース抽象化レイヤーとして、開発者に安全かつ効率的なデータベース操作のための統一インターフェースを提供する。$wpdbクラスの正しい使用方法を深く理解することは、技術力の体現であるだけでなく、ユーザーデータとシステムセキュリティに対する責任の自覚でもある。

1. $wpdbクラスの基盤アーキテクチャと中核手法の解析

グローバルオブジェクトとテーブルプレフィックス機構

$wpdbはWordPress全体で利用可能なデータベース操作オブジェクトであり、その設計はシングルインスタンスパターンに従っています。このクラスのインスタンスはWordPressの初期化段階で自動的に作成され、すべてのデータベース操作の基盤となる詳細をカプセル化しています。

プレフィックスはWordPressのセキュリティアーキテクチャの重要な構成要素です。デフォルトでは、WordPressはwp_プレフィックスとして機能しますが、インストール時にカスタマイズが可能です。$wpdbクラスは$wpdb->prefix属性は現在のテーブルプレフィックスを提供し、$wpdb->{table_name}構文動的アクセス標準テーブル。カスタムテーブルについては、使用を推奨します。$wpdb->prefix . 'custom_table'完全なテーブル名をフォーマットで構築し、マルチサイト環境におけるテーブル名の一意性を確保する。

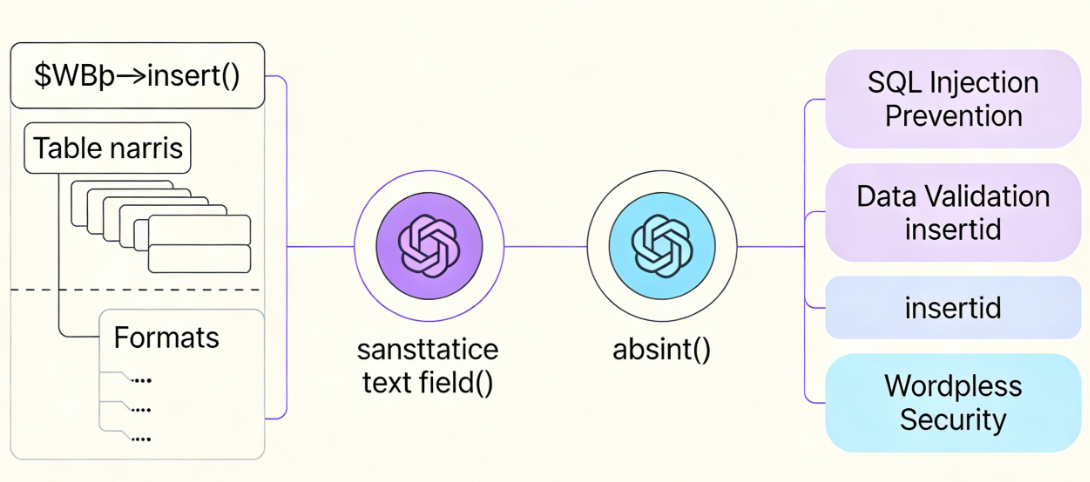

insertメソッドの安全な実装パターン

$wpdb->insert()このメソッドは宣言型のデータ挿入方法を提供します。このメソッドは3つの引数を受け取ります:テーブル名、データ配列、フォーマット配列。フォーマット配列は各データフィールドの型を定義し、SQLインジェクションを防ぐ最初の防御ラインとなります。

データ検証はinsertメソッドを呼び出す前に完了すべきです。WordPressは一連の検証関数を提供しています。例えば、sanitize_text_field()テキスト入力のクリーンアップに使用される。absint()整数型の安全性を確保する。検証済みのデータのみがデータベース操作プロセスに流入する。

insertメソッドは操作の成功・失敗を示すブール値を返します。$wpdb->insert_id属性は最後に挿入されたレコードの自動増分IDを取得でき、この特性は新しいレコード識別子を取得する必要があるシナリオで非常に有用です。

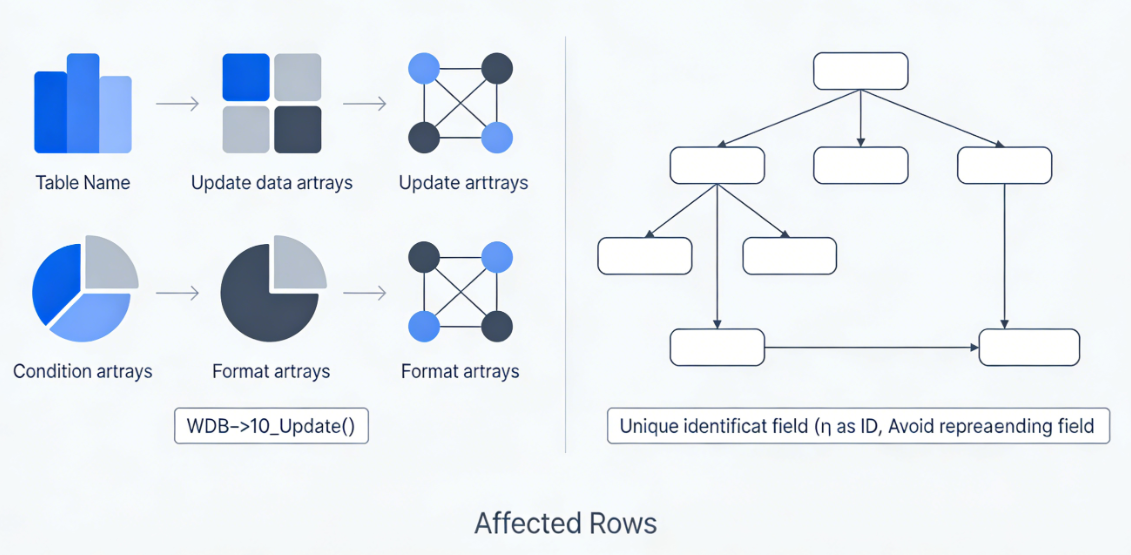

updateメソッドの条件付き更新戦略

$wpdb->update()メソッドは条件更新操作をサポートします。このメソッドは4つの必須パラメータを受け取ります:テーブル名、更新データ配列、条件配列、および対応するフォーマット配列です。フォーマット配列には、更新データと条件データの型定義を含める必要があります。

条件配列の構築には慎重な処理が必要です。通常、レコードIDや業務固有キーなどの一意の識別フィールドを条件として使用します。重複可能なフィールドを更新条件として使用することは避け、意図しない複数レコードの更新を防止します。

更新操作の影響範囲は$wpdb->影響を受けた行数属性取得。この数値は実際に変更されたレコード数を反映しており、操作効果の検証において重要な意味を持つ。

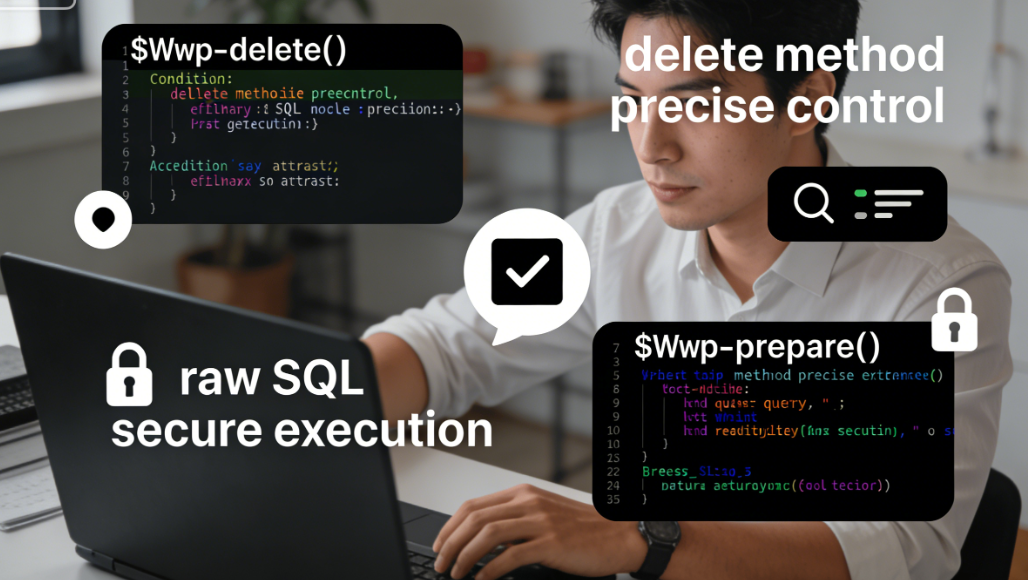

deleteメソッドの精密な削除制御

$wpdb->delete()このメソッドはテーブルからレコードを削除するために使用されます。このメソッドは3つのパラメータを受け取ります:テーブル名、条件配列、フォーマット配列。updateメソッドと同様に、条件配列は対象レコードのみを確実に削除できるよう十分に正確である必要があります。

削除操作を実行する前に、追加の確認メカニズムを実施すべきである。特にユーザーがトリガーする削除操作については、誤操作によるデータ損失を防ぐため、確認ダイアログまたは二次認証を提供する必要がある。重要なデータの削除にはソフト削除モードを採用することを推奨する。すなわち、物理的に記録を削除するのではなく、削除状態をマークする方式である。

queryメソッドのネイティブSQLの安全な実行

$wpdb->query()この方法は生のSQL文の実行を許可します。これは最も柔軟であると同時に最も危険な操作方法です。絶対に必要な場合にのみ使用し、必ず$wpdb->prepare()パラメータ化されたクエリを実行する。

元のSQL文は、ユーザー入力の直接連結を避けるべきである。外部ソースからのデータはすべて潜在的な脅威と見なし、プリペアドステートメントによる安全な処理が必須である。たとえ「信頼できる」ソースからのデータであっても、このセキュリティ原則を堅持すべきである。

2. SQLインジェクション対策の多層防御システム

プリプロセッサ文中核的な役割

$wpdb->prepare()メソッドはSQLインジェクションを防ぐ主要な手段である。この手法はSQL文とパラメータを分離し、プレースホルダー機構によってパラメータが適切にエスケープされ処理されることを保証する。

プレースホルダー構文は2つの形式をサポートします:%s文字列用%d整数用%f浮動小数点数に使用されます。適切なプレースホルダー型の選択は、安全性を確保するだけでなく、データ型の完全性を維持します。データベースエンジンは型情報に基づいてクエリ実行計画を最適化し、クエリ効率を向上させます。

プリペアドステートメントは、すべての動的SQLの記述基準となるべきです。一見単純なクエリであっても、特殊文字やエンコーディングの問題によりセキュリティ上の脆弱性が生じる可能性があります。プリペアドステートメントの使用を徹底することで、この種のリスクを排除できます。

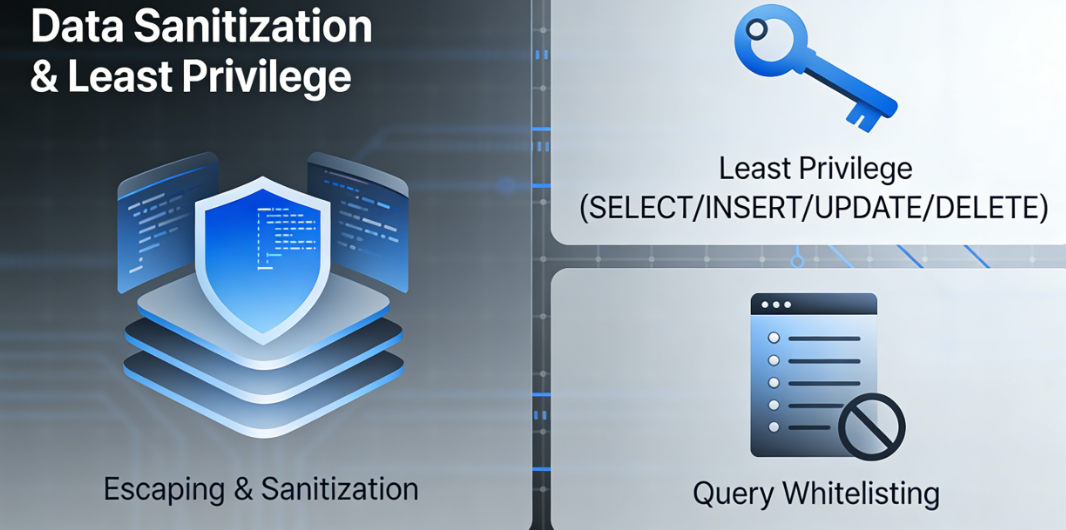

データエスケープクリーンアップのベストプラクティス

プリプロセス文に加えて、WordPressは多層的なデータクリーニングメカニズムを提供しています。esc_sql()関数は特定のシナリオにおいて追加のエスケープ保護を提供し、特に複雑なクエリ条件を構築する際に有効です。

入力検証はデータ処理の初期段階で実施されるべきである。filter_input()歌で応えるfilter_var()関数は標準化された入力フィルタリングメカニズムを提供し、メールアドレス形式、URL形式、整数範囲などの一般的なデータ型を検証できます。

出力エスケープは別の重要な防御ラインである。出力コンテキストに応じて適切なエスケープ関数を選択する:esc_html()HTMLコンテンツ用esc_url()URLに使用されるesc_attr()HTML属性に使用されます。これらの関数はクロスサイトスクリプティング攻撃を防ぎ、エンドユーザーの安全を保護します。

最小権限の原則の実施

データベースユーザーの権限は最小限の原則に従うべきです。WordPressアプリケーションのデータベースユーザーには通常、SELECT、INSERT、UPDATE、DELETE権限のみが必要であり、DROPやALTERなどの管理権限は不要です。

プラグインやテーマでは、高度な権限を持つデータベース接続の使用を避けてください。テーブル構造の変更操作を実行する必要がある場合は、厳格に制限された独立したデータベース接続を使用し、操作完了後すぐに閉じる必要があります。

ホワイトリストメカニズムによるクエリは、データベース操作の範囲をさらに制限できます。ユーザーが提供するクエリパラメータについて、許可された値の範囲内にあるかどうかを検証し、予期しない入力は拒否します。

3. トランザクション処理とデータ整合性の保証

トランザクションの基本概念と応用シナリオ

データベーストランザクションは、分割不可能な一連のデータベース操作である。トランザクションのACID特性——原子性、一貫性、分離性、永続性——はデータの完全性と信頼性を保証する。

WordPress開発において、トランザクションはデータの整合性を維持する必要があるシナリオに特に適しています。ユーザー登録プロセスでは複数のテーブルへの挿入操作が発生する可能性があり、財務取引では正確な残高更新が必要であり、コンテンツ公開では複数のメタデータレコードが関連付けられる場合があります。これらのシナリオではすべて、操作の完全性を保証するためにトランザクションを使用すべきです。

WordPressにおけるトランザクション実装モデル

たとえ$wpdbクラス専用のトランザクション処理方法は提供されていませんが、SQL文を直接実行することでトランザクション制御を実現できます。トランザクションを開始そしてコミット歌で応えるロールバックステートメントは完全なトランザクション管理機能を提供します。

トランザクションの実装には例外処理メカニズムを含めるべきである。try-catch構造でトランザクションコードを囲み、エラー発生時にロールバック操作を実行し、データベース状態の一貫性を確保する。トランザクションログには操作の詳細を詳細に記録し、問題調査と監査追跡を容易にする。

ネストされたトランザクションは特別な処理が必要です。MySQLは真のネストされたトランザクションをサポートしていませんが、セーブポイント機構によって類似の動作をシミュレートできます。複雑なトランザクションロジックは慎重に設計し、デッドロックや長時間テーブルロックを回避すべきです。

トランザクション性能最適化戦略

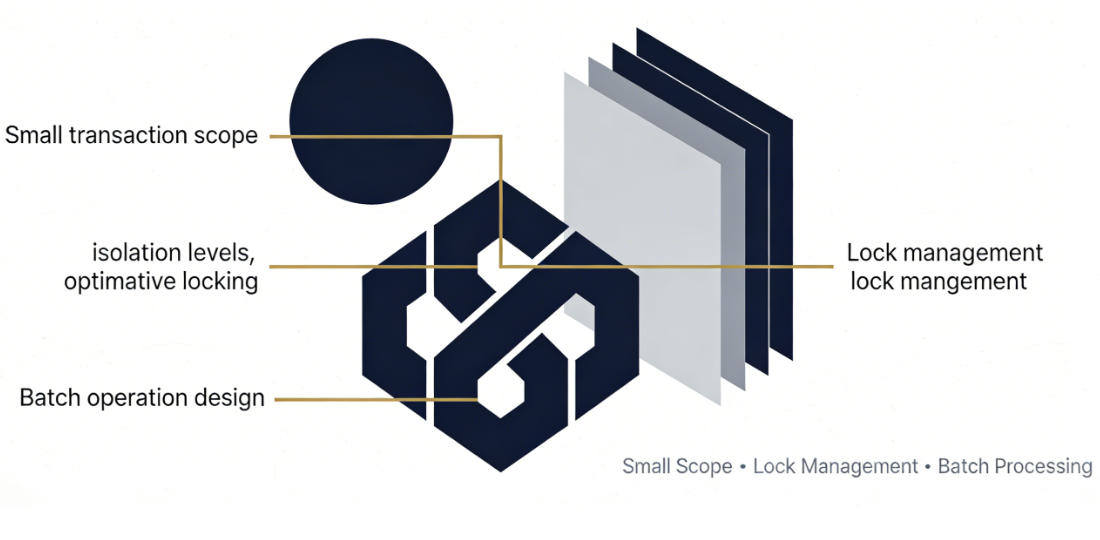

トランザクションの範囲は可能な限り小さくすべきである。長時間のトランザクションはデータベースリソースを占有し、システムの並行処理性能に影響を与える。必要な操作のみをトランザクションに含め、迅速に完了させてコミットする。

ロック管理はトランザクション性能の重要な要素である。業務要件に基づき適切な分離レベルを選択し、データ整合性とシステム性能のバランスを取る。読み取り頻度が高く書き込みが少ないシナリオでは、楽観的ロック機構を採用してロック競合を軽減することを検討できる。

バッチ処理のトランザクション処理は特別な設計が必要です。大量データの挿入や更新操作はバッチ単位で実行し、各バッチ操作には独立したトランザクションを使用することで、単一トランザクションの肥大化によるパフォーマンス問題を回避します。

4. クロスデータベース互換性の実現戦略

データベース差異の抽象化処理

異なるデータベースシステムはSQL構文、関数、データ型において差異が存在する。$wpdbクラスは抽象化レイヤーによってこれらの差異を隠蔽するが、開発者は依然としていくつかの一般的な非互換性問題に注意する必要がある。

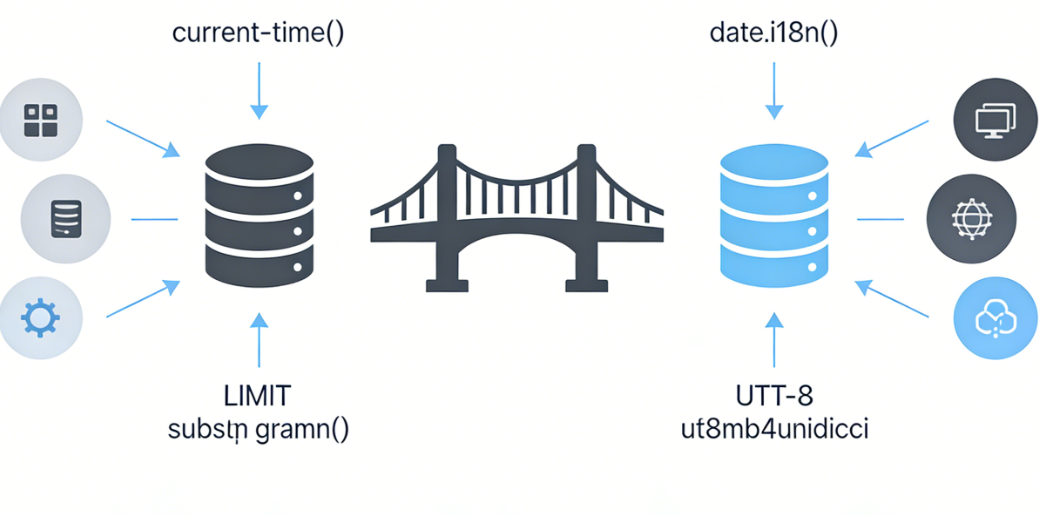

日付と時刻の処理は、よくある互換性の課題です。MySQLの日付関数は他のデータベースシステムと異なる可能性があるため、WordPressが提供する日付関数を使用すべきです。例えばcurrent_time()歌で応えるdate_i18n()クロスプラットフォームでの一貫性を確保する。

LIMIT句の構文の違いには特に注意が必要です。MySQLではLIMIT オフセット, カウント構文は、他のデータベースでは異なる形式を使用する場合があります。TP4Twpdbクラスはこの差異を処理していますが、SQLを直接記述する際には互換性を考慮する必要があります。

文字セットとソート規則の一貫性

文字コード設定はデータの保存と比較に影響します。WordPressはデフォルトでUTF-8文字コードを使用しており、これは最も汎用性の高い選択肢です。すべてのカスタムテーブルが同一の文字コード設定を使用していることを確認し、文字化けやソートの問題を回避してください。

ソートルールは文字列の比較とソート方法を決定します。utf8mb4_unicode_ci推奨されるソートルールであり、完全なUnicode文字セットをサポートし、期待通りのソート動作を提供します。多言語ウェブサイトでは特にソートルールの選択に注意が必要です。

クエリ性能クロスプラットフォーム最適化

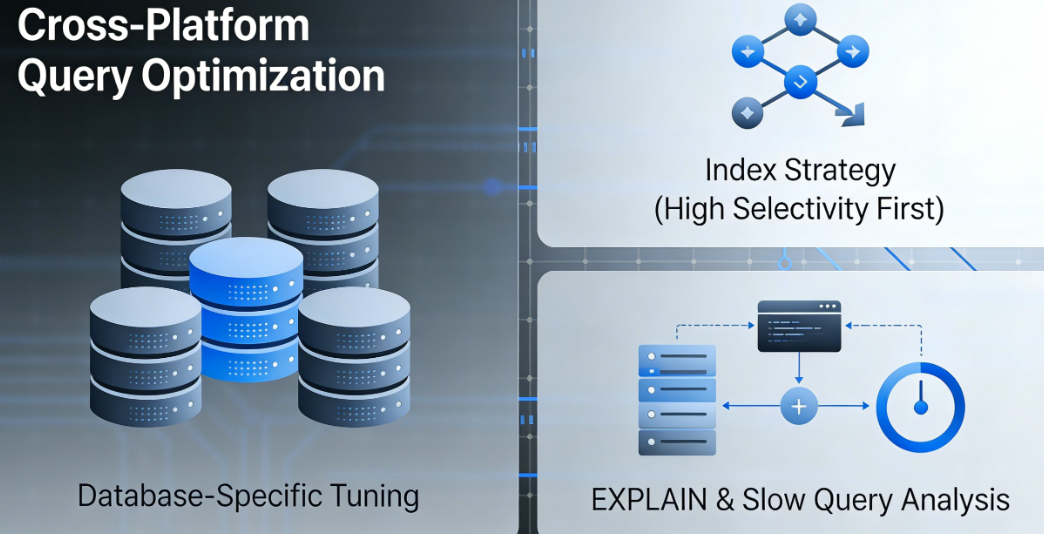

異なるデータベースシステムのクエリオプティマイザはそれぞれ異なる動作方式を持つ。効率的なSQLを記述するには、対象データベースの特性を考慮する必要がある。

インデックス戦略はクエリパターンに基づいて設計すべきである。一般的なクエリ条件を分析し、頻繁に使用されるフィールドにインデックスを作成する。複合インデックスではフィールドの順序を考慮し、選択性の高いフィールドを前に配置する。

クエリ実行計画の分析は最適化の重要な手段である。使用説明クエリの実行プロセスを理解し、性能ボトルネックを特定する。遅いクエリを定期的にレビュー・最適化し、システム性能レベルを維持する。

5. デバッグとエラー処理の専門的な方法

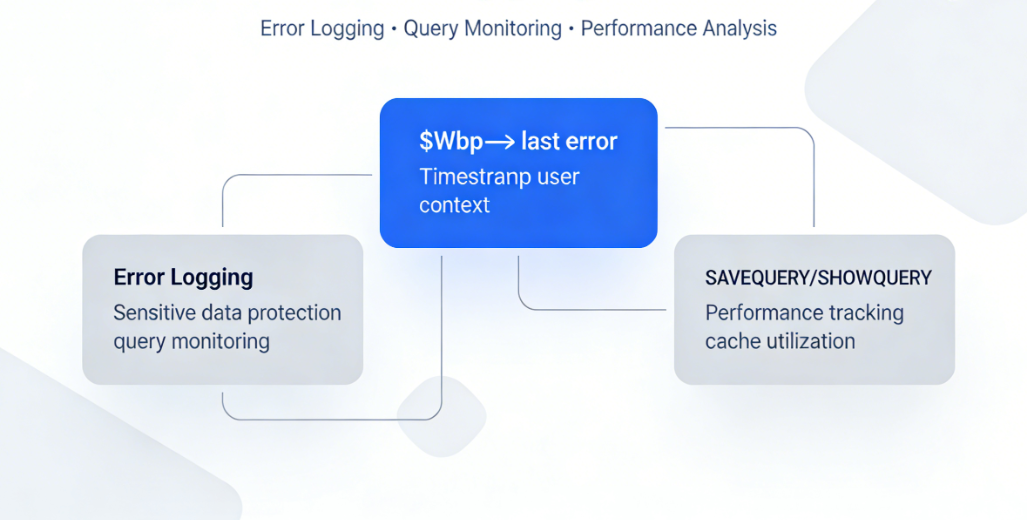

エラー情報の適切な記録

$wpdb->last_error属性は最後のSQLエラー情報を提供します。開発環境では、デバッグを支援するためにこれらの情報を適切に表示できますが、本番環境ではエラーをログファイルに記録し、ユーザーに直接表示すべきではありません。

エラーログには十分なコンテキスト情報を含める必要があります:タイムスタンプ、ユーザーID、実行された操作、関連パラメータなど。これらの情報は問題の診断とセキュリティ監査において極めて重要です。パスワードや個人識別情報などの機密情報をログに記録することは避けてください。

クエリ監視とパフォーマンス分析

クエリを保存歌で応えるSHOWQUERY定数制御クエリの追跡と表示。複雑なデータ操作をデバッグする際、クエリログを有効にすると、コードのデータベースとの相互作用パターンを理解するのに役立ちます。

パフォーマンス監視では、クエリの実行時間とリソース消費に焦点を当てるべきです。特に、実行が遅いクエリや頻繁に実行されるクエリに注意を払い、これらはパフォーマンス最適化の重点対象となります。WordPressのキャッシュ機構はデータベース負荷を大幅に軽減でき、オブジェクトキャッシュとページキャッシュを適切に活用することでシステムパフォーマンスを向上させます。

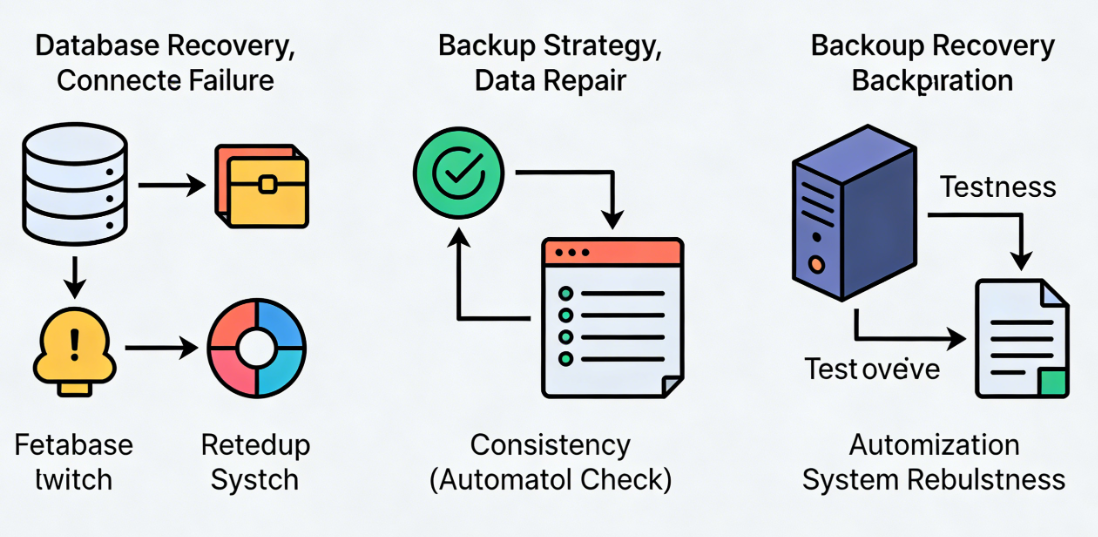

異常状況の復旧戦略

データベース接続失敗には適切な回復メカニズムが必要です。一時的なネットワーク問題は再試行メカニズムで解決可能ですが、永続的な障害には予備システムへの切り替えまたはサービスレベル低下(フォールバック)の提供が必要です。

データ破損の検出と修復はシステムの堅牢性において重要な側面である。定期的なデータ整合性チェックにより潜在的な問題を発見でき、自動修復スクリプトはサービスに影響を与えずに一般的なデータ問題を解決できる。

バックアップと復旧戦略はデータセキュリティの最終的な保証である。自動化されたバックアップシステムはカスタムテーブルのデータを含めるべきであり、復旧プロセスは十分にテストされ、緊急時に確実に実行できることを保証しなければならない。

6. セキュリティ監査と継続的改善

コードレビューにおけるセキュリティの重点

コードレビュープロセスにおいて、データベース操作は重点的に確認すべき内容である。レビュアーは、すべての動的SQLがプリペアドステートメントを使用していること、入力データが適切に検証およびエスケープされていることを確認する必要がある。

安全コーディング規範の策定と実施は、チームのセキュリティ実践を統一するのに役立つ。規範は、SQL文の直接連結や非推奨関数の使用など、安全でないパターンを明確に禁止すべきである。

依存コンポーネントのセキュリティ更新

$wpdbクラスはWordPressのコアコンポーネントとして、WordPressの更新に伴い改良されます。WordPressシステムを最新の状態に保つことで、最新のセキュリティ修正とパフォーマンス改善を入手できます。

サードパーティのライブラリやフレームワークは、データベース操作コンポーネントを導入する可能性があります。これらのコンポーネントのセキュリティと互換性を評価し、プロジェクトのセキュリティ基準に適合していることを確認する必要があります。

安全テストの自動化実施

自動化されたセキュリティテストは開発プロセスの早期段階で実施すべきである。静的コード分析ツールは一般的なセキュリティ脆弱性のパターンを検出でき、動的セキュリティスキャンは攻撃行動をシミュレートしてシステムの防御能力を検証できる。

ペネトレーションテストは専門のセキュリティチームによって定期的に実施され、自動化ツールでは見逃される可能性のある複雑な脆弱性を発見できます。テスト結果は詳細に記録され、発見された各問題の修正進捗を追跡する必要があります。

安全意識の継続的な育成は、長期的な安全の根本的な保証である。定期的な安全研修、技術共有、事例研究を通じて、チームメンバーがセキュリティ脅威に対する警戒心を維持し、最新の防御技術を習得できるよう支援する。

体系的な手法で$wpdbクラスの安全な操作を実施することで、開発者は強力かつ安全なWordPressアプリケーションを構築できます。セキュリティは単発のタスクではなく、継続的な注力と改善を要するプロセスです。データの価値がますます重要となる現代において、データベース操作の安全性を重視する姿勢は、アプリケーションの信頼性とユーザーの信頼度を直接決定づけます。

| お問い合わせ | |

|---|---|

| チュートリアルが読めない?無料でお答えします!個人サイト、中小企業サイトのための無料ヘルプ! |

カスタマーサービス WeChat

|

| ① 電話:020-2206-9892 | |

| ② QQ咨询:1025174874 | |

| 三 Eメール:info@361sale.com | |

| ④ 勤務時間: 月~金、9:30~18:30、祝日休み | |

この記事へのリンクhttps://www.361sale.com/ja/82438この記事は著作権で保護されており、必ず帰属表示を付けて複製してください。

![絵文字[wozuimei]-Photonflux.com|プロのWordPress修理サービス、ワールドワイド、迅速対応](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![表情[baoquan]-光子波动网 | 専門WordPress修復サービス、全世界対応、迅速対応](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

コメントなし