当我们谈论WordPress安全时,DISALLOW_FILE_EDIT 是一个经常被提及的关键配置。几乎所有安全指南都会告诉你:在你的 wp-config.php 文件里加上 define('DISALLOW_FILE_EDIT', true);,就能禁用后台的主题和插件编辑器,防止“手滑”误操作或黑客篡改。

但是,你有没有深入思考过一个问题:为什么必须是 wp-config.php?为什么不能图省事,把这段代码放在主题的 functions.php 文件或者一个自定义插件里?

今天,我们将深入WordPress的核心启动流程,解密 wp-config.php 文件的加载机密,揭示这行简单代码之所以能成为“安全第一道防线”的根本原因。

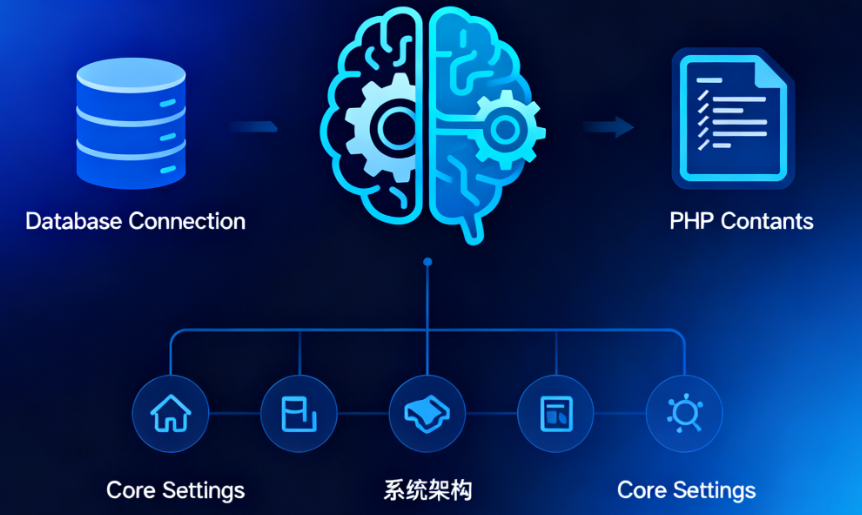

一、重新认识WordPress的“神经中枢” – wp-config.php

在解密其加载顺序之前,必须先纠正一个普遍的误解。

1.1 wp-config.php的真实身份

大多数用户对 wp-config.php 的认知,停留在一个存储数据库连接信息(数据库名、用户名、密码)的配置文件。这固然是它最关键的作用之一,但它的身份远不止于此。

wp-config.php 是WordPress的“神经中枢”或“大脑”。它在WordPress启动序列的最早期被加载,负责定义那些影响整个系统底层行为、在核心代码、主题和插件之前就必须确定的设置。这些设置通常以 PHP常量 的形式存在。

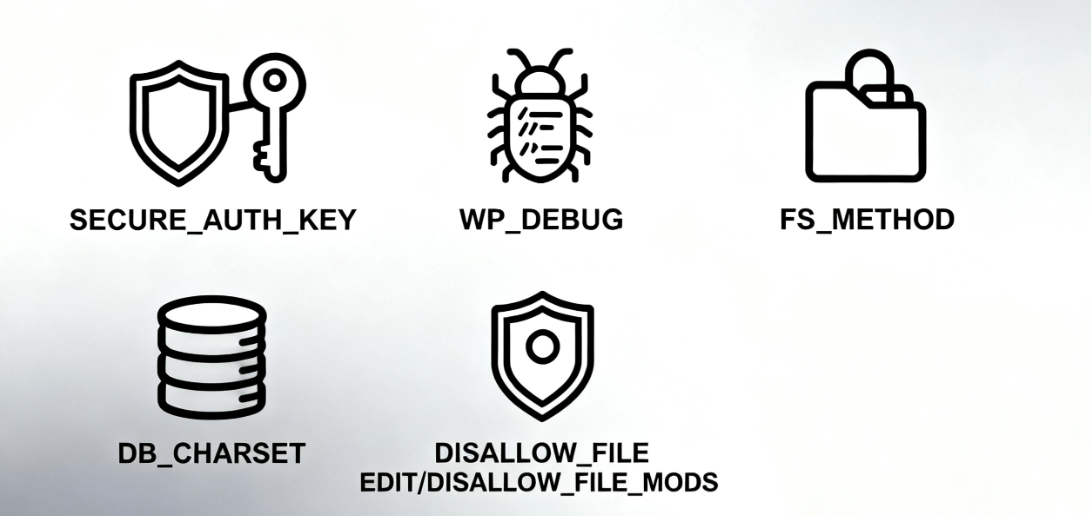

1.2 它所掌控的“生杀大权”

除了数据库信息,wp-config.php 还掌管着:

安全密钥:使用 AUTH_KEY, SECURE_AUTH_KEY 等,加密用户Cookie,提升登录安全。

调试模式:使用 WP_DEBUG,控制是否显示PHP错误和警告,是开发者的必备工具。

文件系统权限:使用 FS_METHOD,强制规定WordPress如何写入文件(如直接、FTP、SSH)。

数据库字符集:设置数据库连接的字符集,如 DB_CHARSET。

以及我们今天的主角——一系列安全开关,如 DISALLOW_FILE_EDIT, DISALLOW_FILE_MODS 等。

理解了它的”中枢”身份,我们接下来就看看它是如何运作的。

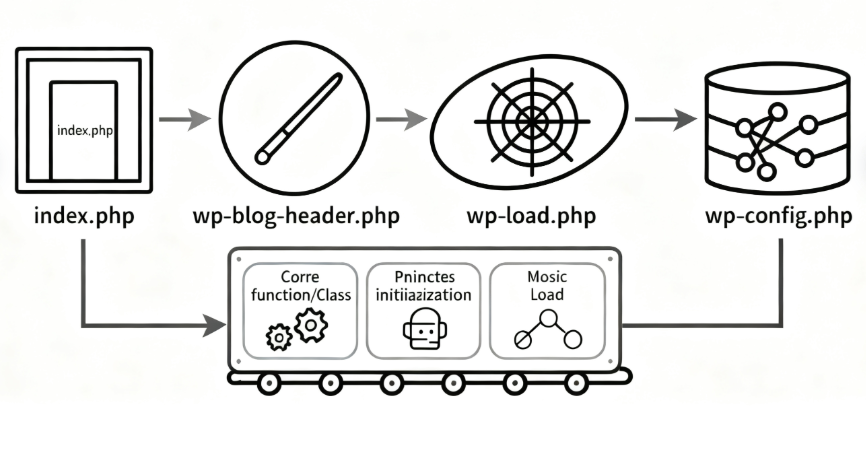

二、揭秘启动顺序:WordPress的启动过程

WordPress的启动过程就像火箭发射,有一套严格、不可逆的点燃顺序。wp-config.php 正是在点火初期就被启用。

2.1 一张图看懂加载流程

让我们通过一个简化的序列图,来直观理解这个过程:

用户请求 -> index.php -> wp-blog-header.php -> wp-load.php -> wp-config.php -> 初始化数据库 -> 加载核心 -> 加载主题和插件 -> 显示网站2.2 关键环节说明

- index.php:这是所有前端请求的入口点。它本身几乎不包含逻辑,它的主要职责是加载

wp-blog-header.php。 - wp-blog-header.php:这个文件是启动流程的“总指挥”。它设置了WordPress环境,并调用

wp-load.php。 - wp-load.php:这里是关键所在! 这个文件的核心任务就是定位并加载

wp-config.php。它会从当前目录开始,向上级目录搜索,直到找到wp-config.php文件为止。一旦找到,就立即执行其中的所有代码。 - wp-config.php 执行:此时,你在这个文件中定义的所有常量(包括

DISALLOW_FILE_EDIT)都已经生效。数据库连接也在此阶段建立。 - wp-settings.php:在

wp-config.php执行完毕后,核心会加载wp-settings.php。这个文件是一个“组装车间”,它负责:- 加载WordPress的核心函数和类。

- 初始化并运行所有激活的插件。

- 加载当前使用的主题(包括

functions.php)。

这个顺序揭示了一个核心事实:wp-config.php的代码执行,远早于任何插件或主题的functions.php。

三、时机就是一切:为什么放在functions.php或插件里就“为时已晚”?

现在,让我们回答最核心的问题。假设你把 DISALLOW_FILE_EDIT 的定义放在了主题的 functions.php 文件里:

<em>// 这是在主题的 functions.php 中 - 错误的方式!</em>

define('DISALLOW_FILE_EDIT', true);会发生什么?

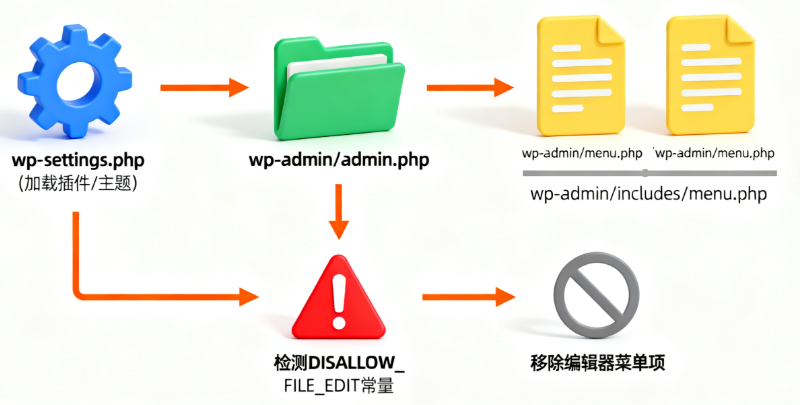

3.1 后台菜单生成机制

WordPress后台管理菜单的生成,是在 wp-admin/admin.php 中进行的,这个过程发生在 wp-settings.php 加载了所有插件和主题之后。

具体来说,当用户访问 /wp-admin/ 时,WordPress会:

1.完成启动流程

2.开始构建后台管理界面

3.在构建过程中,会执行 wp-admin/menu.php 和 wp-admin/includes/menu.php 中的函数,这些函数会检查 DISALLOW_FILE_EDIT 常量是否已经被定义。

4.检测到 DISALLOW_FILE_EDIT 为 true,它就会移除“外观”下的“主题编辑器”和“插件”下的“插件编辑器”菜单项。

3.2 核心问题分析

问题就在于:

当functions.php 中的 define 语句终于有机会执行时,WordPress核心检查这个常量的时机早已经过去了。

因为检查发生在菜单生成时,而菜单生成在admin环境中,其初始化流程同样是在加载了主题/插件之前就已经对关键常量进行了判断。核心代码不会去等待一个后来者去定义本应在最初就设定好的安全规则。

结果是:即使在functions.php里定义了DISALLOW_FILE_EDIT,主题和插件编辑器菜单依然会显示出来,安全设置完全无效。

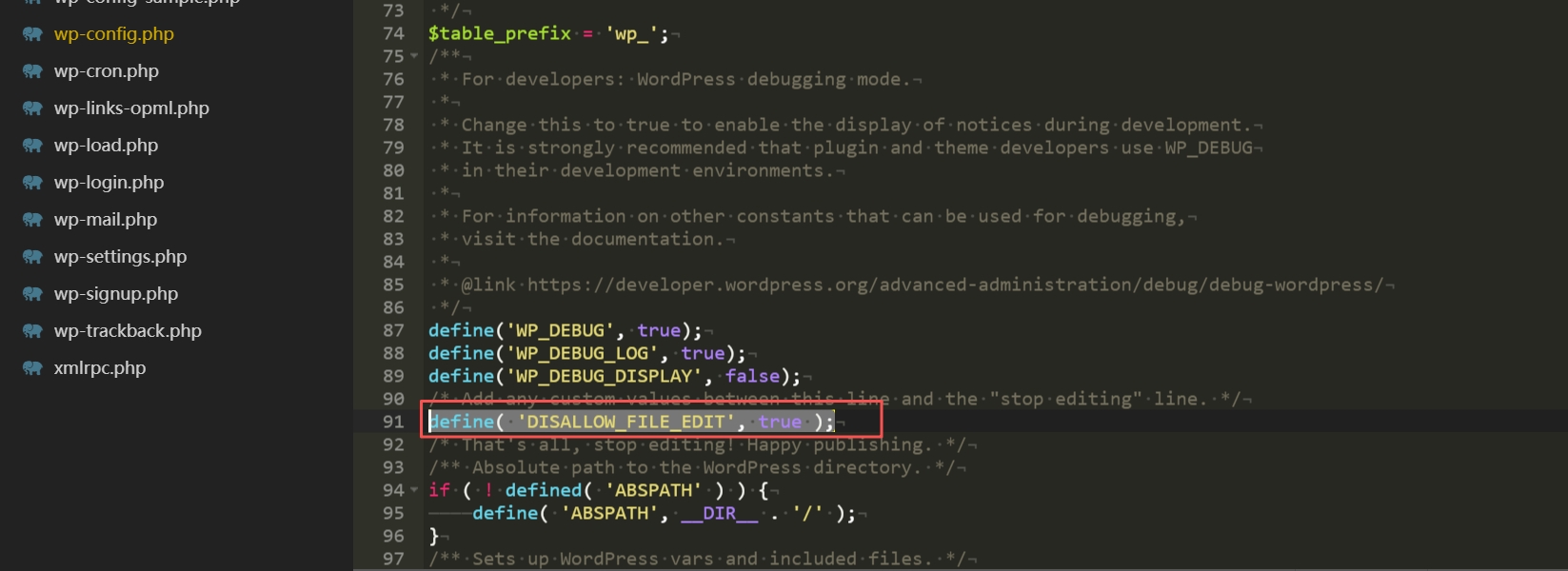

四、实际操作指南:编辑wp-config.php

理解了理论,我们来点实际的。如何安全地找到并编辑这个至关重要的文件?

4.1 文件定位方法

wp-config.php通常位于WordPress安装的根目录。与wp-admin,wp-content,wp-includes这三个文件夹在同一层级。

可以通过FTP,SFTP或主机商提供的文件管理器来查看。

4.2 编辑步骤说明

在编辑之前,务必备份!误操作可能导致整个网站无法访问。

1.下载备份:通过FTP或文件管理器,将当前的wp-config.php文件下载到本地电脑作为备份。

2.使用纯文本编辑器:使用VS Code,Notepad++,Sublime Text等代码编辑器。不要使用Word等富文本编辑器,它会引入隐藏字符。

3.寻找插入点:在数据库定义之后,/* That's all, stop editing! Happy publishing. */这行注释之前添加代码。

4.添加代码:在合适的位置,插入以下代码:

// 禁用主题和插件编辑器

define('DISALLOW_FILE_EDIT', true);5.保存并上传:保存文件,然后通过FTP或文件管理器将其上传回服务器,覆盖原文件。大多数情况下,这不会影响网站的正常运行。

6.验证效果:登录你的WordPress后台,检查“外观”和“插件”菜单。如果操作成功,“主题编辑器”和“插件编辑器”的子菜单项应该已经消失了

五、扩展安全防护:相关配置选项

DISALLOW_FILE_EDIT是一道优秀的防线,但真正的安全需要多层防护。在wp-config.php中,还可以启用其他安全配置。

5.1 DISALLOW_FILE_MODS功能

这是一个更严格的控制选项:

<br>define('DISALLOW_FILE_MODS', true);它的作用包括且不限于DISALLOW_FILE_EDIT。还会:

- 禁用WordPress后台的主题和插件安装,更新功能

- 隐藏相关的更新通知

- 使用场景:对于已经稳定的生产网站,或使用版本控制工具进行代码部署的网站,这可以彻底杜绝通过后台修改代码的可能。

5.2 安全配置组合

可以根据需求,在wp-config.php中构建安全配置区块:

// 安全增强配置

// 禁用主题和插件编辑器

define('DISALLOW_FILE_EDIT', true);

// 对于严格的生产环境,禁用所有文件修改功能

// define('DISALLOW_FILE_MODS', true);

// 强制要求SSL方式访问后台

define('FORCE_SSL_ADMIN', true);

// 开启调试日志(生产环境可关闭,开发环境非常有用)

define('WP_DEBUG', false);

define('WP_DEBUG_LOG', true); // 将错误记录到 /wp-content/debug.log

define('WP_DEBUG_DISPLAY', false); // 不将错误显示在页面上结论

通过这次对 wp-config.php 加载机密的深入解密,我们明白了:DISALLOW_FILE_EDIT 之所以能成为有效的安全第一道防线,根本原因在于其执行的“时机”。

它必须在WordPress这座大厦的地基浇筑阶段就被奠定,而不是等到内部装修时再去修补。wp-config.php作为WordPress的”神经中枢”,在启动序列中占据了无可替代的早期位置,使得定义在其中的安全指令能够先于所有其他代码,对系统进行最根本的管控。

下一次,当你再在安全指南中看到这行代码时,你看到的将不再是一个孤立的操作步骤,而是一个关乎WordPress核心架构的精妙设计。正确地使用它,是WordPress新手迈向精通管理者的重要一步。

| 联系我们 | |

|---|---|

| 教程看不懂?联系我们为您免费解答!免费助力个人,小企站点! |

客服微信

|

| ① 电话:020-2206-9892 | |

| ② QQ咨询:1025174874 | |

| ③ 邮件:info@361sale.com | |

| ④ 工作时间:周一至周五,9:30-18:30,节假日休息 | |

![表情[wozuimei]-光子波动网 | 专业WordPress修复服务,全球范围,快速响应](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![表情[baoquan]-光子波动网 | 专业WordPress修复服务,全球范围,快速响应](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

暂无评论内容