introducción

tradicionalWordPressLa protección antispam depende de la base de reglas interna del complemento y de CAPTCHA, un modelo que expone muchas limitaciones en sitios con mucho tráfico. El procesamiento centralizado consume muchos recursos del servidor, las reglas estáticas son difíciles de aplicar ante la rápida evolución de los ataques de spam y los CAPTCHA interfieren con los usuarios reales. Ante estos retos, ha surgido una arquitectura de defensa de nueva generación que combina la computación de borde y el análisis inteligente del comportamiento. Esta arquitectura traslada la posición de protección de un único servidor a toda la red de distribución de contenidos, actualiza la base de juicio de las reglas fijas al análisis dinámico del comportamiento y construye una barrera de seguridad inteligente, eficiente e invisible para los sitios WordPress de alto tráfico.

I. Piedra angular de la arquitectura: capa de protección Edge Computing integrada con CDNs

La migración de la lógica antispam de los servidores de WordPress a los nodos de borde CDN es el núcleo de la evolución de la arquitectura. No se trata solo de un cambio de ubicación, sino de un cambio fundamental en la filosofía de protección.

1.1 Mecanismo de filtrado de peticiones de borde

existeCDNDespliegue de scripts de filtrado ligero en los nodos periféricos de la red global. Todas las solicitudes de acceso, especialmente las enviadas a wp-comentarios-post.php de datos de comentarios, que primero recibe un cribado inicial en el nodo de borde más cercano al usuario. Este mecanismo intercepta las IP maliciosas conocidas, identifica las características obvias de los ataques automatizados y completa la primera ronda de limpieza antes de que el tráfico llegue a la fuente. Este procesamiento bloquea grandes cantidades de tráfico de spam en la periferia, reduciendo directamente la carga del servidor de origen.

1.2 Sistema de autenticación Edge Token

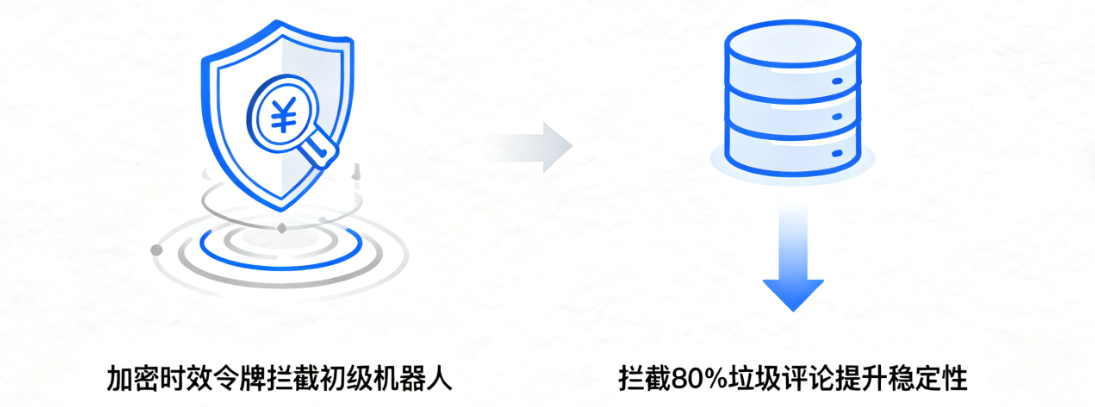

Los usuarios legítimos reciben un token cifrado y validado en el tiempo. Este token lo genera el nodo de borde de la CDN o un servicio de autenticación especializado cuando el usuario visita el sitio por primera vez y se incrusta en el formulario de comentarios. Cuando un usuario envía un comentario, el nodo de borde da prioridad a la validez del token. Las solicitudes de envío con tokens no válidos o ausentes se rechazan de plano. El sistema de tokens es una defensa eficaz contra quienes no cargan elJavaScriptun bot primario que simula directamente el envío de formularios.

1.3 Efectos de la protección de la carga de la estación fuente

El sistema de protección basado en el borde proporciona un fuerte amortiguador para el servidor de origen. Según las estadísticas, más de 80% de los ataques de comentarios spam pueden ser identificados y bloqueados en la capa edge. Esto significa que el número de comentarios pendientes recibidos por la base de datos de WordPress ha caído en picado, el número dewp_comentarios Se controló eficazmente el ritmo de expansión de la tabla y se mejoró la estabilidad general y la capacidad de respuesta del sitio.

II. Núcleo inteligente: estrategia de análisis dinámico basada en el comportamiento del usuario

El filtrado de bordes resuelve la mayoría de los ataques estructurados, mientras que para el spam más avanzado, que imita el comportamiento humano, se requiere un sistema de análisis inteligente que aprenda continuamente.

2.1 Modelización multidimensional de huellas de comportamiento

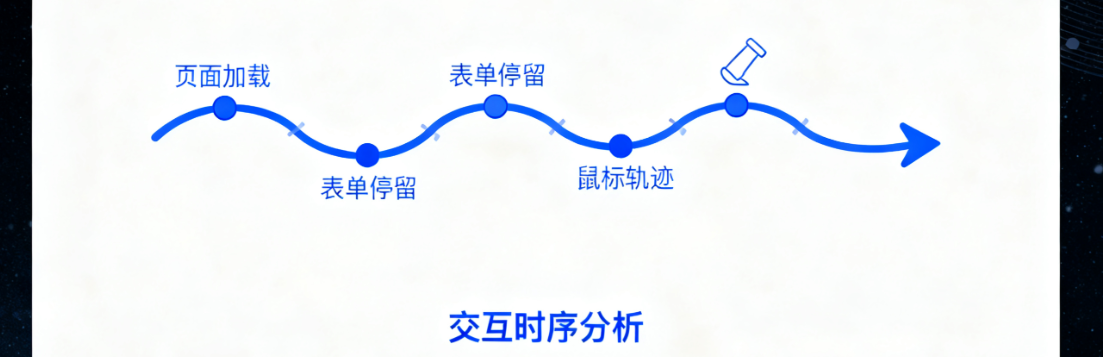

En estricto cumplimiento de la normativa sobre privacidad de datos, el sistema recopila y analiza datos de comportamiento no identificables personalmente para construir un modelo de huella digital del usuario. Este modelo contiene múltiples dimensiones:

- secuencia temporal interactivaRegistre todo el recorrido del usuario, desde la carga de la página hasta el envío de un comentario, incluido el tiempo de permanencia entre los campos del formulario y la coherencia de la trayectoria del ratón.

- Entorno del navegadorDetecta parámetros del entorno front-end, como la capacidad de ejecución de JavaScript, el estado de compatibilidad con cookies y los cambios de resolución de pantalla.

- Modelo de generación de contenidos: Analice la velocidad de introducción del contenido de los comentarios y si hay muchas operaciones de copiar y pegar.

2.2 Evaluación de riesgos y toma de decisiones en tiempo real

Los datos de comportamiento se introducen en el motor de evaluación de riesgos en tiempo real. El motor calcula una puntuación de riesgo para cada solicitud presentada basándose en un modelo de aprendizaje automático. En función de la puntuación, el sistema toma distintas decisiones:

- alto riesgo: Los comentarios van directamente a la cola de publicación o esperan una revisión humana.

- riesgo medioActivar una validación secundaria sin sentido o marcar el comentario como "sospechoso" para una revisión prioritaria.

- alto riesgoLa solicitud se rechaza de plano y la huella de comportamiento puede añadirse a una lista negra temporal.

2.3 Circuito cerrado de información para el aprendizaje continuo

La inteligencia del sistema se refleja en su capacidad para evolucionar por sí mismo. Las operaciones de revisión de comentarios por parte de los administradores del sitio (por ejemplo, pasar comentarios legítimos que se juzgaron mal o eliminar comentarios de spam que se pasaron por alto) se devuelven al modelo de análisis como una importante señal de retroalimentación. Estos datos se utilizan para reentrenar periódicamente el modelo, de modo que pueda adaptarse a los nuevos cambios en las tácticas de spam y lograr una protección más inteligente cuanto más se utilice.

III. Despliegue práctico: construcción de un sistema de defensa híbrido

La arquitectura antispam de nueva generación ideal no es el abandono total de las soluciones tradicionales, sino la integración orgánica de tecnologías antiguas y nuevas para formar un sistema de defensa en profundidad.

3.1 Modernización de la tecnología tradicional de los honeypots

Configurar el formulario de comentarios con un ocultocampo honeypotEsta táctica clásica sigue siendo válida en la nueva arquitectura. Lo más importante es que la lógica de generación y detección de estos campos de honeypot ahora puede ser gestionada dinámicamente por los nodos de borde CDN. Los bots no pueden identificar fácilmente los honeypots analizando el código HTML fuente, lo que mejora enormemente la tasa de éxito de la captura.

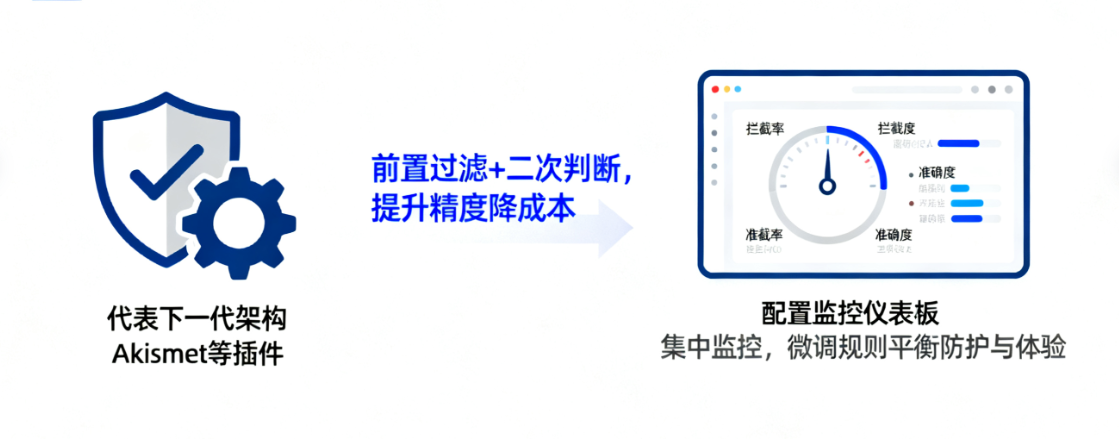

3.2 Sinergia con los plug-ins existentes

Las arquitecturas de nueva generación no pretenden sustituirAkismety otros grandes servicios, sino más bien complementarlos. El sistema de análisis de comportamiento de la arquitectura puede utilizarse como prefiltro para interceptar directamente los envíos con un nivel de certeza de spam, y reenviar los envíos inciertos con datos adicionales de análisis de comportamiento a Akismet para un juicio secundario. Esta colaboración mejora la precisión del juicio de Akismet y también reduce el número de llamadas a la API, lo que puede reducir los costes del servicio.

3.3 Configuración y supervisión del panel de control

Proporciona un panel de control centralizado para que los webmasters supervisen el estado operativo de todo el sistema antispam. El panel muestra indicadores clave, como la tasa de bloqueo de la capa de borde, la precisión del modelo de análisis de comportamiento y la tendencia del número de comentarios recibidos por el sitio de origen. Los administradores pueden ajustar con precisión la sensibilidad de las reglas de borde y los modelos de comportamiento en función de los patrones de tráfico y las características de ataque de sus propios sitios web para lograr el mejor equilibrio entre el efecto de protección y la experiencia del usuario.

Conclusión: pensar en el futuro

La arquitectura de defensa inteligente basada en CDN y análisis de comportamiento representa un cambio fundamental. Permite que la labor antispam de los sitios de WordPress pase de la respuesta pasiva a la alerta activa, y del consumo de recursos a la optimización del rendimiento. En el caso de los sitios de gran tamaño, con una media diaria de visitas enorme y plagados de spam, esta arquitectura no sólo resuelve los actuales puntos débiles operativos, sino que también construye un sistema de protección resistente que puede evolucionar junto con las amenazas. Aunque el despliegue inicial es más complejo que la instalación de un complemento tradicional, el ahorro de recursos del servidor, la eficacia de la gestión y el nivel de seguridad del sitio del salto sentarán unas bases sólidas para la estabilidad y el desarrollo del sitio a largo plazo. Esta es, sin duda, la dirección de evolución inevitable de la tecnología antispam de WordPress para el futuro.

| Contacte con nosotros | |

|---|---|

| ¿No puede leer el tutorial? Póngase en contacto con nosotros para obtener una respuesta gratuita. Ayuda gratuita para sitios personales y de pequeñas empresas |

Servicio de atención al cliente WeChat

|

| ① Tel: 020-2206-9892 | |

| ② QQ咨询:1025174874 | |

| (iii) Correo electrónico: info@361sale.com | |

| ④ Horario de trabajo: de lunes a viernes, de 9:30 a 18:30, días festivos libres | |

Enlace a este artículo:https://www.361sale.com/es/80111El artículo está protegido por derechos de autor y debe ser reproducido con atribución.

![Emoji[wozuimei]-Photonflux.com | Servicio profesional de reparación de WordPress, en todo el mundo, respuesta rápida](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![Emoticono [baoquan] - Photon Wave Network | Servicios profesionales de reparación de WordPress, cobertura mundial, respuesta rápida](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

Sin comentarios