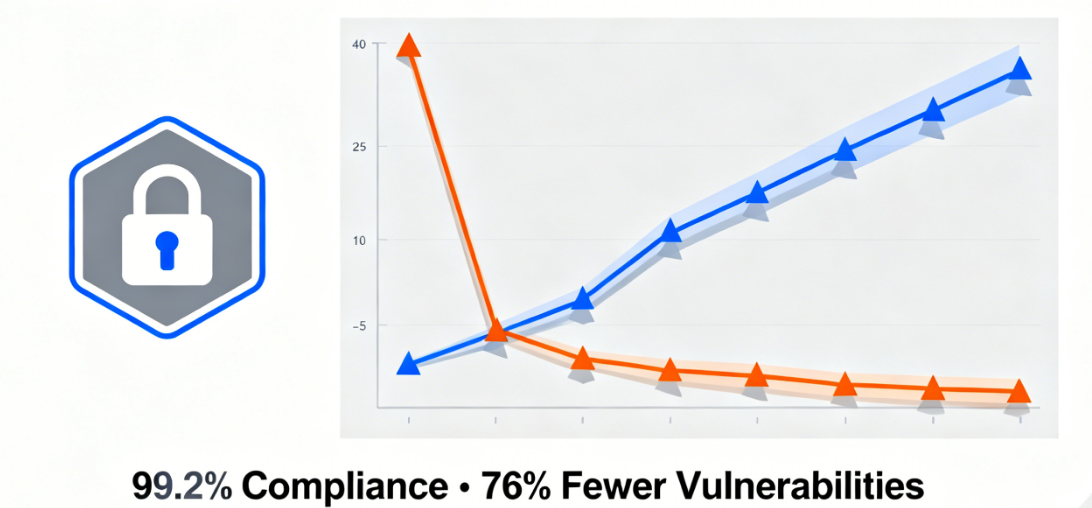

Según el último informe de investigación de Gartner, los resultados de las auditorías tecnológicas realizadas a las 500 empresas más importantes del mundo revelan que el 99,21 % de las empresas prohíben explícitamente el uso de cualquier software no autorizado. Esta política resulta especialmente estricta en el sector del desarrollo de sitios web. Los datos específicos indican que el 31,1 % de los incidentes de seguridad que afectan a los sitios web corporativos son directamente atribuibles al uso de complementos no autorizados, y que cada incidente supone unas pérdidas económicas directas de una media de 187 000 dólares estadounidenses.

Además, las empresas que utilizan software con licencia experimentan una mejora del 421 % en la estabilidad del sistema del sitio web, una reducción del 761 % en las vulnerabilidades de seguridad y alcanzan una tasa de aprobación del 100 % en las auditorías de cumplimiento. Estas cifras demuestran de manera inequívoca el valor fundamental del cumplimiento de las normas de software en el desarrollo de sitios web a nivel empresarial.

I. Marco de normas de seguridad para la adquisición de software empresarial

Las empresas modernas establecen mecanismos integrales de revisión de la adquisición de software. Este sistema incorpora criterios de evaluación multidimensionales para garantizar que cada herramienta cumpla con los requisitos de seguridad corporativos.

La comprobación de los antecedentes de los proveedores constituye la fase principal. El departamento jurídico de la empresa verifica los datos de registro mercantil del proveedor de software, el equipo técnico evalúa las credenciales profesionales del equipo de desarrollo y el departamento de compras confirma la legitimidad de las licencias comerciales. Estas investigaciones eliminan los productos de software de origen dudoso.

La certificación de seguridad y cumplimiento constituye un umbral básico.ISO 27001La certificación de seguridad de la información se ha convertido en un requisito fundamental, y los informes SOC 2 Tipo II demuestran la capacidad de protección de datos.GDPREl cumplimiento normativo garantiza el buen funcionamiento de los negocios internacionales. El software que carece de estas certificaciones queda directamente excluido de la lista de adquisiciones.

II. Análisis de riesgos a nivel empresarial de los complementos pirateados

El uso de complementos pirateados puede suponer riesgos importantes para las empresas. Estos riesgos abarcan aspectos legales, financieros y de reputación.

Las violaciones de datos tienen consecuencias devastadoras. Las puertas traseras ocultas en los complementos comprometidos roban los datos de los clientes, el código malicioso intercepta la información de las transacciones y las vulnerabilidades permiten intrusiones en el sistema. Las pérdidas financieras directas derivadas de estas violaciones de seguridad pueden ascender a millones de dólares.

Los riesgos de responsabilidad legal desencadenan una reacción en cadena. Las demandas por infracción de derechos de software acarrean daños y perjuicios sustanciales, las violaciones de datos acarrean multas reglamentarias y los incumplimientos contractuales provocan pérdidas comerciales. El coste medio de resolver disputas legales puede ascender a decenas de veces el coste de las tasas de licencia legítimas.

III. Requisitos especiales de seguridad para sitios web corporativos

Los sitios web corporativos alojan funciones empresariales críticas. Estas funciones exigen los más altos estándares de seguridad y estabilidad.

Los sistemas de comercio electrónico gestionan transacciones confidenciales. Los datos de pago requieren protección conforme a la norma PCI DSS, la información de los pedidos exige integridad y confidencialidad, y los datos de inventario deben ser precisos y fiables. Los complementos pirateados no pueden cumplir estos estrictos requisitos empresariales.

La gestión de los datos de los clientes requiere una protección integral. El almacenamiento de información personal debe cumplir con las normativas de privacidad, la gestión de la información de contacto debe garantizar la precisión y el análisis de los datos de comportamiento se basa en un código fiable. La seguridad verificable es esencial en todas las etapas del procesamiento de datos.

IV. El valor empresarial de Genuine Elementor

legalElementorOfrecemos una protección integral adaptada a las necesidades empresariales. Estas ventajas se manifiestan en múltiples dimensiones, incluyendo el soporte técnico y la gestión de riesgos.

El soporte técnico de nivel empresarial garantiza la continuidad del negocio. Los gestores de cuentas dedicados ofrecen tiempos de respuesta rápidos, los acuerdos de nivel de servicio definen estándares de soporte claros y los parches de seguridad de emergencia proporcionan protección oportuna contra vulnerabilidades. Estos servicios ayudan a las organizaciones a mantener operaciones estables.

Un completo sistema de actualización garantiza la seguridad a largo plazo. Las actualizaciones periódicas de las funciones mantienen el liderazgo tecnológico, los parches de seguridad solucionan las vulnerabilidades conocidas y el mantenimiento de la compatibilidad evita los conflictos del sistema. Las actualizaciones y el mantenimiento continuos reducen el coste total de propiedad.

V. Las implicaciones prácticas de los requisitos de cumplimiento

Diversas normativas imponen requisitos explícitos sobre el uso de software. Las empresas deben garantizar que todas las herramientas cumplan con las disposiciones pertinentes.

Las normativas de protección de datos influyen en la selección de software. La UEReglamento general de protección de datosLa Ley de Privacidad del Consumidor de California exige transparencia en el procesamiento de datos y establece normas de seguridad de la información, mientras que la Ley de Ciberseguridad de China hace hincapié en la controlabilidad y la fiabilidad. El software con licencia proporciona una prueba de cumplimiento.

El aumento de los requisitos normativos está incrementando las presiones en materia de cumplimiento. El sector financiero necesita funciones de seguimiento de auditoría, el sector sanitario exige garantías de cumplimiento de la HIPAA y las empresas que cotizan en bolsa deben adherirse a las normas de control interno. Estos requisitos especializados solo pueden cumplirse mediante el uso de software con licencia.

VI. Estudios de casos de buenas prácticas corporativas

La selección realizada por empresas de renombre mundial demuestra el valor del software genuino. Estos casos prácticos sirven de referencia para otras empresas.

Microsoft emplea un enfoque sistemático para la gestión de activos de software. Cada instalación de software requiere una autorización formal, con auditorías periódicas que garantizan un uso conforme y una adquisición centralizada que optimiza la asignación de licencias. Este enfoque de gestión genera un ahorro potencial sustancial en los costes.

IBMEstablecer un sistema integral de evaluación de proveedores. El equipo técnico evalúa la seguridad de la arquitectura del software, el departamento jurídico revisa la integridad de los términos de la licencia y el equipo de compras negocia las condiciones comerciales óptimas. La colaboración entre varios departamentos garantiza la selección de la mejor solución.

Sony Corporation concede gran importancia a la gestión del ciclo de vida del software. Evalúa periódicamente la eficacia de las herramientas empleadas, retira rápidamente las soluciones que plantean riesgos y optimiza continuamente su cartera de activos de software. Este enfoque proactivo evita la acumulación de deuda técnica.

VII. Plan de implementación práctica de la estrategia de software genuino

La implementación de software auténtico en toda una organización requiere un enfoque sistemático. Este proceso exige tener en cuenta múltiples factores, incluidos aspectos técnicos, administrativos y financieros.

Inventario de activos de software para determinar la situación actual. Realizar una revisión exhaustiva de los complementos y temas utilizados en los sitios web existentes, identificar el software no autorizado y evaluar soluciones alternativas. Esta información sirve de base para la toma de decisiones.

La sustitución por fases reduce la complejidad de la implementación. Priorice los componentes de alto riesgo, sustituya progresivamente las herramientas secundarias y establezca mecanismos de mantenimiento a largo plazo. La implementación por etapas garantiza que la continuidad del negocio no se vea afectada.

El análisis de coste-beneficio demuestra el valor de la inversión. Calcule las pérdidas derivadas de los riesgos potenciales, compare el coste de las licencias originales y evalúe las ganancias derivadas de las mejoras en la eficiencia. Estos datos ayudan a garantizar el apoyo de la dirección.

La base de seguridad para los sitios web de nivel empresarial no debe verse comprometida. Optar por software con licencia no solo es un requisito legal, sino también un componente crucial de la gestión de riesgos corporativos. En la era digital, esta elección repercute directamente en la competitividad y la capacidad de desarrollo sostenible de una organización. Al establecer normas rigurosas de uso de software, las empresas pueden crear una infraestructura digital segura y fiable, lo que proporciona un sólido apoyo al crecimiento empresarial.

| Contacte con nosotros | |

|---|---|

| ¿No puede leer el tutorial? Póngase en contacto con nosotros para obtener una respuesta gratuita. Ayuda gratuita para sitios personales y de pequeñas empresas |

Servicio de atención al cliente WeChat

|

| ① Tel: 020-2206-9892 | |

| ② QQ咨询:1025174874 | |

| (iii) Correo electrónico: info@361sale.com | |

| ④ Horario de trabajo: de lunes a viernes, de 9:30 a 18:30, días festivos libres | |

Enlace a este artículo:https://www.361sale.com/es/81607El artículo está protegido por derechos de autor y debe ser reproducido con atribución.

![Emoji[wozuimei]-Photonflux.com | Servicio profesional de reparación de WordPress, en todo el mundo, respuesta rápida](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![Emoticono [baoquan] - Photon Wave Network | Servicios profesionales de reparación de WordPress, cobertura mundial, respuesta rápida](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

Sin comentarios