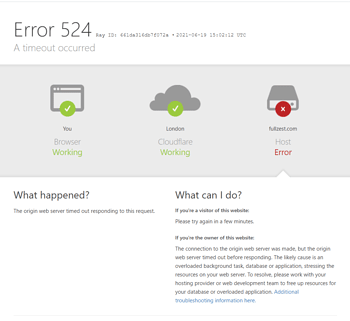

El error 525 de Cloudflare identifica explícitamenteProtocolo SSLEl fallo se produce cuandoCuando los nodos periféricos de Cloudflare establecen conexiones cifradas con los servidores de origen.Las estadísticas indican que aproximadamente 371 000 fallos relacionados con SSL de Cloudflare se debieron a problemas de configuración del servidor de origen, con 525 errores que representaron 221 000 de estos incidentes.Cuando se producen errores de configuración en las versiones del protocolo TLS, los conjuntos de cifrado o la validación de certificados, como en el caso de los servidores que solo admiten TLS 1.0 inseguro o cadenas de certificados incompletas, el proceso de establecimiento de la conexión suele terminar en 150 milisegundos. Este fallo provoca directamente la interrupción total del acceso HTTPS a los sitios web, lo que activa advertencias de seguridad explícitas en aproximadamente el 92 % de los navegadores modernos para los visitantes.

Para los sitios web de comercio electrónico y financieros, una vezError 525En promedio, esto puede provocar más de tres horas de interrupción del servicio, un aumento del 40% en el riesgo de pérdida de clientes y un grave daño a la confianza en la marca. Dominar los métodos sistemáticos de resolución de problemas, desde la validación de certificados hasta la configuración de protocolos, se ha convertido en una habilidad profesional esencial para que los administradores web mantengan la continuidad del negocio.

I. Proceso de establecimiento de conexión SSL/TLS y análisis de los puntos desencadenantes del error 525

Para diagnosticar eficazmente un error 525, es necesario comprender los pasos fundamentales de un handshake satisfactorio e identificar los puntos críticos en los que puede producirse un fallo.

1.1 Pasos básicos del protocolo de enlace TLS estándar

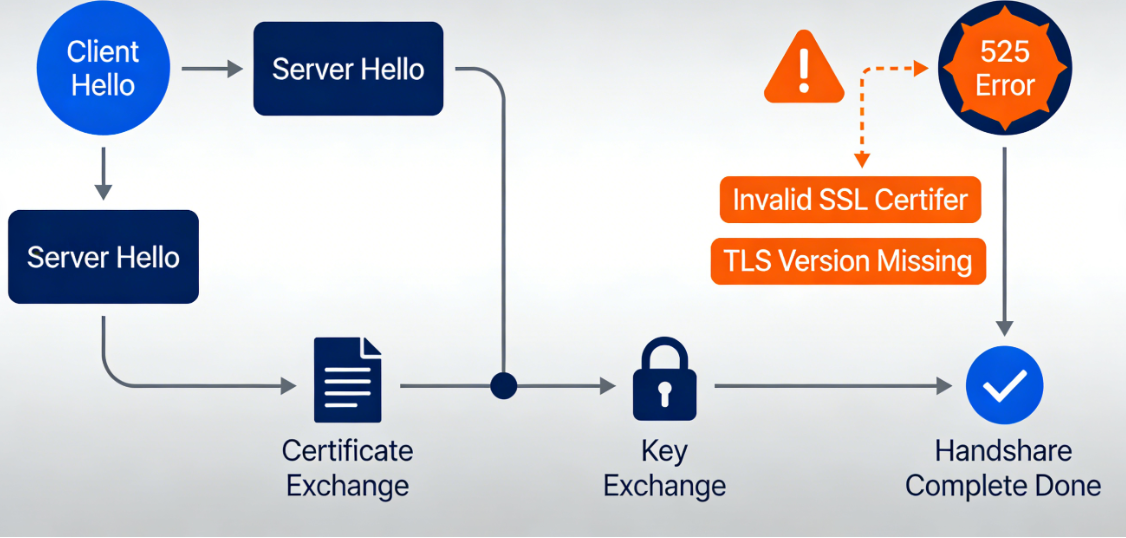

Se produce el protocolo de enlace TLS.Conexión TCPTras su creación, comprende principalmente las siguientes etapas:

- Saludo al clienteCloudflare (en calidad de cliente) envía un saludo al servidor de origen, indicando la versión más alta del protocolo TLS que admite, la lista de conjuntos de cifrado compatibles y otra información adicional.

- Saludo del servidorEl servidor de origen selecciona una versión TLS y un conjunto de cifrado compatibles con ambas partes de la lista proporcionada por el cliente. El servidor simultáneamenteCertificado SSLEnviado al cliente.

- Verificación de certificados e intercambio de clavesCloudflare verifica la legitimidad del certificado del servidor (si ha sido emitido por una autoridad de confianza, si se encuentra dentro de su periodo de validez y si coincide con el nombre de dominio, entre otros criterios). Una vez completada la verificación, ambas partes negocian una clave de sesión utilizando el algoritmo de intercambio de claves seleccionado.

- Comienza la comunicación cifrada.: Los datos posteriores de la capa de aplicación se cifran para su transmisión utilizando la clave de sesión negociada.

1.2 Puntos comunes de configuración defectuosos que provocan el error 525

El fallo del protocolo de enlace puede producirse en cualquiera de las etapas mencionadas anteriormente:

- La cadena de certificados está incompleta o no es válida.El servidor no ha proporcionado una cadena de certificados completa (certificado de servidor + certificado CA intermedio), lo que impide que Cloudflare valide el certificado raíz de confianza. El certificado ha caducado o aún no ha entrado en vigor, el nombre de dominio no coincide (el sujeto del certificado o el nombre alternativo del sujeto no incluye el nombre de dominio utilizado para el acceso) o el certificado ha sido revocado.

- Las versiones del protocolo no coinciden.El servidor de origen solo admite los protocolos SSLv2, SSLv3 o TLS 1.0, que están obsoletos y son inseguros, y que Cloudflare ha desactivado como parte de su política de seguridad; o bien el servidor está mal configurado y rechaza todas las propuestas de versiones TLS.

- Sin solapamiento entre conjuntos de cifradoLa lista de conjuntos de cifrado configurados en el servidor no comparte ningún conjunto seguro con la lista compatible de Cloudflare. Esto suele ocurrir cuando los servidores están configurados con conjuntos de cifrado obsoletos o personalizados no estándar.

- Problema con la biblioteca de criptografía del servidor o con el hardware.La biblioteca SSL del servidor (como OpenSSL) contiene errores, está ejecutando una versión obsoleta o el módulo de seguridad de hardware utilizado para la firma ha fallado.

II. Diagnóstico sistemático: uso de herramientas para identificar fallos específicos.

Cuando se produce un error 525, las especulaciones son inútiles; hay que recurrir a herramientas especializadas para obtener información diagnóstica precisa.

2.1 Realizar un análisis exhaustivo utilizando herramientas de detección SSL en línea.

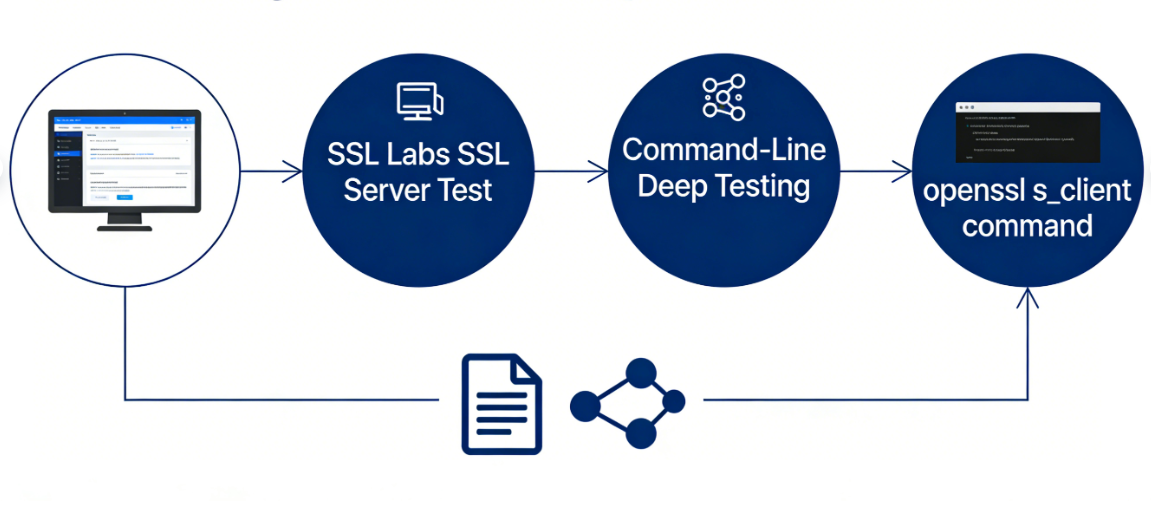

Las herramientas de prueba de servidores SSL de terceros pueden proporcionar el análisis de fallos más sencillo.

- Prueba de servidor SSL de SSL LabsAcceda a este sitio web e introduzca la dirección IP o el nombre de host de su servidor de origen (nota: es posible que tenga que pausar temporalmente el proxy de Cloudflare y utilizar el modo «solo DNS» para permitir que la herramienta acceda directamente al servidor de origen). La herramienta generará un informe completo que abarca la validez del certificado, la compatibilidad con protocolos, la solidez del conjunto de cifrado, la simulación de handshake y mucho más. El informe señalará claramente cualquier problema que provoque fallos de conexión, como «cadena de certificados incompleta» o «compatibilidad con protocolos débiles».

- Pruebas exhaustivas basadas en la línea de comandos: Realice una prueba manual utilizando el comando del cliente OpenSSL en su máquina local o en un servidor con acceso al servidor de origen. Por ejemplo:

openssl s_client -connect tu-servidor-de-origen.com:443 -servername tu-servidor-de-origen.com -tlsextdebug -stateEste comando mostrará el proceso completo de establecimiento de conexión, lo que le permitirá observar la cadena de certificados enviada por el servidor, la versión del protocolo negociada y los conjuntos de cifrado. Preste especial atención a los mensajes de error críticos, como «error de verificación» o «error de establecimiento de conexión».

2.2 Compruebe los registros del servidor de origen para obtener los códigos de error.

El registro de errores del servidor contiene las razones internas del fallo en el establecimiento de la conexión.

- Registro de errores del servidor webComprueba Apache.

error.logo Nginx'serror.log. Busque entradas de error relacionadas con los intercambios SSL, que pueden incluir, por ejemplo:SSL_do_handshake() falló,sin cifrado compartidooprotocolo no compatibleTales descripciones. Esta información apunta directamente a un problema de configuración en el lado del servidor. - Registro del sistemaEn determinadas configuraciones, los errores subyacentes relacionados con SSL pueden registrarse en los registros del sistema (como

/var/log/messagestal vez/var/log/syslog) Medio.

III. Remediación paso a paso: soluciones para diferentes fuentes de fallos

Sobre la base de los resultados del diagnóstico, se aplicarán medidas correctivas específicas.

3.1 Resolución de problemas relacionados con los certificados

- Instalar la cadena completa de certificadosObtenga el paquete de certificados correcto de la autoridad de certificación, que normalmente incluye el certificado del servidor y al menos un certificado CA intermedio. Dentro de la configuración del servidor web (comoNginx(utilizado como expresión nominal)

ssl_certificate(Instrucción), asegurándose de que los archivos de certificado especificados formen una cadena completa concatenada en secuencia (primero el certificado del servidor, seguido de los certificados CA intermedios). Normalmente no es necesario incluir el certificado raíz. - Asegúrese de que el certificado sea válido y que el nombre de dominio coincida.Renueve los certificados caducados. Asegúrese de que el certificado se haya emitido para el nombre de dominio exacto al que se accede. Para varios dominios, utilice un certificado de nombre alternativo que contenga todos los dominios o un certificado comodín.

3.2 Actualización del protocolo y configuración del conjunto de cifrado

Las mejores prácticas de seguridad exigen la desactivación de protocolos obsoletos e inseguros y la implementación de conjuntos de cifrado robustos.

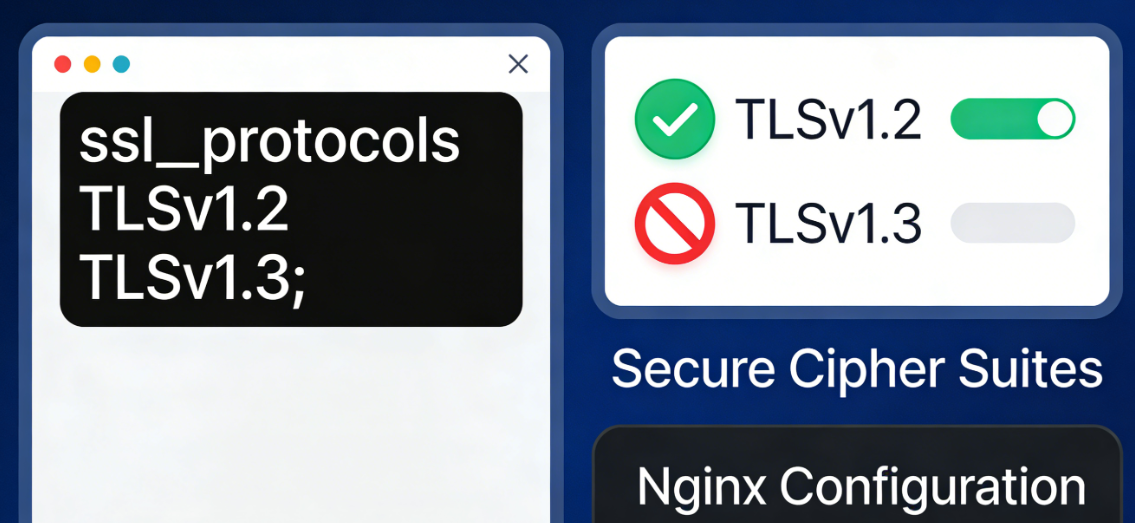

- Configurar versiones seguras del protocolo TLSEn la configuración del servidor, habilite explícitamente TLS 1.2 y TLS 1.3, y deshabilite SSLv2, SSLv3, TLS 1.0 y TLS 1.1. Por ejemplo, en Nginx:

ssl_protocols TLSv1.2 TLSv1.3.. - Configurar una lista de conjuntos de contraseñas segurasProporcione una lista priorizada de conjuntos de cifrado para garantizar la compatibilidad con clientes modernos como Cloudflare. Por ejemplo, utilice conjuntos que hagan hincapié en el secreto hacia adelante:

ssl_ciphers ECDHE-RSA-AES128-GCM-SHA256:ECDHE-RSA-AES256-GCM-SHA384:...;Se recomienda consultar el generador de configuraciones SSL de Mozilla para obtener los fragmentos de configuración seguros recomendados actualmente.

3.3 Compruebe el entorno del servidor y los dispositivos intermedios de red.

- Actualizar la biblioteca de criptografíaActualice el sistema operativo del servidor y las bibliotecas, como OpenSSL, a versiones estables compatibles para solucionar vulnerabilidades conocidas y obtener compatibilidad total con nuevos protocolos, como TLS 1.3.

- Investigar la interferencia de equipos intermedios.Si hay un equilibrador de carga, un proxy inverso o un dispositivo cortafuegos independiente delante del servidor de origen, compruebe la configuración SSL en estos dispositivos. El error 525 puede deberse en ocasiones a que estos dispositivos intermedios terminan incorrectamente la conexión SSL o utilizan un certificado incorrecto.

Conclusión: Establecer un mecanismo proactivo de supervisión del estado de SSL.

fijaError 525 de CloudflareNo se trataba simplemente de resolver un problema técnico, sino más bien de una prueba crucial para la infraestructura de seguridad del sitio web. Dado que los certificados SSL tienen períodos de validez fijos y que los estándares de seguridad siguen evolucionando, un enfoque reactivo ante los errores no es una solución sostenible.

Es fundamental establecer mecanismos de supervisión proactivos: configurar recordatorios automáticos al menos 30 días antes de la caducidad del certificado; realizar análisis periódicos (por ejemplo, trimestrales) de las configuraciones del servidor utilizando herramientas como SSL Labs; y realizar inmediatamente pruebas de conectividad exhaustivas tras cualquier modificación de la configuración SSL del servidor. La integración de la configuración SSL/TLS en los procesos estándar de implementación y gestión de cambios minimizará la probabilidad de que se produzcan errores 525, garantizando que los canales de cifrado sigan siendo robustos y fiables en todo momento. Esto proporciona garantías ininterrumpidas para el acceso de los usuarios y la seguridad de los datos.

| Contacte con nosotros | |

|---|---|

| ¿No puede leer el tutorial? Póngase en contacto con nosotros para obtener una respuesta gratuita. Ayuda gratuita para sitios personales y de pequeñas empresas |

Servicio de atención al cliente WeChat

|

| ① Tel: 020-2206-9892 | |

| ② QQ咨询:1025174874 | |

| (iii) Correo electrónico: info@361sale.com | |

| ④ Horario de trabajo: de lunes a viernes, de 9:30 a 18:30, días festivos libres | |

Enlace a este artículo:https://www.361sale.com/es/82077El artículo está protegido por derechos de autor y debe ser reproducido con atribución.

![Emoji[wozuimei]-Photonflux.com | Servicio profesional de reparación de WordPress, en todo el mundo, respuesta rápida](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![Emoticono [baoquan] - Photon Wave Network | Servicios profesionales de reparación de WordPress, cobertura mundial, respuesta rápida](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

Sin comentarios