Implementación del sitio webCertificado SSLDurante el proceso, los usuarios se encuentran con frecuencia con una situación desconcertante: el procedimiento de instalación del certificado informa de un error, pero el mensaje de error apunta a problemas de resolución de DNS. Las estadísticas indican que aproximadamente 281 de cada 3 certificados Let's Encrypt no se emiten directamente debido a problemas de resolución de DNS.Configuración del DNSEl problema. Detrás de este fallo interfuncional se encuentra el vínculo inextricable entre los estrictos mecanismos de verificación de nombres de dominio de las autoridades de certificación SSL y la configuración del DNS. Comprender esta relación es clave para resolver los obstáculos en la implementación de certificados y evitar interrupciones en el servicio.

Capítulo uno: Apretón de manos obligatorio para la emisión de certificados SSL y la verificación de nombres de dominio

La emisión de certificados SSL no es una mera entrega de documentación, sino más bien un proceso mediante el cual un organismo autorizado verifica el control del solicitante sobre un nombre de dominio designado. Esta etapa de verificación depende en gran medida del correcto funcionamiento del sistema DNS.

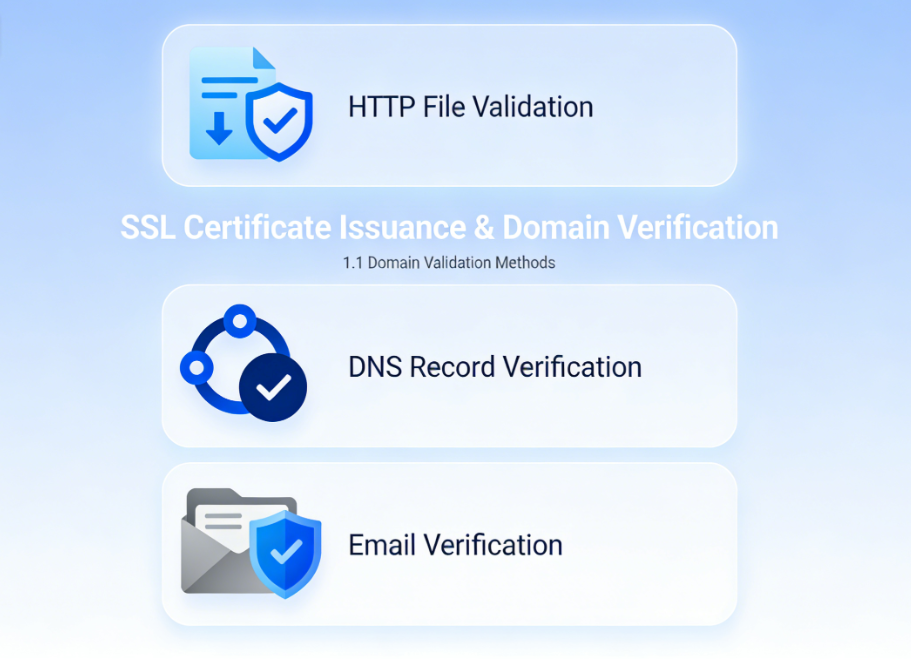

1.1 Métodos básicos para la verificación de nombres de dominio

Las autoridades de certificación emplean principalmente tres métodos de verificación, dos de los cuales están directamente relacionados con el DNS:

- Autenticación de archivos HTTPRequiere colocar un archivo de validación específico en el directorio raíz del sitio web, al que la CA accede a través de HTTP. Este método requiere que el nombre de dominio se resuelva correctamente en el servidor que se somete a validación.

- Validación de registros DNS: Requiere añadir un registro TXT específico a la configuración DNS del nombre de dominio. La autoridad de certificación consulta directamente el sistema DNS para verificar la existencia y la corrección de este registro. Este es el método de verificación automatizado más utilizado.

- Verificación del correo electrónicoEnvía un correo electrónico de verificación a la dirección de correo electrónico del administrador registrado del dominio. Este método está indirectamente relacionado con el registro MX en el DNS.

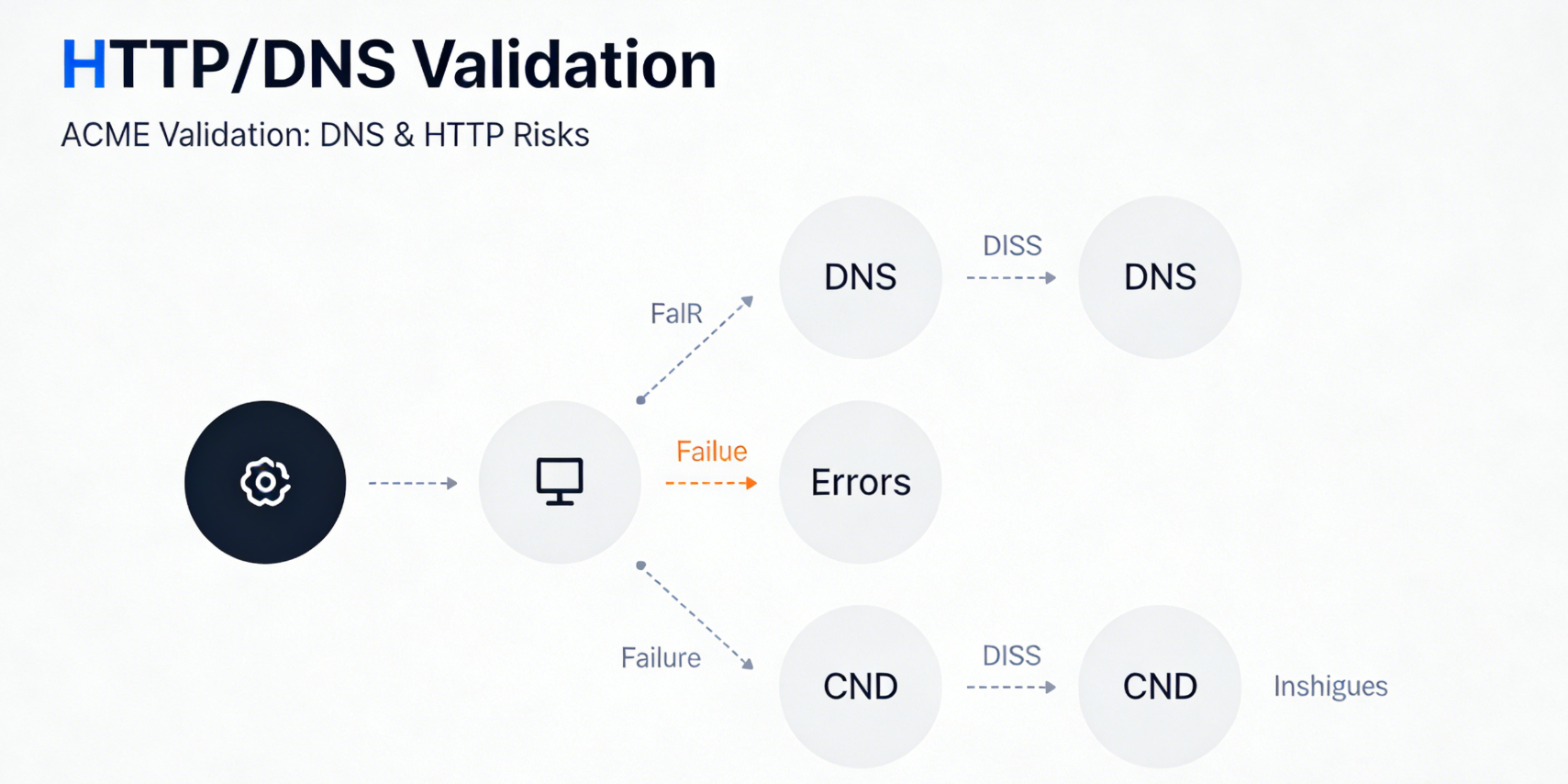

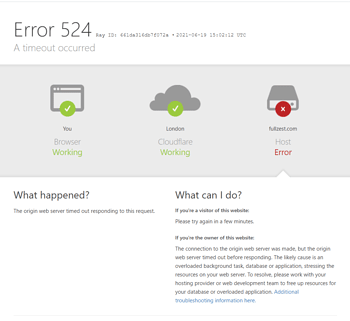

1.2 Los retos de automatización de Let's Encrypt y el protocolo ACME

Los servicios gratuitos y automatizados de emisión de certificados, como Let's Encrypt, suelen emplearProtocolo ACMEEste protocolo se basa en gran medida en métodos de verificación HTTP o DNS.Cuando los clientes automatizados solicitan certificados, activan solicitudes de validación en tiempo real a la autoridad de certificación. Si en esta fase surgen problemas de resolución de nombres de dominio, ya sea debido a registros A incorrectos, propagación DNS incompleta o CDN mal configuradas, es posible que la solicitud de validación no llegue al servidor de origen previsto o no localice el registro TXT especificado. Esto detiene inmediatamente todo el proceso de emisión de certificados, lo que puede generar mensajes de error con advertencias como «problema de DNS», «conexión rechazada» o «error de DNS de origen».

Capítulo dos: Análisis de escenarios típicos de fallas cruzadas

Los fallos en la instalación de certificados SSL acompañados de errores de DNS suelen deberse a las siguientes deficiencias de configuración.

2.1 Escenario A: Registros DNS básicos faltantes o incorrectos

Esta es la causa fundamental. El nombre de dominio solicitado, o su subdominio específico utilizado para la verificación, carece del registro A o CNAME correcto en el DNS público, lo que impide que se resuelva en ninguna dirección IP de servidor válida.

- Síntomas de falloLos clientes de certificados (como Certbot) o los paneles de control de alojamiento fallan rápidamente durante el proceso de solicitud, con errores que indican explícitamente que no se puede resolver el nombre de dominio o que la conexión con el servidor de verificación ha fallado. La solicitud de verificación de la CA no se puede emitir porque no se puede localizar la dirección IP de destino.

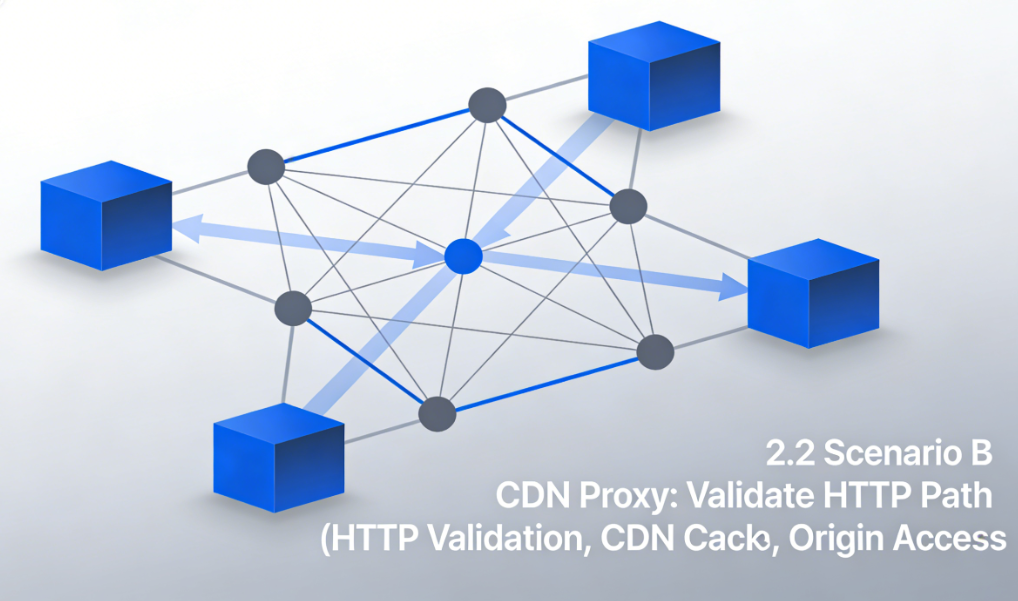

2.2 Escenario B: Conflicto entre el estado del proxy CDN y la ruta de verificación

El sitio web ha implementado Cloudflare y otras CDN, y todo el tráfico se redirige a través de un proxy; sin embargo, la configuración de validación de certificados es incorrecta.

- Detalles del conflictoSi se emplea la verificación de archivos HTTP y el registro A del dominio apunta a una CDN con proxy habilitado (Orange Cloud), la solicitud de verificación de la CA será recibida por el nodo periférico de la CDN. Si este nodo carece de un archivo de verificación almacenado en caché y su configuración para la recuperación desde el servidor de origen es incorrecta, la CA tampoco podrá obtener el archivo de verificación. Esto simula un error de DNS en el que no se puede acceder al servidor de origen.

- cruxAl realizar la autenticación HTTP, se debe garantizar que la autoridad de certificación (CA) pueda acceder al archivo de verificación en el servidor de origen directamente o a través de un backend CDN correctamente configurado.

2.3 Escenario C: Configuración incorrecta de los registros TXT en la validación DNS

Al seleccionar el método de verificación DNS, la herramienta de automatización proporcionará una cadena única que deberá añadirse como nombre de dominio específico (por ejemplo, acme-challenge.ejemplo.comel valor del registro TXT.

- error comúnEl registro TXT se añadió por error con un nombre de dominio incorrecto; el valor del registro contenía comillas superfluas o errores de formato; la verificación se inició antes de que se completara la propagación del DNS tras la adición del registro; el servidor DNS autoritativo del dominio que aloja el registro TXT presentó problemas de respuesta.

- ConsecuenciasCuando CA consulta este registro TXT, recibe una respuesta vacía o un valor de error, lo que da lugar a un fallo en la verificación. Los mensajes de error pueden incluir «Tiempo de espera de la consulta DNS agotado» o «Registro TXT no válido».

2.4 Escenario D: Aislamiento de la red del servidor de origen o bloqueo del cortafuegos

Aunque la resolución DNS es correcta, el entorno de red del servidor de origen está bloqueando las conexiones entrantes del servidor de validación de la autoridad certificadora.

- analizadoEl rango de direcciones IP del servidor de validación de la CA puede quedar bloqueado inadvertidamente por las reglas del firewall del servidor de origen, el grupo de seguridad del proveedor de servicios en la nube o la política de red del proveedor de alojamiento. Esto provoca que las solicitudes de validación sean rechazadas en la capa TCP/IP, lo que presenta síntomas similares a los de un servidor que no puede resolver o conectarse a través del DNS.

Capítulo 3: Lista de comprobación del estado del DNS antes de la implementación del certificado SSL

Antes de hacer clic en el botón «Instalar certificado SSL», realizar las siguientes comprobaciones sistemáticas puede aumentar significativamente la tasa de éxito.

3.1 Verificación de la resolución básica de nombres de dominio

Realice una inspección exhaustiva utilizando herramientas de línea de comandos.

- Ejecutar una consulta de registroEjecutar en la terminal

dig A yourdomain.com @8.8.8.8Verifique que la dirección IP devuelta coincida con la de su servidor de origen. - Realizar comprobaciones de resolución globales.Utilizando una herramienta de búsqueda de DNS en línea, introduzca su nombre de dominio para verificar si las direcciones IP resueltas desde múltiples nodos globales son coherentes y precisas. Esto puede descartar problemas locales.Caché DNSo problemas regionales de contaminación del DNS.

3.2 Revisión de la configuración de CDN

Si utiliza una CDN, complete los siguientes pasos de verificación a través del panel de control de inicio de sesión:

- Confirmar estado del proxyPara los subdominios destinados a la validación, considere la posibilidad de establecer temporalmente su estado de proxy en «Solo DNS» (nube gris) para permitir que las solicitudes de validación de la CA lleguen directamente al servidor de origen, evitando así la complejidad que introduce la capa CDN. El proxy se puede restaurar una vez completada la validación.

- Comprueba la configuración del backend.Asegúrese de que el nombre de host o la dirección IP del servidor de origen especificados en la configuración de la CDN sean correctos y de que la dirección del servidor de origen pueda resolverse y accederse públicamente.

3.3 Preconfiguración y prueba de los registros de verificación DNS

Si planea utilizar la verificación DNS, puede ensayar manualmente el proceso de verificación.

- Añadir registros TXT de prueba por adelantadoEn el panel DNS, añada un registro TXT para un subdominio de prueba utilizando un valor simple. Después de esperar unos minutos, utilice

dig TXT test.yourdomain.comConsulta de comando, confirmando que el valor del registro ahora es visible globalmente. - Evaluación de las API de los proveedores de DNSSi utiliza herramientas automatizadas, compruebe si su proveedor de DNS admite actualizaciones automáticas basadas en API para registros TXT. Si no es así, prepárese para añadir los registros manualmente.

3.4 Comprobación de las reglas de red y del cortafuegos

Póngase en contacto con su proveedor de alojamiento o compruebe usted mismo la configuración del servidor:

- Comprueba que los puertos 80 y 443 estén abiertos.Asegúrese de que los puertos 80 y 443 del servidor de origen estén abiertos a la red pública y no estén restringidos por reglas de firewall que impidan el acceso a rangos de direcciones IP específicos.

- Identificar el rango de IP de la CAConsulte la documentación de la autoridad certificadora seleccionada para determinar los rangos de direcciones IP que podrían utilizar sus servidores de validación y asegúrese de que estos rangos no estén incluidos en la lista de bloqueo del firewall.

Capítulo 4: Verificación cruzada de la trayectoria tras la aparición de un fallo

Cuando la instalación de SSL falle y muestre errores relacionados con el DNS, siga estos pasos para solucionarlo.

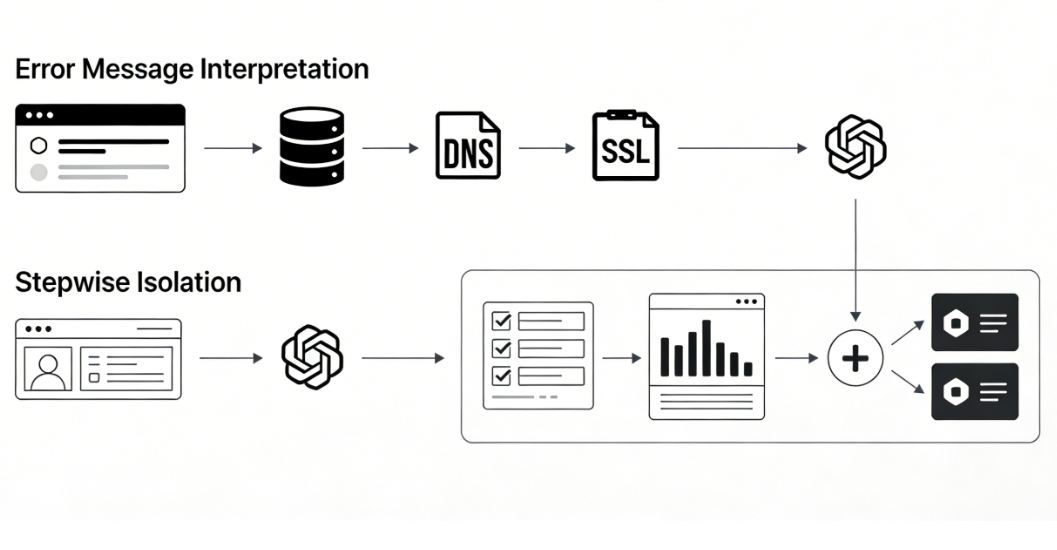

4.1 Interpretación de los mensajes de error

Examine cuidadosamente los registros de errores devueltos por el cliente o el panel. Términos clave como «NXDOMAIN» indican que falta un registro; «Conexión rechazada» significa que el servidor ha denegado la conexión; «Tiempo de espera agotado» puede indicar problemas de red o de firewall.

4.2 Problema de aislamiento por pasos

- primer pasoDesactive temporalmente el proxy CDN para eliminar la interferencia CDN.

- segundo pasoUtilice el método de autenticación HTTP más sencillo colocando manualmente un archivo de prueba en el directorio raíz del servidor de origen. Intente acceder a la URL completa del archivo directamente a través de un navegador desde una red externa para verificar la accesibilidad.

- tercer pasoSi utiliza la validación DNS, emplee una herramienta de terceros para consultar el registro TXT requerido y verificar que existe y que su valor coincide exactamente.

4.3 Simulación de verificación de ejecución

Antes de iniciar el proceso de solicitud del certificado, existen numerosas herramientas automatizadas que proporcionan --simulación o la opción de modo de prueba. Este modo realiza todos los pasos de validación excepto la emisión real, lo que lo convierte en un método de verificación previa seguro y eficaz.

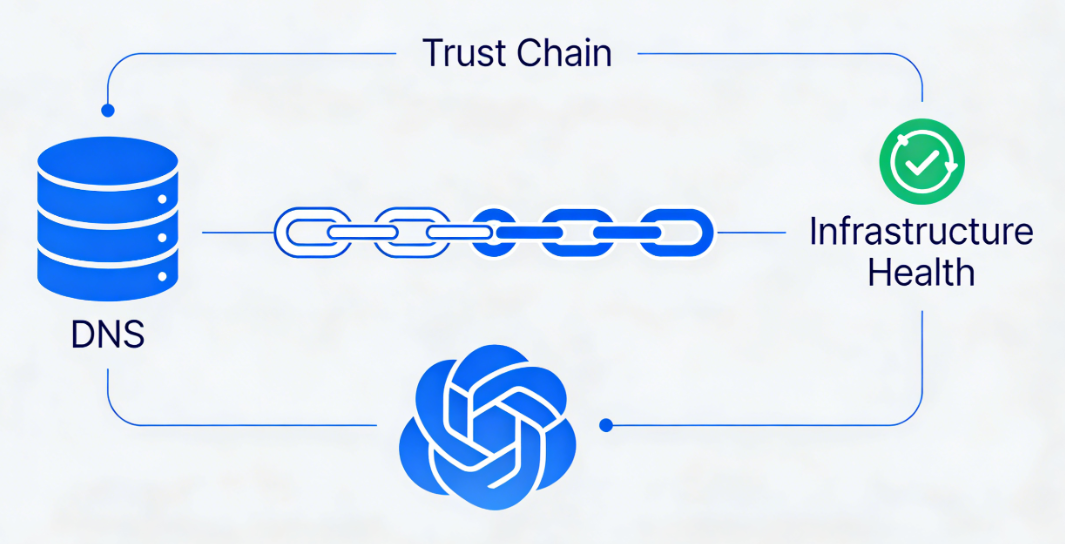

resúmenes

El error de DNS de origen que se produce durante la instalación del certificado SSL constituye, en esencia, una comprobación obligatoria del estado de la integridad de la infraestructura dentro del mecanismo de establecimiento de la cadena de confianza de Internet. Pone de manifiesto las vulnerabilidades en cualquier punto de configuración a lo largo de la cadena, desde la resolución de nombres de dominio y las reglas de proxy de CDN hasta las políticas de red del servidor.

Para resolver estos problemas, hay que ir más allá de los límites de «SSL» o «DNS» y adoptar una perspectiva sistémica: antes de la implementación, hay que considerar el estado de la resolución DNS, la claridad de la configuración CDN y la apertura de la política de red como un conjunto de criterios de verificación tripartito; durante los fallos, hay que seguir una lógica de diagnóstico progresiva, desde la interpretación de los registros de errores hasta el aislamiento de los métodos de verificación, pasando por la meticulosa comprobación cruzada de cada elemento de configuración.Esta capacidad de resolución de problemas interdisciplinaria no solo garantiza la implementación exitosa de los certificados de seguridad, sino que mejora fundamentalmente la solidez y la fiabilidad de toda la infraestructura del sitio web.

| Contacte con nosotros | |

|---|---|

| ¿No puede leer el tutorial? Póngase en contacto con nosotros para obtener una respuesta gratuita. Ayuda gratuita para sitios personales y de pequeñas empresas |

Servicio de atención al cliente WeChat

|

| ① Tel: 020-2206-9892 | |

| ② QQ咨询:1025174874 | |

| (iii) Correo electrónico: info@361sale.com | |

| ④ Horario de trabajo: de lunes a viernes, de 9:30 a 18:30, días festivos libres | |

Enlace a este artículo:https://www.361sale.com/es/82248El artículo está protegido por derechos de autor y debe ser reproducido con atribución.

![Emoji[wozuimei]-Photonflux.com | Servicio profesional de reparación de WordPress, en todo el mundo, respuesta rápida](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![Emoticono [baoquan] - Photon Wave Network | Servicios profesionales de reparación de WordPress, cobertura mundial, respuesta rápida](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

Sin comentarios