ウェブサイトへのデプロイSSL証明書プロセスにおいて、ユーザーはしばしば困惑する状況に遭遇します:証明書インストールプロセスが失敗したと報告されるのに、エラーメッセージはDNS解決の問題を指し示しているのです。統計によると、約28%のLet's Encrypt証明書発行失敗は直接的にDNS設定問題。この相互的な障害の背景には、SSL証明書発行機関の厳格なドメイン名検証メカニズムとDNS設定の密接な関連性が潜んでいる。この関連性を理解することが、証明書導入の障壁を解決し、サービス中断を回避する鍵となる。

第一章:SSL証明書発行とドメイン名検証の強制ハンドシェイク

SSL証明書の発行は単なるファイルの交付ではなく、権威ある機関が申請者が指定ドメインの管理権限を所有していることを検証するプロセスである。この検証プロセスはDNSシステムの正常な動作に大きく依存している。

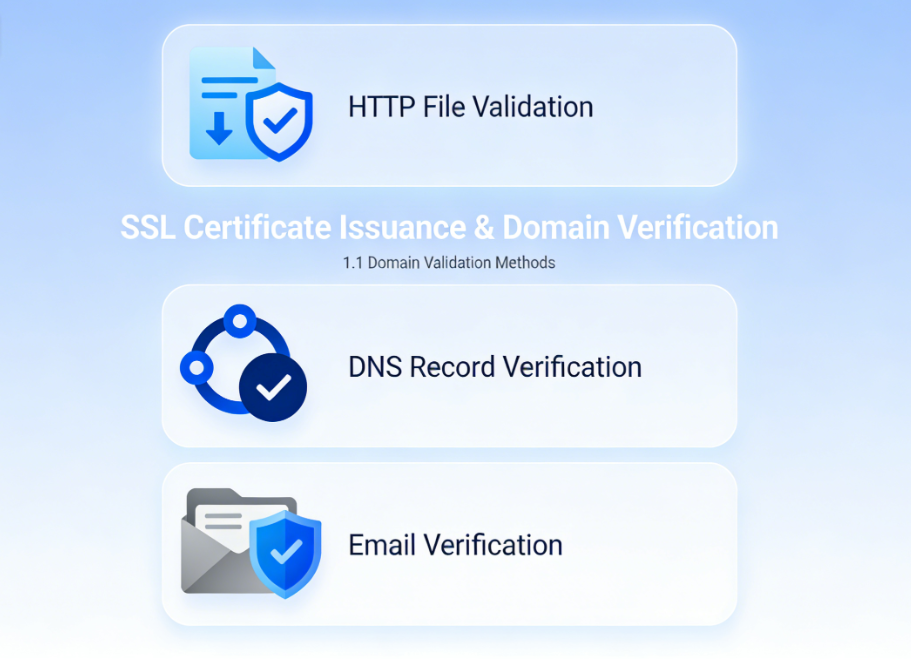

1.1 ドメイン名検証の核心的な方法

証明書発行機関は主に三種類の検証方法を採用しており、そのうち二つは直接DNSに関連している:

- HTTPファイル検証:ウェブサイトのルートディレクトリに特定の検証ファイルを配置し、CAがHTTP経由でそのファイルにアクセスすることを要求します。この方法では、ドメイン名が検証対象のサーバーに正しく解決される必要があります。

- DNSレコード検証:ドメイン名のDNS設定に特定のTXTレコードを追加することを要求します。CAはDNSシステムを直接照会し、当該レコードの存在と正確性を確認します。これは最も一般的に使用される自動検証方法です。

- 電子メール認証:当該ドメインの登録管理者のメールアドレスに認証メールを送信する。この方法はDNSのMXレコードと間接的に関連している。

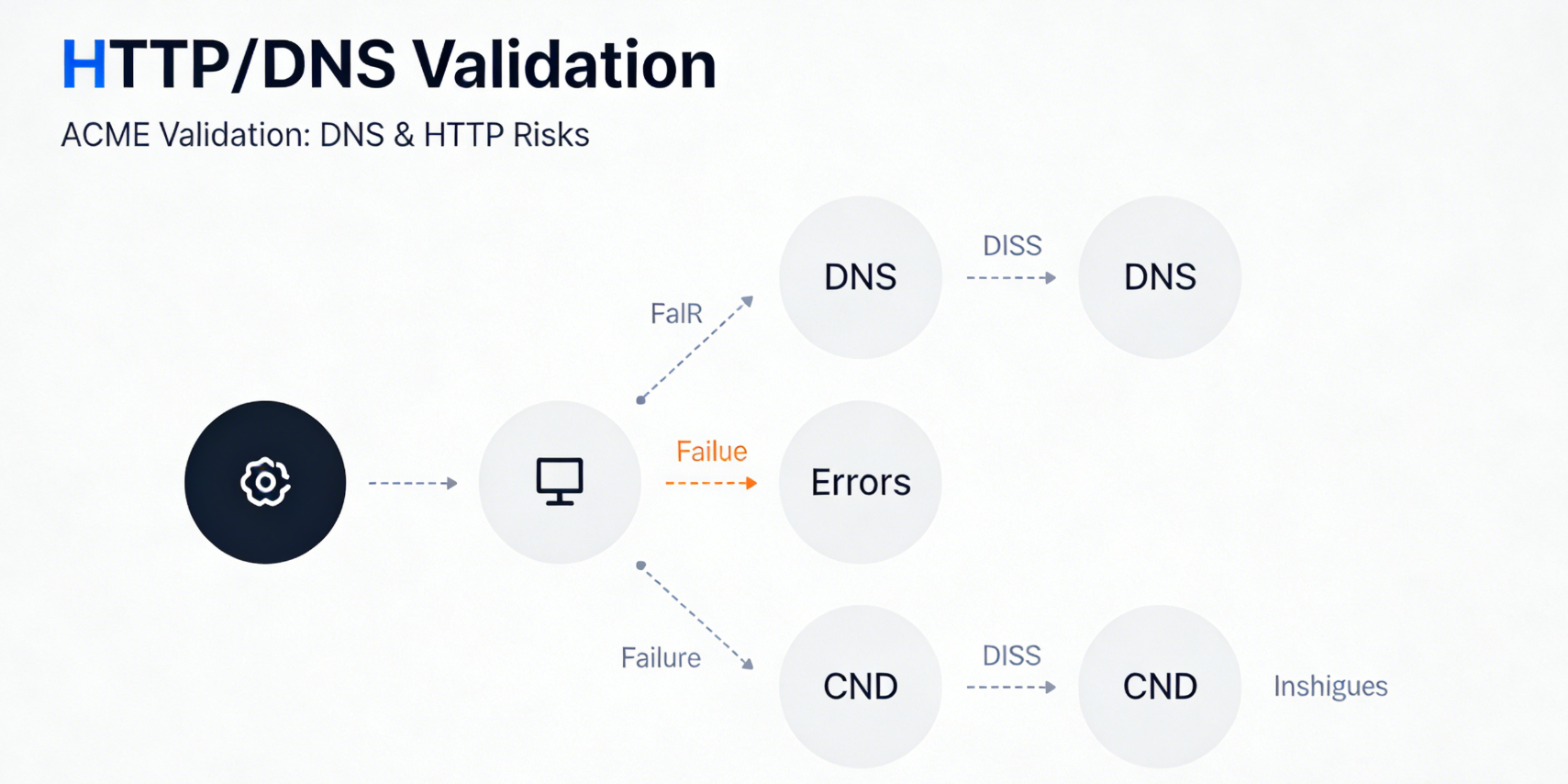

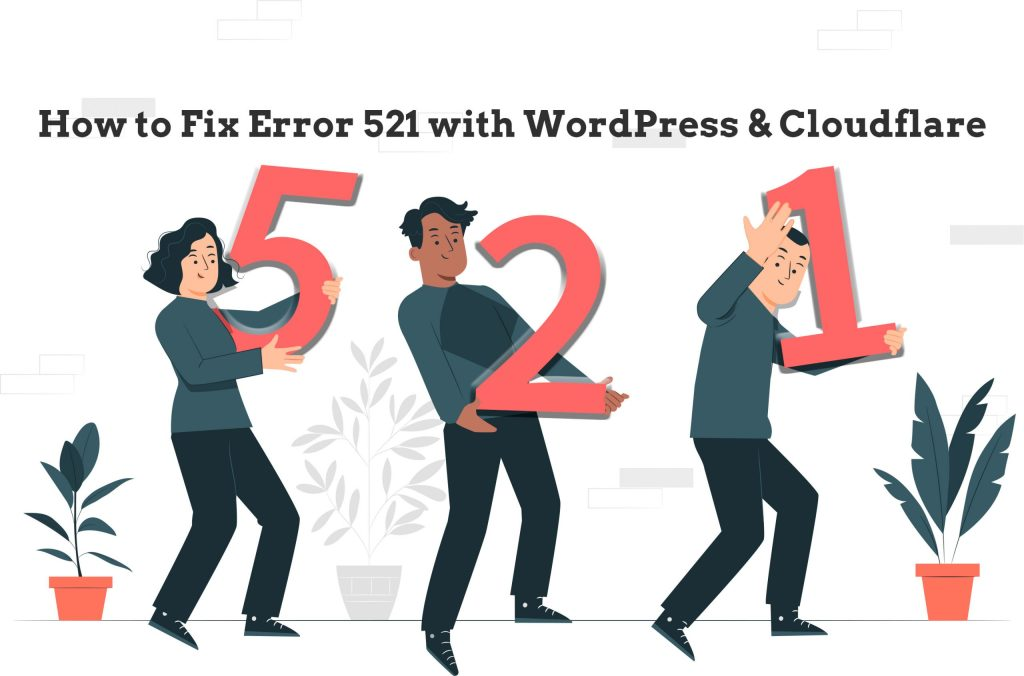

1.2 Let's EncryptとACMEプロトコルの自動化における課題

Let's Encryptを代表とする無料の自動証明書発行サービスは、一般的に採用されている。ACMEプロトコルこのプロトコルはHTTPまたはDNS検証方式に強く依存しています。自動化クライアントが証明書を申請する際、CAの検証リクエストがリアルタイムでトリガーされます。この時点でドメイン名解決に問題がある場合(誤ったAレコード、DNS伝播未完了、CDN設定ミスなど)、検証リクエストが目的のオリジンサーバーに到達できない、または指定されたTXTレコードが見つからないため、証明書発行プロセス全体が即座に中断されます。その結果、「DNS problem」「connection refused」「origin DNS error」などのエラーメッセージが返される可能性があります。

第二章:クロスフォールトの典型的なシナリオ分析

SSL証明書のインストール失敗に伴うDNSエラーは、通常以下の設定の断絶に起因します。

2.1 シナリオA:基本DNSレコードの欠落または誤り

これが根本的な原因です。証明書を申請するドメイン名または検証に使用される特定のサブドメインが、パブリックDNSに正しいAレコードまたはCNAMEレコードを設定していないため、有効なサーバーIPに解決されません。

- 故障症状証明書クライアント(例:Certbot)またはホスティングパネルが申請時に即座に失敗し、エラーは明確にドメイン名の解決または検証サーバーへの接続が不可能であることを示しています。CAの検証リクエストは対象IPが見つからないため送信できません。

2.2 シナリオB:CDNプロキシ状態と検証パスの競合

ウェブサイトはCloudflareなどのCDNを有効化しており、すべてのトラフィックがプロキシ経由ですが、証明書検証の設定が不適切です。

- 衝突の詳細HTTPファイル検証方式を使用する場合、ドメインのAレコードがCDNを指しプロキシが有効化されている(オレンジ色の雲)と、CAの検証リクエストはCDNエッジノードで受信されます。当該ノードが検証ファイルをキャッシュしておらず、かつそのオリジンサーバーへの構成に誤りがある場合、CAは同様に検証ファイルを取得できません。これはオリジンサーバーが到達不能なDNSエラーを模倣しています。

- 核心HTTP認証を行う際には、CAが直接または適切に構成されたCDNを経由して、オリジンサーバー上の認証ファイルにアクセスできることを保証する必要があります。

2.3 シナリオC:DNS検証におけるTXTレコード設定の誤り

DNS検証方式を選択する際、自動化ツールは一意の文字列を提供し、特定のドメイン名(例: _acme-challenge.example.com)のTXTレコード値。

- コモンエラー:TXTレコードが誤ったドメイン名に追加された;レコード値に余分な引用符が含まれているか、フォーマットが不正である;レコード追加後、DNS伝播を待たずに検証を開始した;TXTレコードが存在するドメインの権威DNSサーバーにレスポンスの問題がある。

- 結果CAがこのTXTレコードをクエリした際、空の応答またはエラー値が返され、検証に失敗しました。エラーメッセージには「DNSクエリがタイムアウトしました」または「無効なTXTレコード」が含まれる可能性があります。

2.4 シナリオD:オリジンサーバーのネットワーク分離またはファイアウォールによるブロック

DNS解決は正しく行われているが、オリジンサーバーが所在するネットワーク環境が、認証局検証サーバーからの着信接続を遮断している。

- 分析済みCAの検証サーバーIP範囲が、オリジンサーバーのファイアウォールルール、クラウドプロバイダーのセキュリティグループ、またはホスティングプロバイダーのネットワークポリシーによって意図せずブロックされる可能性があります。これにより、検証リクエストがTCP/IPレベルで拒否され、現象としてはサーバーがDNS経由で解決できない、または接続できない状態に類似します。

第三章:SSL証明書導入前のDNS健全性チェックリスト

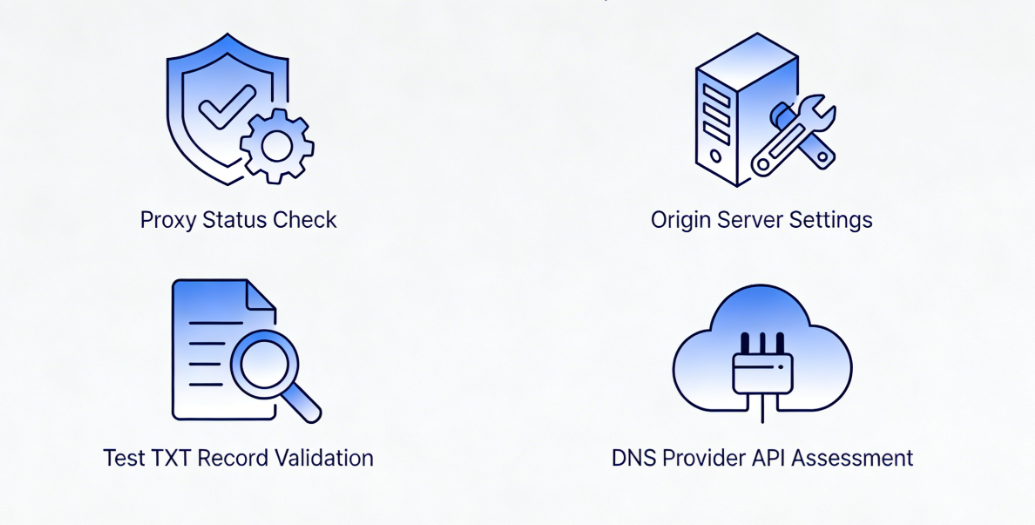

「SSL証明書をインストール」ボタンをクリックする前に、以下のシステムチェックを実行すると、成功率が大幅に向上します。

3.1 検証基盤のドメイン名解決

コマンドラインツールを使用して詳細な検査を行う。

- Aレコードのクエリを実行する:ターミナルで実行

dig A yourdomain.com @8.8.8.8返されたIPアドレスがあなたのオリジンサーバーのIPと一致することを確認してください。 - グローバル解析チェックを実行するオンラインDNSチェックツールを利用し、ドメイン名を入力して、世界中の複数のノードで解決されたIPアドレスが一致し正しいかどうかを確認します。これによりローカルの問題を排除できます。DNSキャッシュまたは地域的なDNS汚染の問題。

3.2 CDN設定の検証

CDNを使用する場合、コントロールパネルにログインして以下の審査を完了してください:

- 代理状態の確認検証用に計画されているサブドメインについては、一時的にプロキシ状態を「DNSのみ」(灰色の雲)に設定することを検討してください。これにより、CAの検証リクエストが直接オリジンサーバーに到達し、CDN層による複雑さの導入を回避できます。検証完了後はプロキシを復元してください。

- リソース取得設定の確認CDN設定で指定されたオリジンサーバーのホスト名またはIPアドレスが正確であることを確認し、かつ当該オリジンサーバーアドレス自体が公的に解決およびアクセス可能であることを保証する。

3.3 事前設定とDNS検証レコードのテスト

DNS検証方式を使用する場合、手動で検証プロセスを事前テストできます。

- テスト用TXTレコードを事前に追加するDNSパネルで、テスト用サブドメインにTXTレコードを1つ追加し、簡単な値を使用します。数分待った後、

dig TXT test.yourdomain.comコマンドクエリを実行し、レコード値がグローバルに可視化されていることを確認。 - DNSプロバイダーAPIの評価自動化ツールを使用する場合、DNSプロバイダーがそのAPIによるTXTレコードの自動更新をサポートしているか確認してください。サポートしていない場合は、手動でレコードを追加する準備が必要です。

3.4 ネットワークとファイアウォールルールの確認

ホスティングサービスプロバイダーに連絡するか、サーバー設定を自身で確認してください:

- ポート80/443が開いていることを確認する:ソースサーバーの80番ポートと443番ポートがパブリックネットワークに公開されていることを確認し、特定のIPセグメントからのアクセスがファイアウォールルールによって制限されていないことを確認してください。

- CAのIPセグメントを識別する:選択した証明書発行機関のドキュメントを参照し、その検証サーバーが使用する可能性のあるIPアドレス範囲を確認し、これらの範囲がファイアウォールのブロックリストに含まれていないことを確認してください。

第四章:障害発生後のクロスチェック手順

SSLのインストールが失敗し、DNS関連のエラーが発生した場合、以下の手順でトラブルシューティングを行ってください。

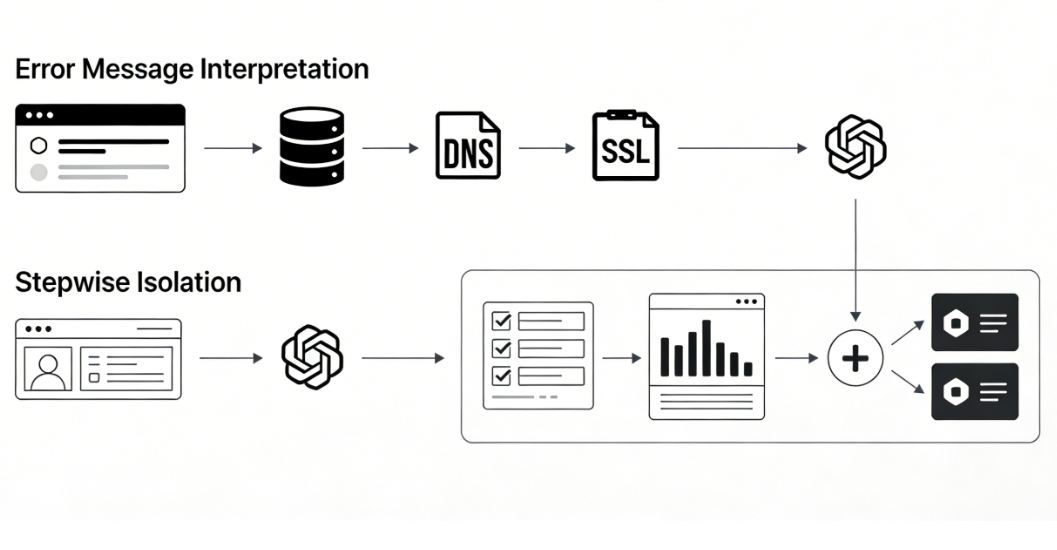

4.1 エラーメッセージの解釈

クライアントまたはパネルから返されるエラーログを注意深く読みます。キーワード「NXDOMAIN」はレコードの欠落を示し、「Connection refused」はサーバーが接続を拒否したことを示し、「Timeout」はネットワークまたはファイアウォールの問題を指す可能性があります。

4.2 段階的分離問題

- 初期段階CDNプロキシを一時的に停止し、CDNの干渉を除外します。

- 第二段階:最もシンプルなHTTP認証方式を使用し、オリジンサーバーのルートディレクトリにテストファイルを手動で配置し、外部ネットワークからブラウザ経由でそのファイルの完全なURLに直接アクセスし、到達性をテストする。

- 第三段階DNS検証を使用する場合、サードパーティツールを使用して追加を要求されたTXTレコードを照会し、そのレコードが存在し、値が完全に一致することを確認してください。

4.3 実行検証シミュレーション

証明書申請プロセス開始前に、多くの自動化ツールが提供します --dry-run またはテストモードオプション。このモードでは実際の発行を除くすべての検証ステップを実行し、安全かつ効果的な事前チェック方法です。

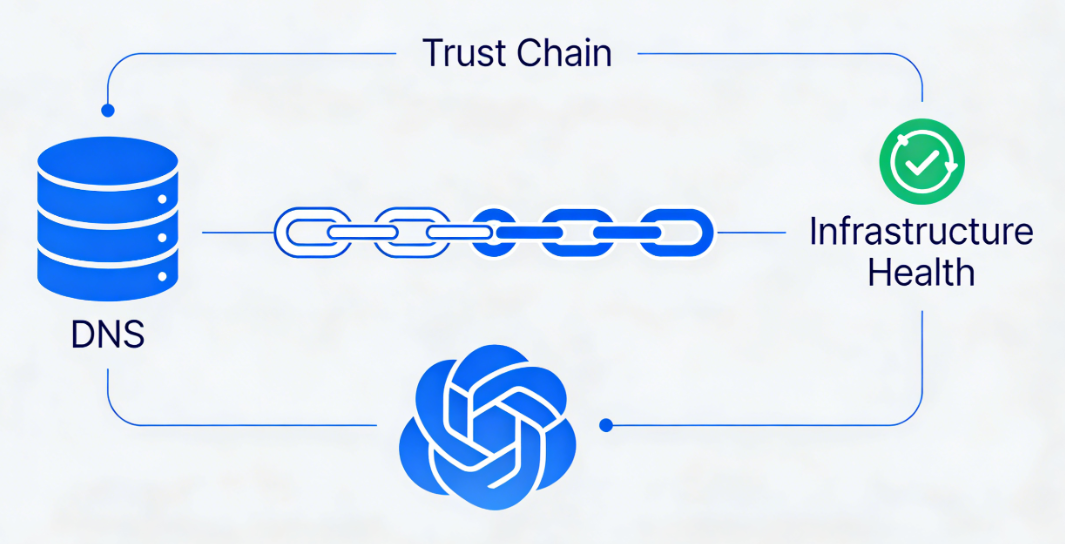

概要

SSL証明書インストール時のOrigin DNSエラーは、本質的にインターネットの信頼チェーン構築メカニズムによるインフラストラクチャの正確性に対する強制的な検査である。これはドメイン名解決、CDNプロキシルールからサーバーネットワークポリシーに至るまでの設定上の脆弱性を露呈する。

このような問題を解決するには、「SSL」や「DNS」といった単一領域から脱却し、システム的な視点で取り組む必要がある。導入前には、DNS解決の健全性、CDN設定の明確性、ネットワークポリシーの開放性を三位一体のチェック基準とする。障害発生時には、エラーログの解析から始まり、検証方法の分離を経て、設定項目ごとの照合へと進む段階的な診断ロジックに従う。この分野横断的な障害調査能力は、セキュリティ証明書の成功した導入を保証するだけでなく、ウェブサイト全体のインフラストラクチャの堅牢性と信頼性を根本的に向上させます。

| お問い合わせ | |

|---|---|

| チュートリアルが読めない?無料でお答えします!個人サイト、中小企業サイトのための無料ヘルプ! |

カスタマーサービス WeChat

|

| ① 電話:020-2206-9892 | |

| ② QQ咨询:1025174874 | |

| 三 Eメール:[email protected] | |

| ④ 勤務時間: 月~金、9:30~18:30、祝日休み | |

この記事へのリンクhttps://www.361sale.com/ja/82248/この記事は著作権で保護されており、必ず帰属表示を付けて複製してください。

![絵文字[wozuimei]-Photonflux.com|プロのWordPress修理サービス、ワールドワイド、迅速対応](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![表情[baoquan]-光子波动网 | 専門WordPress修復サービス、全世界対応、迅速対応](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

コメントなし