Dans le cadre du travail d'équipe de la WordPress Dans l'environnement, les menaces de sécurité posées par une mauvaise utilisation interne sont souvent plus destructrices que les attaques externes. Une modification de code par inadvertance ou une configuration mal sauvegardée peut déclencher une interruption de service du site web, entraînant un impact sérieux sur la continuité de l'activité. Ce document analyse disallow_file_edit La valeur de sécurité des constantes, l'exploration de leur mise en œuvre dans le contrôle des privilèges de l'équipe, et la fourniture d'une solution de sécurité complète pour les opérations WordPress au niveau de l'entreprise.

Analyse du risque opérationnel dans un environnement de travail en équipe

Risques de sécurité des éditeurs intégrés

Les éditeurs de fichiers de thèmes et de plugins intégrés dans le backend de WordPress, bien que pratiques, présentent des risques importants pour la sécurité. Ces outils d'édition visuelle abaissent la barrière technique à la modification du code, mais augmentent également l'instabilité du fonctionnement du système.

Dimension essentielle du risque :

- Mécanisme de validation en temps réel : les changements de code sont immédiatement déployés dans l'environnement de production, sans le lien de validation tampon nécessaire, le code erroné affectera directement le service en ligne.

- La tolérance syntaxique est absente : l'interface d'édition ne fournit pas de vérification avant compilation, et une simple erreur de syntaxe peut entraîner une défaillance fatale du système.

- Granularité insuffisante des autorisations : le rôle d'administrateur dispose à la fois d'autorisations de gestion du contenu et de modification du code, ce qui est contraire aux exigences de sécurité du principe du moindre privilège.

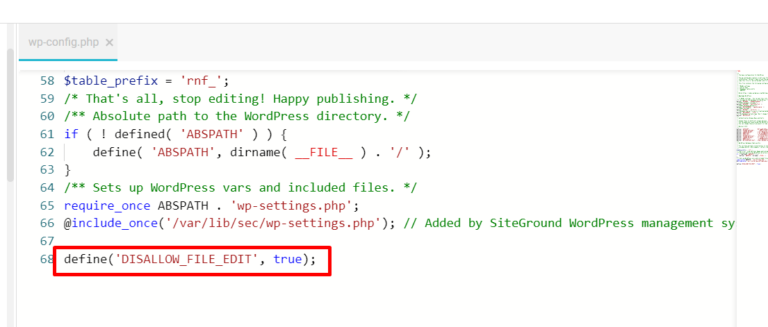

Principes techniques et valeurs de sécurité de DISALLOW_FILE_EDIT

Analyse du mécanisme de fonctionnement

DISALLOW_FILE_EDIT permet d'effectuer des contrôles de sécurité de base en modifiant la configuration de WordPress. Lorsque cette constante a la valeur "true", le système désactive globalement les fonctionnalités de l'éditeur de thème et de plugin pendant la phase d'initialisation. Ce paramètre agira sur tous les utilisateurs du backend afin de fournir une protection de base pour les fichiers principaux.

Voie de réalisation de la technologie :

- L'enregistrement de constantes de sécurité dans l'étape de chargement de wp-config.php crée une couche de protection de base.

- Filtre automatiquement le menu d'administration du backend lors de l'initialisation du système, en supprimant le portail d'édition de fichiers

- Intercepter les demandes relatives à l'éditeur de fichiers par le biais du mécanisme d'authentification des autorisations afin de contrôler l'accès.

Limite de protection sécurisée

Pour être clair, cette solution régit spécifiquement l'édition de fichiers dans le backend de WordPress et n'affecte pas d'autres façons légitimes de manipuler des fichiers. En particulier, elle ne restreint pas :

- Opérations de gestion de fichiers basées sur le client SFTP/FTP

- Processus de déploiement du code à l'aide d'un système de contrôle de version tel que Git

- Autorisations d'accès aux fichiers au niveau du système d'exploitation du serveur

Programme de mise en œuvre du déploiement de l'entreprise

Liste de contrôle avant déploiement

Avant de mettre en œuvre des changements de configuration, une évaluation et une préparation complètes de l'environnement doivent être effectuées afin de garantir un processus de déploiement sûr et contrôlé.

L'essentiel de la validation environnementale :

- Vérifiez la compatibilité de la version actuelle de WordPress avec votre configuration afin d'éviter les conflits de version.

- Vérifiez les paramètres d'autorisation des fichiers existants pour vous assurer que les autorisations de lecture et d'écriture du fichier de configuration sont correctes.

- Valider l'efficacité du mécanisme de récupération des sauvegardes pour garantir un retour rapide en cas de problème.

Processus de déploiement standardisé

Pour garantir la cohérence et la fiabilité du processus de déploiement, il est recommandé de suivre les étapes suivantes :

- Se connecter au serveur à l'aide d'un canal sécurisé et crypté afin d'éviter toute fuite des informations de configuration

- Téléchargez le fichier de configuration wp-config.php et effectuez des contrôles d'intégrité pour garder une trace de l'opération.

- Insérer le code de configuration à l'emplacement spécifié pour s'assurer que la syntaxe est formatée correctement.

- Effectuer une validation complète des privilèges et des tests fonctionnels pour confirmer que la configuration prend effet.

Approche pratique du fonctionnement et de l'entretien des entreprises

Processus de développement sécurisé

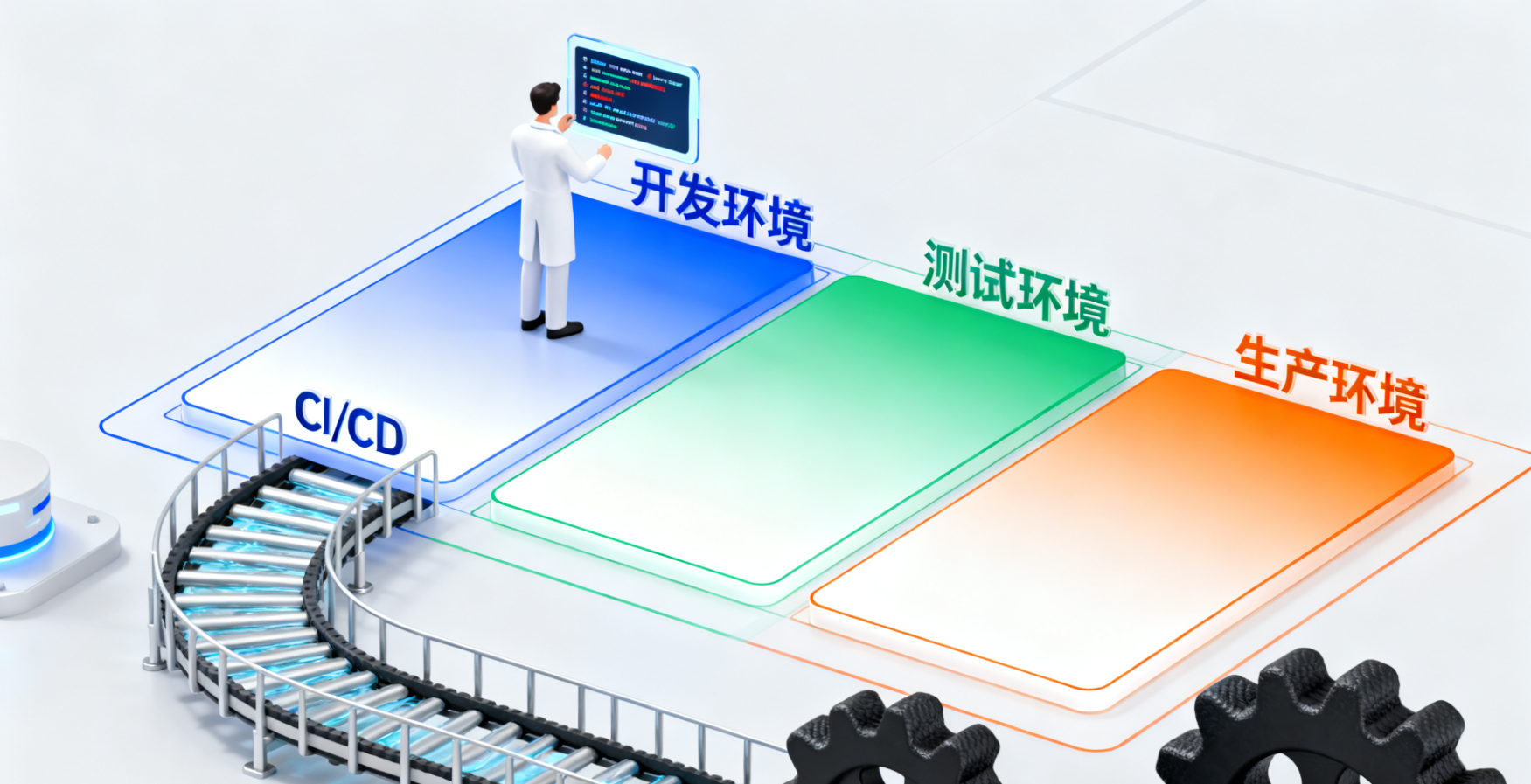

La mise en place d'un processus de développement normalisé est une garantie importante pour assurer la sécurité du système, et il est recommandé de mettre en œuvre les mesures suivantes :

- Isolation de l'environnement : établir un mécanisme strict d'isolation de l'environnement de développement, de test et de production afin d'éviter de modifier le code directement dans l'environnement de production.

- Examen du code : mise en œuvre d'un processus obligatoire d'examen du code afin de garantir que toutes les modifications sont examinées d'un point de vue technique.

- Déploiement automatisé : pipeline CI/CD moderne pour standardiser et automatiser le processus de déploiement.

résumés

DISALLOW_FILE_EDIT comme Sécurité de WordPressIl s'agit d'un composant de base du système qui a une valeur de contrôle importante dans l'environnement de collaboration de l'équipe. La désactivation de la fonction d'édition de fichiers à haut risque réduit le risque d'intervention humaine, favorise la mise en place d'un processus de développement plus normalisé et améliore le niveau général de gestion de l'exploitation et de la maintenance.

Lien vers cet article :https://www.361sale.com/fr/79516L'article est protégé par le droit d'auteur et doit être reproduit avec mention.

![Emoji[wozuimei]-Photonflux.com | Service professionnel de réparation de WordPress, dans le monde entier, réponse rapide](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![Émoticône [baoquan] - Photon Wave Network | Services professionnels de réparation WordPress, couverture mondiale, réponse rapide](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

Pas de commentaires