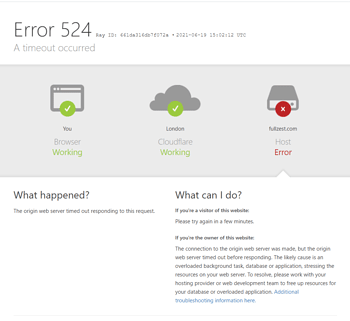

Suite au déploiement de services CDN tels que Cloudflare sur les sites Web, le processus d'accès est passé d'une connexion directe client-serveur simple à un itinéraire proxy complexe traversant un réseau périphérique mondial. Les données indiquent qu'environ 351 téraoctets deConfiguration du CDNCe problème provoque des erreurs DNS Origin, dont le diagnostic et la correction nécessitent en moyenne 90 minutes. Si cette architecture améliore les performances et la sécurité, elle introduit également de nouveaux points de défaillance potentiels, parmi lesquelsErreur DNS d'origineIl s'agit d'un problème de configuration classique. Cet article examine en détail les scénarios de défaillance spécifiques au mode proxy CDN et fournit des solutions précises de dépannage et de correction pour la plateforme Cloudflare.

Chapitre 1 : Redéfinir les chemins de résolution dans l'architecture proxy CDN

Il est essentiel de comprendre le fonctionnement des CDN pour diagnostiquer les erreurs associées. Dans le processus d'accès traditionnel, les noms de domaine sont directement résolus en adresse IP du serveur d'origine. Une fois le CDN activé, ce chemin d'accès est fondamentalement modifié.

1.1 Le rôle central du CDN en tant que proxy inverse

Cloudflare agit comme un proxy inverse pour le serveur d'origine. Les requêtes des utilisateurs parviennent d'abord au nœud périphérique Cloudflare le plus proche, qui traite la requête pour le compte du serveur d'origine. Pour les ressources statiques, le nœud périphérique renvoie directement le contenu mis en cache ; pour les requêtes dynamiques ou le contenu non mis en cache, le nœud doit récupérer les données auprès du serveur d'origine.

1.2 Processus de résolution DNS en deux étapes

Cette architecture crée deuxRésolution DNSÉtape :

- Phase 1 : Résolution des noms de domaine publicsRequête du navigateur de l'utilisateur

www.example.comSes enregistrements DNS pointent vers les adresses IP des nœuds périphériques attribuées par Cloudflare. Le statut du proxy Cloudflare (indiqué par l'icône orange en forme de nuage lorsqu'il est activé) détermine si le trafic traverse son réseau. - Deuxième étape : résolution de l'origine CDNLorsque les nœuds périphériques Cloudflare doivent contacter le serveur d'origine, ils doivent résoudre l'adresse du serveur d'origine spécifiée dans leur configuration (par exemple

origine.exemple.comou une adresse IP). À ce stade, la requête DNS est effectuée indépendamment par le résolveur de Cloudflare ; tout échec entraîne directement le signalement d'une erreur DNS d'origine par le client.

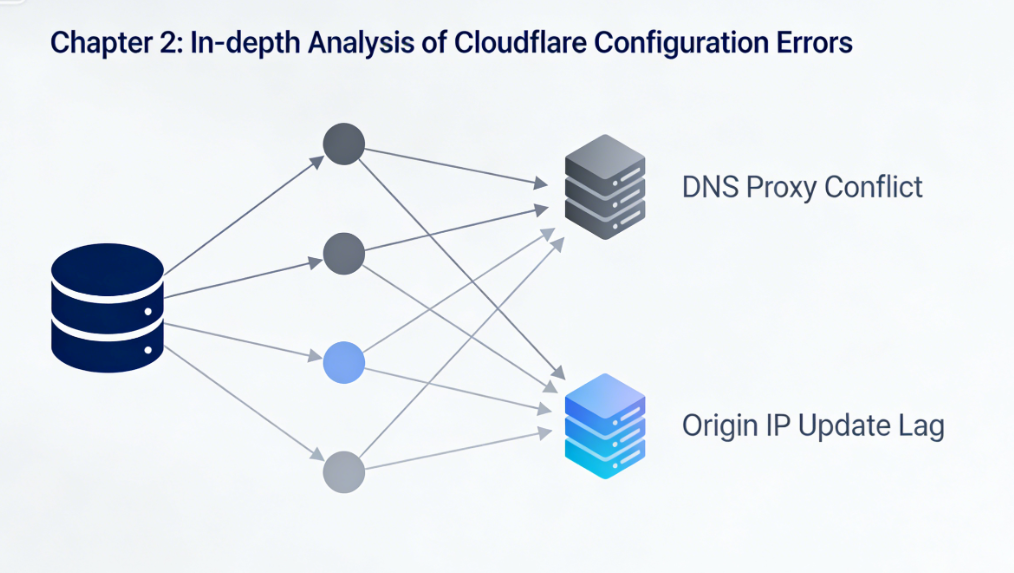

Chapitre deux : Analyse approfondie des erreurs de configuration spécifiques à Cloudflare

Dans l'environnement Cloudflare, les types d'erreurs de configuration suivants sont souvent à l'origine des erreurs DNS d'origine.

2.1 Conflit entre le statut du proxy d'enregistrement DNS et l'adresse IP réelle

Il s'agit de l'erreur courante la plus trompeuse. Les utilisateurs ajoutent des enregistrements de domaine dans le panneau DNS Cloudflare (tels qu'un enregistrement A pointant vers l'adresse IP du serveur d'origine) et activent l'icône orange en forme de nuage (proxy activé), mais les enregistrements NS faisant autorité chez le registraire de domaine ne pointent pas correctement vers les serveurs de noms Cloudflare.

- Nature du défautLe trafic n'a pas réellement transité par le réseau Cloudflare, car l'enregistrement NS n'avait pas été mis à jour. Il a plutôt tenté d'accéder directement à l'adresse IP du serveur d'origine. Cependant, le serveur d'origine était peut-être configuré pour n'accepter que le trafic de raccordement provenant des plages d'adresses IP Cloudflare, rejetant ainsi l'accès direct et entraînant un échec de connexion.

2.2 Informations différées suite à des modifications de l'adresse du serveur d'origine

Lorsque l'adresse IP du serveur d'origine change, les utilisateurs doivent la mettre à jour de manière synchrone à deux endroits :

- Une valeur record dans le panneau DNS Cloudflare(Si le serveur source est directement identifié par son adresse IP).

- Configuration du serveur source dans les paramètres SSL/TLS de Cloudflare(en particulier lorsque vous utilisez le mode SSL « complet » ou « strict »).

Si une mise à jour est manquée, Cloudflare tentera de se connecter au serveur d'origine à l'aide de l'adresse IP obsolète. Cette adresse IP obsolète peut ne plus être valide ou pointer vers un autre serveur, ce qui entraînera des échecs de résolution ou de connexion.

2.3 Mode SSL/TLS et erreurs de compatibilité avec le serveur d'origine

Cloudflare propose des modes de chiffrement SSL/TLS flexibles. Lorsque vous sélectionnez le mode « Complet » ou « Strict », la connexion entre Cloudflare et le serveur d'origine doit également être chiffrée.

- Scénario de défaillanceLe serveur d'origine n'a pas installé de certificat valide.Certificat SSLLe nom d'hôte utilisé lors de la connexion à Cloudflare ne correspond pas au certificat, ou il ne prend en charge que le protocole HTTP (port 80) alors que Cloudflare tente d'accéder au serveur d'origine via le protocole HTTPS (port 443). Cloudflare ne parvient pas à établir une connexion sécurisée avec le serveur d'origine et peut signaler des erreurs liées à la résolution ou à la connexion au serveur d'origine.

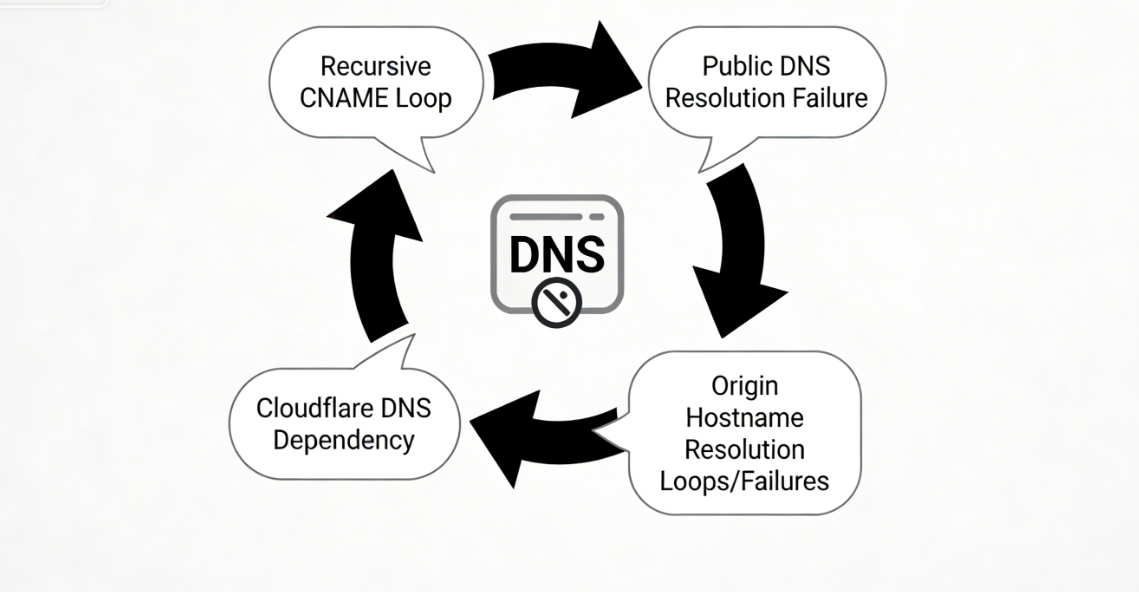

2.4 Boucles récursives ou échecs dans la résolution du nom d'hôte du serveur d'origine

Si le serveur d'origine est configuré dans Cloudflare en tant que nom d'hôte (tel que origine.exemple.com), il faut s'assurer que le nom d'hôte :

- Peut être correctement résolu dans le DNS public.

- Sa résolution ne doit pas être un autre enregistrement CNAME pointant vers un proxy Cloudflare, car cela entraînerait une boucle de retour à la source où Cloudflare résoudrait sa propre adresse IP proxy.

- La résolution de ce nom d'hôte ne doit pas dépendre du service DNS de Cloudflare afin d'éviter les dépendances circulaires.

Chapitre trois : Dépannage et réparation systématiques dans le panneau Cloudflare

Concentrez-vous sur le panneau de configuration Cloudflare et effectuez les vérifications et corrections dans l'ordre suivant.

3.1 Vérifier et corriger la configuration DNS

Connectez-vous au tableau de bord Cloudflare et accédez à l'application « DNS ».

- Première étape : vérifier l'état des enregistrements NSSur la page Aperçu, vérifiez que Cloudflare affiche les serveurs de noms de domaine comme étant dans un état « Actif ». S'ils ne sont pas actifs, vous devez vous rendre chez votre registraire de noms de domaine pour modifier les enregistrements NS faisant autorité afin qu'ils correspondent aux deux adresses de serveurs de noms de domaine spécifiées par Cloudflare.

- Deuxième étape : VérifierEnregistrement A/CNAMEVérifiez si la valeur enregistrée correspond à l'adresse IP ou au nom d'hôte actuel et exact du serveur source. Pour les sous-domaines nécessitant un accès proxy (tels que

www), en veillant à ce que l'icône en forme de nuage soit orange (proxy activé) ; pour les enregistrements qui ne doivent pas être proxyés (tels queorigineetftpetcourrierL'icône nuage doit être grise (DNS uniquement). - Troisième étape : vérifiez l'enregistrement du nom d'hôte pour le « serveur d'origine ».Si vous utilisez un nom d'hôte comme serveur d'origine, assurez-vous que l'enregistrement du nom d'hôte (tel que

origine.exemple.comL'icône en forme de nuage apparaît grisée et pointe vers l'adresse IP correcte du serveur d'origine.

3.2 Mise à jour des paramètres SSL/TLS et du serveur d'origine

Accédez à l'application « SSL/TLS ».

- Première étape : vérifiez le modèle dans la section « Aperçu ».Sélectionnez le mode approprié en fonction de la prise en charge du serveur d'origine : « Flexible » (chiffrement uniquement entre le navigateur et Cloudflare), « Complet » (chiffrement aux deux extrémités, le serveur d'origine peut utiliser des certificats auto-signés) ou « Strict » (chiffrement aux deux extrémités, le serveur d'origine doit disposer d'un certificat valide et fiable).

- Deuxième étape : vérifier la configuration du « serveur source »Sous l'onglet « SSL/TLS » > « Serveur d'origine », vérifiez si un certificat de serveur d'origine a été créé ou si un nom d'hôte a été configuré. Assurez-vous que le nom d'hôte ou l'adresse IP du serveur d'origine spécifié ici est absolument exact.

3.3 Vérification des pare-feu et des règles réseau

Accédez à « Sécurité » > « WAF » ou « Trafic » > « Règles ».

- Première étape : vérifier les règles du pare-feuVérifiez si des règles de pare-feu personnalisées bloquent par inadvertance le trafic provenant de toutes les plages d'adresses IP backend de Cloudflare.

- Deuxième étape : vérifiez les paramètres « Réseau ».Dans l'application « Réseau », assurez-vous que les paramètres avancés du backend, tels que le « Protocole proxy », correspondent à la configuration du logiciel du serveur d'origine.

3.4 Effectuer des diagnostics de connexion et vider le cache

- Utilisez le « mode développeur ».Sous « Cache » > « Configuration », activez temporairement le « Mode développeur » pour contourner la mise en cache et vérifier si une réponse erronée a été mise en cache.

- Vider le cache de CloudflareSous « Cache » > « Configuration », utilisez la fonction « Tout effacer » pour forcer les nœuds périphériques à récupérer du contenu actualisé.

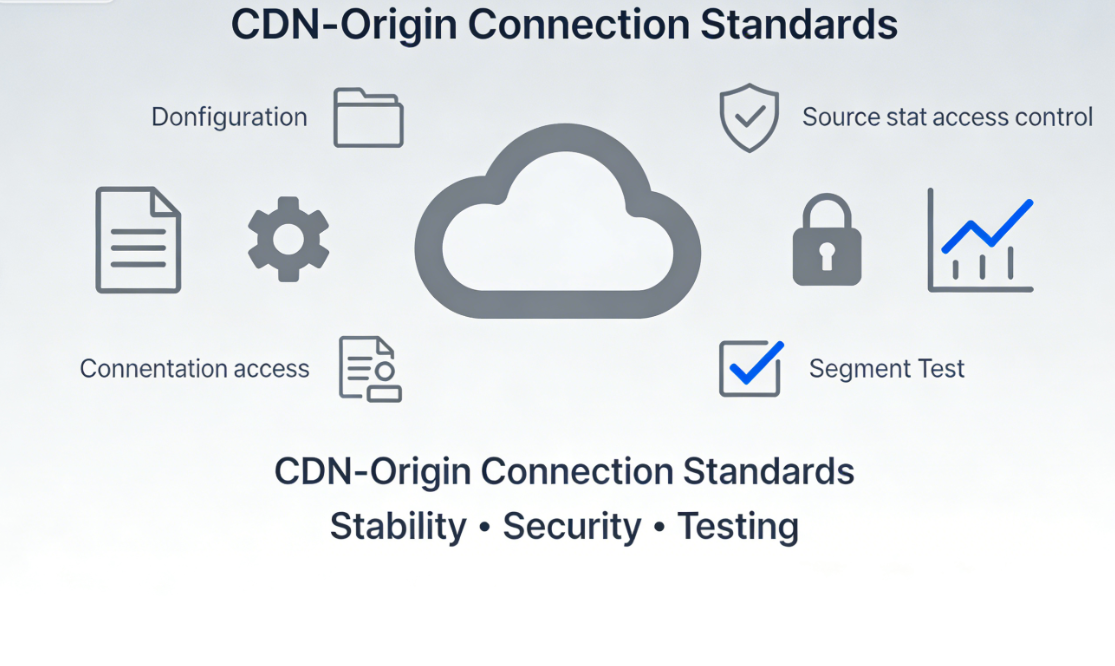

Chapitre 4 : Établissement de spécifications stables pour la connexion entre le CDN et le serveur d'origine

Pour éviter tout dysfonctionnement futur, il est conseillé de respecter les spécifications suivantes :

- Configuration documentéeEnregistrez les informations clés telles que l'adresse IP du serveur d'origine, les paramètres DNS Cloudflare et le mode SSL, afin de garantir des mises à jour synchronisées à chaque modification.

- Isolez les services critiques à l'aide des icônes grises en forme de nuage.Définissez les icônes cloud pour les enregistrements tels que les e-mails, les connexions FTP, les connexions à la base de données et les noms d'hôte du serveur d'origine en gris afin d'éviter toute interférence du proxy.

- Mise en œuvre du contrôle d'accès au niveau du serveur d'origineConfigurez le pare-feu du serveur d'origine pour autoriser l'accès aux ports de service essentiels exclusivement à partir des plages d'adresses IP backend officielles de Cloudflare.

- Test de segment avant modificationAvant de modifier les adresses IP du DNS ou du serveur d'origine, vous pouvez rediriger temporairement le sous-domaine de test vers le nouvel environnement. Une fois que vous avez vérifié que la récupération de l'origine Cloudflare fonctionne correctement, procédez au changement du domaine principal.

résumés

Les erreurs DNS d'origine dans l'environnement Cloudflare proviennent essentiellement d'une déconnexion de configuration dans l'architecture du proxy CDN concernant la résolution backend et les chemins de connexion. Le diagnostic des pannes doit se concentrer sur le modèle de résolution en deux étapes, en examinant systématiquement le pointeur de l'enregistrement NS du nom de domaine.Panneau DNSLa cohérence et l'exactitude de l'ensemble de la chaîne de configuration, depuis les valeurs enregistrées et l'état du proxy jusqu'au mode backend SSL/TLS et aux adresses des serveurs d'origine.En identifiant des paramètres spécifiques dans le panneau Cloudflare pour une vérification et une correction séquentielles, les problèmes globaux complexes peuvent être transformés en ajustements précis et exploitables des paramètres de configuration. Cela rétablit des voies de données stables et efficaces entre le réseau d'accélération CDN et les serveurs d'origine, garantissant ainsi que les gains en matière de sécurité et de performances ne se font pas au détriment de la disponibilité.

Lien vers cet article :https://www.361sale.com/fr/82079L'article est protégé par le droit d'auteur et doit être reproduit avec mention.

![Emoji[wozuimei]-Photonflux.com | Service professionnel de réparation de WordPress, dans le monde entier, réponse rapide](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![Émoticône [baoquan] - Photon Wave Network | Services professionnels de réparation WordPress, couverture mondiale, réponse rapide](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

Pas de commentaires