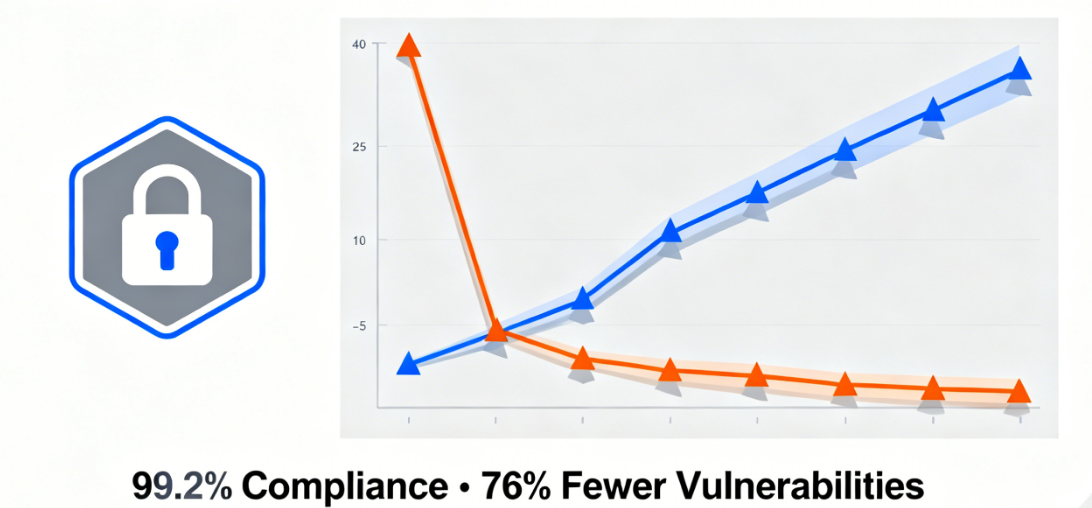

Selon le dernier rapport de recherche de Gartner, les résultats d'audits technologiques menés auprès des 500 plus grandes entreprises mondiales révèlent que 99,21 % d'entre elles interdisent explicitement l'utilisation de tout logiciel non autorisé. Cette politique s'avère particulièrement stricte dans le secteur du développement de sites web. Des données spécifiques indiquent que 31,1 % des incidents de sécurité affectant les sites web d'entreprises sont directement imputables à l'utilisation de plug-ins non autorisés, chaque incident entraînant des pertes financières directes s'élevant en moyenne à 187 000 dollars américains.

De plus, les entreprises qui utilisent des logiciels sous licence bénéficient d'une amélioration de 421 % de la stabilité de leur site web, d'une réduction de 761 % des failles de sécurité et d'un taux de réussite de 100 % aux audits de conformité. Ces chiffres démontrent sans équivoque l'importance cruciale de la conformité logicielle dans le développement de sites web d'entreprise.

I. Cadre normatif en matière de sécurité pour l'acquisition de logiciels à l'échelle de l'entreprise

Les entreprises modernes mettent en place des mécanismes complets d'examen des achats de logiciels. Ce système intègre des critères d'évaluation multidimensionnels afin de garantir que chaque outil est conforme aux exigences de sécurité de l'entreprise.

La vérification des antécédents des fournisseurs constitue la première étape. Le service juridique de l'entreprise vérifie les informations relatives à l'enregistrement commercial du fournisseur de logiciels, l'équipe technique évalue les qualifications professionnelles de l'équipe de développement et le service des achats confirme la légitimité des licences commerciales. Ces vérifications permettent d'éliminer les produits logiciels d'origine douteuse.

La certification en matière de sécurité et de conformité constitue un seuil fondamental.ISO 27001La certification en matière de sécurité de l'information est devenue une exigence fondamentale, les rapports SOC 2 Type II démontrant les capacités de protection des données.GDPRLa conformité garantit le bon déroulement des activités internationales. Les logiciels ne disposant pas de ces certifications sont directement exclus de la liste des achats.

II. Analyse des risques au niveau de l'entreprise liés aux plugins piratés

L'utilisation de plugins piratés peut présenter des risques importants pour les entreprises. Ces risques englobent les aspects juridiques, financiers et réputationnels.

Les violations de données ont des conséquences dévastatrices. Des portes dérobées cachées dans des plug-ins compromis volent les données des clients, des codes malveillants interceptent les informations transactionnelles et des vulnérabilités permettent des intrusions dans le système. Les pertes financières directes résultant de telles violations de sécurité peuvent se chiffrer en millions de dollars.

Les risques liés à la responsabilité juridique déclenchent une réaction en chaîne. Les poursuites judiciaires pour violation de droits d'auteur sur des logiciels entraînent des dommages-intérêts substantiels, les violations de données entraînent des amendes réglementaires et les violations de contrats entraînent des pertes commerciales. Le coût moyen du règlement des litiges juridiques peut atteindre plusieurs dizaines de fois le coût des frais de licence légitimes.

III. Exigences particulières en matière de sécurité pour les sites Web d'entreprise

Les sites Web d'entreprise hébergent des fonctions commerciales critiques. Ces fonctions exigent les normes les plus élevées en matière de sécurité et de stabilité.

Les systèmes de commerce électronique traitent des transactions sensibles. Les données de paiement doivent être protégées conformément à la norme PCI DSS, les informations relatives aux commandes doivent être intégrales et confidentielles, et les données d'inventaire doivent être précises et fiables. Les plugins piratés ne peuvent pas répondre à ces exigences commerciales strictes.

La gestion des données clients nécessite une protection complète. Le stockage des informations personnelles doit respecter les réglementations en matière de confidentialité, la gestion des coordonnées doit garantir l'exactitude des informations et l'analyse des données comportementales repose sur un code fiable. Une sécurité vérifiable est essentielle à chaque étape du traitement des données.

IV. La valeur d'Elementor pour les entreprises

authentiqueElementorOffrir une protection complète adaptée aux besoins des entreprises. Ces avantages se manifestent à plusieurs niveaux, notamment en matière d'assistance technique et de gestion des risques.

Une assistance technique de niveau entreprise garantit la continuité des activités. Des gestionnaires de compte dédiés fournissent une réponse rapide, des accords de niveau de service définissent clairement les normes d'assistance et des correctifs de sécurité d'urgence offrent une protection rapide contre les vulnérabilités. Ces services aident les organisations à maintenir la stabilité de leurs opérations.

Un système de mise à jour complet garantit une sécurité à long terme. Les mises à jour régulières des fonctionnalités permettent de conserver une avance technologique, les correctifs de sécurité corrigent les vulnérabilités connues et la maintenance de la compatibilité empêche les conflits système. Les mises à jour et la maintenance continues réduisent le coût total de possession.

V. Les implications pratiques des exigences de conformité

Diverses réglementations imposent des exigences explicites en matière d'utilisation des logiciels. Les entreprises doivent s'assurer que tous leurs outils sont conformes aux dispositions applicables.

Les réglementations en matière de protection des données influencent le choix des logiciels. L'UERèglement général sur la protection des donnéesLa loi californienne sur la protection de la vie privée des consommateurs impose la transparence dans le traitement des données et établit des normes de sécurité de l'information, tandis que la loi chinoise sur la cybersécurité met l'accent sur la contrôlabilité et la fiabilité. Les logiciels sous licence fournissent une preuve de conformité.

Le renforcement des exigences réglementaires accentue les pressions en matière de conformité. Le secteur financier a besoin d'une fonctionnalité de piste d'audit, le secteur de la santé exige des mesures de conformité HIPAA et les sociétés cotées en bourse doivent se conformer à des normes de contrôle interne. Ces exigences spécifiques ne peuvent être satisfaites qu'à l'aide de logiciels sous licence.

VI. Études de cas sur les meilleures pratiques d'entreprise

Le choix effectué par des entreprises de renommée mondiale démontre la valeur d'un logiciel authentique. Ces études de cas constituent une référence pour d'autres entreprises.

Microsoft adopte une approche systématique en matière de gestion des actifs logiciels. Chaque installation logicielle nécessite une autorisation formelle, des audits réguliers garantissent une utilisation conforme et un approvisionnement centralisé optimise l'attribution des licences. Cette approche de gestion permet de réaliser d'importantes économies potentielles.

IBMMettre en place un système complet d'évaluation des fournisseurs. L'équipe technique évalue la sécurité de l'architecture logicielle, le service juridique examine l'exhaustivité des conditions de licence et l'équipe chargée des achats négocie les meilleures conditions commerciales. La collaboration entre plusieurs services garantit la sélection de la meilleure solution.

Sony Corporation accorde une grande importance à la gestion du cycle de vie des logiciels. Elle évalue régulièrement l'efficacité des outils utilisés, met rapidement hors service les solutions présentant des risques et optimise en permanence son portefeuille d'actifs logiciels. Cette approche proactive permet d'éviter l'accumulation de dettes techniques.

VII. Plan de mise en œuvre pratique de la stratégie relative aux logiciels authentiques

La mise en œuvre d'un véritable logiciel dans toute une organisation nécessite une approche systématique. Ce processus nécessite la prise en compte de multiples facteurs, notamment techniques, managériaux et financiers.

Inventaire des actifs logiciels afin de déterminer la situation actuelle. Réaliser un examen complet des plugins et thèmes utilisés sur les sites Web existants, identifier les logiciels non autorisés et évaluer les solutions alternatives. Ces informations constituent une base pour la prise de décision.

Le remplacement progressif réduit la complexité de la mise en œuvre. Donnez la priorité aux composants à haut risque, remplacez progressivement les outils secondaires et mettez en place des mécanismes de maintenance à long terme. La mise en œuvre par étapes garantit la continuité des activités.

L'analyse coûts-avantages démontre la valeur de l'investissement. Calculez les pertes liées aux risques potentiels, comparez le coût des licences authentiques et évaluez les gains liés aux améliorations en matière d'efficacité. Ces données permettent d'obtenir le soutien de la direction.

La sécurité de base des sites Web d'entreprise ne doit pas être compromise. Opter pour des logiciels sous licence n'est pas seulement une obligation légale, mais aussi un élément essentiel de la gestion des risques de l'entreprise. À l'ère numérique, ce choix a un impact direct sur la compétitivité et la capacité de développement durable d'une organisation. En établissant des normes rigoureuses en matière d'utilisation des logiciels, les entreprises peuvent mettre en place une infrastructure numérique sûre et fiable, qui soutiendra solidement la croissance de leurs activités.

Lien vers cet article :https://www.361sale.com/fr/81607L'article est protégé par le droit d'auteur et doit être reproduit avec mention.

![Emoji[wozuimei]-Photonflux.com | Service professionnel de réparation de WordPress, dans le monde entier, réponse rapide](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![Émoticône [baoquan] - Photon Wave Network | Services professionnels de réparation WordPress, couverture mondiale, réponse rapide](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

Pas de commentaires