introductif

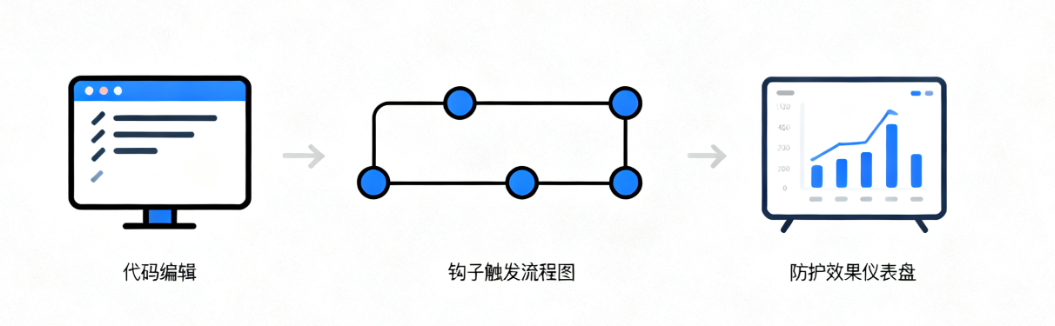

Dans le domaine de la sécurité WordPress, lorsque le plugin anti-spam standard ne peut pas répondre aux besoins spécifiques de l'entreprise, il est nécessaire de mettre en place des mesures de sécurité approfondies.WordPressLe système de crochets de l'architecture de base devient l'arme ultime des développeurs. Cet ensemble d'actions et de filtres basés surcrochetsLe mécanisme d'extension permettant de construire une logique anti-spam personnalisée précise et efficace offre des possibilités illimitées. Cet article partira d'un point de vue pratique, expliquant systématiquement comment utiliser les crochets de WordPress pour créer un système de protection sur mesure.

I. La valeur fondamentale du système de crochets de WordPress dans la lutte contre le spamming

Comprendre le fonctionnement du système de crochets est la base de la construction de protections personnalisées. Ce mécanisme permet aux développeurs d'insérer du code personnalisé à des points spécifiques du processus d'exécution de WordPress, ce qui permet d'intervenir en profondeur sur différents types de comportements de soumission.

1.1 Distinction fonctionnelle entre les crochets d'action et les crochets de filtrage

Les crochets d'action sont adaptés à l'exécution d'actions spécifiques sans retour de valeur, comme la validation avant l'enregistrement d'un commentaire. Les crochets de filtrage sont spécialisés dans la modification des données en cours d'exécution et conviennent à l'assainissement et au traitement des soumissions. Ces deux crochets constituent une double protection pour la défense anti-spam.

1.2 Avantages uniques des solutions personnalisées par rapport aux solutions intégrées

Les solutions basées sur les crochets offrent une grande flexibilité dans la conception de règles de détection adaptées aux besoins spécifiques du site. Cette solution permet d'éviter la surcharge de performance des plug-ins, tout en maintenant une compatibilité parfaite avec le thème et les fonctionnalités du site.

II. application pratique des "core hooks" dans la lutte contre le spamming

De multiples crochets de clés forment l'épine dorsale du système de défense, chacun étant responsable de la protection d'un niveau de sécurité différent.

2.1 Utilisation approfondie des crochets preprocess_comment

traiter_commentaireDéclenché avant que les données du commentaire ne soient enregistrées dans la base de données, il constitue la première ligne de défense pour bloquer les commentaires indésirables.

2.1.1 Détection des mots clés en temps réel

faire passer (un projet de loi, une inspection, etc.)expression régulière (math.)Il s'agit de faire correspondre les mots caractéristiques du spam dans le contenu du commentaire et de bloquer la soumission dès qu'elle est trouvée. Une bibliothèque de mots-clés mise à jour dynamiquement peut être constituée pour améliorer la précision de la reconnaissance.

2.1.2 Construire une logique de limitation du nombre de liens

Compte automatiquement le nombre de liens contenus dans les commentaires et les marque automatiquement comme étant en attente lorsqu'ils dépassent un certain seuil. Cette mesure est efficace pour freiner la prolifération des spams promotionnels dans les commentaires.

2.2 Protection de l'enregistrement avec le crochet registration_errors

erreurs_d'enregistrementSpécialisé dans le traitement de la validation des données au cours du processus d'enregistrement de l'utilisateur afin de prévenir les comportements d'enregistrement malveillants.

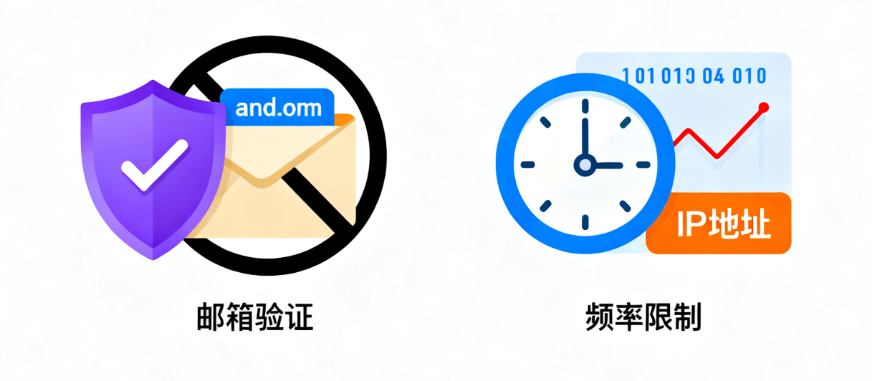

2.2.1 Mécanisme d'authentification du domaine de la boîte aux lettres

Détecte l'authenticité des noms de domaine des boîtes aux lettres enregistrées et rejette automatiquement les demandes d'enregistrement provenant de services de boîtes aux lettres temporaires. Peut être intégré à une base de données de listes noires de noms de domaine de boîtes aux lettres accessibles au public.

2.2.2 Système de restriction des fréquences enregistrées

En enregistrant les horodatages d'enregistrement des adresses IP, il limite le nombre de fois qu'une même IP peut être enregistrée au cours d'une période donnée, ce qui élimine fondamentalement les comportements d'enregistrement en masse.

III. construction et optimisation des systèmes de protection avancés

En plus de la protection de base, il est nécessaire de mettre en place un système de protection intelligent à plusieurs niveaux.

3.1 Analyse intelligente basée sur le comportement temporel

Les commentaires de spam ont tendance à se concentrer à des moments précis de la journée, et cette caractéristique peut être exploitée pour renforcer la protection.

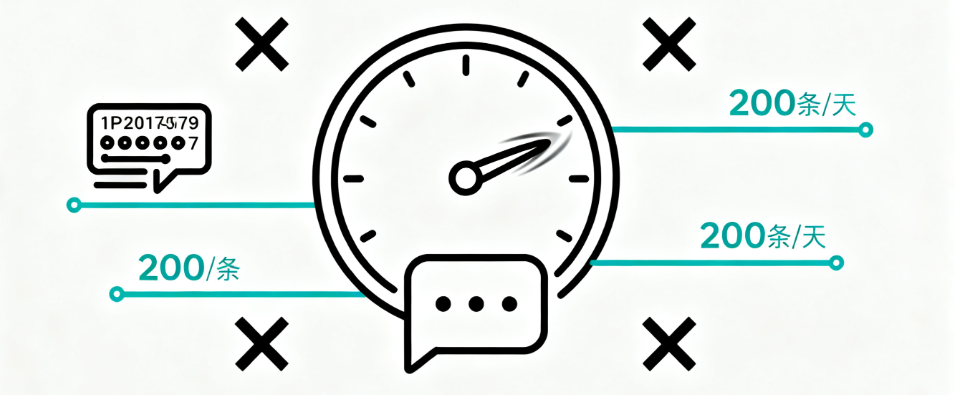

3.1.1 Contrôle de la fréquence d'envoi des commentaires

Enregistrez l'intervalle de temps entre les commentaires provenant de la même adresse IP afin d'intercepter automatiquement les soumissions inhabituellement fréquentes. Ce mécanisme permet d'identifier efficacement les attaques par script automatisé.

3.1.2 Filtrage des périodes de travail

En fonction des caractéristiques du site web de la période définie pour autoriser les commentaires, les heures non ouvrables des commentaires entrent automatiquement dans la file d'attente d'audit, ce qui réduit considérablement la pression de la protection nocturne.

3.2 Évaluation multidimensionnelle de la qualité du contenu

Combinez plusieurs facteurs pour créer un système d'évaluation de la qualité des commentaires afin d'identifier plus précisément les spams.

3.2.1 Détection des répétitions de texte

Bloquer automatiquement les commentaires fortement dupliqués en comparant la similarité du contenu des commentaires modérés. Cette mesure est spécialement conçue pour traiter les commentaires de spam qui sont massivement copiés et collés.

3.2.2 Analyse de la structure du contenu

Évaluer la normalité linguistique du contenu des commentaires, y compris des caractéristiques telles que l'utilisation de la ponctuation et la structure des paragraphes, et identifier le contenu sans signification généré par la machine.

Exemples de codes pratiques et optimisation des performances

La théorie doit être combinée à la pratique, à une mise en œuvre raisonnable du code afin de garantir que l'effet de protection n'affecte pas les performances du site.

4.1 Achever la mise en œuvre de la protection des commentaires

Fournit des extraits de code prêts à l'emploi montrant comment combiner plusieurs logiques de détection. Comprend des solutions intégrées pour la détection des mots-clés, la restriction des liens et la surveillance des fréquences.

4.2 Recommandations pour l'optimisation des requêtes dans les bases de données

Une logique de protection personnalisée peut accroître la charge de la base de données et nécessiter l'utilisation de schémas d'optimisation scientifiques. Il s'agit notamment d'utiliser des API transitoires pour stocker des données temporaires, de fixer raisonnablement la durée de mise en cache des données et d'éviter l'exécution répétée de la même requête.

4.3 Gestion des erreurs et journalisation

Un mécanisme parfait de traitement des erreurs garantit un fonctionnement stable du système de protection. Mettre en place un système d'enregistrement détaillé pour suivre les enregistrements d'interception en vue d'une analyse et d'une optimisation ultérieures. Le système de journalisation doit enregistrer les raisons de l'interception, les horodatages et les règles de détection déclenchées.

rendre un verdict

Cette solution offre une flexibilité et un contrôle inégalés, permettant d'adapter parfaitement la protection aux besoins du site web. Bien qu'elle nécessite un certain investissement en termes de développement, les résultats de protection précis et l'optimisation des performances du système qu'elle apporte sont un choix naturel pour devenir un projet WordPress haut de gamme. Grâce à une meilleure compréhension du système de crochets, les développeurs peuvent créer un système de protection intelligent qui dépasse de loin les capacités des plug-ins.

Lien vers cet article :https://www.361sale.com/fr/80010/L'article est protégé par le droit d'auteur et doit être reproduit avec mention.

![Emoji[wozuimei]-Photonflux.com | Service professionnel de réparation de WordPress, dans le monde entier, réponse rapide](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![Émoticône [baoquan] - Photon Wave Network | Services professionnels de réparation WordPress, couverture mondiale, réponse rapide](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

Pas de commentaires