Dans le domaine du développement WordPress, la sécurité des données constitue la base de la création d'applications fiables. Les statistiques indiquent que plus de 70 % des failles de sécurité WordPress proviennent d'opérations de base de données non sécurisées, avecInjection SQLLes attaques ont représenté jusqu'à 411 % du TP3T. En tant que couche d'abstraction de base de données centrale de WordPress, la classe $wpdb fournit aux développeurs une interface unifiée pour des opérations de base de données sécurisées et efficaces. Une compréhension approfondie de l'utilisation correcte de la classe $wpdb n'est pas seulement une démonstration de compétence technique, mais aussi une responsabilité envers les données des utilisateurs et la sécurité du système.

1. Analyse de l'infrastructure de classe $wpdb et des méthodes fondamentales

Objets globaux et mécanisme de préfixe de table

$wpdb est un objet d'opération de base de données accessible mondialement dans WordPress, conçu pour adhérer au modèle singleton. Une instance de cette classe est automatiquement créée lors de l'initialisation de WordPress, encapsulant tous les détails sous-jacents des interactions avec la base de données.

Les préfixes de table constituent un élément essentiel de l'architecture de sécurité de WordPress. Par défaut, WordPress utilisewp_Comme préfixe de table, mais prend en charge la personnalisation lors de l'installation. La classe $wpdb permet$wpdb->prefixeLa propriété fournit le préfixe de table actuel via$wpdb->{nom_table}Syntaxe pour l'accès dynamique aux tables standard. Pour les tables personnalisées, il est recommandé d'utiliser$wpdb->prefix . « custom_table »Construisez des noms de table complets dans un format standardisé afin de garantir leur unicité dans les environnements multisites.

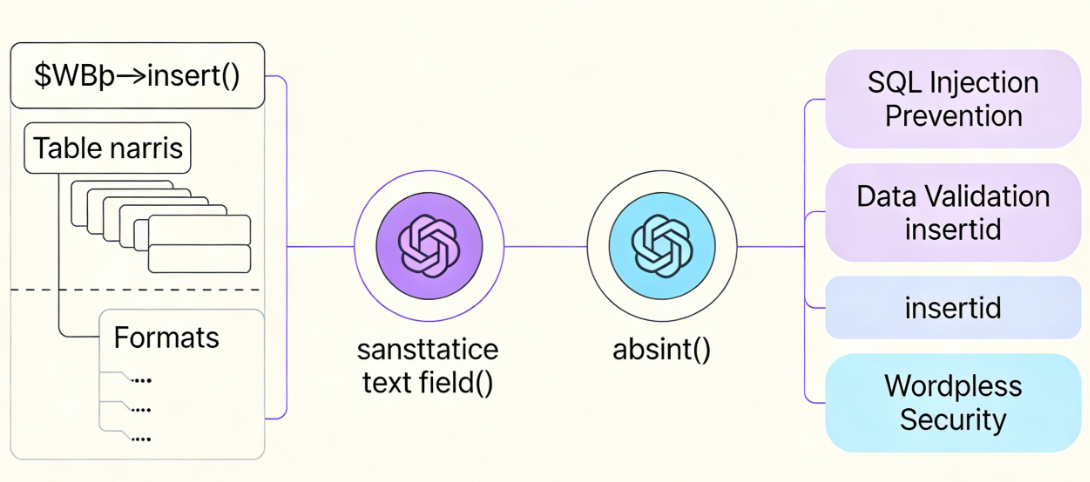

Modèles de mise en œuvre sécurisés pour la méthode d'insertion

$wpdb->insert()Cette méthode offre une approche déclarative de l'insertion de données. Elle accepte trois paramètres : le nom de la table, le tableau de données et le tableau de format. Le tableau de format définit le type de chaque champ de données, servant ainsi de première ligne de défense contre les injections SQL.

La validation des données doit être effectuée avant d'appeler la méthode d'insertion. WordPress fournit une suite de fonctions de validation, telles quesanitize_text_field()Utilisé pour nettoyer la saisie de texte,absinthe()Garantir l'intégrité des types de données entières. Seules les données validées doivent entrer dans le flux de traitement de la base de données.

La méthode `insert` renvoie une valeur booléenne indiquant si l'opération a réussi.$wpdb->insert_idLa propriété peut récupérer l'ID auto-incrémenté du dernier enregistrement inséré, une fonctionnalité très utile dans les scénarios nécessitant l'acquisition d'un nouvel identifiant d'enregistrement.

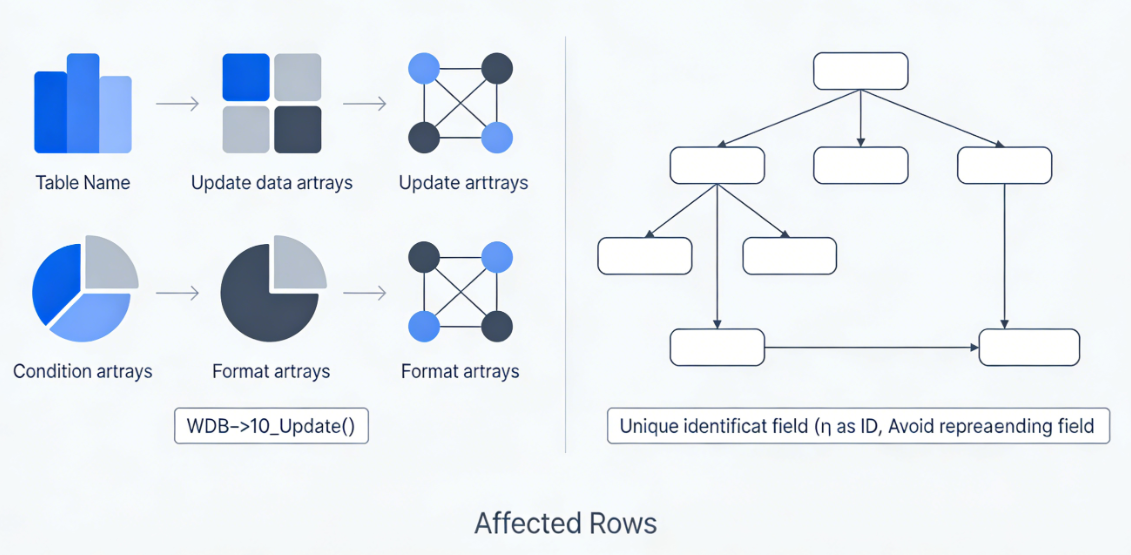

Stratégie de mise à jour conditionnelle pour la méthode de mise à jour

$wpdb->mise à jour()La méthode prend en charge les opérations de mise à jour conditionnelles. Elle nécessite quatre paramètres essentiels : le nom de la table, le tableau de données de mise à jour, le tableau de conditions et le tableau de formats correspondant. Le tableau de formats doit contenir les définitions de type pour les données de mise à jour et les données de condition.

La création de tableaux de conditions nécessite une grande prudence. En général, les champs d'identification unique, tels que les ID d'enregistrement ou les clés uniques métier, sont utilisés comme conditions. Évitez d'utiliser des champs répétables comme conditions de mise à jour afin d'empêcher la mise à jour accidentelle de plusieurs enregistrements.

La portée de l'impact des opérations de mise à jour peut être déterminée par$wpdb->lignes_affectéesRécupération d'attributs. Ce chiffre reflète le nombre réel d'enregistrements modifiés, ce qui est très important pour vérifier l'efficacité de l'opération.

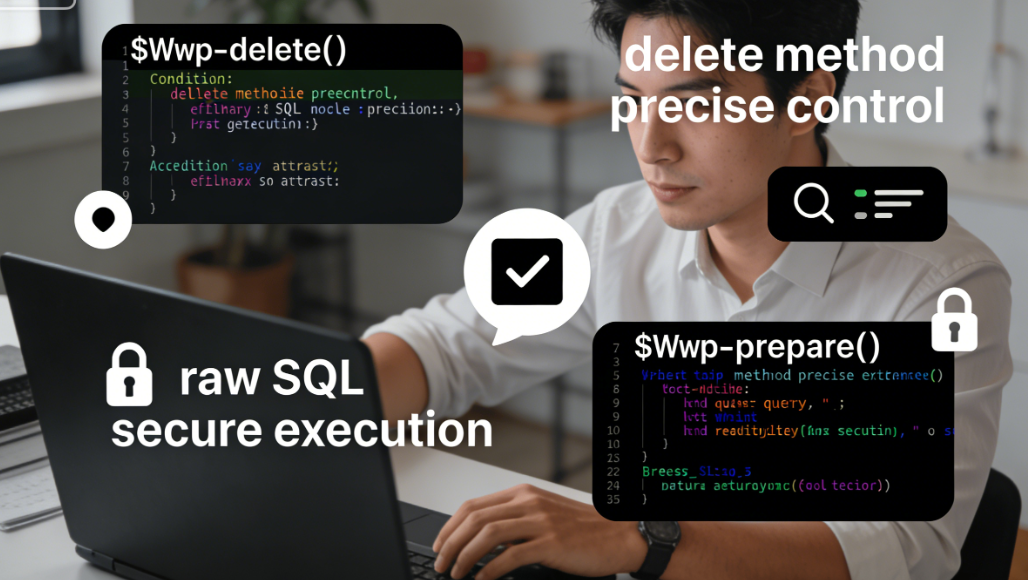

Contrôle précis de la suppression de la méthode delete

$wpdb->supprimer()Cette méthode est utilisée pour supprimer des enregistrements d'une table. Elle accepte trois paramètres : le nom de la table, un tableau de conditions et un tableau de formats. Comme pour la méthode de mise à jour, le tableau de conditions doit être suffisamment précis pour garantir que seuls les enregistrements cibles sont supprimés.

Avant d'exécuter des opérations de suppression, des mécanismes de confirmation supplémentaires doivent être mis en place. En particulier pour les suppressions initiées par l'utilisateur, des boîtes de dialogue de confirmation ou une authentification secondaire doivent être fournies afin d'éviter toute perte accidentelle de données. Pour les données critiques, il est recommandé d'utiliser la suppression logicielle, qui consiste à marquer les enregistrements comme supprimés plutôt que de les supprimer physiquement.

Exécution sécurisée du SQL brut dans la méthode de requête

$wpdb->query()Cette méthode permet l'exécution d'instructions SQL brutes, ce qui représente l'approche la plus flexible mais aussi la plus dangereuse. N'utilisez cette méthode qu'en cas d'absolue nécessité, et toujours en conjonction avec$wpdb->préparer()Effectuer une requête paramétrée.

Les instructions SQL brutes doivent éviter de concaténer directement les entrées utilisateur. Toute donnée provenant de sources externes doit être traitée comme une menace potentielle et traitée de manière sécurisée à l'aide d'instructions préparées. Ce principe de sécurité doit être respecté même lorsque les données proviennent de sources « fiables ».

2. Système de défense multicouche pour la protection contre les injections SQL

Instructions du préprocesseurle rôle central

$wpdb->préparer()Cette méthode est le principal outil de défense contre les injections SQL. Elle fonctionne en séparant les instructions SQL des paramètres, à l'aide d'un mécanisme de remplacement permettant de garantir que les paramètres sont correctement échappés et traités.

La syntaxe des espaces réservés prend en charge deux formats :%sPour les chaînes,1 To 2 ToPour les nombres entiers,%fPour les nombres à virgule flottante. Le choix correct des types de paramètres fictifs garantit non seulement la sécurité, mais préserve également l'intégrité des types de données. Le moteur de base de données optimise les plans d'exécution des requêtes en fonction des informations de type, améliorant ainsi l'efficacité des requêtes.

Les instructions préparées devraient devenir la norme pour tous les langages SQL dynamiques. Même les requêtes apparemment simples peuvent présenter des failles de sécurité en raison de caractères spéciaux ou de problèmes d'encodage. Le recours aux instructions préparées élimine ces risques.

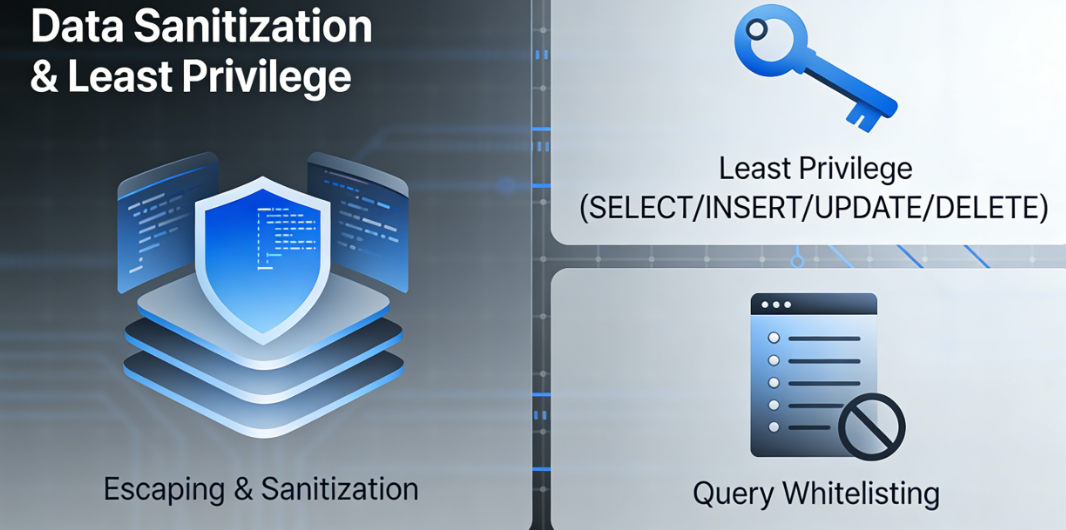

Fuite de donnéesMeilleures pratiques pour le nettoyage

Au-delà des instructions de prétraitement, WordPress fournit également un mécanisme de nettoyage des données à plusieurs niveaux.esc_sql()Cette fonction offre une protection supplémentaire contre les échappements dans certains cas spécifiques, notamment lors de la construction de conditions de requête complexes.

La validation des données saisies doit avoir lieu dès les premières étapes du traitement des données.filter_input()répondre en chantantfilter_var()Cette fonction fournit un mécanisme de filtrage des entrées standardisé capable de valider les types de données courants tels que les adresses e-mail, les URL et les plages d'entiers.

L'échappement des sorties constitue une autre ligne de défense cruciale. Sélectionnez la fonction d'échappement appropriée en fonction du contexte de sortie :esc_html()Pour le contenu HTML,esc_url()À utiliser dans les URL,esc_attr()Pour les attributs HTML. Ces fonctions empêchent les attaques de type « cross-site scripting » et garantissent ainsi la sécurité des utilisateurs finaux.

Mise en œuvre du principe du moindre privilège

Les autorisations des utilisateurs de la base de données doivent respecter le principe du moindre privilège. Les utilisateurs de la base de données de l'application WordPress n'ont généralement besoin que des privilèges SELECT, INSERT, UPDATE et DELETE, et n'ont pas besoin de privilèges administratifs tels que DROP ou ALTER.

Dans les plugins ou les thèmes, évitez d'utiliser des connexions à la base de données avec des privilèges élevés. Si des modifications de la structure des tables s'avèrent nécessaires, utilisez une connexion à la base de données distincte et strictement restreinte, et fermez-la immédiatement une fois l'opération terminée.

Le mécanisme de liste blanche permet de restreindre davantage la portée des opérations sur la base de données. Les paramètres de requête fournis par les utilisateurs sont validés par rapport à une plage de valeurs autorisées, les entrées non conformes étant rejetées.

3. Traitement des transactions et garantie de la cohérence des données

Concepts fondamentaux et scénarios d'application des transactions

Une transaction de base de données est une séquence indivisible d'opérations sur la base de données. Les propriétés ACID des transactions (atomicité, cohérence, isolation et durabilité) garantissent l'intégrité et la fiabilité des données.

Dans le développement WordPress, les transactions sont particulièrement adaptées aux scénarios nécessitant le maintien de la cohérence des données. Les processus d'enregistrement des utilisateurs peuvent impliquer des opérations d'insertion dans plusieurs tables, les transactions financières nécessitent des mises à jour précises des soldes et la publication de contenu peut être corrélée à de nombreux enregistrements de métadonnées. Ces scénarios doivent tous utiliser des transactions afin de garantir l'intégrité des opérations.

Modèles de mise en œuvre des transactions dans WordPress

même siClasse $wpdbAucune méthode de transaction dédiée n'est fournie, mais le contrôle des transactions peut être assuré en exécutant directement des instructions SQL.COMMENCER LA TRANSACTIONetENGAGERrépondre en chantantROLLBACKLe relevé offre des fonctionnalités complètes de gestion des transactions.

La mise en œuvre des transactions doit intégrer un mécanisme de gestion des exceptions. Encadrez le code de transaction dans une structure try-catch afin d'exécuter des opérations de restauration en cas d'erreur, garantissant ainsi la cohérence de l'état de la base de données. Les journaux de transactions doivent documenter méticuleusement les détails opérationnels afin de faciliter le dépannage et la vérification de la piste d'audit.

Les transactions imbriquées nécessitent un traitement particulier. MySQL ne prend pas en charge les transactions imbriquées véritables, mais peut simuler un comportement similaire grâce à son mécanisme de points de sauvegarde. Les logiques de transaction complexes doivent être soigneusement conçues afin d'éviter les blocages et les verrouillages prolongés des tables.

Stratégie d'optimisation des performances transactionnelles

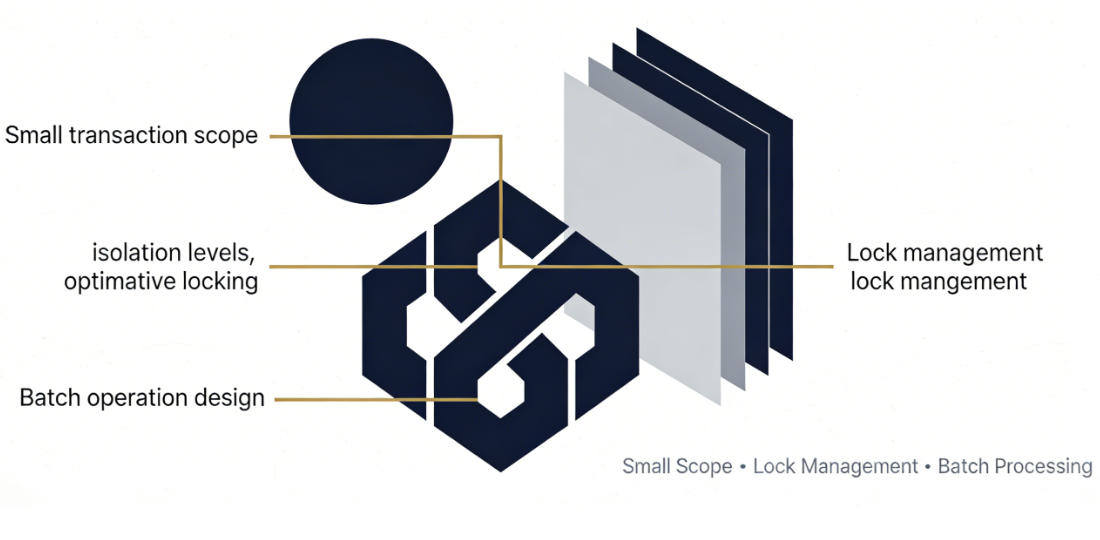

La portée des transactions doit être aussi réduite que possible. Les transactions longues consomment des ressources de la base de données et ont un impact sur les performances de concurrence du système. N'incluez que les opérations essentielles dans les transactions, en veillant à ce qu'elles s'exécutent rapidement et soient validées sans délai.

La gestion des verrous est un facteur essentiel dans les performances des transactions. Sélectionnez un niveau d'isolation approprié en fonction des besoins de l'entreprise afin d'équilibrer la cohérence des données et les performances du système. Dans les scénarios où les lectures sont fréquentes et les écritures peu fréquentes, envisagez d'utiliser des mécanismes de verrouillage optimistes afin de réduire les conflits de verrous.

Le traitement des transactions pour les opérations par lots nécessite une conception particulière. Les opérations impliquant l'insertion ou la mise à jour de grands volumes de données doivent être effectuées par lots, chaque lot d'opérations utilisant une transaction indépendante. Cela évite que les transactions individuelles ne deviennent trop volumineuses, ce qui permet d'éviter les problèmes de performances.

4. Stratégies de mise en œuvre pour la compatibilité entre bases de données

Résumé Traitement des différences entre bases de données

Les différents systèmes de bases de données présentent des variations au niveau de la syntaxe SQL, des fonctions et des types de données. La classe $wpdb gomme ces différences grâce à une couche d'abstraction, mais les développeurs doivent rester attentifs à certaines incompatibilités courantes.

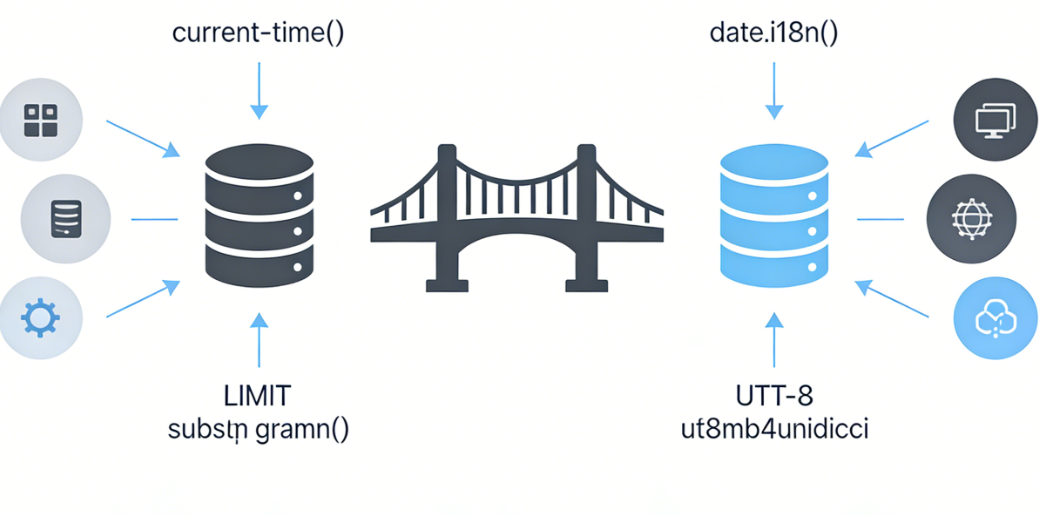

La gestion des dates et des heures pose souvent des problèmes de compatibilité. Les fonctions de date de MySQL peuvent différer de celles d'autres systèmes de bases de données ; il est recommandé d'utiliser les fonctions de date fournies par WordPress, telles queheure_actuelle()répondre en chantantdate_i18n()Assurez la cohérence entre les différentes plateformes.

Les différences syntaxiques dans la clause LIMIT méritent une attention particulière. MySQL utiliseLIMIT décalage, nombreSyntaxe, alors que d'autres bases de données peuvent utiliser des formats différents. La classe $wpdb a pris en compte cette variance, mais la compatibilité doit être prise en considération lors de l'écriture directe de SQL.

Cohérence des jeux de caractères et des règles de classement

La configuration du jeu de caractères a une incidence sur le stockage et la comparaison des données. WordPress utilise par défaut le jeu de caractères UTF-8, qui est le choix le plus universellement compatible. Assurez-vous que toutes les tables personnalisées utilisent des configurations de jeu de caractères identiques afin d'éviter les problèmes de texte illisible et de tri.

Les règles de tri déterminent la manière dont les chaînes sont comparées et classées.utf8mb4_unicode_ciIl s'agit de la règle de classement recommandée, qui prend en charge l'ensemble complet des caractères Unicode et offre un comportement de tri prévisible. Une attention particulière doit être accordée au choix de la règle de classement pour les sites Web multilingues.

Performances des requêtesOptimisation multiplateforme

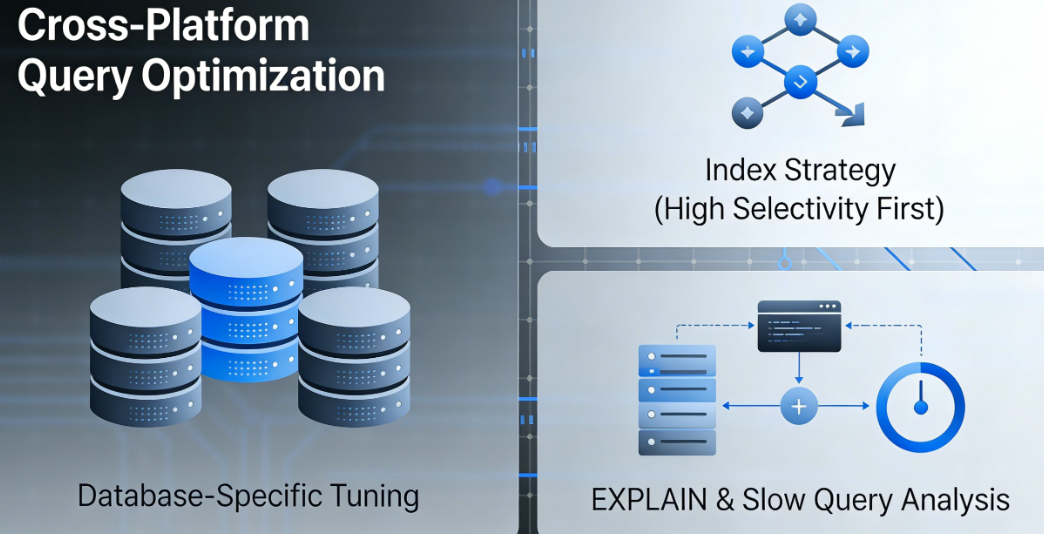

Les optimiseurs de requêtes dans différents systèmes de bases de données fonctionnent de manière distincte. Pour écrire un code SQL efficace, il faut tenir compte des caractéristiques de la base de données cible.

Les stratégies d'indexation doivent être conçues en fonction des modèles de requêtes. Analysez les conditions de requêtes courantes et créez des index pour les champs fréquemment utilisés. Pour les index composites, tenez compte de l'ordre des champs, en plaçant les champs à forte sélectivité au début.

L'analyse du plan d'exécution des requêtes est un outil essentiel pour l'optimisation. UtilisationEXPLIQUERExécutez des requêtes de compréhension d'instructions pour identifier les goulots d'étranglement en matière de performances. Examinez et optimisez régulièrement les requêtes lentes afin de maintenir les niveaux de performances du système.

5. Approches professionnelles du débogage et de la gestion des erreurs

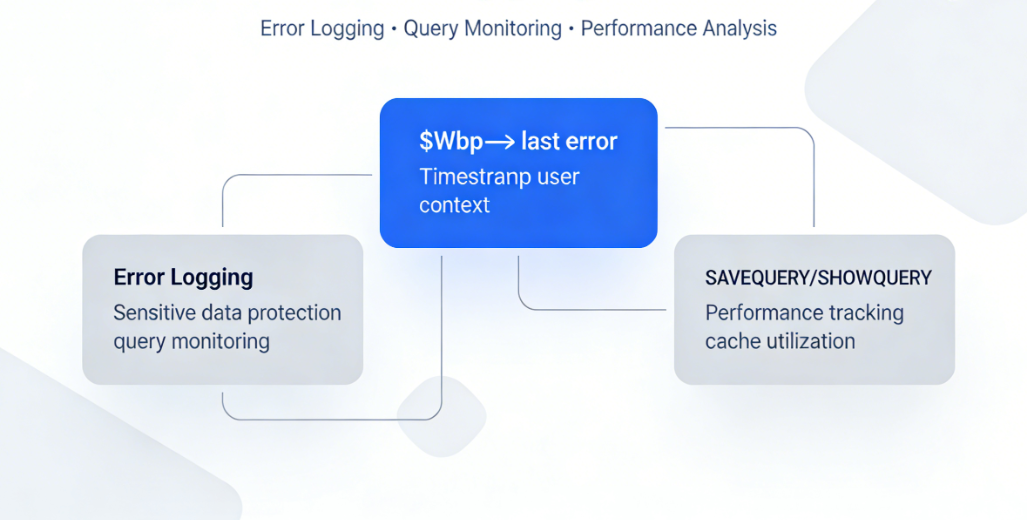

Documentation adéquate des messages d'erreur

$wpdb->dernière_erreurLa propriété fournit le dernier message d'erreur SQL. Dans les environnements de développement, l'affichage de ces informations peut être utile à des fins de débogage ; cependant, dans les environnements de production, les erreurs doivent être consignées dans un fichier plutôt que d'être affichées directement aux utilisateurs.

Les journaux d'erreurs doivent contenir suffisamment d'informations contextuelles : horodatages, identifiants utilisateur, opérations exécutées, paramètres pertinents, etc. Ces informations sont essentielles pour le dépannage et l'audit de sécurité. Évitez d'enregistrer des informations sensibles telles que les mots de passe ou les informations personnelles identifiables.

Surveillance des requêtes et analyse des performances

SAVEQUERYrépondre en chantantSHOWQUERYSuivi et affichage des requêtes à contrôle constant. Lors du débogage d'opérations complexes sur les données, l'activation de la journalisation des requêtes peut aider à comprendre les modèles d'interaction du code avec la base de données.

La surveillance des performances doit se concentrer sur les temps d'exécution des requêtes et la consommation des ressources. Accordez une attention particulière aux requêtes lentes et fréquemment exécutées, car elles constituent des cibles clés pour l'optimisation des performances. Les mécanismes de mise en cache de WordPress peuvent réduire considérablement la charge de la base de données ; l'utilisation appropriée de la mise en cache des objets et des pages améliore les performances du système.

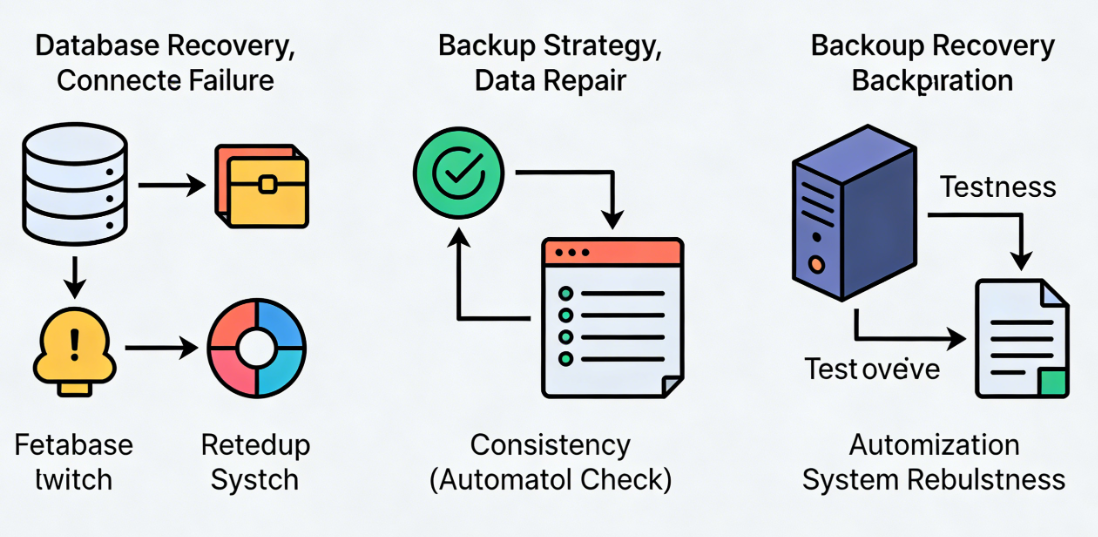

Stratégie de reprise après une anomalie

Les échecs de connexion à la base de données doivent être accompagnés de mécanismes de récupération appropriés. Les problèmes réseau temporaires peuvent être résolus grâce à des mécanismes de réessai, tandis que les défaillances persistantes nécessitent le passage à un système de secours ou la fourniture de services dégradés.

La détection et la réparation des données corrompues constituent un aspect essentiel de la robustesse du système. Des contrôles réguliers de la cohérence des données permettent d'identifier les problèmes potentiels, tandis que des scripts de réparation automatisés peuvent résoudre les problèmes courants liés aux données sans perturber le service.

Les stratégies de sauvegarde et de restauration constituent la protection ultime pour la sécurité des données. Un système de sauvegarde automatisé doit englober les données provenant de tableaux personnalisés, tandis que le processus de restauration doit faire l'objet de tests approfondis afin de garantir une exécution fiable en cas d'urgence.

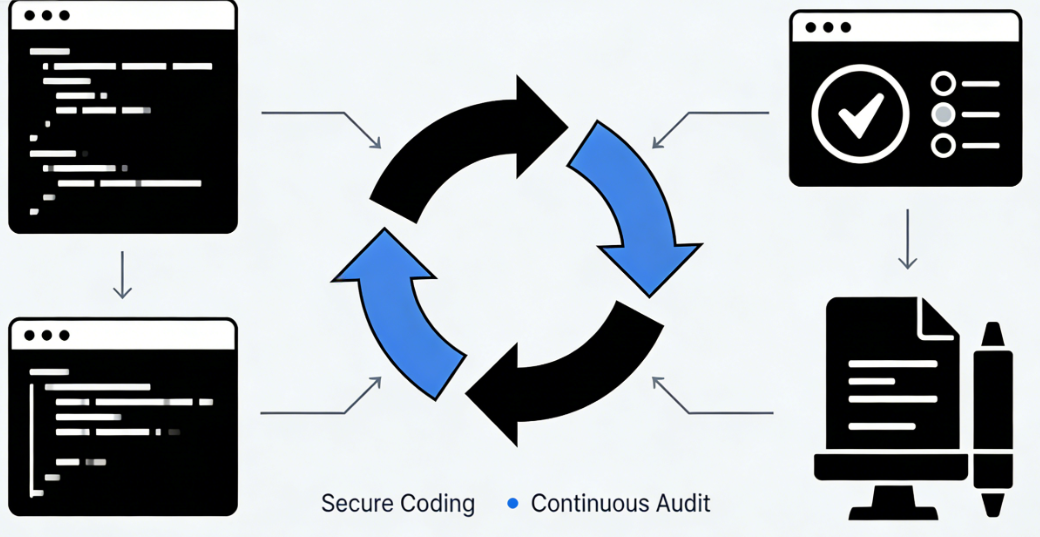

6. Audits de sécurité et amélioration continue

Domaines prioritaires en matière de sécurité dans la révision du code

Lors des revues de code, les opérations sur les bases de données doivent faire l'objet d'une attention particulière. Les réviseurs doivent vérifier que toutes les requêtes SQL dynamiques utilisent des instructions préparées et que les données d'entrée sont soumises à une validation et à un échappement appropriés.

La formulation et l'application de normes de codage sécurisées contribuent à harmoniser les pratiques de sécurité entre les équipes. Ces normes doivent interdire explicitement les modèles non sécurisés, tels que la concaténation directe d'instructions SQL et l'utilisation de fonctions obsolètes.

Mises à jour de sécurité pour les composants dépendants

La classe $wpdb, en tant que composant central de WordPress, bénéficie d'améliorations à chaque mise à jour de WordPress. En maintenant votre système WordPress à jour, vous êtes assuré de bénéficier des derniers correctifs de sécurité et des dernières améliorations en matière de performances.

Les bibliothèques et les frameworks tiers peuvent intégrer des composants d'exploitation de bases de données. La sécurité et la compatibilité de ces composants doivent être évaluées afin de s'assurer qu'ils répondent aux normes de sécurité du projet.

Mise en œuvre automatisée des tests de sécurité

Les tests de sécurité automatisés doivent être mis en œuvre dès le début du processus de développement. Les outils d'analyse statique du code permettent de détecter les vulnérabilités courantes, tandis que les analyses dynamiques simulent des comportements d'attaque afin de valider les capacités de protection du système.

Les tests d'intrusion sont régulièrement effectués par des équipes de sécurité spécialisées afin de détecter les vulnérabilités complexes que les outils automatisés pourraient négliger. Les résultats des tests doivent être minutieusement documentés, et les progrès réalisés pour remédier à chaque problème identifié doivent être suivis.

La sensibilisation continue à la sécurité est la garantie fondamentale d'une sécurité à long terme. Des formations régulières sur la sécurité, des échanges techniques et des études de cas aident les membres de l'équipe à rester vigilants face aux menaces de sécurité et à maîtriser les dernières technologies de protection.

En mettant en œuvre des opérations sécurisées pour la classe $wpdb grâce à une approche systématique, les développeurs peuvent créer des applications WordPress robustes et sécurisées. La sécurité n'est pas une tâche ponctuelle, mais un processus continu qui nécessite une attention et une amélioration constantes. À une époque où la valeur des données devient de plus en plus cruciale, l'importance accordée à la sécurité des opérations de base de données détermine directement la fiabilité d'une application et la confiance qu'elle inspire aux utilisateurs.

Lien vers cet article :https://www.361sale.com/fr/82438L'article est protégé par le droit d'auteur et doit être reproduit avec mention.

![Emoji[wozuimei]-Photonflux.com | Service professionnel de réparation de WordPress, dans le monde entier, réponse rapide](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![Émoticône [baoquan] - Photon Wave Network | Services professionnels de réparation WordPress, couverture mondiale, réponse rapide](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

Pas de commentaires