クラウドフレアWebアプリケーションファイアウォールとレート制限ルールは、ウェブサイトに不可欠な防御層を提供し、そのホストされたルールセットは毎日100億回以上の脅威を分析します。これらの自動化されたセキュリティメカニズムはルールマッチングと行動分析に基づいており、約1~21%の誤検知率があり、正常なトラフィックをブロックする可能性があります。Cloudflare 1020エラー(WAFルールによるブロック)と1015エラー(レート制限)は典型的な例であり、セキュリティブロック事象の約15%を占める。

正常なアクセスが中断された場合、ユーザーの平均アクセス試行回数は70%以上減少します。これは直接的にユーザー体験の低下とビジネス機会の損失につながります。トリガーされるロジックを理解し、診断プロセスを把握することは、セキュリティと可用性のバランスを取る上で極めて重要です。

一、詳細解説:1020エラーと1015エラーの発生メカニズム

両方のエラーはCloudflareセキュリティ製品の積極的なブロックに起因しますが、その背後にあるルールエンジンと判定基準には明確な差異が存在します。

1.1 Cloudflare 1020エラー:Webアプリケーションファイアウォール(WAF)ルールのマッチ

エラーコード1020は、当該HTTPリクエストの特性がCloudflareファイアウォールで有効化された1つ以上のブロックルールに一致したことを示します。これは必ずしも悪意のある攻撃ではなく、リクエスト内容やヘッダー情報がルールの条件に一致した結果である可能性が高いです。

- ホスティングルールセットのトリガーCloudflareは複数のホスティングサービスを保守・更新していますWAFルールルールセット(例:OWASP ModSecurityコアルールセット)は、SQLインジェクションやクロスサイトスクリプティングなどの一般的な攻撃パターンに対する多数のシグネチャを含んでいます。一部の正当なユーザー入力や特定の操作パターン(例:特定の特殊文字を含む検索クエリ、複雑なAPIリクエスト構造)は、形式的にこれらのシグネチャに偶然一致し、リクエストがブロックされる可能性があります。

- カスタムファイアウォールルールのトリガーウェブサイトの管理者は、Cloudflareファイアウォールにカスタムルールを設定している可能性があります。例えば、特定の国や地域からのアクセスをブロックしたり、特定のキーワードを含むリクエストを遮断したり、特定のパスに対してIPアドレスブロックを適用したりします。ルールロジックの設定が不正確であったり、ルール更新後にテストを怠ったりすると、正常なトラフィックが誤って遮断される可能性があります。

1.2 Cloudflare 1015エラー:レート制限ルールが有効化されました

1015エラーは明確に「ユーザーレート制限」を指しています。これは、単一の訪問者(通常はIPアドレス、セッション、またはAPIキー識別子)短時間でウェブサイトに過剰なリクエストを送信し、設定された閾値を超えました。

- しきい値設定と時間ウィンドウレート制限ルールには、2つのコアパラメータを設定する必要があります:一定時間枠内で許可される最大リクエスト数、およびトリガー後のペナルティ措置(ブロック、クエリ、シミュレートされた減速など)。設定が厳しすぎるルール、または短時間に高頻度で正常な操作を行うユーザー(例:複数の製品ページを素早く閲覧する、フォームを頻繁に更新する、自動化ツールを使用して公開データを順次収集する)は、制限をトリガーする可能性があります。

- IPアドレス共有の問題企業ネットワーク、公共Wi-Fi(空港やカフェなど)、または大手モバイル通信事業者のネットワーク環境では、多数のユーザーが同一の出口IPアドレスを共有している可能性があります。その中の1人の異常な行動がレート制限をトリガーすると、そのルールは当該IPを共有する全ユーザーに適用され、他の無関係なユーザーがアクセスできなくなる事態を招きます。

二、自己診断:遮断原因の特定と重要情報の収集

遮断された後、盲目的に試行錯誤したり待ったりすることは最善策ではない。体系的に情報を収集することが問題解決の第一歩である。

2.1 Cloudflareによるページコンテンツのブロック分析

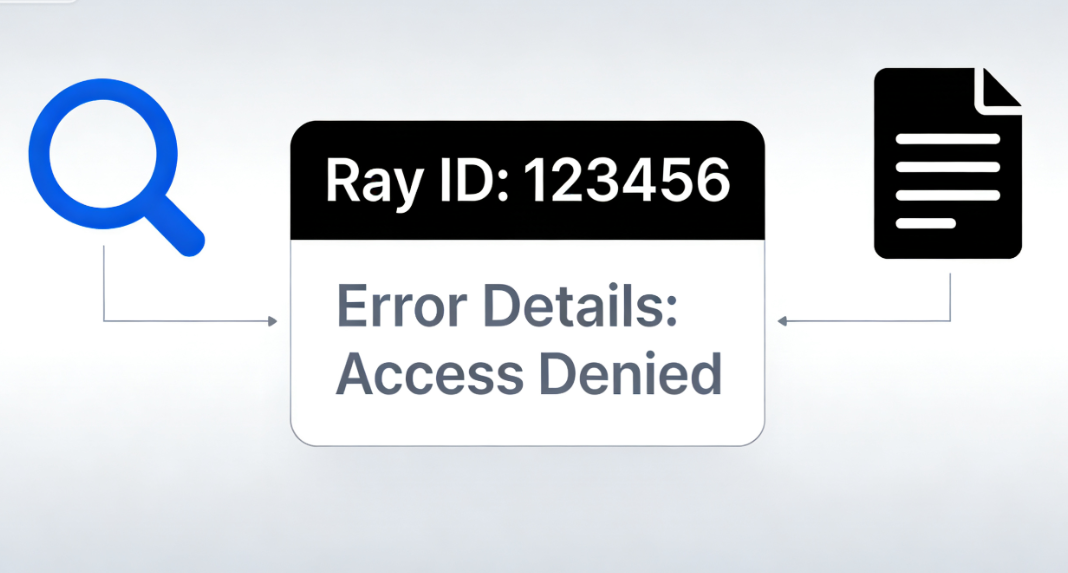

Cloudflareが生成するエラーページ自体には有益な情報が含まれているため、注意深く読む必要があります。

- レイID:ページに表示されるレイIDこれは一意のトラッキングコードです。Cloudflareサポートやコミュニティフォーラムに問い合わせる際に最も重要な情報であり、CloudflareエンジニアはこのIDに基づいて内部ログから当該リクエストがブロックされた詳細な理由と該当する具体的なルールIDを照会できます。

- エラーの詳細とルールID一部のブロックページでは、より詳細なエラー情報が提供されます。例えば「アクセスが禁止されています」といったメッセージや、トリガーされたファイアウォールルールID(CF-RAYルールIDやOWASPルールIDなど)が直接表示される場合があります。これらの情報を記録することは、後続のルール調整において極めて重要です。

2.2 Cloudflareファイアウォールのイベントログを確認する

Cloudflareアカウントを所有するウェブサイトの管理者は、ダッシュボードにログインして詳細な調査を行うことができます。

- 安全インシデント照会「セキュリティ」>「イベント」または「セキュリティ」>「アナリティクス」セクションでは、時間、ドメイン名、IPアドレス、または操作(「ブロック」など)でフィルタリングできます。ブロックが発生した時点と一致するイベント記録を探します。ログには通常、リクエストをトリガーしたIPアドレス、トリガーされたルールID、一致したフィールド(URI、ユーザーエージェント、リクエストパラメータなど)、および実行された操作が表示されます。

- レート制限分析エラー1015については、「セキュリティ」>「WAF」>「レート制限ルール」セクションで、設定済みのルールとそのログを確認できます。どのルールがトリガーされたかを確認し、そのしきい値設定が現在のウェブサイトの通常のアクセスパターンにおいて適切かどうかを評価してください。

三、解決策と予防措置:封鎖解除と最適化ルール

診断結果に基づき、アクセスを回復し将来の再発を防止するための適切な対策を講じる。

3.1 一時的な制限解除とルール調整

- IPアドレスをホワイトリストに追加特定のIPアドレス(例:ご自身のオフィスのIPや信頼できるサービスのIP)が誤ってブロックされていることを確認した場合、Cloudflareファイアウォールの「ツール」>「IPアクセスルール」で、そのIPアドレスに対して「許可」ルールを作成できます。この操作は慎重に行い、高度に信頼できるIPにのみ適用してください。

- トリガー規則の無効化または変更WAFルールリストで、ログに表示されているトリガーされたルールIDを探します。そのルールが大量の誤検知を引き起こしていると確信できる場合は、一時的にその動作モードを「ブロック」から「シミュレート」または「無効化」に変更し、影響を観察できます。カスタムファイアウォールルールやレート制限ルールについては、条件を直接編集するか、しきい値を緩和して実際の業務シナリオにより適合させます。

3.2 ロック解除リクエストの提出と長期的な最適化

- 公式データ更新ツールを使用するCloudflareは「データ更新」機能を提供しています。ブロックがIPアドレスの所在地情報の不正確さ(例:クラウドサービスプロバイダーのIPブロックを誤って高リスクとマークした場合)によるものである場合、このツールを通じて修正リクエストを提出できます。

- より精緻なセキュリティポリシーを実施する誤った影響を避けるため、「一律適用」の厳格なルールをよりインテリジェントな戦略へ転換すべきである。例えば、管理バックエンドのパスには厳格なレート制限とIPホワイトリストを適用し、公開ブログや製品カタログページにはより緩やかな制限を設ける。WAFの「例外」機能を活用し、既知の正当なトラフィックパターン(特定のAPIパスやパートナードメインからの参照など)に対して除外条件を追加する。

- 監視と反復セキュリティ設定は一度設定すれば終わりではありません。ファイアウォールとレート制限ログを定期的に確認し、「ブロック」操作における誤検知事例に注目し、それに基づいてルールを継続的に微調整してください。新しい厳格なルールを実装する前に、まず「シミュレーション」モードで一定期間動作させ、正常なトラフィックへの影響を評価してください。

結論:スマートで精密な安全防衛ラインの構築

Cloudflareの1020エラーと1015エラーは現代のサイバーセキュリティ中核的な課題の一つ:自動防御はセキュリティと可用性の間で絶妙なバランスを取る必要がある。ウェブサイト管理者として、目標は単にすべての防御機能を無効化することではなく、セキュリティツールの動作メカニズムを深く理解し、脅威を正確にフィルタリングしつつ友好的なトラフィックを遮断しないインテリジェントなバリアとして設定することである。これは思考の転換を要求する——ブロックされたトラフィックへの対応から、トラフィックパターンの積極的な分析、ルールの微調整、そして継続的な監視と最適化のプロセス構築へと移行する必要がある。

訪問者がセキュリティルールにより誤ってブロックされた場合、明確なエラーページ、照会可能なRay ID、そして管理者の効率的かつ正確な診断・調整能力が相まって、「誤検知」に対する最も専門的な対応を構成します。最終的に、成熟したセキュリティ態勢とは、悪意のある侵入を断固として遮断すると同時に、すべての正当なユーザーの円滑なアクセスを保証することを意味します。

| お問い合わせ | |

|---|---|

| チュートリアルが読めない?無料でお答えします!個人サイト、中小企業サイトのための無料ヘルプ! |

カスタマーサービス WeChat

|

| ① 電話:020-2206-9892 | |

| ② QQ咨询:1025174874 | |

| 三 Eメール:[email protected] | |

| ④ 勤務時間: 月~金、9:30~18:30、祝日休み | |

この記事へのリンクhttps://www.361sale.com/ja/81973/この記事は著作権で保護されており、必ず帰属表示を付けて複製してください。

![絵文字[wozuimei]-Photonflux.com|プロのWordPress修理サービス、ワールドワイド、迅速対応](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![表情[baoquan]-光子波动网 | 専門WordPress修復サービス、全世界対応、迅速対応](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

コメントなし