2026 WooCommerce ショップは、単なる商品売買の道具から、継続的な加工へと進化した。 注文データ、顧客のプライバシー、支払いコールバック 基幹業務システムのセキュリティ・インシデントこの記事では、顧客の信頼、支払いコンプライアンス、検索エンジンのパフォーマンスに直接影響する、実際のリスクシナリオに焦点を当てています。本記事では、実際のリスクシナリオに焦点を当て、検索エンジンのパフォーマンスを向上させるために、どのような対策を講じればよいかを体系的に説明します。セキュリティ・プラグインの適切な組み合わせと適切な設定さらに、大韓民国政府は2026年までに、大韓民国国民の権利と利益を効果的に保護する。 WooCommerceの注文と顧客データのセキュリティ.

![画像[1] - ハッキングされて後悔するのを待つ必要はない:2026年のWooCommerce注文と顧客データのセキュリティのための完全なソリューション](https://www.361sale.com/wp-content/uploads/2026/01/20260107094313442-image.png)

I. WooCommerceショップが2026年にセキュリティを重視しなければならない理由

1.1 Eコマース攻撃は高度に自動化されている

を受けてオートメーションのツールやスクリプトの人気が高い。 WooCommerce 攻撃はもはや手作業に頼らず、一括スキャンと脆弱性の自動悪用によって行われる。

攻撃対象は通常、以下の分野に集中する:

- バックステージ・ログイン・ポータル

- チェックアウトと支払いインターフェース

- 顧客アカウントページ

- 注文書およびユーザー・データ・シート

いったん侵入に成功すると、攻撃者は自分の行動をすぐには明らかにせず、データを盗み続けたり、二次攻撃を行うタイミングを待ったりすることが多い。

![画像[2] - ハッキングされるのを待ってはいけない:2026年、WooCommerceの注文と顧客データのセキュリティのための完全なソリューション](https://www.361sale.com/wp-content/uploads/2026/01/20260107094541135-image.png)

1.2 WooCommerceによくあるリスクの高いポータルサイト

現実のオペレーションでは、2026年に以下のようなエントリー・ポイントが最も一般的な攻撃ポイントとなる:

| エントランス・タイプ | リスクの説明 |

|---|---|

| バックエンドログインページ | ブルートフォース・クラッキング、バウチャー・フィリング |

| 販売終了プラグイン | 公表された脆弱性 |

| XML-RPCインターフェース | リモート・ブルートフォース・リクエスト |

| REST API | 注文インターフェイスが悪用されている |

| 不適切に設定されたパーミッション | 社内での誤用や権限の踏み倒し |

これらのリスクは理論的な問題ではなく、現実に多くの事例がある。再発の理由.

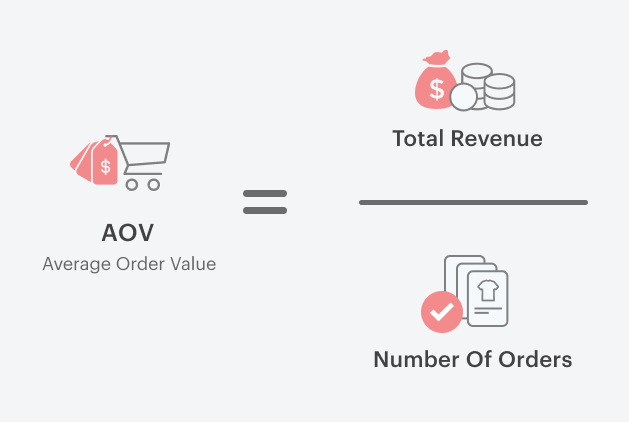

WooCommerceセキュリティの核となる考え方:レイヤード・プロテクション

2026年には、単一のプラグインですべてのセキュリティ要件をカバーすることはできなくなるだろう。

WooCommerce 確実性に従うべきである。 レイヤードプロテクション 基本的な考え方は、各層が異なるタイプのリスクに責任を持つというものだ。

2.1 4つの重要な保護層

| 保護レベル | 主目的 |

|---|---|

| ファイアウォール層 | 悪意のあるアクセスや攻撃要求の遮断 |

| 走査層 | 改ざんされたファイルや悪質なコードの発見 |

| ログインと特権層 | バックエンドアカウントと操作権限の保護 |

| データ&オーダーレイヤー | コア・ビジネス・データの監視と保護 |

この後の推奨プラグインは、まさにこれら4つの層の賢明な組み合わせである。

III.ファイアウォールと侵入防御:セキュリティ防御の第一線

3.1 Wordfenceのセキュリティ

ワードフェンスセキュリティ は現在WooCommerceのエコシステムの中で最も成熟したセキュリティプラグインの一つでファイアウォールリアルタイムの脅威の遮断

3.1.1 コア機能

- ウェブアプリケーションファイアウォール(WAF)

![画像[3] - ハッキングされるのを待ってはいけない:2026年、WooCommerceの注文と顧客データのセキュリティのための完全なソリューション](https://www.361sale.com/wp-content/uploads/2026/01/20260107095154957-image.png)

- ブルートフォース・プロテクション

![画像[4] - ハッキングされるのを待ってはいけない:2026年、WooCommerceの注文と顧客データのセキュリティのための完全なソリューション](https://www.361sale.com/wp-content/uploads/2026/01/20260107095234682-image.png)

- SQLインジェクションとXSS攻撃のブロック

- リアルタイムのトラフィックと脅威のモニタリング

![画像[5] - ハッキングされて後悔するのを待つ必要はない:2026年のWooCommerce注文と顧客データのセキュリティのための完全なソリューション](https://www.361sale.com/wp-content/uploads/2026/01/20260107095335701-image.png)

3.1.2 推奨構成

ファイアウォールモードを有効にする

- ApacheまたはLiteSpeedサーバー環境では、以下の設定を有効にすることを推奨します。 拡張プロテクションそれ以前のリクエスト傍受能力については

- Nginx 環境では、Wordfence はアプリケーション層のファイアウォールとして動作し、ルールが正しく有効であることを確認し、サーバーまたは CDN の保護と組み合わせて使用します。

ログイン試行の制限

- ログインに3~5回失敗した場合の自動ロックアウトの設定

- 4時間以上のロックアウト時間

WooCommerceインターフェイス保護

- 実際にWooCommerce REST APIを使用する場合(例えば

/wc/v3/そして/wc/ストア/テストの実施 - 決済コールバックやチェックアウトリクエストを誤ってブロックしないようにする

![画像[6] - ハッキングされて後悔するのを待つ必要はない:2026年のWooCommerce注文と顧客データのセキュリティのための完全なソリューション](https://www.361sale.com/wp-content/uploads/2026/01/20260107094502643-image.png)

IV.バックオフィスの構造と権限のセキュリティ

4.1 iThemes Security Pro

iThemesのセキュリティ バックオフィスの構造的なセキュリティと権限管理に重点を置き、複数人での共同作業に適している。 WooCommerce 店だ。

![画像[7] - ハッキングされるのを待ってはいけない:2026年、WooCommerceの注文と顧客データのセキュリティのための完全なソリューション](https://www.361sale.com/wp-content/uploads/2026/01/20260107100838296-image.png)

4.1.1 主な役割

- デフォルトのバックエンドパスを隠す

- 強力なパスワードポリシーの実施

- ユーザー権限とログイン動作の管理

4.1.2 実践的な構成に関する推奨事項

- カスタムバックエンドログインアドレスを使用することで、スキャンされる確率を減らす。

- 管理者ロールに二要素認証(2FA)を強制する。

- リモートパブリッシングやリモート管理を使用しない場合は、XML-RPCを制限または無効にできます。それでも使用する必要がある場合は、ファイアウォールを介したリクエストの頻度を制限する必要があります。

V. 注文および顧客データの保護

5.1 Jetpackセキュリティ:データのバックアップとリカバリ

ジェットパック WooCommerceのセキュリティシステムにおける中核的価値であるデータ復旧性の保証.

![画像[8] - ハッキングされるのを待ってはいけない:2026年、WooCommerceの注文と顧客データのセキュリティのための完全なソリューション](https://www.361sale.com/wp-content/uploads/2026/01/20260107100656844-image.png)

5.1.1 eコマースがバックアップを重視しなければならない理由

一般的なリスクには以下のようなものがある:

- プラグインの更新でデータベースの例外が発生する

- サーバー障害

- 侵入後に迅速にロールバックする必要がある

eコマースサイトの場合一度失われたオーダーデータを再生することはほとんど不可能である。.

5.1.2 推奨設定

- WooCommerceのリアルタイム注文バックアップを有効にする

- 30日以上のバックアップ保存期間

- プラグインのアップデートやテーマの変更の前に、自動的にリカバリポイントを作成する。

![画像[9] - ハッキングされるのを待ってはいけない:2026年、WooCommerceの注文と顧客データのセキュリティのための完全なソリューション](https://www.361sale.com/wp-content/uploads/2026/01/20260107100713851-image.png)

5.2 WP活動ログ:オペレーションとオーダー監査

WPアクティビティログ これは、バックオフィスの行動や注文業務を記録するために使用される重要なツールであり、コンプライアンスやリスク管理のシナリオにおいて、徐々に必須のプラグインになりつつある。

![画像[10] - ハッキングされるのを待ってはいけない:2026年のWooCommerce注文と顧客データのセキュリティのための完全なソリューション](https://www.361sale.com/wp-content/uploads/2026/01/20260107101020169-image.png)

5.2.1 記録可能なコンテンツ

- 注文の作成、変更、ステータス変更

- ユーザー権限の調整

- バックエンド・キーの操作ログ

![画像[11] - ハッキングされるのを待ってはいけない:2026年、WooCommerceの注文と顧客データのセキュリティのための完全なソリューション](https://www.361sale.com/wp-content/uploads/2026/01/20260107100948666-image.png)

5.2.2 推奨構成

- WooCommerce固有のロギング・モジュールを有効にする

- 管理者と上級職の監視に重点を置く

- 推奨されるログの保存期間は90日以上です。

VI.プラグインの外側で同時に実装されなければならないセキュリティ対策

6.1 サーバーとネットワーク層

- HTTPSを強制し、TLS 1.3を使用する。

- CDNサービスと連携したトラフィックフィルタリング

- REST APIのリクエスト頻度制限の設定

6.2 プラグイン管理の原則

- メンテナンスが終了したプラグインを定期的にクリーンアップする

- 機能の重複を避けるために、プラグインの数をコントロールする。

- 未知のソースからのプラグインやクラックされたバージョンのプラグインを使用しないでください。

6.3 最小特権の原則

- 日常業務スタッフには管理者権限を与えない

- 外部委託または一時的なアカウントには有効期限が設定されている

- 開発環境と公式環境の分離

![画像[12] - ハッキングされるのを待ってはいけない:2026年のWooCommerce注文と顧客データのセキュリティのための完全なソリューション](https://www.361sale.com/wp-content/uploads/2026/01/20260107094349452-image.png)

WooCommerceセキュリティ・プラグインのポートフォリオ例

以下のシナリオは、一般的なシナリオの参考組み合わせであり、サーバー環境に合わせて調整する必要がある。

標準的なeコマースサイト

- ワードフェンスセキュリティ

- ジェットパックセキュリティ

- WPアクティビティログ

マルチコラボレーションまたは大量注文サイト

- ワードフェンスセキュリティ

- iThemesセキュリティ・プロ

- ジェットパックセキュリティ

- WPアクティビティログ

| お問い合わせ | |

|---|---|

| チュートリアルが読めない?無料でお答えします!個人サイト、中小企業サイトのための無料ヘルプ! |

カスタマーサービス WeChat

|

| ① 電話:020-2206-9892 | |

| ② QQ咨询:1025174874 | |

| 三 Eメール:info@361sale.com | |

| ④ 勤務時間: 月~金、9:30~18:30、祝日休み | |

この記事へのリンクhttps://www.361sale.com/ja/85427この記事は著作権で保護されており、必ず帰属表示を付けて複製してください。

![絵文字[wozuimei]-Photonflux.com|プロのWordPress修理サービス、ワールドワイド、迅速対応](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![表情[baoquan]-光子波动网 | 専門WordPress修復サービス、全世界対応、迅速対応](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

コメントなし