introducción

existeWordPressCampo de la seguridad, en wp-config.php Ajuste en el archivo define('DISALLOW_FILE_EDIT', true); Se trata de una medida de seguridad básica. Su principal valor reside en deshabilitar los editores de temas y plugins, impidiendo así que los atacantes manipulen directamente el código de un sitio mediante privilegios de administrador robados. Sin embargo, confiar en una única línea de defensa es un gran error en materia de seguridad. La verdadera seguridad se basa en construir una defensa en profundidad, interoperable y de varias capas. En este artículo, nos sumergiremos en cinco estrategias de refuerzo de la seguridad que ayudarán a su sitio de WordPress en disallow_file_edit de una posición de defensa más sólida basada en la

I. Entender la defensa en profundidad: pasar de una puerta a una fortaleza

En el núcleo del concepto de defensa de la seguridad en profundidad está la idea de no depender de una única medida de seguridad. Requiere que construyamos una serie de capas de protección superpuestas, de modo que incluso si una capa es violada, las capas subsiguientes puedan seguir proporcionando protección, ganando un tiempo valioso para la detección y la respuesta.

comandante en jefe (militar) disallow_file_edit Piense en ella como una fuerte cerradura en la puerta más interior de esta fortaleza. Su papel es fundamental, pero no podemos esperar que bloquee todo tipo de intrusiones. Los atacantes pueden entrar en nuestros sistemas por otras vías, como plug-ins vulnerables, contraseñas débiles o configuraciones erróneas. Por lo tanto, necesitamos desplegar líneas de defensa adicionales en el perímetro.

En segundo lugar, la estrategia de refuerzo de la seguridad de cinco núcleos

Las cinco estrategias siguientes están relacionadas con disallow_file_edit Trabajando juntos, forman una red de defensa tridimensional.

2.1 Portal de identidad mejorado

La autenticación es la primera puerta de entrada a un sitio web, y un fallo aquí puede tener a menudo consecuencias desastrosas.

2.1.1 Aplicación de contraseñas seguras y autenticación de dos factores (2FA)

Obliga a todos los usuarios, especialmente a los administradores, a utilizar contraseñas complejas generadas por un gestor de contraseñas. Vaya un paso más allá y active la autenticación de dos factores para todas las cuentas de administrador. Esto requiere que, además de la contraseña introducida, se proporcione otro código de verificación dinámico de una aplicación móvil o una llave de hardware. Incluso si se roba la contraseña, un atacante no puede entrar fácilmente.

2.1.2 Cambiar la dirección de inicio de sesión por defecto

Página de inicio de sesión predeterminada de WordPress /wp-admin responder cantando /wp-login.php es un objetivo habitual de las herramientas de ataque automatizadas. Cambia la dirección de inicio de sesión por una URL personalizada única mediante un plugin de seguridad o una modificación del código, como por ejemplo /mi-entrada-secreta. De este modo se evita un gran número de ataques de fuerza bruta contra direcciones genéricas.

2.1.3 Limitar el número de intentos de inicio de sesión

Por defecto, un atacante puede hacer intentos ilimitados para adivinar una contraseña. Utiliza el complemento para establecer un límite a los intentos de inicio de sesión, por ejemplo, bloqueando la dirección IP o el nombre de usuario durante un periodo de tiempo después de 5 intentos fallidos. Esto puede aumentar en gran medida la dificultad del cracking por fuerza bruta.

2.2 Control estricto de los permisos de archivos y directorios

Los permisos de archivo incorrectos son como dejar las llaves de casa debajo de la alfombra, dejando la puerta abierta a un atacante.

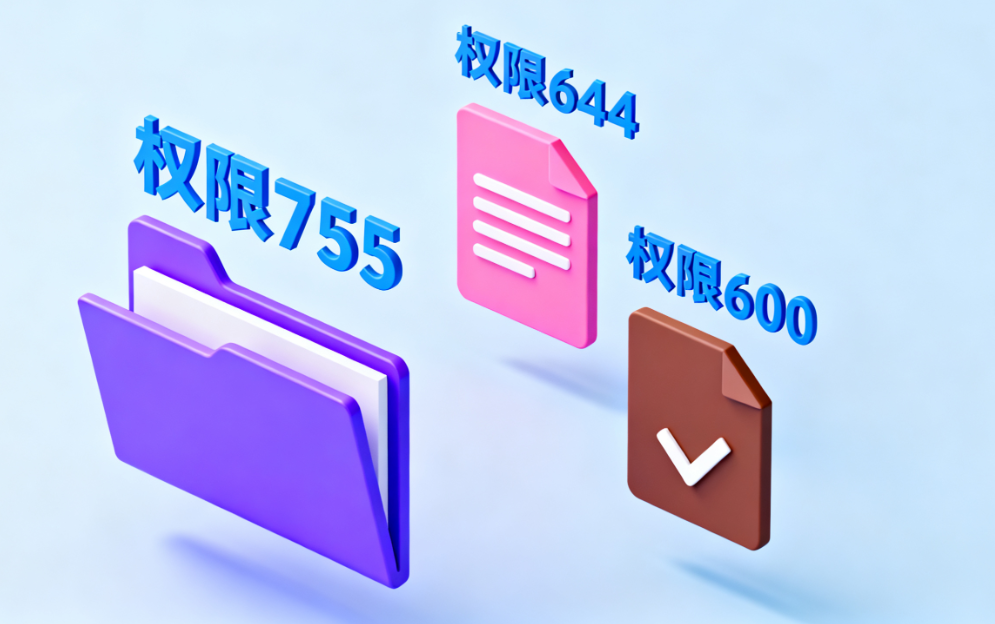

2.2.1 Respeto del principio del menor privilegio

Todos los permisos de archivos y directorios deben ajustarse al principio de "mínimo privilegio", es decir, sólo deben concederse los permisos mínimos necesarios para el funcionamiento. Por lo general, las carpetas deben estar configuradas a 755 y los archivos a 644. archivos de configuración clave wp-config.php Los permisos deben ser más estrictos y pueden establecerse en 600 o 440 para evitar que otras cuentas de usuario lean información sensible como las contraseñas de las bases de datos que contengan.

2.2.2 Protección de los archivos del directorio raíz

asegure robots.txtyxmlrpc.php y otros documentos estén debidamente protegidos.xmlrpc.php Puede utilizarse indebidamente para lanzar ataques de cracking de fuerza bruta y, si no es necesario, considere desactivarlo mediante reglas del servidor o complementos de seguridad.

2.3 Aplicación de controles y auditorías continuas

Una intrusión indetectable es la más peligrosa. Establecer un mecanismo de vigilancia eficaz equivale a instalar cámaras de seguridad en la fortaleza.

2.3.1 Despliegue del complemento de auditoría de seguridad

Instala un plugin de seguridad profesional para registrar todas las actividades críticas de tu sitio web. Esto incluye inicios de sesión de usuarios, instalaciones y actualizaciones de plugins, modificaciones de entradas, cambios de archivos, etc. La revisión periódica de estos registros permitirá detectar a tiempo comportamientos inusuales, como inicios de sesión de administradores desde IP desconocidas en horas no laborables.

2.3.2 Configuración de la supervisión de la integridad de los archivos

Algunos plug-ins de seguridad permiten controlar la integridad de los archivos. Crean sumas de comprobación para todos los archivos principales y le avisan cuando se añaden, eliminan o modifican archivos. Esto ayuda a detectar rápidamente código malicioso implantado, como puertas traseras web.

2.4 Construir barreras de cortafuegos de aplicaciones web

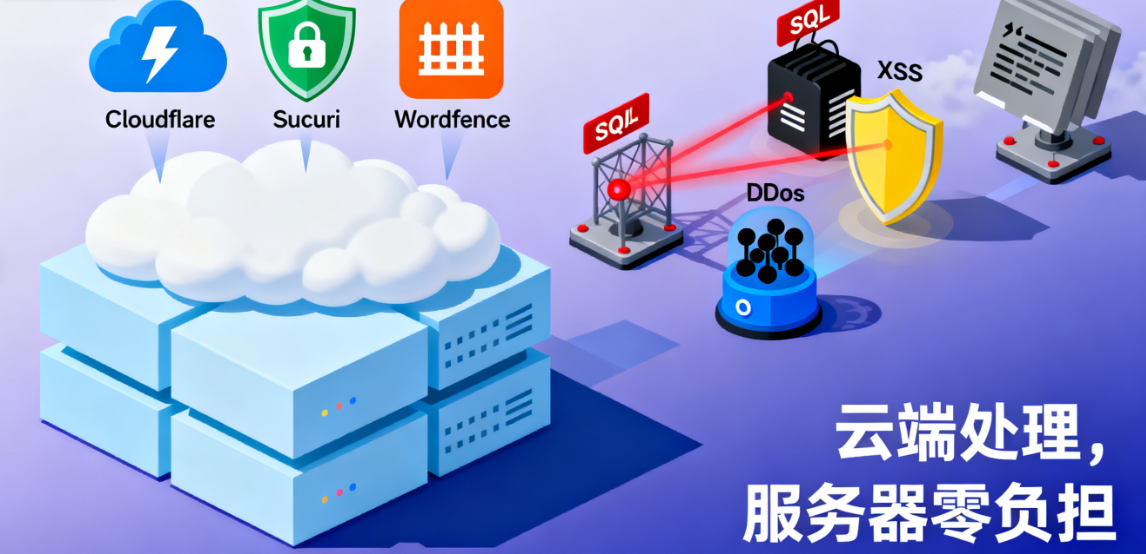

Los cortafuegos de aplicaciones web actúan como "seguridad en primer plano" para los sitios web, filtrando el tráfico malicioso antes de que llegue al sitio.

2.4.1 Utilización de servicios WAF basados en la nube

Considere la posibilidad de utilizar una herramienta como CloudflareySucuri tal vez Wordfence y otros ofrecen servicios WAF basados en la nube. Estos servicios son capaces de identificar y bloquear patrones comunes de ciberataques como inyección SQL, cross-site scripting, etc., e incluso pueden mitigar ataques a gran escala.DDoSAtaques. Estas operaciones se realizan en la nube y no consumen recursos de su servidor.

2.4.2 Configuración de un cortafuegos a nivel de servidor

A nivel de servidor, configure cosas como fail2ban Una herramienta de este tipo. Puede analizar automáticamente los registros del servidor y cuando detecta múltiples intentos fallidos de inicio de sesión desde la misma IP, la incluye temporalmente en una lista negra y bloquea su conexión desde el nivel del sistema operativo.

2.5 Establecimiento de un mecanismo sistemático de actualización y copia de seguridad

Las fortalezas más sólidas necesitan un mantenimiento regular y planes de recuperación en caso de catástrofe.

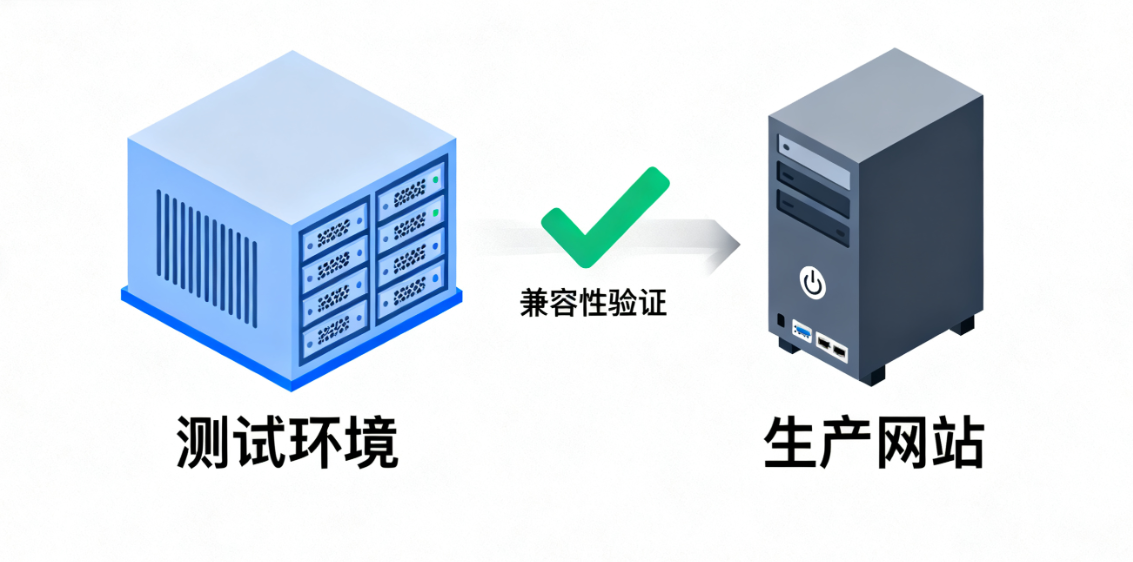

2.5.1 Aplicación de una estrategia de actualización periódica

Las versiones no actualizadas del núcleo, los temas y los plugins de WordPress son la mayor fuente de riesgo para la seguridad. Establezca un proceso riguroso para aplicar todas las actualizaciones de seguridad en el momento oportuno. Equilibra la seguridad con la estabilidad verificando la compatibilidad de las actualizaciones en un entorno de prueba antes de desplegarlas en los sitios de producción.

2.5.2 Aplicación de un programa fiable de copias de seguridad externas

Las copias de seguridad son la última línea de defensa de la seguridad. Deben realizarse copias de seguridad automáticas y periódicas de todo el sitio web, incluidos archivos, bases de datos y código. Las copias de seguridad deben almacenarse en una ubicación externa físicamente separada del servidor principal, como un servicio de almacenamiento en la nube. Y deben realizarse simulacros regulares de recuperación para garantizar que, en caso de incidente de seguridad, el sitio web pueda restaurarse rápida y completamente a un estado saludable.

III. Construir una defensa colaborativa: de la estrategia al sistema

Las cinco estrategias mencionadas no existen de forma aislada; están vinculadas a la disallow_file_edit Interrelacionados y en capas. La autenticación robusta y el WAF forman la línea exterior de defensa, los permisos de archivos y los sistemas de supervisión protegen los sistemas internos, y las actualizaciones y copias de seguridad proporcionan la resistencia subyacente.

(coll.) suspender (a un estudiante) disallow_file_edit Cuando esta "puerta interior" está bajo presión debido al fallo de otras líneas de defensa, el sistema de vigilancia exterior puede haber registrado el paradero del atacante, las comprobaciones de integridad de los archivos pueden haber alertado a la policía y las copias de seguridad fiables garantizan la continuidad de la empresa en el peor de los casos.

alcanzar un veredicto

Los responsables de la seguridad de los sitios WordPress deben desarrollar una mentalidad de defensa en profundidad, considerando la seguridad como un sistema dinámico de múltiples capas. Mediante la implementación sistemática de la mejora de la autenticación, el control de privilegios, la supervisión continua, el despliegue de cortafuegos, así como una estricta estrategia de actualizaciones y copias de seguridad, podemos construir una barrera impenetrable para los atacantes, para que los activos y datos principales del sitio ofrezcan una sensación real de protección sólida.

| Contacte con nosotros | |

|---|---|

| ¿No puede leer el tutorial? Póngase en contacto con nosotros para obtener una respuesta gratuita. Ayuda gratuita para sitios personales y de pequeñas empresas |

Servicio de atención al cliente WeChat

|

| ① Tel: 020-2206-9892 | |

| ② QQ咨询:1025174874 | |

| (iii) Correo electrónico: info@361sale.com | |

| ④ Horario de trabajo: de lunes a viernes, de 9:30 a 18:30, días festivos libres | |

Enlace a este artículo:https://www.361sale.com/es/80054El artículo está protegido por derechos de autor y debe ser reproducido con atribución.

![Emoji[wozuimei]-Photonflux.com | Servicio profesional de reparación de WordPress, en todo el mundo, respuesta rápida](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![Emoticono [baoquan] - Photon Wave Network | Servicios profesionales de reparación de WordPress, cobertura mundial, respuesta rápida](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

Sin comentarios