引言

在WordPress安全领域,于 wp-config.php 文件中设置 define('DISALLOW_FILE_EDIT', true); ,这是一项基础的安全措施。它的核心价值在于禁用主题和插件编辑器,有效防止攻击者通过被窃取的管理员权限直接篡改网站代码。然而,依赖单一防线是安全领域的大忌。真正的安全源于构建一个多层次、相互协作的纵深防御体系。本文将深入探讨五大安全加固策略,帮助你的WordPress网站在 DISALLOW_FILE_EDIT 的基础上,建立起更为坚固的防御阵地。

一、理解纵深防御:从一道门到一座堡垒的思维转变

安全纵深防御的理念,核心在于不依赖任何单一的安全措施。它要求我们构建一系列相互叠加的保护层,即使某一层被攻破,后续的层次仍然能够提供保护,为检测和响应争取宝贵时间。

将 DISALLOW_FILE_EDIT 视为这座堡垒最内侧的一道坚固门锁。它的作用至关重要,但我们不能指望它阻挡所有类型的入侵。攻击者可能通过其他路径,例如漏洞插件、弱密码或配置错误,进入我们的系统。因此,我们需要在外围部署更多防线。

二、五大核心安全加固策略

以下五大策略与 DISALLOW_FILE_EDIT 协同工作,共同构成一个立体的防御网络。

2.1 强化身份认证入口

身份认证是网站的第一道关口,这里的失守往往意味着灾难性的后果。

2.1.1 实施强密码与双因素认证(2FA)

强制所有用户,特别是管理员,使用由密码管理器生成的复杂密码。更进一步,为所有管理员账户启用双因素认证。这要求在输入密码之外,提供另一个来自手机应用或硬件密钥的动态验证码。即使密码被盗,攻击者也无法轻易登录。

2.1.2 修改默认登录地址

WordPress的默认登录页面 /wp-admin 和 /wp-login.php 是自动化攻击工具的固定目标。通过安全插件或代码修改,将登录地址更改为唯一的自定义URL,例如 /my-secret-entry。这能有效规避大量针对通用地址的暴力破解攻击。

2.1.3 限制登录尝试次数

默认情况下,攻击者可以无限次尝试猜测密码。使用插件设置登录尝试上限,例如5次失败后,锁定该IP地址或用户名一段时间。这能极大地增加暴力破解的难度。

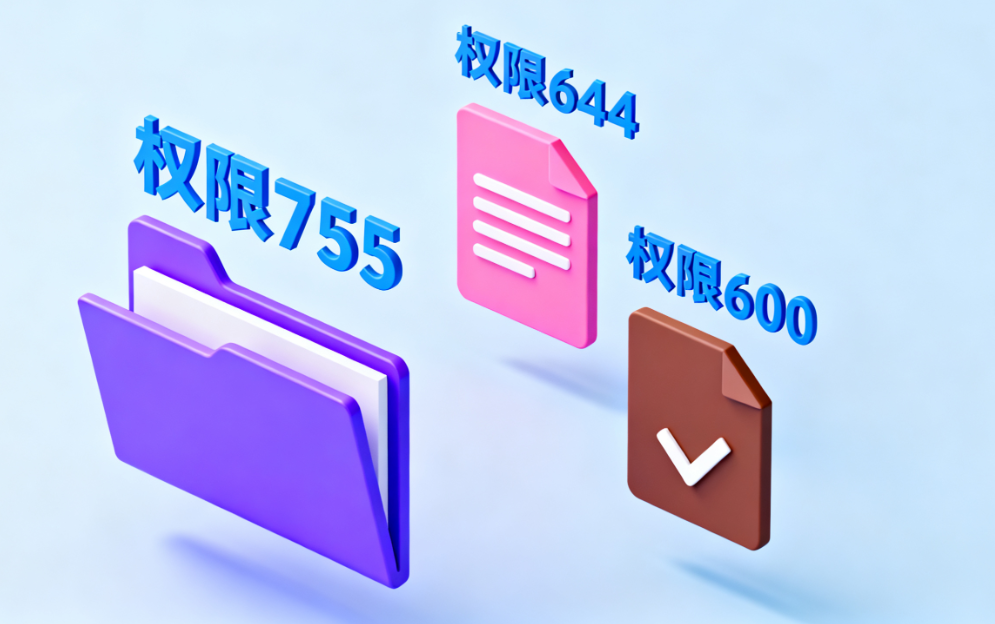

2.2 严格控制文件与目录权限

错误的文件权限如同将家门钥匙放在地毯下,为攻击者敞开了大门。

2.2.1 遵循最小权限原则

所有文件和目录的权限设置应遵循“最小权限”原则,即只授予运行所必需的最低权限。通常,文件夹应设置为755,文件设置为644。关键配置文件 wp-config.php 的权限应更为严格,可以设置为600或440,以防止其他用户账户读取其中包含的数据库密码等敏感信息。

2.2.2 保护根目录文件

确保 robots.txt、xmlrpc.php 等文件得到适当保护。xmlrpc.php 可能被滥用于发起暴力破解攻击,若非必要,可以考虑通过服务器规则或安全插件将其禁用。

2.3 实施持续监控与审计

一个无法被察觉的入侵是最危险的。建立有效的监控机制等同于为堡垒安装了安全摄像头。

2.3.1 部署安全审计插件

安装专业的安全插件,用于记录网站上的所有关键活动。这包括用户登录、插件安装与更新、文章修改、文件变动等。定期审查这些日志,可以及时发现异常行为,例如在非工作时间来自陌生IP的管理员登录。

2.3.2 设置文件完整性监控

部分安全插件提供文件完整性监控功能。它们会为所有核心文件创建校验和,并在文件被添加、删除或修改时发出警报。这有助于快速发现被植入的恶意代码,例如网页后门。

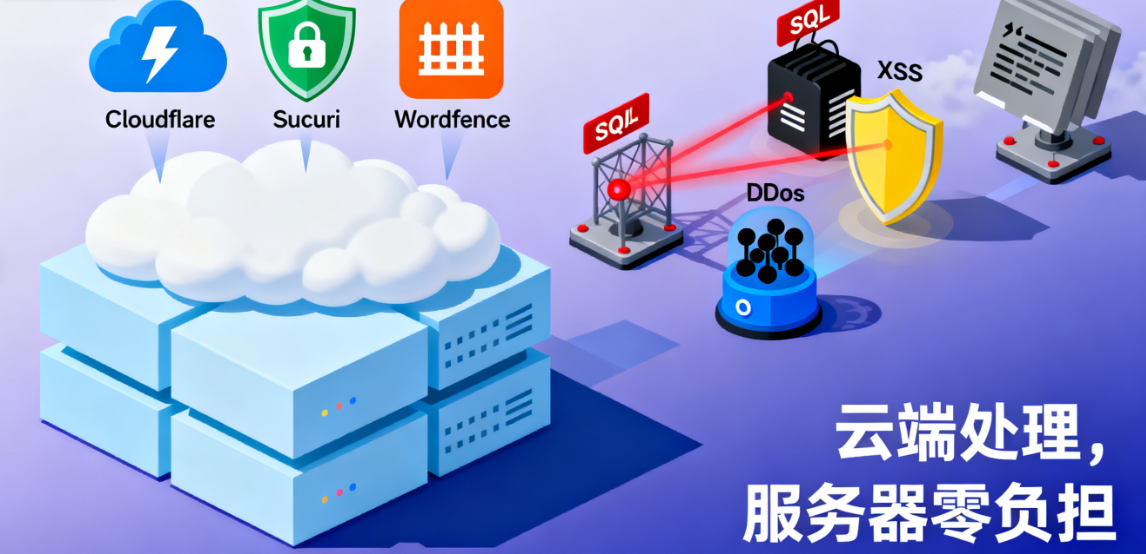

2.4 构建网络应用防火墙屏障

网络应用防火墙充当了网站的“前台安检”,在恶意流量到达网站之前就将其过滤。

2.4.1 利用云端WAF服务

考虑使用如 Cloudflare、Sucuri 或 Wordfence 等提供的云端WAF服务。这些服务能够识别并拦截常见的网络攻击模式,例如SQL注入、跨站脚本等,甚至能缓解大规模的DDoS攻击。这些操作在云端完成,不消耗您服务器的资源。

2.4.2 配置服务器级防火墙

在服务器层面,配置诸如 fail2ban 之类的工具。它可以自动分析服务器日志,当检测到来自同一IP的多次失败登录尝试时,临时将该IP拉入黑名单,从操作系统层面阻断其连接。

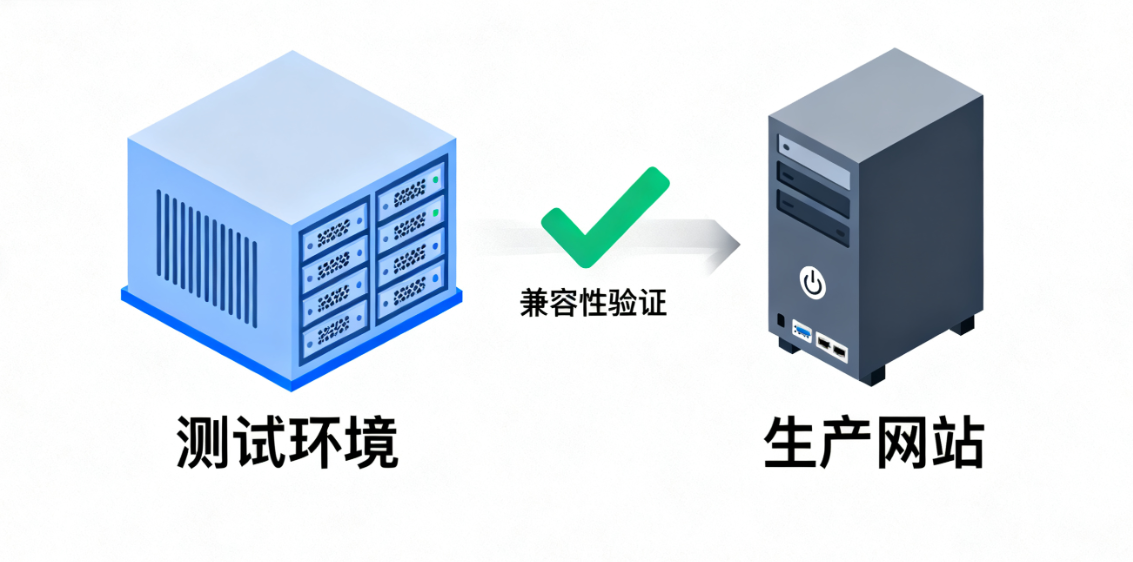

2.5 建立系统化的更新与备份机制

最坚固的堡垒也需要定期维护和灾难恢复预案。

2.5.1 执行定期的更新策略

WordPress核心、主题和插件的过时版本是最大的安全风险来源。建立严格的流程,及时应用所有安全更新。在测试环境先行验证更新兼容性,再部署到生产网站,以平衡安全与稳定性。

2.5.2 执行可靠的异地备份方案

备份是安全最后的防线。必须实施全自动、定期的完整网站备份,包括文件、数据库和代码。备份副本应存储在与主服务器物理分离的异地位置,例如云存储服务。并定期进行恢复演练,确保在遭遇安全事件时,能够快速、完整地将网站恢复到健康状态。

三、构建协同防御:从策略到体系

上述五大策略并非孤立存在,它们与 DISALLOW_FILE_EDIT 相互关联,层层递进。强身份认证和WAF构成了外围防线,文件权限和监控体系守护着内部系统,而更新与备份则提供了底层的恢复能力。

当 DISALLOW_FILE_EDIT 这道“内门”因为其他防线的失效而面临压力时,外层的监控系统可能已经记录了攻击者的行踪,文件完整性检查可能已经报警,而可靠的备份则确保了最坏情况下的业务连续性。

结论

WordPress站点的安全管理者需要建立起纵深防御的思维模式,将安全视为一个动态的、多层次的完整体系。通过系统性地实施身份认证强化、权限控制、持续监控、防火墙部署以及严格的更新备份策略,我们才能构筑起一道攻击者难以逾越的屏障,为网站的核心资产与数据提供真正意义上的坚实保护。

![表情[wozuimei]-361Sale WordPress Care](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![表情[baoquan]-361Sale WordPress Care](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

暂无评论内容