introductif

existentWordPressLe domaine de la sécurité, en wp-config.php Paramètre dans le fichier define('DISALLOW_FILE_EDIT', true) ; Il s'agit d'une mesure de sécurité de base. Sa principale valeur réside dans la désactivation des éditeurs de thèmes et de plugins, ce qui empêche les attaquants de modifier directement le code d'un site par le biais de privilèges d'administrateur volés. Cependant, s'appuyer sur une seule ligne de défense est un grand pas en avant en matière de sécurité. La véritable sécurité découle de la mise en place d'une défense multicouche et interopérable en profondeur. Dans cet article, nous allons nous pencher sur cinq stratégies de renforcement de la sécurité qui aideront votre site WordPress à disallow_file_edit d'une position de défense plus solide basée sur la

I. Comprendre la défense en profondeur : passer d'une porte à une forteresse

Au cœur du concept de défense en profondeur de la sécurité se trouve l'idée de ne pas se fier à une seule mesure de sécurité. Il s'agit de construire une série de couches de protection qui se chevauchent, de sorte que même si une couche est violée, les couches suivantes peuvent encore assurer la protection, ce qui permet de gagner un temps précieux pour la détection et la réaction.

commandant en chef (militaire) disallow_file_edit Il s'agit d'une serrure solide placée sur la porte intérieure de la forteresse. Son rôle est essentiel, mais nous ne pouvons pas nous attendre à ce qu'il bloque tous les types d'intrusion. Les attaquants peuvent pénétrer dans nos systèmes par d'autres voies, telles que des plug-ins vulnérables, des mots de passe faibles ou des configurations erronées. C'est pourquoi nous devons déployer des lignes de défense supplémentaires au niveau du périmètre.

Deuxièmement, la stratégie de renforcement de la sécurité des cinq piliers

Les cinq stratégies suivantes sont liées à disallow_file_edit En travaillant ensemble, ils forment un réseau de défense tridimensionnel.

2.1 Portail d'identité amélioré

L'authentification est la première porte d'entrée d'un site web, et un échec à ce niveau peut souvent avoir des conséquences désastreuses.

2.1.1 Mise en œuvre de mots de passe forts et d'une authentification à deux facteurs (2FA)

Obligez tous les utilisateurs, en particulier les administrateurs, à utiliser des mots de passe complexes générés par un gestionnaire de mots de passe. Allez plus loin et activez l'authentification à deux facteurs pour tous les comptes d'administrateur. Cela implique qu'un autre code de vérification dynamique provenant d'une application mobile ou d'une clé matérielle soit fourni en plus du mot de passe saisi. Même si le mot de passe est volé, un attaquant ne peut pas se connecter facilement.

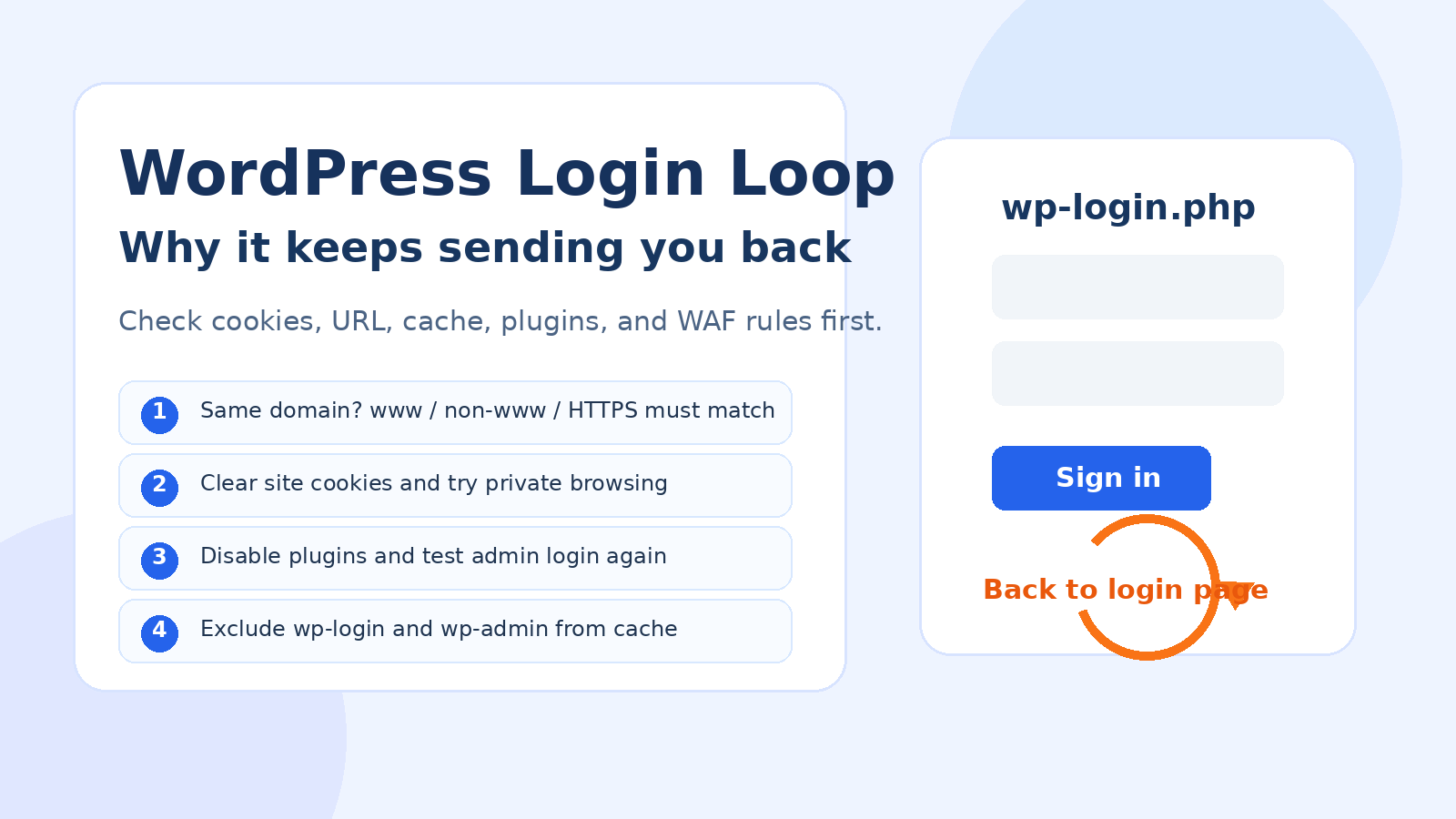

2.1.2 Modifier l'adresse de connexion par défaut

Page de connexion par défaut de WordPress /wp-admin répondre en chantant /wp-login.php est une cible régulière pour les outils d'attaque automatisés. Changez l'adresse de connexion en une URL personnalisée unique via un plugin de sécurité ou une modification du code, comme par exemple /my-secret-entry. Cela permet de contourner efficacement un grand nombre d'attaques par force brute contre les adresses génériques.

2.1.3 Limiter le nombre de tentatives de connexion

Par défaut, un attaquant peut faire un nombre illimité de tentatives pour deviner un mot de passe. Utilisez le plugin pour limiter les tentatives de connexion, par exemple en bloquant l'adresse IP ou le nom d'utilisateur pendant un certain temps après 5 tentatives infructueuses. Cela peut considérablement augmenter la difficulté du craquage par force brute.

2.2 Contrôle strict des droits d'accès aux fichiers et aux répertoires

Des autorisations de fichiers incorrectes reviennent à laisser les clés de la maison sous le tapis, laissant la porte ouverte à un attaquant.

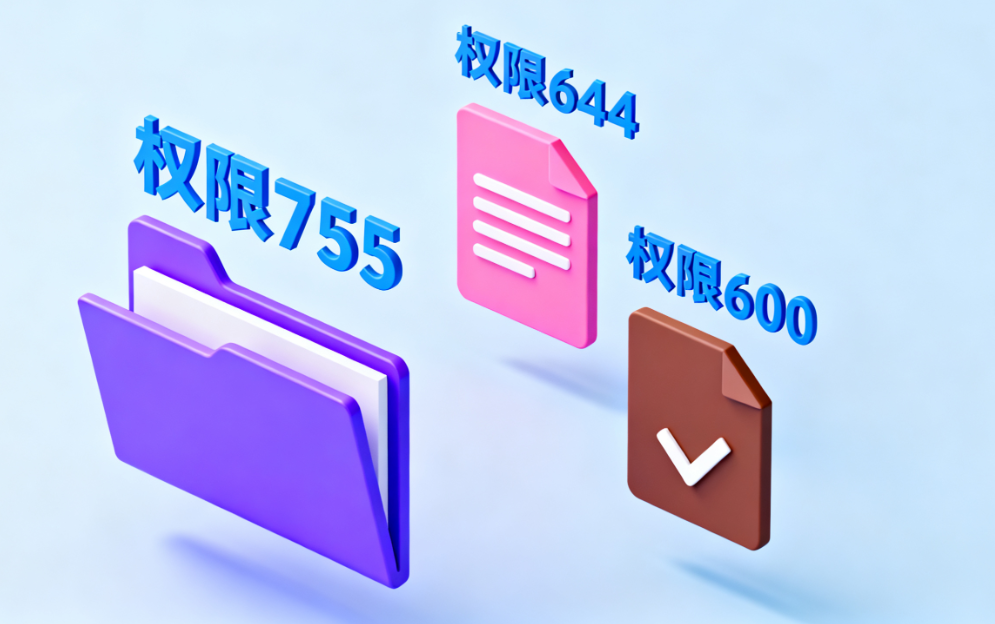

2.2.1 Respect du principe du moindre privilège

Toutes les permissions sur les fichiers et les répertoires doivent être définies selon le principe du "moindre privilège", c'est-à-dire que seules les permissions minimales nécessaires au fonctionnement doivent être accordées. En règle générale, les dossiers doivent être réglés sur 755 et les fichiers sur 644. Fichiers de configuration clés wp-config.php Les autorisations doivent être plus strictes et peuvent être fixées à 600 ou 440 afin d'empêcher d'autres comptes d'utilisateurs de lire des informations sensibles telles que les mots de passe de la base de données qu'ils contiennent.

2.2.2 Protection des fichiers du répertoire racine

sécurisé robots.txtetxmlrpc.php et d'autres documents sont correctement protégés.xmlrpc.php Il peut être utilisé à mauvais escient pour lancer des attaques par force brute et, si cela n'est pas nécessaire, envisagez de le désactiver par le biais de règles de serveur ou de modules d'extension de sécurité.

2.3 Mise en œuvre d'un contrôle et d'un audit continus

Une intrusion indétectable est la plus dangereuse. La mise en place d'un mécanisme de surveillance efficace équivaut à l'installation de caméras de sécurité dans une forteresse.

2.3.1 Déployer le plug-in d'audit de sécurité

Installez un plugin de sécurité professionnel pour enregistrer toutes les activités critiques sur votre site web. Il s'agit notamment des connexions d'utilisateurs, des installations et des mises à jour de plugins, des modifications de messages, des changements de fichiers, etc. L'examen régulier de ces journaux permettra de détecter à temps les comportements inhabituels, tels que les connexions d'administrateurs à partir d'adresses IP inconnues en dehors des heures de bureau.

2.3.2 Mise en place de la surveillance de l'intégrité des fichiers

Certains modules d'extension de sécurité permettent de contrôler l'intégrité des fichiers. Ils créent des sommes de contrôle pour tous les fichiers principaux et vous alertent lorsque des fichiers sont ajoutés, supprimés ou modifiés. Cela permet de détecter rapidement les codes malveillants implantés, tels que les portes dérobées sur le web.

2.4 Construire des barrières pare-feu pour les applications web

Les pare-feu d'application web agissent comme une "sécurité de premier plan" pour les sites web, en filtrant le trafic malveillant avant qu'il n'atteigne le site.

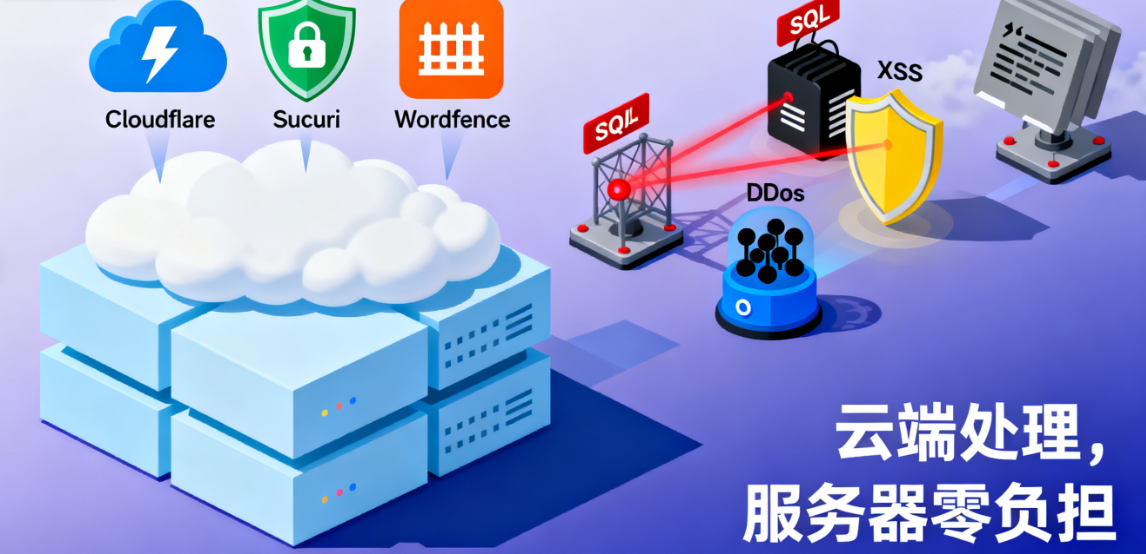

2.4.1 Utilisation de services WAF basés sur l'informatique dématérialisée

Envisagez d'utiliser un outil tel que CloudflareetSucuri peut-être Wordfence et d'autres fournissent des services WAF basés sur l'informatique dématérialisée. Ces services sont capables d'identifier et de bloquer les modèles courants de cyberattaques tels que l'injection SQL, le cross-site scripting, etc. et peuvent même atténuer les effets des attaques à grande échelle.DDoSAttaques. Ces opérations sont effectuées dans le nuage et ne consomment pas les ressources de votre serveur.

2.4.2 Configuration d'un pare-feu au niveau du serveur

Au niveau du serveur, configurez des éléments tels que fail2ban Un outil de ce type. Il peut analyser automatiquement les journaux du serveur et, lorsqu'il détecte plusieurs tentatives de connexion infructueuses à partir de la même IP, il met temporairement cette IP sur liste noire et bloque sa connexion au niveau du système d'exploitation.

2.5 Mise en place d'un mécanisme de mise à jour et de sauvegarde systématique

Les forteresses les plus solides nécessitent une maintenance régulière et des plans de reprise après sinistre.

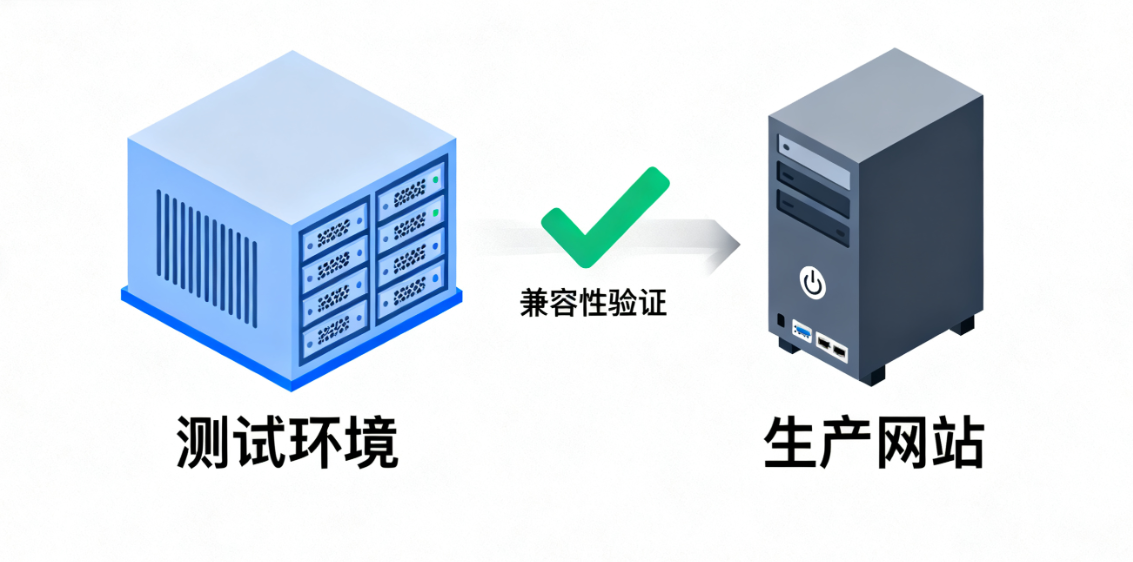

2.5.1 Mise en œuvre d'une stratégie de mise à jour régulière

Les versions obsolètes du noyau, des thèmes et des plugins de WordPress sont la plus grande source de risque pour la sécurité. Mettez en place un processus rigoureux pour appliquer toutes les mises à jour de sécurité en temps voulu. Équilibrez la sécurité et la stabilité en vérifiant d'abord la compatibilité des mises à jour dans un environnement de test avant de les déployer sur les sites de production.

2.5.2 Mise en œuvre d'un programme de sauvegarde hors site fiable

Les sauvegardes constituent la dernière ligne de défense en matière de sécurité. Des sauvegardes complètes et régulières du site web, entièrement automatisées, doivent être mises en œuvre, y compris pour les fichiers, les bases de données et le code. Les copies de sauvegarde doivent être stockées dans un endroit hors site, physiquement séparé du serveur principal, tel qu'un service de stockage en nuage. Enfin, des exercices de récupération doivent être effectués régulièrement pour s'assurer qu'en cas d'incident de sécurité, le site web peut être rapidement et complètement rétabli.

Construire une défense collaborative : de la stratégie au système

Les cinq stratégies susmentionnées ne sont pas isolées ; elles sont liées à la stratégie de Lisbonne. disallow_file_edit Interrelation et superposition. L'authentification forte et le WAF constituent la ligne de défense extérieure, les autorisations de fichiers et les systèmes de surveillance protègent les systèmes internes, et les mises à jour et les sauvegardes assurent la résilience sous-jacente.

(coll.) échouer (un étudiant) disallow_file_edit Lorsque cette "porte intérieure" est sous pression en raison de la défaillance d'autres lignes de défense, le système de surveillance extérieur peut avoir enregistré la localisation de l'attaquant, les contrôles d'intégrité des fichiers peuvent avoir alerté la police et des sauvegardes fiables garantissent la continuité de l'activité dans le pire des scénarios.

rendre un verdict

Les responsables de la sécurité des sites WordPress doivent développer un état d'esprit de défense en profondeur, en considérant la sécurité comme un système dynamique à plusieurs niveaux. Grâce à la mise en œuvre systématique de l'amélioration de l'authentification, du contrôle des privilèges, de la surveillance continue, du déploiement d'un pare-feu, ainsi que d'une stratégie stricte de mise à jour et de sauvegarde, nous pouvons construire une barrière infranchissable pour les attaquants, pour les actifs et les données essentiels du site afin de fournir un véritable sentiment de protection solide.

Lien vers cet article :https://www.361sale.com/fr/80054/L'article est protégé par le droit d'auteur et doit être reproduit avec mention.

![Emoji[wozuimei]-Photonflux.com | Service professionnel de réparation de WordPress, dans le monde entier, réponse rapide](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![Émoticône [baoquan] - Photon Wave Network | Services professionnels de réparation WordPress, couverture mondiale, réponse rapide](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

Pas de commentaires