introductif

traditionnelleWordPressLa protection anti-spam repose sur la base de règles internes du plugin et sur les CAPTCHA, un modèle qui présente de nombreuses limites sur les sites à fort trafic. Le traitement centralisé consomme beaucoup de ressources serveur, les règles statiques sont difficiles à gérer face à l'évolution rapide des attaques de spam, et les CAPTCHA interfèrent avec les utilisateurs réels. Face à ces défis, une architecture de défense de nouvelle génération combinant l'informatique de pointe et l'analyse comportementale intelligente a vu le jour. Cette architecture déplace la position de protection d'un serveur unique à l'ensemble du réseau de distribution de contenu, fait évoluer la base de jugement des règles fixes vers l'analyse dynamique du comportement, et construit une barrière de sécurité intelligente, efficace et invisible pour les sites WordPress à fort trafic.

I. Pierre angulaire de l'architecture : la couche de protection de l'informatique en périphérie intégrée aux CDN

La migration de la logique anti-spam des serveurs WordPress vers les nœuds périphériques du CDN est au cœur de l'évolution de l'architecture. Il ne s'agit pas seulement d'un changement d'emplacement, mais d'un changement fondamental dans la philosophie de protection.

1.1 Mécanisme de filtrage des requêtes Edge

existentCDNDéploiement de scripts de filtrage légers aux nœuds périphériques du réseau mondial. Toutes les demandes d'accès, en particulier celles soumises à wp-comments-post.php Ce mécanisme intercepte les IP malveillantes connues, identifie les caractéristiques évidentes d'une attaque automatisée et achève la première phase de nettoyage avant que le trafic n'atteigne la source. Ce mécanisme intercepte les adresses IP malveillantes connues, identifie les caractéristiques évidentes d'une attaque automatisée et achève le premier cycle de nettoyage avant que le trafic n'atteigne la source. Ce traitement bloque de grandes quantités de spam à la périphérie, ce qui réduit directement la charge du serveur source.

1.2 Système d'authentification par jeton Edge

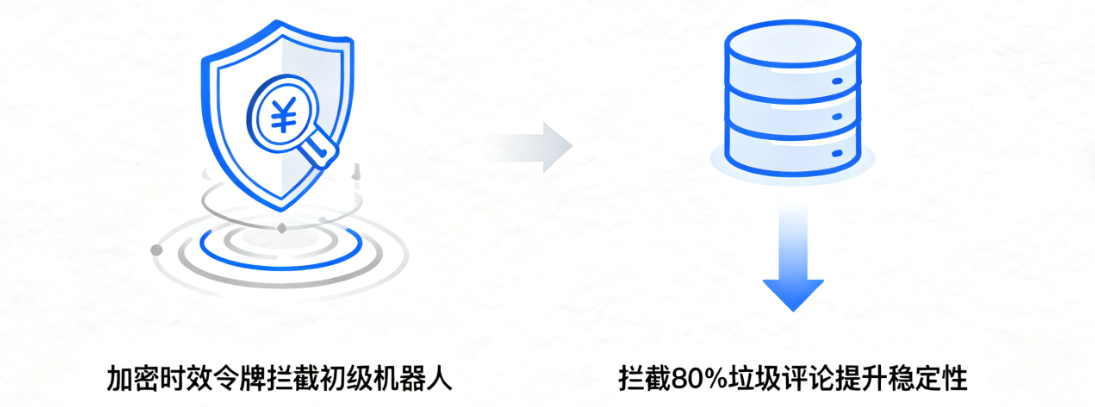

Un jeton crypté et validé dans le temps est délivré aux utilisateurs légitimes. Ce jeton est généré par le nœud périphérique du CDN ou par un service d'authentification spécialisé lorsque l'utilisateur visite le site pour la première fois et il est intégré dans le formulaire de commentaire. Lorsqu'un utilisateur soumet un commentaire, le nœud périphérique vérifie en priorité la validité du jeton. Les demandes de soumission avec des jetons non valides ou manquants sont rejetées d'emblée. Le système de jetons est une défense efficace contre les personnes qui ne chargent pas le fichierJavaScript, un bot primaire qui simule directement les soumissions de formulaires.

1.3 Effets de la protection de la charge du poste source

Le système de protection à la périphérie fournit un tampon solide au serveur source. Selon les statistiques, plus de 80% des attaques de spam peuvent être identifiées et bloquées au niveau de la couche périphérique. Cela signifie que le nombre de commentaires en attente reçus par la base de données de WordPress a chuté, que le nombre de commentaires non sollicités a diminué et que le nombre de commentaires non sollicités a augmenté.wp_comments Le taux d'expansion de la table a été efficacement contrôlé et la stabilité et la réactivité globales du site ont été améliorées.

II. le noyau intelligent : une stratégie d'analyse dynamique basée sur le comportement de l'utilisateur

Le filtrage des contours résout la plupart des attaques structurées, tandis que pour les spams plus avancés qui imitent le comportement humain, un système d'analyse intelligent à apprentissage continu est nécessaire.

2.1 Modélisation de l'empreinte comportementale multidimensionnelle

Dans le strict respect de la réglementation relative à la protection de la vie privée, le système recueille et analyse des données comportementales non personnellement identifiables afin de construire un modèle d'empreinte digitale de l'utilisateur. Ce modèle contient plusieurs dimensions :

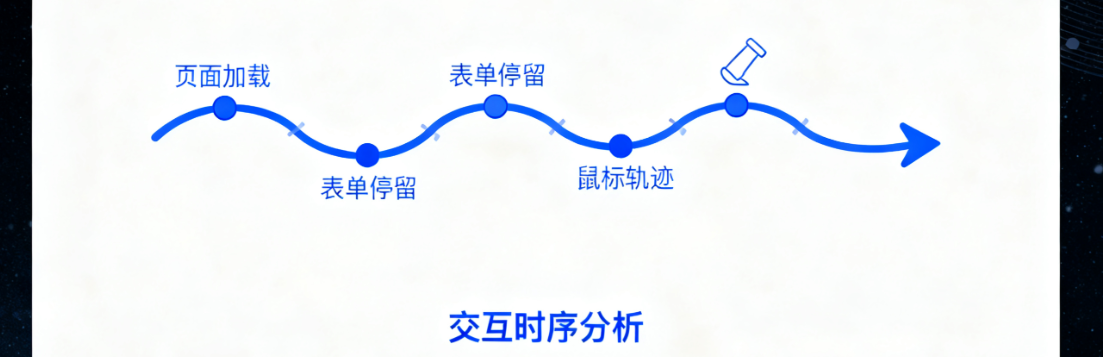

- séquence temporelle interactiveLes données sont enregistrées sur l'ensemble du parcours de l'utilisateur, depuis le chargement de la page jusqu'à la soumission d'un commentaire, y compris le temps d'attente entre les champs du formulaire et la cohérence de la trajectoire de la souris.

- Environnement du navigateurDétecte les paramètres de l'environnement frontal tels que les capacités d'exécution de JavaScript, l'état de la prise en charge des cookies et les changements de résolution d'écran.

- Modèle de génération de contenuLes commentaires : Analysez la vitesse de saisie du contenu des commentaires et vérifiez s'il y a beaucoup d'opérations de copier-coller.

2.2 Évaluation des risques et prise de décision en temps réel

Les données comportementales sont introduites en temps réel dans le moteur d'évaluation des risques. Le moteur calcule un score de risque pour chaque demande soumise sur la base d'un modèle d'apprentissage automatique. En fonction du score, le système prend différentes décisions :

- risque élevéLes commentaires sont directement placés dans la file d'attente des messages ou attendent d'être examinés par une personne.

- risque moyenDéclencher une validation secondaire insensée ou marquer le commentaire comme "suspect" en vue d'un examen prioritaire.

- risque élevéLa demande est rejetée d'emblée et l'empreinte comportementale peut être ajoutée à une liste noire temporaire.

2.3 Boucle de rétroaction fermée pour un apprentissage continu

L'intelligence du système se reflète dans sa capacité à évoluer. Les opérations d'examen des commentaires par les administrateurs du site (par exemple, le passage de commentaires légitimes qui ont été mal jugés ou la suppression de commentaires de spam qui ont été manqués) sont transmises au modèle analytique en tant que signal de retour important. Ces données sont utilisées pour recycler périodiquement le modèle afin qu'il puisse s'adapter aux nouveaux changements dans les tactiques de spam et assurer une protection plus intelligente au fur et à mesure qu'il est utilisé.

III. déploiement pratique : construction d'un système de défense hybride

L'architecture anti-spam idéale de la prochaine génération n'est pas un abandon complet des solutions traditionnelles, mais une intégration organique des anciennes et des nouvelles technologies pour former un système de défense en profondeur.

3.1 Modernisation de la technologie traditionnelle des pots de miel

Configurer le formulaire de commentaire avec un élément cachéchamp de mielCette tactique classique reste valable dans la nouvelle architecture. Il est important de noter que la logique de génération et de détection de ces champs de pots de miel peut désormais être gérée dynamiquement par les nœuds périphériques du CDN. Les robots ne peuvent pas facilement identifier les pots de miel en analysant le code HTML source, ce qui améliore considérablement le taux de réussite du piégeage.

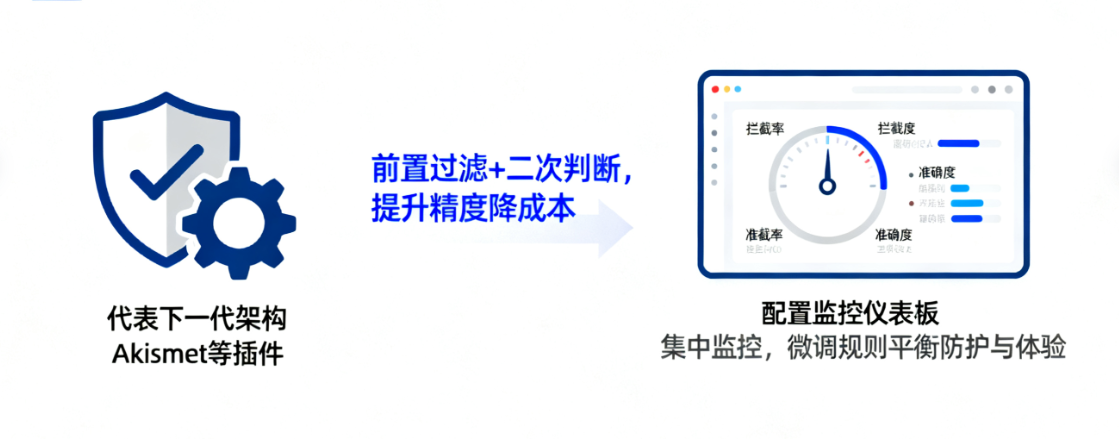

3.2 Synergie avec les plug-ins existants

Les architectures de nouvelle génération n'ont pas vocation à remplacer lesAkismetet d'autres grands services, mais plutôt de les compléter. Le système d'analyse comportementale de l'architecture peut être utilisé comme pré-filtre pour intercepter directement les soumissions avec un niveau de certitude de spam, et transmettre les soumissions incertaines avec des données d'analyse comportementale supplémentaires à Akismet pour un jugement secondaire. Cette collaboration améliore la précision du jugement d'Akismet et réduit également le nombre d'appels à l'API, ce qui pourrait réduire les coûts du service.

3.3 Configuration et surveillance du tableau de bord

Fournit un tableau de bord centralisé permettant aux webmasters de surveiller l'état de fonctionnement de l'ensemble du système anti-spam. Le tableau de bord affiche des indicateurs clés, tels que le taux de blocage de la couche périphérique, la précision du modèle d'analyse comportementale et la tendance du nombre de commentaires reçus par le site source. Les administrateurs peuvent ajuster avec précision la sensibilité des règles de bordure et des modèles comportementaux en fonction des schémas de trafic et des caractéristiques d'attaque de leurs propres sites web, afin d'obtenir le meilleur équilibre entre l'effet de protection et l'expérience de l'utilisateur.

Conclusion : penser à l'avenir

L'architecture de défense intelligente basée sur le CDN et l'analyse comportementale représente un changement fondamental. Elle permet au travail anti-spam des sites WordPress de passer d'une réponse passive à un avertissement actif, et d'une consommation de ressources à une optimisation des performances. Pour les grands sites dont la moyenne des visites quotidiennes est très élevée et qui sont en proie au spam, cette architecture permet non seulement de résoudre les problèmes opérationnels actuels, mais aussi de mettre en place un système de protection résilient qui peut évoluer en même temps que les menaces. Bien que le déploiement initial soit plus complexe que l'installation d'un plug-in traditionnel, les économies de ressources serveur, l'efficacité de la gestion et le niveau de sécurité du site jetteront des bases solides pour la stabilité et le développement à long terme du site. Il s'agit sans aucun doute de la direction d'évolution inévitable de la technologie anti-spam de WordPress pour l'avenir.

Lien vers cet article :https://www.361sale.com/fr/80111L'article est protégé par le droit d'auteur et doit être reproduit avec mention.

![Emoji[wozuimei]-Photonflux.com | Service professionnel de réparation de WordPress, dans le monde entier, réponse rapide](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![Émoticône [baoquan] - Photon Wave Network | Services professionnels de réparation WordPress, couverture mondiale, réponse rapide](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

Pas de commentaires