Déploiement du site webCertificat SSLAu cours du processus, les utilisateurs sont souvent confrontés à une situation déroutante : la procédure d'installation du certificat signale un échec, mais le message d'erreur fait référence à des problèmes de résolution DNS. Les statistiques indiquent qu'environ 281 certificats Let's Encrypt sur 3 ne peuvent être émis directement en raison de problèmes de résolution DNS.Configuration DNSLe problème. Derrière cette défaillance interfonctionnelle se cache le lien inextricable entre les mécanismes rigoureux de vérification des noms de domaine des autorités de certification SSL et la configuration DNS. Comprendre cette relation est essentiel pour résoudre les obstacles au déploiement des certificats et prévenir les interruptions de service.

Chapitre 1 : Poignée de main obligatoire pour la délivrance d'un certificat SSL et la vérification du nom de domaine

La délivrance de certificats SSL ne consiste pas simplement à fournir des documents, mais plutôt à un processus par lequel un organisme faisant autorité vérifie le contrôle du demandeur sur un nom de domaine désigné. Cette étape de vérification repose en grande partie sur le bon fonctionnement du système DNS.

1.1 Méthodes principales pour la vérification des noms de domaine

Les autorités de certification utilisent principalement trois méthodes de vérification, dont deux sont directement liées au DNS :

- Validation de fichiers HTTP: Nécessite le placement d'un fichier de validation spécifique dans le répertoire racine du site Web, auquel l'autorité de certification accède via HTTP. Cette méthode nécessite que le nom de domaine soit correctement résolu vers le serveur soumis à la validation.

- Validation des enregistrements DNS: Nécessite l'ajout d'un enregistrement TXT spécifique à la configuration DNS du nom de domaine. L'autorité de certification interroge directement le système DNS pour vérifier l'existence et l'exactitude de cet enregistrement. Il s'agit de la méthode de vérification automatisée la plus couramment utilisée.

- Vérification de l'adresse e-mailEnvoyez un e-mail de vérification à l'adresse e-mail de l'administrateur enregistré du domaine. Cette méthode est indirectement liée à l'enregistrement MX dans le DNS.

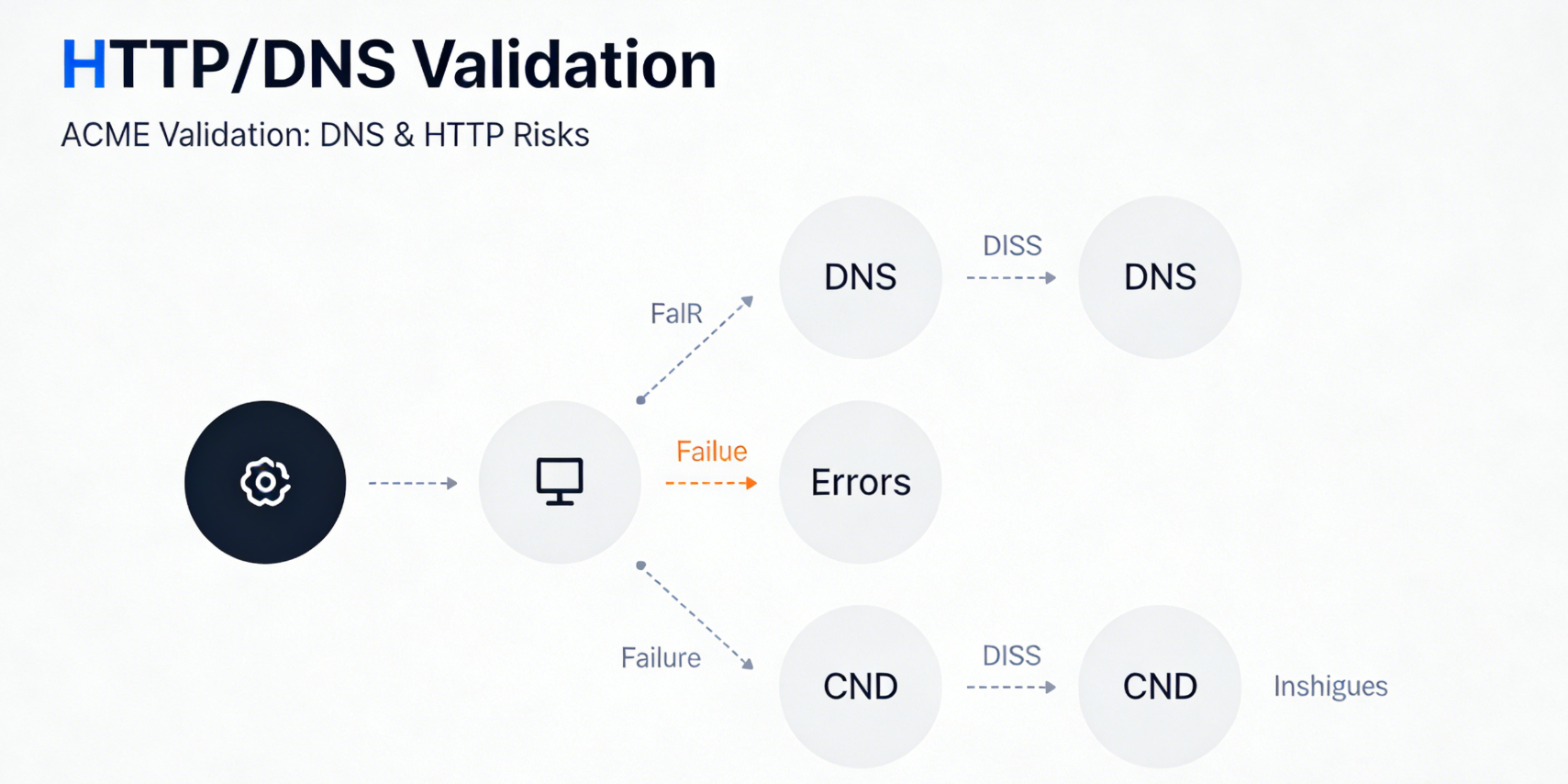

1.2 Les défis liés à l'automatisation de Let's Encrypt et du protocole ACME

Les services gratuits et automatisés de délivrance de certificats, tels que Let's Encrypt, utilisent généralementProtocole ACMECe protocole repose largement sur les méthodes de vérification HTTP ou DNS.Lorsque des clients automatisés demandent des certificats, ils déclenchent des demandes de validation en temps réel auprès de l'autorité de certification (CA). Si des problèmes de résolution de domaine surviennent à ce stade, qu'ils soient dus à des enregistrements A incorrects, à une propagation DNS incomplète ou à des CDN mal configurés, la demande de validation peut ne pas parvenir au serveur d'origine prévu ou ne pas localiser l'enregistrement TXT spécifié. Cela interrompt immédiatement l'ensemble du processus de délivrance du certificat, ce qui peut entraîner l'affichage de messages d'erreur contenant des avertissements tels que « Problème DNS », « Connexion refusée » ou « Erreur DNS d'origine ».

Chapitre deux : Analyse de scénarios typiques de failles transversales

Les échecs d'installation de certificats SSL accompagnés d'erreurs DNS proviennent généralement des lacunes de configuration suivantes.

2.1 Scénario A : enregistrements DNS de base manquants ou incorrects

C'est la cause fondamentale. Le nom de domaine demandé, ou son sous-domaine spécifique utilisé pour la vérification, ne dispose pas de l'enregistrement A ou CNAME correct dans le DNS public, ce qui l'empêche d'être résolu en une adresse IP de serveur valide.

- Manifestation de défautLes clients de certificats (tels que Certbot) ou les panneaux de contrôle d'hébergement échouent rapidement pendant le processus de demande, avec des erreurs indiquant explicitement que le nom de domaine ne peut pas être résolu ou que la connexion au serveur de vérification a échoué. La demande de vérification de l'autorité de certification ne peut pas être émise car l'adresse IP cible ne peut pas être localisée.

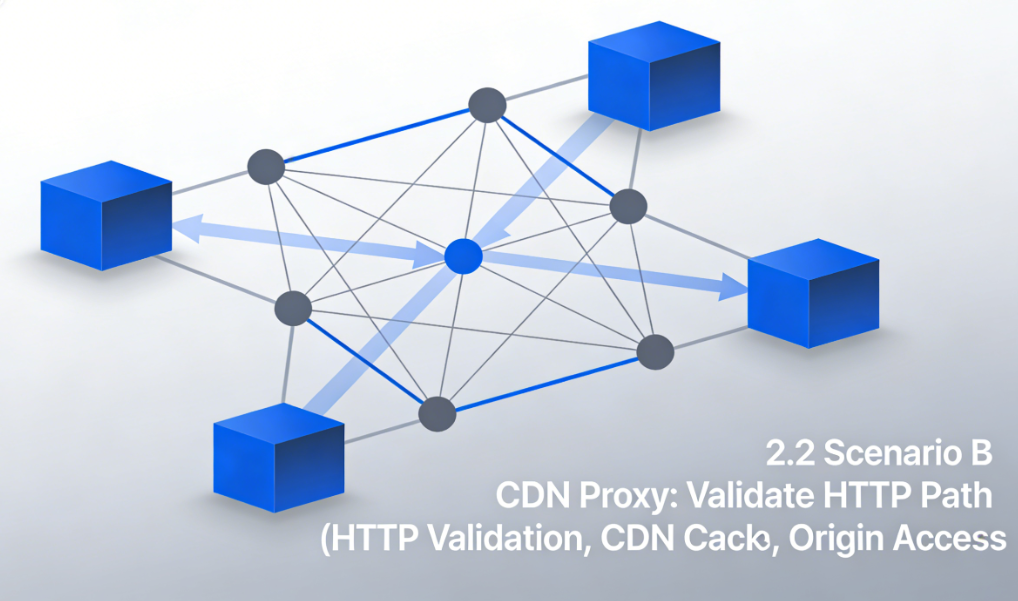

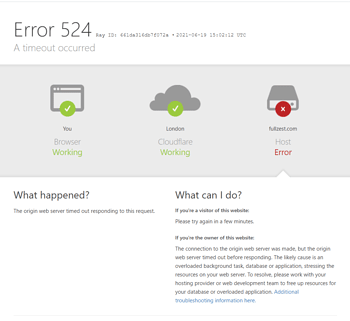

2.2 Scénario B : Conflit entre le statut du proxy CDN et le chemin de vérification

Le site Web a mis en place Cloudflare et d'autres CDN, tout le trafic étant proxyé ; cependant, la configuration de vérification des certificats est incorrecte.

- Détails du conflitSi la vérification des fichiers HTTP est utilisée et que l'enregistrement A du domaine pointe vers un CDN avec proxy activé (Orange Cloud), la demande de vérification de l'autorité de certification sera reçue par le nœud périphérique du CDN. Si ce nœud ne dispose pas d'un fichier de vérification mis en cache et que sa configuration pour la récupération à partir du serveur d'origine contient des erreurs, l'autorité de certification ne pourra pas non plus obtenir le fichier de vérification. Cela simule une erreur DNS où le serveur d'origine est inaccessible.

- crêteLors de l'authentification HTTP, il faut s'assurer que l'autorité de certification (CA) peut accéder au fichier de vérification sur le serveur d'origine, soit directement, soit via un backend CDN correctement configuré.

2.3 Scénario C : Mauvaise configuration des enregistrements TXT dans la validation DNS

Lorsque vous sélectionnez la méthode de vérification DNS, l'outil d'automatisation fournit une chaîne unique qui doit être ajoutée en tant que nom de domaine spécifique (par exemple, acme-challenge.exemple.comla valeur de l'enregistrement TXT.

- erreur communeL'enregistrement TXT a été ajouté par erreur sous un nom de domaine incorrect ; la valeur de l'enregistrement contenait des guillemets superflus ou des erreurs de formatage ; la vérification a été lancée avant la fin de la propagation DNS après l'ajout de l'enregistrement ; le serveur DNS faisant autorité pour le domaine hébergeant l'enregistrement TXT présentait des problèmes de réponse.

- ConséquencesLorsque CA interroge cet enregistrement TXT, il reçoit une réponse vide ou une valeur d'erreur, ce qui entraîne un échec de la vérification. Les messages d'erreur peuvent inclure « DNS query timed out » (Délai d'attente de la requête DNS expiré) ou « invalid TXT record » (Enregistrement TXT non valide).

2.4 Scénario D : Isolement du réseau du serveur source ou blocage par un pare-feu

Bien que la résolution DNS soit correcte, l'environnement réseau du serveur d'origine bloque les connexions entrantes provenant du serveur de validation de l'autorité de certification.

- analyséLa plage d'adresses IP du serveur de validation de l'autorité de certification peut être bloquée par inadvertance par les règles du pare-feu du serveur d'origine, le groupe de sécurité du fournisseur de services cloud ou la politique réseau du fournisseur d'hébergement. Cela entraîne le rejet des demandes de validation au niveau de la couche TCP/IP, ce qui se traduit par des symptômes similaires à ceux d'un serveur incapable de résoudre ou de se connecter via DNS.

Chapitre 3 : Liste de contrôle de l'état du DNS avant le déploiement du certificat SSL

Avant de cliquer sur le bouton « Installer le certificat SSL », effectuer les vérifications systématiques suivantes peut considérablement augmenter le taux de réussite.

3.1 Vérification de la résolution du nom de domaine de base

Effectuez une inspection approfondie à l'aide d'outils en ligne de commande.

- Exécuter une requête d'enregistrementExécuter dans le terminal

dig A votredomaine.com @8.8.8.8Vérifiez que l'adresse IP renvoyée correspond à celle de votre serveur d'origine. - Effectuer des vérifications globales de résolutionÀ l'aide d'un outil de recherche DNS en ligne, entrez votre nom de domaine pour vérifier si les adresses IP résolues à partir de plusieurs nœuds mondiaux sont cohérentes et exactes. Cela permet d'exclure les problèmes locaux.cache DNSou des problèmes régionaux de pollution DNS.

3.2 Vérification de la configuration du CDN

Si vous utilisez un CDN, veuillez suivre les étapes de vérification suivantes via le panneau de contrôle de connexion :

- Confirmer le statut du proxyPour les sous-domaines destinés à la vérification, envisagez de définir temporairement leur statut de proxy sur « DNS uniquement » (nuage gris) afin de permettre aux demandes de vérification de l'autorité de certification d'atteindre directement le serveur d'origine, évitant ainsi la complexité introduite par la couche CDN. Le proxy peut être restauré une fois la vérification terminée.

- Vérifiez les paramètres du backendAssurez-vous que le nom d'hôte ou l'adresse IP du serveur d'origine spécifié dans la configuration CDN est correct et que l'adresse du serveur d'origine lui-même peut être résolue et accessible publiquement.

3.3 Préconfiguration et test des enregistrements de vérification DNS

Si vous prévoyez d'utiliser la vérification DNS, vous pouvez répéter manuellement le processus de vérification.

- Ajoutez à l'avance des enregistrements TXT de test.Dans le panneau DNS, ajoutez un enregistrement TXT pour un sous-domaine de test en utilisant une valeur simple. Après avoir attendu quelques minutes, utilisez

dig TXT test.votredomaine.comRequête de commande, confirmant que la valeur de l'enregistrement est désormais visible globalement. - Évaluation des API des fournisseurs DNSSi vous utilisez des outils automatisés, vérifiez si votre fournisseur DNS prend en charge les mises à jour automatiques basées sur l'API pour les enregistrements TXT. Si ce n'est pas le cas, préparez-vous à ajouter les enregistrements manuellement.

3.4 Vérification des règles réseau et pare-feu

Contactez votre hébergeur ou vérifiez vous-même la configuration du serveur :

- Vérifiez que les ports 80 et 443 sont ouverts.Assurez-vous que les ports 80 et 443 du serveur d'origine sont ouverts au réseau public et ne sont pas soumis à des règles de pare-feu limitant l'accès à certaines plages d'adresses IP.

- Identifier la plage d'adresses IP de l'autorité de certificationConsultez la documentation de l'autorité de certification sélectionnée pour connaître la plage d'adresses IP que ses serveurs de validation peuvent utiliser et assurez-vous que ces plages ne figurent pas dans la liste de blocage du pare-feu.

Chapitre 4 : Vérification croisée du cheminement après la survenue d'un défaut

Lorsque l'installation SSL échoue et signale des erreurs liées au DNS, procédez au dépannage en suivant cette procédure.

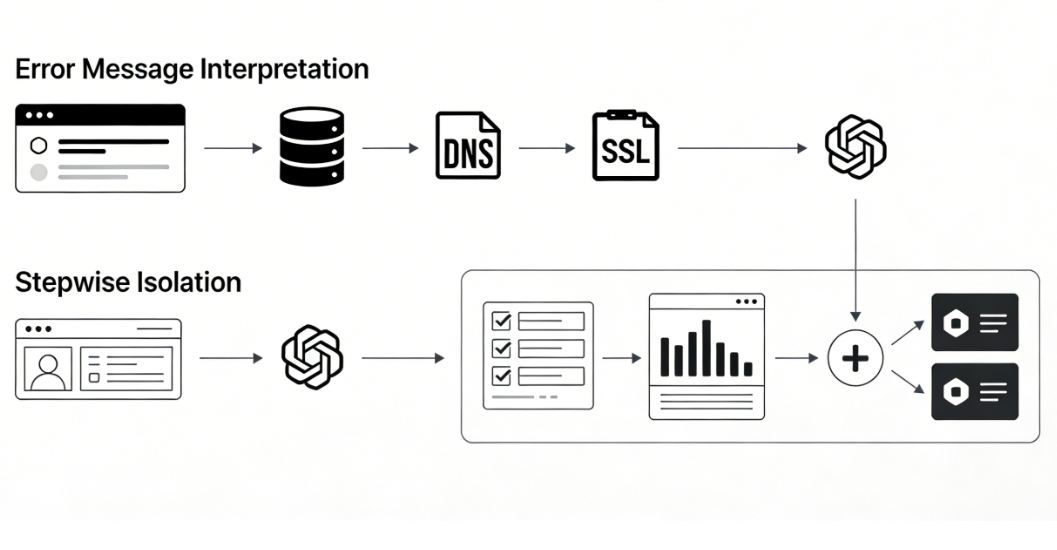

4.1 Interprétation des messages d'erreur

Examinez attentivement les journaux d'erreurs renvoyés par le client ou le panneau. Des termes clés tels que « NXDOMAIN » indiquent un enregistrement manquant ; « Connexion refusée » signifie que le serveur a refusé la connexion ; « Délai d'attente expiré » peut indiquer des problèmes de réseau ou de pare-feu.

4.2 Problème d'isolement par étapes

- première étapeDésactivez temporairement le proxy CDN pour éliminer les interférences CDN.

- deuxième étapeUtilisez la méthode d'authentification HTTP la plus simple en plaçant manuellement un fichier test dans le répertoire racine du serveur d'origine. Essayez d'accéder directement à l'URL complète du fichier via un navigateur à partir d'un réseau externe pour vérifier son accessibilité.

- troisième étapeSi vous utilisez la validation DNS, utilisez un outil tiers pour interroger l'enregistrement TXT requis, afin de confirmer son existence et que la valeur correspond exactement.

4.3 Simulation de vérification de l'exécution

Avant de commencer le processus de demande de certificat, de nombreux outils automatisés fournissent --simulation ou option mode test. Ce mode effectue toutes les étapes de validation à l'exception de l'émission proprement dite, servant ainsi de méthode de pré-vérification sûre et efficace.

résumés

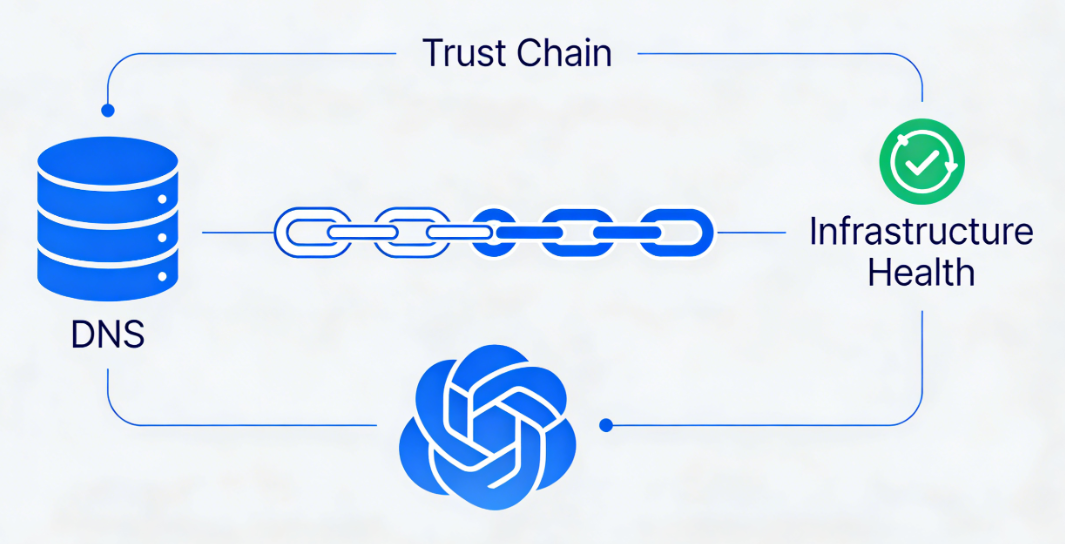

L'erreur DNS Origin rencontrée lors de l'installation du certificat SSL constitue essentiellement un contrôle obligatoire de l'intégrité de l'infrastructure dans le cadre du mécanisme d'établissement de la chaîne de confiance sur Internet. Elle expose les vulnérabilités de tous les points de configuration de la chaîne, de la résolution des noms de domaine et des règles de proxy CDN aux politiques réseau des serveurs.

Pour résoudre ces problèmes, il faut dépasser les limites spécifiques du « SSL » ou du « DNS » et adopter une perspective systémique : avant le déploiement, traiter la santé de la résolution DNS, la clarté de la configuration CDN et l'ouverture de la politique réseau comme un ensemble tripartite de critères de vérification ; en cas de défaillance, suivre une logique de diagnostic progressive allant de l'interprétation des journaux d'erreurs à l'isolation des méthodes de vérification, pour finir par un recoupement minutieux de chaque élément de configuration.Cette capacité de dépannage interdisciplinaire garantit non seulement le déploiement réussi des certificats de sécurité, mais améliore également de manière fondamentale la robustesse et la fiabilité de l'ensemble de l'infrastructure du site web.

Lien vers cet article :https://www.361sale.com/fr/82248L'article est protégé par le droit d'auteur et doit être reproduit avec mention.

![Emoji[wozuimei]-Photonflux.com | Service professionnel de réparation de WordPress, dans le monde entier, réponse rapide](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![Émoticône [baoquan] - Photon Wave Network | Services professionnels de réparation WordPress, couverture mondiale, réponse rapide](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

Pas de commentaires