introducción

muchos deWordPressLos webmasters creen que, tras instalar un plugin antispam para comentarios, su sitio está a salvo. Este error se debe a la idea de que el spam sólo existe en la zona de comentarios. La verdad es que los spambots modernos son sofisticados y omnipresentes. Escanean sistemáticamente todas las interfaces abiertas de un sitio web, buscando cualquier resquicio por el que se pueda inyectar información. Centrar todos sus esfuerzos de defensa en el módulo de comentarios es como reforzar sólo la puerta principal dejando abiertas la puerta trasera, las ventanas y los conductos de ventilación.

Este artículo pretende revelar esos "rincones ocultos" que a menudo se pasan por alto para ayudarle a crear un sistema de protección antispam para WordPress realmente completo.

Capítulo 1: Formulario de contacto - Los buzones abiertos más favorecidos

El formulario de contacto es el elemento vital de la comunicación de un sitio web con los visitantes y, al estar abierto a todo el mundo, es un objetivo prioritario para los robots de spam.

1.1 Formas de infiltración de spam

Los atacantes utilizarán scripts automatizados para enviar grandes cantidades de mensajes publicitarios, enlaces de phishing o caracteres sin sentido a su formulario de contacto. Esto no solo llenará su bandeja de entrada, sino que es más probable que oculte las consultas realmente importantes de los clientes.

1.2 Medios de defensa eficaces

- empezar a utilizarHoneypotCampos trampa: Añade un campo al formulario que no sea visible para los humanos, pero sí para los bots. Si se rellena este campo, el sistema determina que el remitente es un bot y bloquea silenciosamente el envío. Esta es una forma ligera y eficiente de procesamiento.

- Integrar servicios de filtrado inteligente: Considere la posibilidad de utilizar servicios especializados para validar los envíos de formularios. Estos servicios son capaces de analizar el comportamiento y los datos del envío para determinar si se trata de spam o no.

- Aplicar problemas matemáticos sencillos para verificar: Añade una pregunta matemática básica al formulario, como "3 + 5 = ? . Este método es sencillo pero eficaz para bloquear un gran número de bots básicos.

Capítulo 2: Página de registro de usuario - Puerta de acceso a las cuentas de Guardian

Si un sitio de registro abierto no dispone de salvaguardias, es probable que se haya convertido en una planta de fabricación de cuentas fraudulentas.

2.1 Peligros potenciales de los ataques de spam

Los elementos maliciosos utilizan bots para registrar cuentas en masa con el fin de publicar contenidos spam, difundir mala información en foros e incluso utilizar los privilegios de estas cuentas para llevar a cabo ciberataques de mayor nivel, consumiendo recursos del servidor y destruyendo la ecología de los sitios web.

2.2 Defensas clave

- Permitir a los administradores revisar manualmente las inscripciones: En "Ajustes" > "General" de WordPress, marque "Cualquiera puede registrarse", asegúrese de seleccionar "Rol predeterminado para nuevos usuarios" como "Suscriptor" u otros permisos de bajo nivel, y habilite la verificación manual de correo electrónico o la revisión del administrador. Después de marcar "Cualquiera puede registrarse", asegúrese de seleccionar "Rol predeterminado para nuevos usuarios" como "Suscriptor" y otros permisos de bajo nivel, y habilite la verificación manual por correo electrónico o la auditoría del administrador.

- Utilice un código de invitación para registrarse en el sistema: Restringe el acceso al registro a los usuarios con un código de invitación específico. Esto elimina fundamentalmente la posibilidad de registro masivo anónimo.

- Limitar la frecuencia de registro: Limite la frecuencia de las solicitudes de registro desde la misma dirección IP, por ejemplo, un solo intento de registro en un minuto, mediante reglas del servidor o complementos específicos.

Capítulo 3: Reseñas de productos de WooCommerce: la piedra angular de la credibilidad del comercio electrónico

Para los webmasters que gestionan tiendas online, las reseñas de productos son un elemento central para generar confianza e impulsar las ventas. También se trata de un área de alto spam.

3.1 Impactos negativos de la evaluación de la basura

Las reseñas de productos falsas y publicitadas pueden dañar seriamente la credibilidad de una tienda, engañar a los consumidores potenciales y reducir las tasas de conversión. Limpiar estas reseñas de spam lleva mucho tiempo y costes innecesarios.

3.2 Programas de protección específicos

- Evaluación obligatoria posterior al inicio de sesión: Establezca que sólo los usuarios registrados puedan enviar reseñas de productos. Esta función está disponible enWooCommercese activa directamente en la configuración para vincular los permisos de evaluación a cuentas de usuario verificadas.

- Función de verificación de compras: Activa la opción "Permitir opiniones sólo de propietarios verificados". Esto significa que solo los usuarios que hayan comprado realmente este artículo en la tienda podrán dejar una reseña.

- Habilitar mecanismos de revisión de las evaluaciones: Al igual que ocurre con las reseñas de artículos, todas las reseñas de productos recién enviadas se colocan primero en una cola de espera y son comprobadas por un administrador antes de decidir si se muestran públicamente.

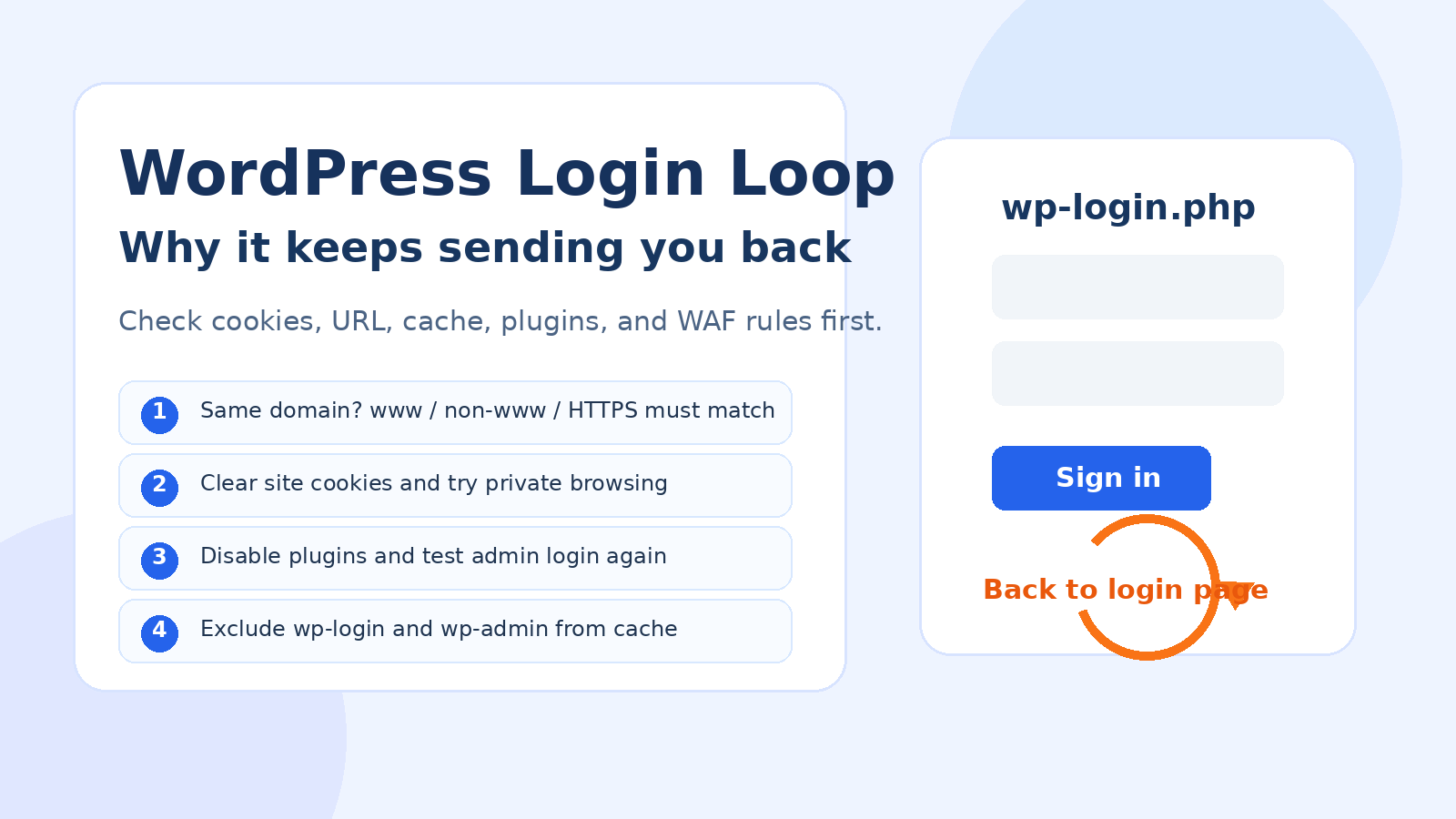

Capítulo 4: La página de inicio de sesión: cómo detener el ataque por fuerza bruta

wp-login.php Esta página es el punto de entrada estándar a WordPress, que soporta constantes ataques de cracking por fuerza bruta.

4.1 Principios de ataque de la violación por fuerza bruta

Los atacantes utilizan herramientas automatizadas para probar miles de combinaciones de nombre de usuario y contraseña en un intento de forzar su entrada en el backend de su sitio web. Este ataque genera un gran número de solicitudes de spam que consumen ancho de banda y recursos del servidor.

4.2 Métodos para mejorar la página de inicio de sesión

- Cambiar la dirección de inicio de sesión por defecto: Cambiar el inicio de sesión por defecto utilizando el plugin de seguridadURLPor ejemplo

yoursite.com/wp-login.phpcambiar entu-sitio.com/mi-entrada-secreta. Esto invalida inmediatamente los scripts automatizados que se dirigen a direcciones estándar. - Aplicar restricciones a los intentos de inicio de sesión: Configure reglas de seguridad para bloquear temporalmente la misma IP o exigir una autenticación secundaria cuando la misma IP introduzca continuamente contraseñas erróneas un determinado número de veces en un breve periodo de tiempo.

- Aplique la autenticación de dos factores: Habilita la autenticación de dos factores para los administradores y otros usuarios con privilegios elevados. Incluso en el desafortunado caso de que le roben la contraseña, un atacante no podrá iniciar sesión con éxito sin un segundo dispositivo suyo (por ejemplo, un código de verificación de teléfono móvil).

Capítulo 5: La interfaz XML-RPC: la puerta trasera olvidada del sistema

XML-RPCes una interfaz de comunicación remota para WordPress que permite a los usuarios publicar entradas a través de un cliente externo. Sin embargo, en el entorno actual, se suele abusar más de ella para realizar ataques.

5.1 Formas en las que se puede abusar de XML-RPC

Los atacantes utilizan principalmente sus sistema.multicall que realiza cientos de intentos de inicio de sesión en una sola petición, haciendo que el cracking por fuerza bruta sea exponencialmente más eficiente. También puede utilizarse para lanzarDDoSAtaque.

5.2 Recomendaciones para el manejo de interfaces XML-RPC

- Evaluar la necesidad de desactivar XML-RPC: Si no utilizas una aplicación móvil u otra herramienta de publicación remota que requiera esta función, lo más seguro es desactivarla por completo. Para ello, desactívela en el directorio raíz de la carpeta

.htaccesspara añadir un sencillo fragmento de código para conseguirlo. - Gestiónelo mediante el complemento de seguridad: La mayoría de los principales plugins de seguridad de WordPress ofrecen la opción de desactivar o gestionar la funcionalidad XML-RPC, y usted puede optar por desactivarla por completo o sólo sus características de alto riesgo, según sea necesario.

observaciones finales

Construir una sólida defensa antispam en WordPress requiere mirar más allá de la sección de comentarios. Los formularios de contacto, el registro de usuarios, las reseñas de productos, las páginas de inicio de sesión y las interfaces XML-RPC son rincones aparentemente menores que, en conjunto, forman el esquema general de la seguridad de su sitio web. Echando un vistazo a todos y cada uno de ellos y aplicando la protección adecuada, su sitio web puede ser realmente sólido como una roca y mantenerse alejado del spam.

| Contacte con nosotros | |

|---|---|

| ¿No puede leer el tutorial? Póngase en contacto con nosotros para obtener una respuesta gratuita. Ayuda gratuita para sitios personales y de pequeñas empresas |

Servicio de atención al cliente WeChat

|

| ① Tel: 020-2206-9892 | |

| ② QQ咨询:1025174874 | |

| (iii) Correo electrónico: [email protected] | |

| ④ Horario de trabajo: de lunes a viernes, de 9:30 a 18:30, días festivos libres | |

Enlace a este artículo:https://www.361sale.com/es/79892/El artículo está protegido por derechos de autor y debe ser reproducido con atribución.

![Emoji[wozuimei]-Photonflux.com | Servicio profesional de reparación de WordPress, en todo el mundo, respuesta rápida](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![Emoticono [baoquan] - Photon Wave Network | Servicios profesionales de reparación de WordPress, cobertura mundial, respuesta rápida](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

Sin comentarios