introductif

de nombreuxWordPressLes webmasters pensent qu'après avoir déployé un plugin anti-spam pour les commentaires, leur site est en sécurité. Cette idée fausse courante découle de la notion selon laquelle le spam n'existe que dans la zone des commentaires. En réalité, les spambots modernes sont sophistiqués et omniprésents. Ils analysent systématiquement toutes les interfaces ouvertes d'un site web, à la recherche de failles dans lesquelles injecter des informations. Concentrer tous vos efforts de défense sur le module des commentaires revient à renforcer uniquement la porte d'entrée en laissant ouverts la porte de derrière, les fenêtres et les conduits d'aération.

Cet article vise à révéler ces "coins cachés" souvent négligés afin de vous aider à mettre en place un système de protection antispam WordPress vraiment complet.

Chapitre 1 : Formulaire de contact - Les boîtes aux lettres ouvertes les plus appréciées

Le formulaire de contact est l'élément vital de la communication d'un site web avec ses visiteurs et, parce qu'il est ouvert à tous, il constitue une cible de choix pour les spambots.

1.1 Formes d'infiltration du spam

Les attaquants utilisent des scripts automatisés pour envoyer de grandes quantités de messages publicitaires, de liens d'hameçonnage ou de caractères sans signification dans votre formulaire de contact. Non seulement cela remplit votre boîte de réception, mais il est plus probable que cela masque les demandes de renseignements vraiment importantes des clients.

1.2 Des moyens de défense efficaces

- commencer à utiliserPot de mielChamps de pièges : Ajoutez au formulaire un champ qui n'est pas visible pour les humains, mais qui l'est pour les robots. Si ce champ est rempli, le système détermine que l'expéditeur est un robot et bloque silencieusement l'envoi. Il s'agit d'une méthode de traitement légère et efficace.

- Intégrer des services de filtrage intelligents : Envisagez d'utiliser des services spécialisés pour valider les soumissions de formulaires. Ces services sont capables d'analyser le comportement et les données des soumissions pour déterminer s'il s'agit de spam ou non.

- Mettre en œuvre des problèmes mathématiques simples à vérifier : Ajoutez une question mathématique de base au formulaire, telle que "3 + 5 = ?". . Cette méthode est simple mais efficace pour bloquer un grand nombre de robots de base.

Chapitre 2 : Page d'enregistrement de l'utilisateur - Passerelle vers les comptes Guardian

Si un site d'enregistrement ouvert n'a pas mis en place de mesures de protection, il est probable qu'il soit devenu une usine de fabrication de comptes frauduleux.

2.1 Risques potentiels des attaques de spam

Des éléments malveillants utilisent des bots pour enregistrer des comptes en masse afin de publier du contenu indésirable, de diffuser de mauvaises informations dans les forums et même d'utiliser les privilèges de ces comptes pour mener des cyberattaques de plus haut niveau, en consommant les ressources des serveurs et en détruisant l'écologie des sites web.

2.2 Principales défenses

- Permettre aux administrateurs d'examiner manuellement les enregistrements : Dans WordPress "Settings" > "General", cochez "Anyone can register", assurez-vous de sélectionner "Default role for new users" as "Subscriber" or other low-level permissions, and enable manual email verification or administrator review. Après avoir coché "Tout le monde peut s'inscrire", assurez-vous de sélectionner "Rôle par défaut pour les nouveaux utilisateurs" comme "Abonné" et d'autres autorisations de bas niveau, et activez la vérification manuelle des courriels ou l'audit d'arrière-plan par l'administrateur.

- Utilisez un code d'invitation pour vous inscrire au système : Restreint l'accès à l'enregistrement aux utilisateurs disposant d'un code d'invitation spécifique. Cela élimine fondamentalement la possibilité de procéder à des inscriptions en masse anonymes.

- Limiter la fréquence d'enregistrement : Limiter la fréquence des demandes d'enregistrement provenant de la même adresse IP, par exemple une seule tentative d'enregistrement par minute, au moyen de règles côté serveur ou de modules d'extension spécifiques.

Chapitre 3 : Les évaluations de produits WooCommerce - la pierre angulaire de la crédibilité du commerce électronique

Pour les webmasters qui gèrent des boutiques en ligne, les avis sur les produits sont un élément essentiel pour instaurer la confiance et stimuler les ventes. Il s'agit également d'un domaine où le spam est très répandu.

3.1 Impacts négatifs de l'évaluation des déchets sauvages

Les faux avis sur les produits et les avis publicitaires peuvent gravement nuire à la crédibilité d'une boutique, induire en erreur les consommateurs potentiels et réduire les taux de conversion. Le nettoyage de ces avis de spam prend beaucoup de temps et d'argent inutiles.

3.2 Programmes de protection ciblés

- Évaluation obligatoire après l'ouverture de session : Seuls les utilisateurs connectés peuvent soumettre des avis sur les produits. Cette fonction est disponible dans la sectionWooCommerceest activé directement dans les paramètres afin de lier les autorisations d'évaluation aux comptes d'utilisateurs vérifiés.

- Fonction de vérification des achats : Activez l'option "Autoriser les avis uniquement des propriétaires vérifiés". Cela signifie que seuls les utilisateurs qui ont effectivement acheté cet article dans la boutique peuvent laisser un avis.

- Mettre en place des mécanismes d'examen des évaluations : Comme pour les critiques d'articles, toutes les nouvelles critiques de produits sont d'abord placées dans une file d'attente et vérifiées par un administrateur avant qu'il ne décide de les rendre publiques.

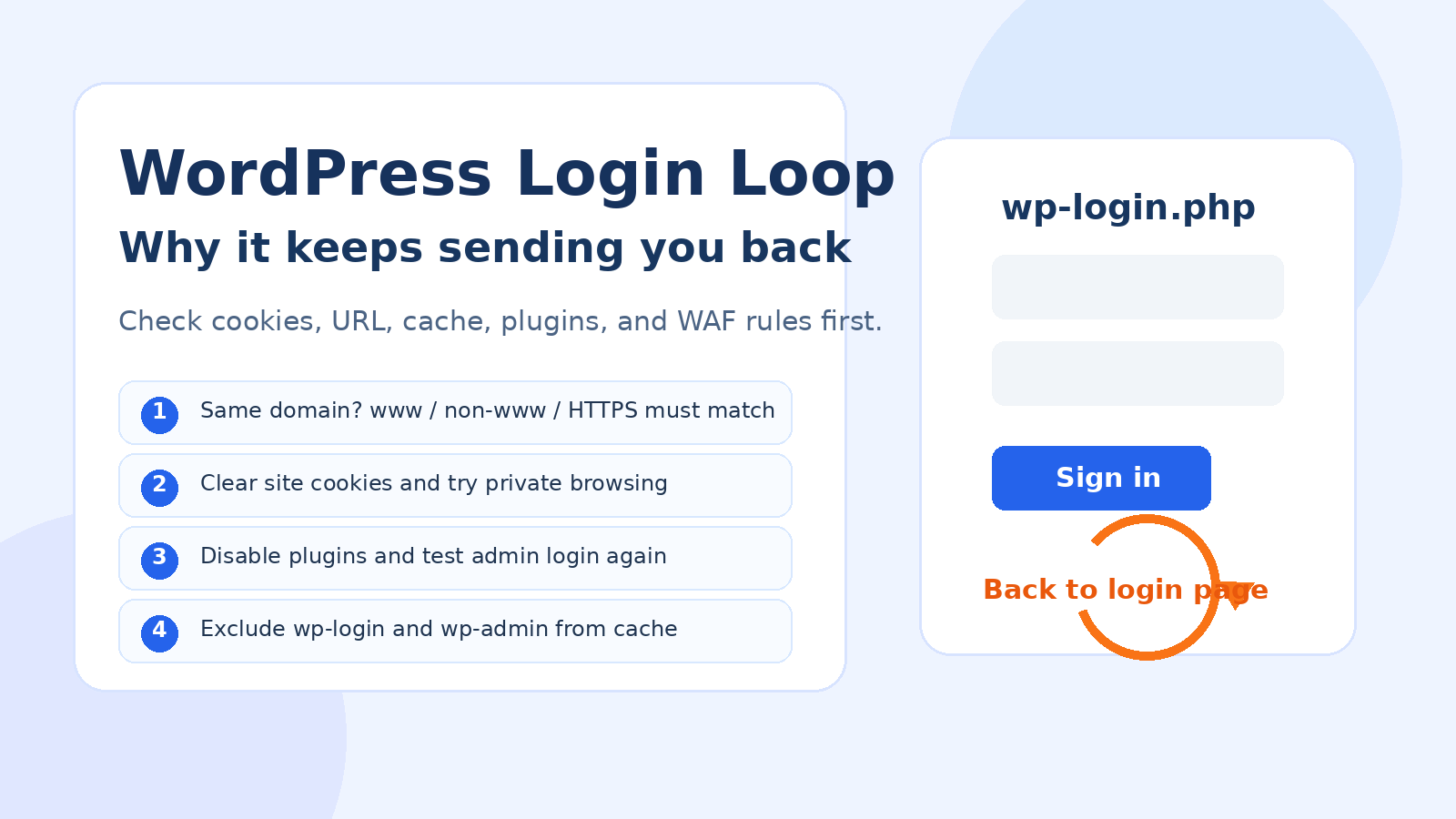

Chapitre 4 : La page de connexion - Arrêter l'assaut des brèches par force brute

wp-login.php Cette page est le point d'entrée standard de WordPress, qui fait l'objet d'attaques constantes par force brute.

4.1 Principes de l'attaque par force brute

Les attaquants utilisent des outils automatisés pour essayer des milliers de combinaisons de noms d'utilisateur et de mots de passe dans le but de s'introduire dans le backend de votre site web. Cette attaque génère elle-même un grand nombre de demandes de spam qui consomment la bande passante et les ressources du serveur.

4.2 Méthodes d'amélioration de la page de connexion

- Modifier l'adresse de connexion par défaut : Modifier le login par défaut à l'aide du plugin de sécuritéURLPar exemple, il s'agirait de

votresite.com/wp-login.phpse transformer enyoursite.com/my-secret-entry. Cela invalide immédiatement les scripts automatisés qui ciblent les adresses standard. - Appliquer des restrictions aux tentatives de connexion : Configurez des règles de sécurité pour verrouiller temporairement la même IP ou exiger une authentification secondaire lorsque la même IP saisit continuellement des mots de passe erronés un certain nombre de fois dans un court laps de temps.

- Appliquer l'authentification à deux facteurs : Activez l'authentification à deux facteurs pour les administrateurs et autres utilisateurs privilégiés. Même dans le cas malheureux d'un vol de mot de passe, un pirate ne pourra pas se connecter sans un second dispositif de votre part (par exemple, un code de vérification de téléphone portable).

Chapitre 5 : L'interface XML-RPC - La porte dérobée oubliée du système

XML-RPCest une interface de communication à distance pour WordPress qui permet aux utilisateurs de publier des articles par l'intermédiaire d'un client externe. Cependant, dans l'environnement actuel, elle est plus souvent utilisée à des fins d'attaques.

5.1 Façons dont XML-RPC peut être utilisé abusivement

Les attaquants utilisent principalement leur système.multicall qui effectue des centaines de tentatives de connexion en une seule requête, ce qui rend le piratage par force brute exponentiellement plus efficace. Il peut également être utilisé pour lancer desDDoSAttaque.

5.2 Recommandations pour le traitement des interfaces XML-RPC

- Évaluer la nécessité de désactiver XML-RPC : Si vous n'utilisez pas d'application mobile ou d'autre outil de publication à distance nécessitant cette fonctionnalité, le moyen le plus sûr est de la désactiver complètement. Pour ce faire, il suffit de la désactiver dans le répertoire racine du fichier

.htaccessafin d'ajouter un simple morceau de code pour y parvenir. - Gérez-le à l'aide du plug-in de sécurité : La plupart des principaux plugins de sécurité WordPress offrent la possibilité de désactiver ou de gérer la fonctionnalité XML-RPC, et vous pouvez choisir de la désactiver complètement ou seulement ses fonctions à haut risque, selon vos besoins.

remarques finales

Pour mettre en place une solide défense anti-spam sur WordPress, il faut regarder au-delà de la section des commentaires. Les formulaires de contact, l'enregistrement des utilisateurs, les évaluations de produits, les pages de connexion et les interfaces XML-RPC sont autant d'éléments apparemment mineurs qui, ensemble, forment le cadre général de la sécurité de votre site web. En examinant chacun d'entre eux et en appliquant la protection appropriée, votre site web peut vraiment être en or massif et à l'abri du spam.

Lien vers cet article :https://www.361sale.com/fr/79892/L'article est protégé par le droit d'auteur et doit être reproduit avec mention.

![Emoji[wozuimei]-Photonflux.com | Service professionnel de réparation de WordPress, dans le monde entier, réponse rapide](https://www.361sale.com/wp-content/themes/zibll/img/smilies/wozuimei.gif)

![Émoticône [baoquan] - Photon Wave Network | Services professionnels de réparation WordPress, couverture mondiale, réponse rapide](https://www.361sale.com/wp-content/themes/zibll/img/smilies/baoquan.gif)

Pas de commentaires