在网站运维过程中,许多站长在服务器或网站目录中发现名为 temp-write-test 的文件时,都会惊慌失措地怀疑是否中了病毒。事实上,这个文件在多数情况下并不是恶意文件,而是 WordPress 核心机制的一部分。本文将带你深入了解它的来历、作用与安全性,帮助判断“正常现象”与“潜在风险”。

一、什么是 temp-write-test 文件?

1.1 文件的出现位置

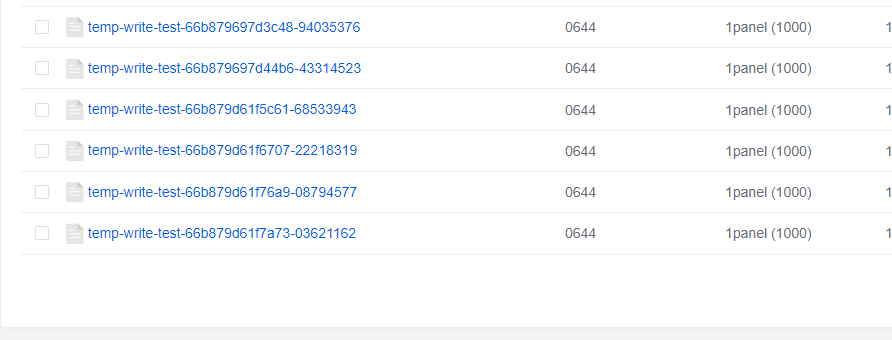

当在网站根目录或 /wp-content/、/wp-admin/ 等目录中看到 temp-write-test-XXXX.tmp(或类似随机后缀)文件时,这通常意味着 WordPress 或插件在测试服务器的写入权限。

1.2 文件的生成原因

WordPress 在执行某些操作时会验证服务器的写入能力,例如:

- 自动更新核心、主题或插件

- 上传媒体文件

- 创建缓存或临时文件

- 执行文件系统 API(如

WP_Filesystem())

在这些操作中,WordPress 会创建一个名为 temp-write-test 的临时文件,用于检测是否具备写入权限。测试成功后,它会被系统立即删除。

二、WordPress 临时文件机制详解

2.1 核心逻辑:文件写入权限检测

WordPress 内部通过 wp_tempnam() 函数生成临时文件。核心逻辑如下:

- 生成唯一文件名(如 temp-write-test-XXXX.tmp)

- 写入一个空文件

- 检查写入是否成功

- 删除测试文件

整个过程自动执行,不会对网站造成负担。

2.2 插件与缓存系统的参与

许多缓存插件(如 WP Rocket、LiteSpeed Cache、W3 Total Cache)或备份插件(如 UpdraftPlus)也会使用类似机制来测试路径可写性。temp-write-test 文件的出现并不一定是 WordPress 核心生成的,也可能来自插件的检查逻辑。

三、temp-write-test 是病毒吗?

3.1 正常情况下:不是病毒

若文件内容为空或仅包含测试文本(如“test”),且生成时间与网站操作(更新、上传、备份)接近,那么几乎可以确定它是安全的。

判断标准:

- 文件体积小于 1KB

- 文件名结构规范(如 temp-write-test-xxxx.tmp)

- 修改时间与插件操作相符

- 删除后不会频繁生成(除非有新的写入检测)

3.2 异常情况:可能被伪装

若文件具备以下特征,就需警惕:

- 文件中包含大量代码(特别是 PHP 可执行代码)

- 文件名相似但路径异常,如

/wp-includes/temp-write-test.php - 文件反复出现且无法删除

- 扫描工具提示包含恶意函数(如

eval()、base64_decode()等)

此时应立即使用安全插件(如 Wordfence 或 iThemes Security)进行全站扫描。

四、temp-write-test 文件的安全处理方式

4.1 检查来源

删除前先查看文件路径与时间戳。若刚进行插件安装或更新,这属于正常情况。

可通过 FTP 或主机文件管理器打开文件查看内容,若为空或仅含测试文字,则可放心。

4.2 安全删除步骤

- 确认文件非系统运行中生成

- 手动删除 temp-write-test 文件

- 清理缓存(包括浏览器与 WordPress 缓存插件)

- 观察是否再次生成

若文件持续生成,说明插件频繁执行写入检测,属于正常机制。

4.3 若发现异常

若 temp-write-test 文件中出现不明代码或脚本,请立即:

- 关闭网站写入权限

- 更改 FTP 与数据库密码

- 备份并扫描网站文件

- 使用安全插件修复或联系主机商协助

五、如何防止被恶意文件伪装

5.1 启用安全插件

推荐安装以下安全工具:

- Wordfence Security

- iThemes Security

- Sucuri Security

这些插件可监控文件变化并提示潜在风险。

5.2 定期备份与扫描

设置定期备份机制(如每日快照),可使用:

- UpdraftPlus

- Duplicator

- Jetpack Backup

并定期扫描文件排除木马伪装风险。

5.3 合理权限配置

调整网站目录权限:

- 目录权限:

755 - 文件权限:

644 - 禁止匿名用户写入

/wp-content/uploads/

六、常见误区与正确认知

6.1 误区一:看到 temp-write-test 就是病毒

错误判断。大多数情况它属于 WordPress 临时机制,删除无碍,并不意味着被攻击。

6.2 误区二:频繁出现说明网站被入侵

未必。部分插件每次加载都会测试写入权限,这属于预防性设计。

6.3 误区三:删除后必须彻底清除

没必要。只需确认不是恶意代码,系统会在需要时自动重新生成。

七、总结:temp-write-test 是 WordPress 的“健康自检”

temp-write-test 文件的存在,就像 WordPress 的“心跳检测”,目的是验证服务器的写入能力。

它不是病毒,而是一种安全机制。

若文件中出现异常代码或路径不对,就应立即采取安全措施。

在日常维护中,应:

- 保持系统与插件更新

- 定期扫描与备份

- 关注文件权限与异常文件

- 理解 WordPress 的核心机制,避免误删关键文件

掌握这些知识,站长能更从容地判断网站安全状态,减少误报风险。

把症状、错误提示和最近改动发过来。

我们先判断风险、可能原因和安全下一步,再决定是否需要登录后台或服务器。